Internet Key Exchange, w skrócie IKE, to protokół tunelowania oparty na IPSec , który zapewnia bezpieczny kanał komunikacyjny VPN i definiuje automatyczne sposoby łączenia i uwierzytelniania bezpiecznych łączy IPSec w zależności od sposobu ich ochrony.

Pierwsza wersja protokołu (IKEv1) została wprowadzona w 1998 r., a druga wersja (IKEv2) pojawiła się 7 lat później. Istnieje wiele różnic między IKEv1 i IKEv2, z których najbardziej rzucającą się w oczy są zmniejszone wymagania dotyczące przepustowości IKEv2.

Szczegółowe wprowadzenie do IKEv2

Dlaczego warto używać IKEv2?

- 256-bitowe szyfrowanie danych

- Wdróż protokół IPSec ze względów bezpieczeństwa

- Stabilne i spójne połączenie

- Obsługa MOBIKE zapewnia lepszą prędkość

IKEv2 korzysta z uwierzytelniania za pomocą certyfikatu serwera

Bezpieczeństwo

IKEv2 korzysta z uwierzytelniania za pomocą certyfikatu serwera, co oznacza, że nie podejmie żadnych działań, dopóki nie ustali tożsamości osoby żądającej. To kończy się niepowodzeniem większości ataków typu man-in-the-middle i DoS .

Niezawodność

W pierwszej wersji protokołu próba przełączenia na inne połączenie internetowe, np. z Wi-Fi na Internet mobilny, z włączoną funkcją VPN , powodowałaby przerwanie połączenia VPN i wymagałaby ponownego połączenia.

Ma to pewne niepożądane konsekwencje, takie jak zmniejszona wydajność i zmiana poprzedniego adresu IP. Dzięki miarom niezawodności zastosowanym w IKEv2 problem ten został przezwyciężony.

Dodatkowo IKEv2 implementuje technologię MOBIKE, dzięki czemu mogą z niej korzystać użytkownicy mobilni i nie tylko. IKEv2 jest także jednym z niewielu protokołów obsługujących urządzenia Blackberry.

Prędkość

Dobra architektura IKEv2 i wydajny system wymiany informacji zapewniają lepszą wydajność. Dodatkowo jego prędkość połączenia jest znacznie wyższa, szczególnie dzięki wbudowanej funkcji przejścia NAT, która znacznie przyspiesza omijanie zapór ogniowych i nawiązywanie połączeń.

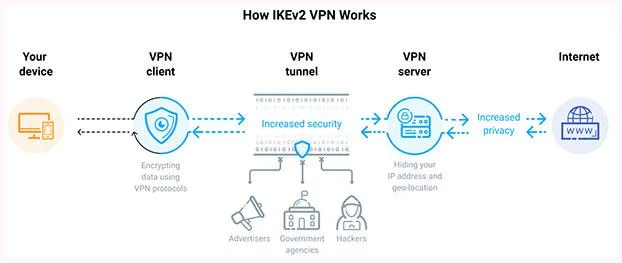

Funkcje i szczegóły techniczne

Celem IKE jest stworzenie tego samego klucza symetrycznego dla niezależnych stron komunikujących się. Klucz ten służy do szyfrowania i odszyfrowywania zwykłych pakietów IP używanych do przesyłania danych pomiędzy równorzędnymi sieciami VPN. IKE buduje tunel VPN , uwierzytelniając obie strony i osiągając porozumienie w sprawie metod szyfrowania i integralności.

IKE opiera się na podstawowych protokołach bezpieczeństwa, takich jak protokół Internet Security Association i Key Management Protocol (ISAKMP), uniwersalny mechanizm bezpiecznej wymiany kluczy w Internecie (SKEME) oraz protokół wyznaczania klucza Oakley.

![Jakie są protokoły VPN IKE i IKEv2? Jakie są protokoły VPN IKE i IKEv2?]()

Jak działa IKEv2

ISAKMP określa ramy uwierzytelniania i wymiany kluczy, ale ich nie definiuje. SKEME opisuje elastyczną technikę wymiany kluczy, która zapewnia możliwość szybkiego odświeżania klucza. Oakley umożliwia uwierzytelnionym stronom wymianę kluczowych dokumentów za pośrednictwem niezabezpieczonego połączenia przy użyciu algorytmu wymiany kluczy Diffiego – Hellmana. Ta metoda zapewnia doskonałą metodę przekazywania tajnych kluczy, ochrony tożsamości i uwierzytelniania.

Protokół IKE wykorzystujący port UDP 500 jest idealny do zastosowań sieciowych, w których istotne jest postrzegane opóźnienie, takich jak gry oraz komunikacja głosowa i wideo. Ponadto protokół jest powiązany z protokołami Point-to-Point (PPP). Dzięki temu IKE jest szybsze niż PPTP i L2TP . Dzięki obsłudze szyfrów AES i Camellia z kluczami o długości 256 bitów, IKE jest uważany za bardzo bezpieczny protokół.

Zalety i wady protokołu IKEv2

Korzyść

- Szybszy niż PPTP i L2TP

- Obsługuje zaawansowane metody szyfrowania

- Stabilny podczas zmiany sieci i ponownego nawiązywania połączeń VPN, gdy połączenie zostanie chwilowo utracone

- Zapewnia lepszą obsługę mobilną

- Łatwe ustawienie

Wada

- Korzystanie z portu UDP 500 może być blokowane przez niektóre zapory sieciowe

- Niełatwe do zastosowania po stronie serwera

Zobacz więcej: