Jeśli uważasz, że oprogramowanie ransomware jest najniebezpieczniejszym z cyberataków, zastanów się jeszcze raz. Chociaż jest to niezwykle niebezpieczne, w wielu przypadkach przynajmniej po negocjacjach można odzyskać zaszyfrowane pliki.

Niestety nie jest tak w przypadku niebezpiecznego szkodliwego oprogramowania Wiper, którego celem nie jest kradzież pieniędzy, ale spowodowanie zniszczeń i szkód.

Jak zatem powstało to śmiercionośne złośliwe oprogramowanie? Jakie są jego odmiany i jakie są sposoby na walkę z nimi? Przekonajmy się o tym na Quantrimang.com z poniższego artykułu!

Co to jest złośliwe oprogramowanie Wiper?

Wyper jest porównywany do huraganu, który niszczy wszystko

Wiper nie jest typowym złośliwym oprogramowaniem. Niczym huragan, to złośliwe oprogramowanie niszczy wszystko na swojej drodze. Jedynym celem tego złośliwego oprogramowania jest spowodowanie spustoszenia wśród ofiar.

Chociaż może to ostatecznie spowodować znaczne straty finansowe dla dotkniętych stron, głównym celem Wipera nie jest kradzież pieniędzy ani sprzedaż informacji cyberprzestępcom, ale zniszczenie samego ataku.

Ale dlaczego to złośliwe oprogramowanie jest tak destrukcyjne? Chociaż napastnicy mogą mieć wiele powodów do swoich działań, często wydaje się, że próbują wysłać wiadomość polityczną lub po prostu zatrzeć ślady po procesie włamania.

Pochodzenie złośliwego oprogramowania Wiper

Pierwsze przypadki szkodliwego oprogramowania Wiper pojawiły się na Bliskim Wschodzie w 2012 r., a następnie pojawiły się w Korei Południowej w 2013 r. Szkodnik ten pozostał jednak niezauważony aż do 2014 r., kiedy to kilka tysięcy zostało przez niego paraliżowanych.

W tym samym roku w USA przeprowadzono pierwszy atak Wipera na Sony Pictures Entertainment wraz z kilkoma innymi atakami złośliwego oprogramowania wymierzonymi w ten kraj, co skłoniło FBI do szybkiego wydania alertu awaryjnego dla firm.

Jak Wiper atakuje?

Podmioty zagrażające mogą używać różnych technik w celu aktywacji złośliwego oprogramowania. Trzy najczęstsze sposoby, których używają, obejmują celowanie w pliki lub dane, tworzenie kopii zapasowych systemów i danych oraz uruchamianie systemu operacyjnego.

Ze wszystkich trzech technik niszczenie plików zajmuje najwięcej czasu. Aby uniknąć marnowania cennego czasu, większość złośliwego oprogramowania Wiper nie nadpisuje całego dysku, ale zamiast tego zapisuje niewielkie ilości losowych danych w określonych odstępach czasu w celu zniszczenia plików.

W większości przypadków Wiper celuje najpierw w niezbędne pliki odzyskiwania systemu, aby upewnić się, że nie pozostały już żadne opcje odzyskiwania.

Wskazówki dotyczące ochrony przed złośliwym oprogramowaniem Wiper

Czy chcesz uniknąć stania się kolejną ofiarą złośliwego oprogramowania Wiper? Oto kilka wskazówek, które pomogą Ci chronić się przed takimi atakami.

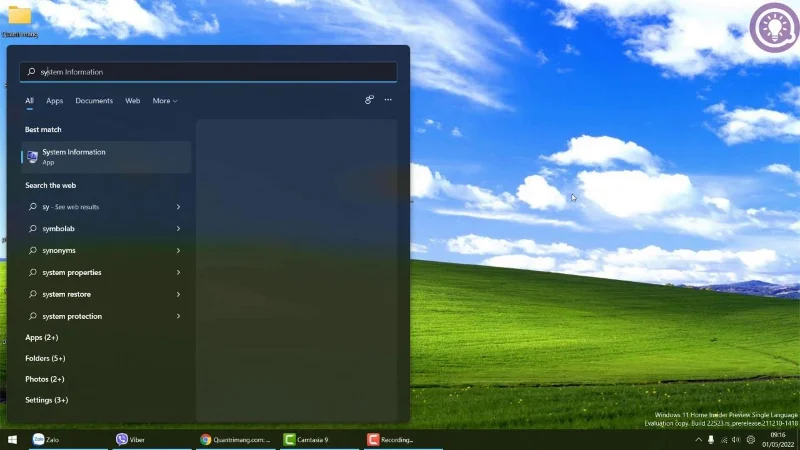

Zaktualizowana ochrona przed złośliwym oprogramowaniem

Zagrożenia złośliwym oprogramowaniem stale ewoluują i zmieniają się każdego dnia. Dlatego Twoje oprogramowanie i ochrona przed złośliwym oprogramowaniem powinny być zawsze aktualne.

Aby to zapewnić, możesz skonfigurować swój program chroniący przed złośliwym oprogramowaniem tak, aby codziennie aktualizował sygnatury. W przypadku serwerów wymagana jest bardziej rygorystyczna ochrona, dlatego najlepiej ustawić aktualizacje co godzinę. Twoja zapora sieciowa i inne zabezpieczenia przed złośliwym oprogramowaniem będą również aktualizowane co 15 minut, jeśli to możliwe.

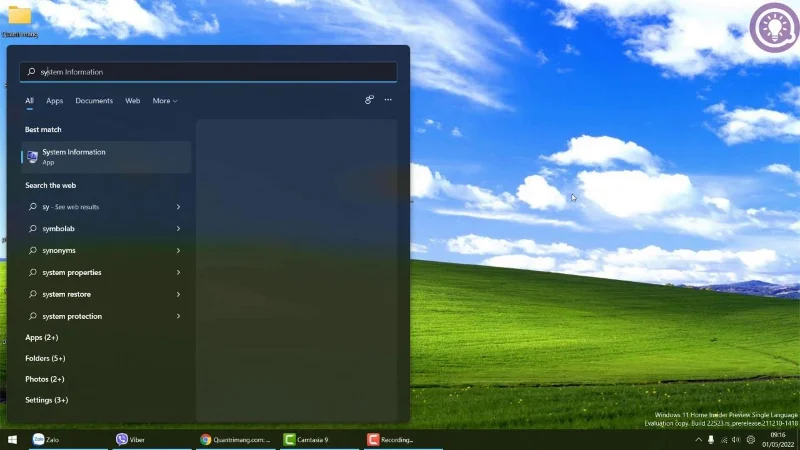

Zapewnij użytkownikom wiedzę na temat cyberataków

![Jakim złośliwym oprogramowaniem jest Wiper? Czy jest bardziej niebezpieczny niż ransomware? Jakim złośliwym oprogramowaniem jest Wiper? Czy jest bardziej niebezpieczny niż ransomware?]()

Wyposażenie się w dobrą wiedzę pomoże zminimalizować ryzyko powodowane przez złośliwe oprogramowanie

Dobrze poinformowani użytkownicy mogą być najlepszą formą obrony przed cyberatakami. Pracownicy są najsłabszym ogniwem każdej organizacji, dlatego należy ich informować o oszustwach typu phishing, nietypowych adresach URL, dziwnych załącznikach i innych wektorach ataków.

Ponadto można rozważyć opracowanie ludzkiej zapory sieciowej — rozwiązania w zakresie cyberbezpieczeństwa, które uwzględnia czynnik ludzki — w celu szkolenia pracowników w zakresie najlepszych praktyk w zakresie bezpieczeństwa.

Wykonuj regularne kopie zapasowe

Solidny plan odzyskiwania po awarii może zminimalizować zarówno utratę danych, jak i przestoje. Konfigurując solidne kopie zapasowe, deduplikację danych i infrastrukturę wirtualnych pulpitów, możesz przywrócić swoje dane nawet po poważnym ataku Wipera lub jakimkolwiek ataku na oprogramowanie.

Zastosuj poprawki systemu operacyjnego i oprogramowania

Wbrew powszechnemu przekonaniu większość aktualizacji systemu operacyjnego (OS) ma związek z bezpieczeństwem, a nie tylko z dostarczaniem nowych funkcji. Poprawki te zapewniają niezbędną ochronę przed lukami zidentyfikowanymi od momentu wydania systemu operacyjnego lub oprogramowania.

Dlatego należy w dalszym ciągu instalować poprawki, gdy tylko staną się dostępne. Chociaż źle jest być ofiarą ataku złośliwego oprogramowania, gorzej jest zostać trafionym przez załatany exploit po prostu dlatego, że nie zaktualizowałeś swojego komputera.

Nie ma nic gorszego niż zainfekowanie złośliwym oprogramowaniem. Zainfekowanie złośliwym oprogramowaniem Wiper powoduje nie tylko straty danych i straty finansowe, ale także konsekwencje zszarganej reputacji biznesowej.

Jednakże, mimo że obecność złośliwego oprogramowania jest powszechna, nie ma rodzaju złośliwego oprogramowania, którego nie można ograniczyć, zwłaszcza jeśli pozostaniesz przygotowany i zastosujesz się do wskazówek wymienionych powyżej. Zatem następnym razem, gdy zetkniesz się ze złośliwym oprogramowaniem, nie panikuj. Zamiast tego bądź gotowy, aby szybko sobie z tym poradzić.