Bez względu na to, z jakiej platformy korzystasz, komputera, tabletu czy smartfona, pamiętaj, aby zawsze aktualizować dostępne aktualizacje, aby zaktualizować wersję swojego urządzenia. Aktualizacje będą aktualizowane i zapewniają bezpieczniejszy poziom bezpieczeństwa.

Jeśli nie chcesz stać się ofiarą ransomware lub nie chcesz, aby Twoje ważne dane „odleciały”, wykonaj poniższe podstawowe kroki. Aby uzyskać bardziej szczegółowe informacje, a także dowiedzieć się, czym jest oprogramowanie ransomware, możesz zajrzeć tutaj .

Środki zapobiegające oprogramowaniu ransomware

1. Wykonuj regularne kopie zapasowe danych

Oto Ransomware Defense 101. Oszuści chcą „zawęzić” dostęp do Twoich danych, a gdy Twoje dane zostaną zaatakowane, jest pewne, że zostaną utracone. Dlatego należy tworzyć kopie zapasowe i synchronizować ważne dane w systemie.

Organizuj i zarządzaj swoimi ważnymi danymi w jednym miejscu i regularnie twórz ich kopie zapasowe, aby w przypadku ataku Twoje dane były nadal dostępne i można je było łatwo przywrócić.

Jeśli chodzi o częstotliwość tworzenia kopii zapasowych, zaleca się regularne tworzenie kopii zapasowych danych.

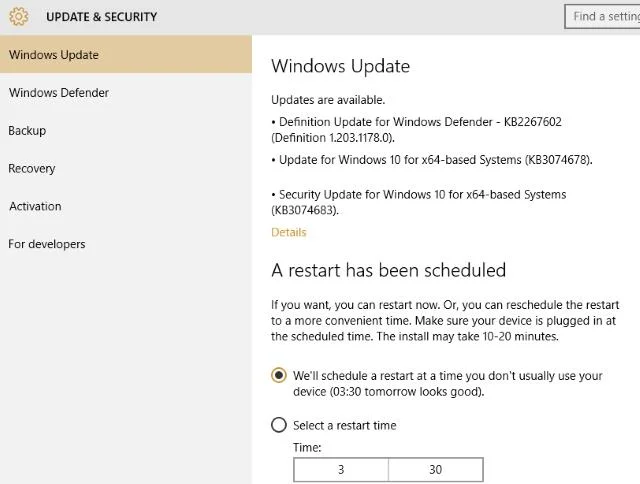

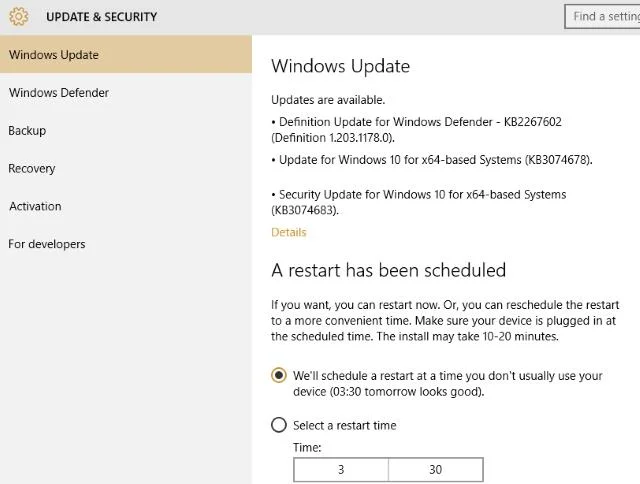

2. Zawsze aktualizuj aktualizacje

Bez względu na to, z jakiej platformy korzystasz, komputera, tabletu czy smartfona, pamiętaj, aby zawsze aktualizować dostępne aktualizacje, aby zaktualizować je do najnowszej wersji na swoim urządzeniu. Aktualizacje (aktualizacje) będą aktualizowane przez programistę, poprawiając poprawki i zapewniając wyższy poziom bezpieczeństwa.

3. Trzymaj się z daleka od podejrzanych plików, włącz rozszerzenia plików

Jednym z prostych i skutecznych sposobów walki z oprogramowaniem ransomware (i innym złośliwym oprogramowaniem ) jest użycie oczu. Wiele złośliwych narzędzi ma rozszerzenia plików, takie jak .PDF.EXE, co do których można od razu potwierdzić, że są złośliwymi plikami.

Dlatego też, aby określić, których niebezpiecznych plików należy unikać lub które należy usunąć, jedynym sposobem jest włączenie rozszerzeń plików w systemie Windows. Możesz zapoznać się z artykułem 8 sposobów identyfikacji plików o dziwnych formatach .

4. Używaj filtrów e-mailowych

Jak dotąd nie ma sposobu, aby zapobiec atakom złośliwego oprogramowania i phishingowi, więc aby je ograniczyć, powinieneś użyć klienta poczty e-mail do skanowania w poszukiwaniu złośliwych wiadomości wysyłanych na Twój komputer. Jeśli nie, powinieneś przynajmniej skonfigurować regułę filtrowania wiadomości e-mail i usunąć pliki e-mail EXE.

Ponadto niezmienną zasadą jest to, aby nigdy nie otwierać ani nie wysyłać e-maili, które uważasz za „podejrzane”. To są triki, których zawsze używają hakerzy, a najprostsza część polega na nakłonieniu innych do uruchomienia plików wykonywalnych, które hakerzy wysyłają z „fałszywymi” ikonami i formatami, takimi jak DOC lub PDF, w celu rozprzestrzeniania złośliwego kodu, a następnie penetrowania komputera i kontrolowania go.

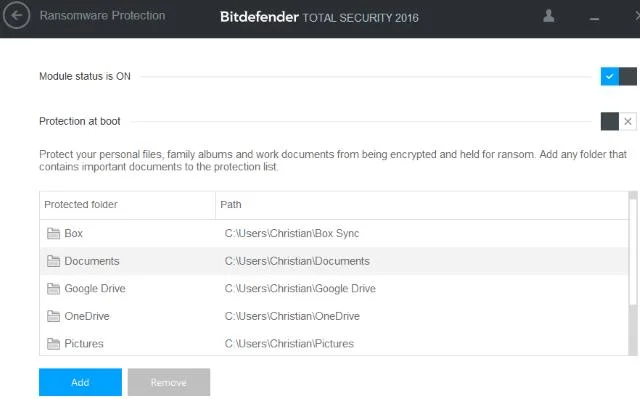

5. Korzystaj z oprogramowania zabezpieczającego Internet

Rozwiązaniem pozwalającym chronić Twoje dane przed atakami typu Ransomware jest użycie oprogramowania zabezpieczającego . O ile bezpłatne narzędzia zabezpieczające Internet są również całkiem dobre, wystarczą do bezpośredniego skanowania i działania jak zapora sieciowa , to w przypadku korzystania z wersji płatnej poziom bezpieczeństwa będzie wyższy.

![Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł]()

6. Regularnie sprawdzaj poziom bezpieczeństwa systemu

W najprostszy i najbardziej zrozumiały sposób należy regularnie sprawdzać swój system za pomocą oprogramowania i programów antywirusowych. Niektóre skuteczne oprogramowanie i programy antywirusowe, których możesz użyć, to Kaspersky Virus Removal Tool, AVG Anti-Virus, Microsoft Security Essentials, MalwareBytes itp.

Ponadto, tutaj możesz zapoznać się z niektórymi z najskuteczniejszych programów antywirusowych dla komputerów z systemem Windows.

Jeśli podczas procesu skanowania zostanie wykryte zagrożenie, oprogramowanie i programy antywirusowe poddadzą je kwarantannie i usuną.

7. Skorzystaj z nowoczesnego narzędzia firewall

![Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł]()

Zapory ogniowe odgrywają ważną rolę w ograniczaniu rozprzestrzeniania się wszelkiego złośliwego oprogramowania, w tym oprogramowania ransomware. Chociaż ransomware zazwyczaj infekuje poprzez załączniki do wiadomości e-mail, złośliwe reklamy lub zainfekowane nośniki, takie jak dyski USB, może również przemieszczać się w sieci z niewiarygodną prędkością. Aby uniknąć infekcji ransomware, należy zablokować port 445, który jest portem wewnętrznym, który pomaga zapobiegać przesyłaniu ransomware i innego złośliwego oprogramowania przez wszystkie urządzenia w sieci.

Chociaż port ten jest zwykle domyślnie zablokowany, dla zapewnienia bezpieczeństwa należy dokładnie sprawdzić. Dodatkowo należy pamiętać, że większość oprogramowania ramsomware komunikuje się ze zdalnym serwerem, dlatego regularnie aktualizuj zapory ogniowe, aby ograniczyć ten dostęp.

8. Nie używaj konta administratora na co dzień

Użytkownicy często korzystają z głównego konta komputera z uprawnieniami administracyjnymi, aby wygodnie wykonywać operacje, ale oprogramowanie Ransomware może to wykorzystać do spowodowania uszkodzenia komputera. Dlatego na co dzień należy korzystać z konta gościa, aby ograniczyć uprawnienia administracyjne, uniemożliwić instalację oprogramowania itp.

Dzięki temu środkowi „zapobiegawczemu” możesz zapobiec instalowaniu w systemie wszelkiego rodzaju złośliwego oprogramowania i oprogramowania ransomware. Chcąc zainstalować oprogramowanie lub zaktualizować system operacyjny należy się wylogować, przejść na konto administratora i dokonać instalacji lub aktualizacji.

9. Wyłącz Makra w pakiecie Microsoft Office

Innym sposobem, w jaki złośliwe oprogramowanie atakuje użytkowników systemu Windows, jest pakiet Microsoft Office. Chociaż ten pakiet biurowy jest dość bezpieczny, makra (szczególnie w programie Microsoft Excel ) już takie nie są.

Chociaż ta funkcja makra jest domyślnie wyłączona, nadal powinieneś ją sprawdzić, aby zapewnić bezpieczeństwo. Aby wyłączyć funkcję makro, przejdź do Plik > Opcje > Centrum zaufania > Ustawienia Centrum zaufania . W Ustawieniach makr wybierz opcję Wyłącz wszystkie makra z wyjątkiem makr podpisanych cyfrowo .

10. Skonfiguruj zabezpieczenia przeglądarki, sprawdź dostępność aktualizacji i usuń niebezpieczne rozszerzenia

Jeśli nie aktualizujesz regularnie swojej przeglądarki lub rozszerzeń, ryzyko zainfekowania Twojego komputera oprogramowaniem Ransomware jest dość wysokie. Nie stanowi to problemu w przypadku przeglądarek takich jak Google Chrome , Mozilla Firefox i Microsoft Edge, ponieważ są one aktualizowane automatycznie, ale w przypadku innych przeglądarek należy pamiętać o regularnych aktualizacjach.

Jeśli chodzi o wtyczki czy rozszerzenia, również warto je regularnie aktualizować lub odinstalowywać niepotrzebne narzędzia. Dodatkowo należy wyłączyć Adobe Flash i włączyć go ponownie, jeśli witryna tego wymaga.

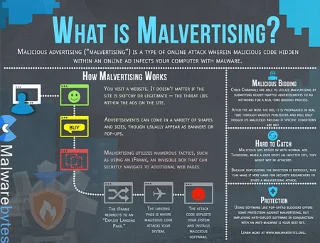

11. Unikaj szkodliwych reklam

![Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł Jeśli nie chcesz stać się ofiarą ransomware, przeczytaj ten artykuł]()

Ransomware jest ukryte w złośliwych reklamach, dlatego musisz trzymać się z daleka od niektórych stron internetowych. Strony te często udostępniają pliki do pobrania lub linki do nielegalnych materiałów zawierających złośliwe reklamy.

Dlatego należy zachować ostrożność podczas uzyskiwania dostępu do tych stron internetowych. Chociaż możesz używać programów blokujących reklamy , istnieją witryny oferujące bezpłatne treści, których utrzymanie zależy od reklam, dlatego warto poszukać innych opcji kontrolowania sposobu wyświetlania reklam.

Więcej artykułów znajdziesz poniżej:

Powodzenia!