Co to jest SSL? Co to jest Let's Encrypt? Jeśli tworzysz stronę internetową w celu zarabiania pieniędzy, przeczytaj ten artykuł.

Zanim dowiesz się o Let's Encrypt, musisz wiedzieć, czym jest SSL, jakie jest jego znaczenie dla stron internetowych i dlaczego „biedni ludzie” nadal potrzebują SSL w swoich witrynach internetowych?

W szczególności: Co to jest SSL? Czy SSL jest ważny dla stron internetowych?

W tym momencie domyślnie już bardzo dobrze rozumiesz protokół SSL i szukasz bezpłatnego protokołu SSL dla swojej witryny, więc czas poznać Let's Encrypt.

Co to jest Let's Encrypt?

Let's Encrypt to bezpłatny, zautomatyzowany dostawca certyfikatów SSL, który działa na rzecz społeczności. Zarządza nim Grupa Badawcza ds. Bezpieczeństwa Internetowego (ISRG).

Let's Encrypt zapewnia administratorom witryn certyfikat cyfrowy niezbędny do włączenia protokołu HTTPS (SSL lub TLS) dla ich witryn internetowych, całkowicie bezpłatnie i w możliwie najbardziej przyjazny dla użytkownika sposób. Wszystko w oparciu o cel, jakim jest stworzenie bezpieczniejszego, prywatnego i pełnego szacunku środowiska sieciowego dla użytkowników.

Let's Encrypt zapewnia certyfikat SSL Domain Validation, co oznacza, że po instalacji Twoja witryna będzie oznaczona niebieską kłódką w pasku adresu przeglądarki, gdy użytkownicy będą do niej dostęp.

Korzyści z używania Let's Encrypt

- Bezpłatnie: jeśli posiadasz nazwę domeny, możesz używać Let's Encrypt, aby uzyskać zaufany certyfikat bez wydawania ani grosza.

- Automatycznie: Oprogramowanie działające na serwerze internetowym może wchodzić w interakcję z Let's Encrypt w celu szybkiego uzyskiwania certyfikatów, bezpiecznego konfigurowania ich do użytku i automatycznej ich wymiany w razie potrzeby.

- Bezpieczne: Let's Encrypt będzie działać jako platforma promująca najlepsze rozwiązania TLS, zarówno po stronie urzędu certyfikacji (CA), jak i pomagająca operatorom witryn internetowych w prawidłowym zabezpieczeniu ich serwerów.

- Przejrzystość: wszystkie wydane lub unieważnione certyfikaty będą publicznie rejestrowane i każdy będzie mógł je sprawdzić.

- Brak ograniczeń: Protokół automatycznego wydawania i odnawiania zostanie opublikowany jako standard publiczny i może zostać przyjęty przez innych.

- Współpraca: Podobnie jak inne podstawowe protokoły internetowe, Let's Encrypt stara się przynosić korzyści społeczności i nie znajduje się pod kontrolą żadnej pojedynczej organizacji.

W jaki sposób Let's Encrypt generuje bezpłatne certyfikaty SSL?

Celem Let's Encrypt i protokołu ACME jest skonfigurowanie serwera HTTPS i umożliwienie mu automatycznego uzyskania zaufanego certyfikatu w przeglądarce bez jakiejkolwiek interwencji człowieka. Odbywa się to poprzez uruchomienie menedżera certyfikatów na serwerze WWW.

Aby zrozumieć, jak działa technologia Let's Encrypt, przeanalizujmy proces konfiguracji strony internetowej https://example.com/ z menedżerem certyfikatów obsługującym Let's Encrypt.

Proces ten składa się z 2 etapów. Najpierw menedżer udowodni urzędowi certyfikacji, że serwer WWW kontroluje nazwę domeny. Menedżer może następnie zażądać certyfikatu dla tej domeny, odnowić go lub unieważnić.

Potwierdź nazwę domeny:

Let's Encrypt identyfikuje administrację serwerem za pomocą klucza publicznego. Kiedy oprogramowanie zarządzające wchodzi w interakcję z Let's Encrypt po raz pierwszy, generuje nową parę kluczy i udowadnia urzędowi certyfikacji Let's Encrypt, że serwer kontroluje jedną lub więcej domen. Przypomina to tradycyjny proces CA polegający na utworzeniu konta i dodaniu nazwy domeny do tego konta.

![Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi]()

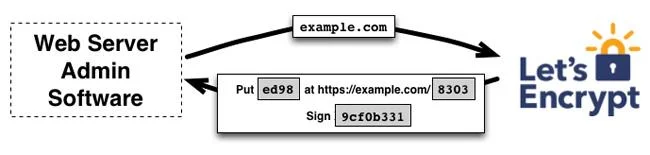

Aby rozpocząć ten proces, menedżer zwraca się do urzędu certyfikacji Let's Encrypt o informacje potrzebne do udowodnienia, że kontroluje on witrynę example.com. Let's Encrypt sprawdzi i złoży żądania. Musisz je wypełnić, aby udowodnić, że masz kontrolę nad nazwą domeny. Masz dwie opcje:

- Podaj rekord DNS pod nazwą example.com

- Podaj źródło HTTP pod znanym adresem URL na https://example.com/

Po spełnieniu wymagań Let's Encrypt dostarczy menedżerowi certyfikatów parę kluczy prywatnych, aby udowodnić, że kontroluje tę parę kluczy.

W tym momencie menedżer umieszcza plik na ścieżce określonej na stronie https://example.com. Menedżer podpisuje także klucz prywatny, który po zakończeniu powiadamia urząd certyfikacji o zakończeniu walidacji.

Kolejnym zadaniem organu właściwego jest sprawdzenie, czy dane wymagania zostały spełnione, czy nie. Urząd certyfikacji weryfikuje podpis, próbuje pobrać plik z serwera WWW i upewnia się, że otrzyma żądaną treść.

![Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi]()

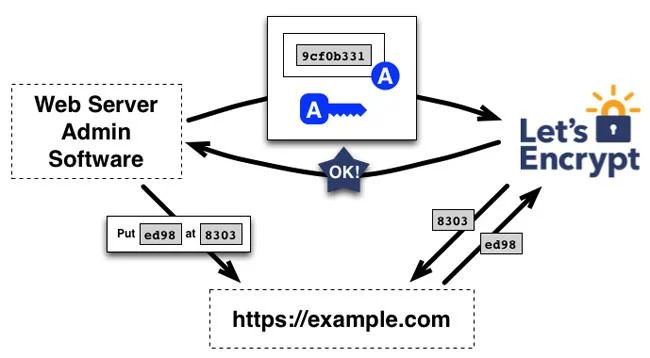

Jeśli podpis jest ważny, wymagania zostały spełnione, a menedżer identyfikowany przez klucz publiczny jest upoważniony do pełnienia funkcji menedżera certyfikatów dla example.com. Para kluczy używana przez menedżera na przykład.com nazywana jest „autoryzowaną parą kluczy”.

Wydawanie i unieważnianie certyfikatów

Gdy menedżer będzie już miał „autoryzowaną parę kluczy”, żądanie, odnowienie i unieważnienie certyfikatu SSL stanie się proste, wystarczy wysłać wiadomość dotyczącą zarządzania certyfikatem i podpisać się za pomocą autoryzowanej pary kluczy.

Aby uzyskać certyfikat dla domeny, menedżer generuje żądanie podpisania certyfikatu PKCS#10, które prosi urząd certyfikacji Let's Encrypt o wystawienie certyfikatu dla przykład.com z określonym kluczem publicznym. Jak zwykle CSR zawiera podpis przy użyciu klucza prywatnego, który odpowiada kluczowi publicznemu w CSR. Menedżer podpisuje również CSR kluczem autoryzacyjnym dla domeny example.com, aby firma Let's Encrypt CA wiedziała, że została autoryzowana.

Kiedy Let's Encrypt CA odbierze żądanie, weryfikuje oba podpisy. Jeśli wszystko wygląda dobrze, wystawia certyfikat do example.com z kluczem publicznym z CSR i zwraca go menadżerowi.

![Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi]()

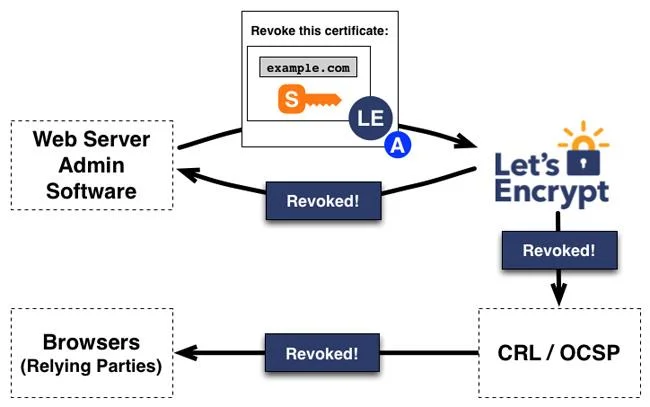

Unieważnienie certyfikatu działa w podobny sposób. Menedżer podpisuje żądanie unieważnienia za pomocą pary kluczy autoryzacyjnych dla przykład.com, a Let's Encrypt CA sprawdza, czy żądanie rzeczywiście zostało autoryzowane. Następnie wyeksportuje informacje o unieważnieniu certyfikatu do zwykłych kanałów unieważnienia (takich jak CRL, OCSP), opierając się na stronach trzecich, takich jak przeglądarki, aby nie zaakceptowały one unieważnionego certyfikatu.

![Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi]()

Oprogramowanie do zarządzania certyfikatami SSL na serwerach Windows - Certify

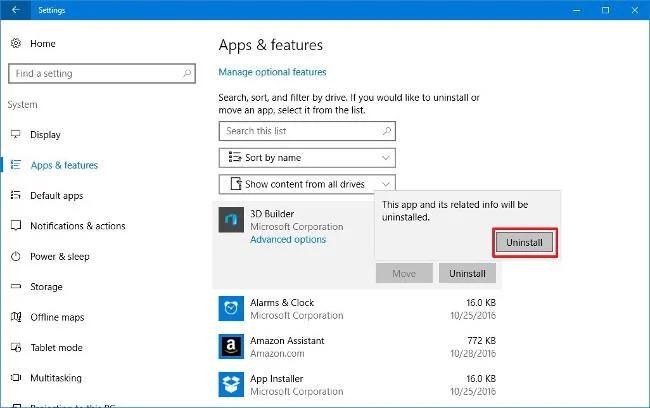

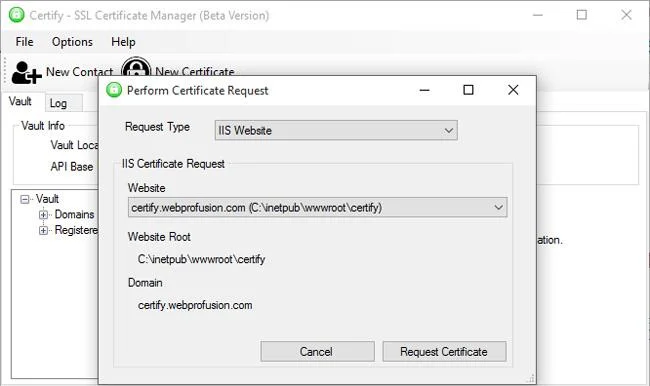

Let's Encrypt to bezpłatna usługa umożliwiająca utworzenie zaufanego certyfikatu SSL dla Twojej domeny, ale większość narzędzi działa wyłącznie z poziomu wiersza poleceń. Jeśli używasz serwera Windows, zainstaluj Certify. To oprogramowanie oferuje prosty interfejs użytkownika do zarządzania certyfikatami SSL. Aby rozpocząć, po prostu włącz opcję Certyfikuj na serwerze internetowym IIS.

Pobierz Certify za darmo

![Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi Lets Encrypt - Twórz bezpłatne certyfikaty SSL dla biednych ludzi]()

Główne cechy Certify:

- Łatwe do zainstalowania

- Z łatwością twórz żądania certyfikatów, autoryzuj i odnawiaj nowe certyfikaty

- Zarządzaj certyfikatami i powiązanymi informacjami

- Funkcja blokady IIS ułatwia śledzenie najlepszych praktyk SSL w zakresie wyłączania niepewnych protokołów i szyfrów.

Mamy nadzieję, że informacje zawarte w tym artykule będą przydatne zarówno dla tych, którzy tworzą strony internetowe, aby zarabiać więcej, jak i dla innych administratorów witryn.

Dodatkowo możesz odwołać się do: