Złośliwe oprogramowanie – złośliwe oprogramowanie – ataki w wielu różnych formach i skali. Ponadto na przestrzeni lat stopień zaawansowania złośliwego oprogramowania znacznie się zmienił. Atakujący zdają sobie sprawę, że próba wprowadzenia do systemu całego pakietu szkodliwego oprogramowania na raz nie zawsze jest najskuteczniejszą metodą.

Z biegiem czasu złośliwe oprogramowanie stało się modułowe. Niektóre warianty złośliwego oprogramowania mogą wykorzystywać różne moduły do zmiany sposobu, w jaki wpływają na system docelowy. Czym zatem jest modułowe złośliwe oprogramowanie i jak działa? Dowiemy się tego z poniższego artykułu!

Modułowe złośliwe oprogramowanie — nowa metoda ukrytego ataku w celu kradzieży danych

Co to jest modułowe złośliwe oprogramowanie?

Modułowe złośliwe oprogramowanie to niebezpieczne zagrożenie, które atakuje system na różnych etapach. Zamiast bezpośredniego ataku moduł złośliwego oprogramowania stosuje podejście wtórne.

Robi to, instalując najpierw tylko niezbędne komponenty. Następnie, zamiast robić fanfary i ostrzegać użytkowników o ich obecności, pierwszy moduł atakuje system i cyberbezpieczeństwo; które części są głównie odpowiedzialne, jaki rodzaj metody ochrony jest stosowany, gdzie złośliwe oprogramowanie może znaleźć luki, jakie exploity mają największą szansę powodzenia itp.

Po pomyślnym wykryciu środowiska lokalnego moduł złośliwego oprogramowania pierwszego stopnia może komunikować się ze swoim serwerem dowodzenia i kontroli (C2). C2 może następnie odpowiedzieć, wysyłając dalsze instrukcje wraz z dodatkowymi modułami złośliwego oprogramowania, aby wykorzystać specyficzne środowisko, w którym działa złośliwe oprogramowanie.

Modułowe złośliwe oprogramowanie jest bardziej korzystne niż złośliwe oprogramowanie, które łączy wszystkie funkcje w jednym ładunku, w szczególności:

- Twórcy złośliwego oprogramowania mogą szybko zmienić tożsamość złośliwego oprogramowania, aby ominąć programy antywirusowe i inne programy zabezpieczające .

- Moduły złośliwego oprogramowania umożliwiają rozszerzenie funkcjonalności na różne środowiska. W ten sposób twórcy szkodliwego oprogramowania mogą reagować na określone cele lub oznaczać określone moduły do użycia w określonych środowiskach.

- Oryginalne moduły były bardzo małe i łatwiejsze do wymiany.

- Połączenie wielu modułów złośliwego oprogramowania pomaga badaczom bezpieczeństwa przewidzieć, co stanie się dalej.

Modułowe złośliwe oprogramowanie nie jest nowym zagrożeniem. Twórcy złośliwego oprogramowania od długiego czasu skutecznie wykorzystują modułowe programy szkodliwego oprogramowania. Różnica polega na tym, że badacze bezpieczeństwa napotykają więcej modułów złośliwego oprogramowania w różnych sytuacjach. Badacze odkryli także potężny botnet Necurs (słynący z dystrybucji odmian oprogramowania ransomware Dridex i Locky ) rozprzestrzeniający moduły złośliwego oprogramowania.

Przykład modułu złośliwego oprogramowania

Istnieje kilka bardzo interesujących przykładów modułów szkodliwego oprogramowania. Oto kilka z nich.

Filtr VPN

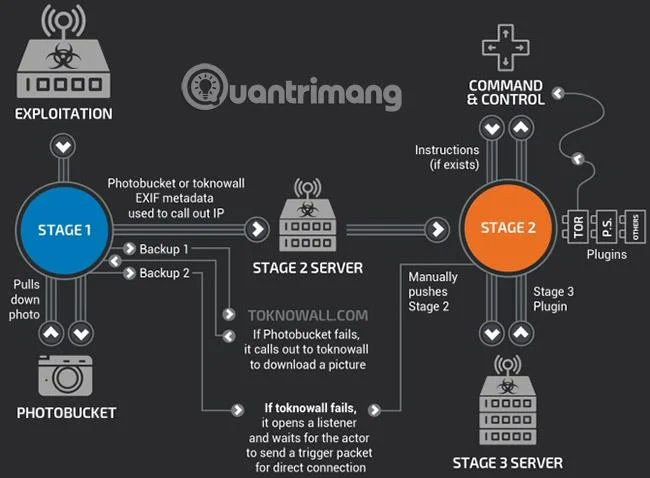

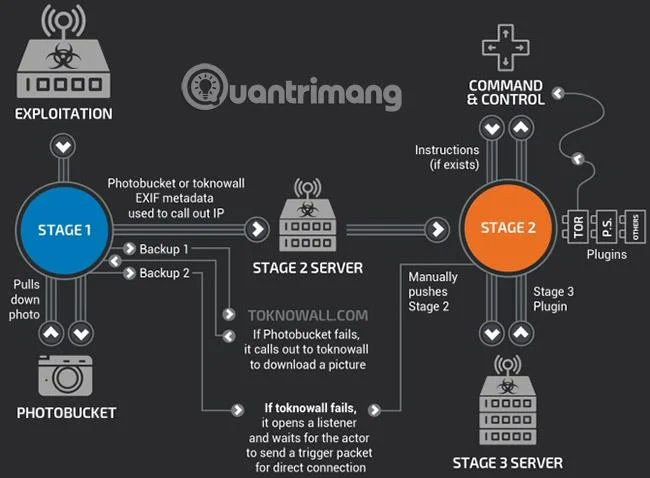

VPNFilter to najnowsza wersja złośliwego oprogramowania atakującego routery i urządzenia Internetu rzeczy (IoT) . Szkodnik ten działa w trzech etapach.

Szkodnik pierwszego etapu kontaktuje się z serwerem dowodzenia i kontroli w celu pobrania modułu drugiego etapu. Moduł drugiego stopnia zbiera dane, wykonuje polecenia i może ingerować w zarządzanie urządzeniami (m.in. możliwość „zamrożenia” routera, urządzenia IoT czy NAS). Drugi etap umożliwia także pobranie modułów trzeciego etapu, które pełnią funkcję wtyczek dla drugiego etapu. Moduł składający się z trzech etapów zawiera pakiet do wykrywania ruchu SCADA, moduł infekcji oraz moduł umożliwiający złośliwemu oprogramowaniu etapu 2 komunikację za pomocą sieci Tor .

Więcej informacji na temat VPNFilter znajdziesz w następującym artykule: Jak wykryć złośliwe oprogramowanie VPNFilter, zanim zniszczy router.

T9000

Badacze bezpieczeństwa Palo Alto Networks odkryli złośliwe oprogramowanie T9000 (niezwiązane z Terminatorem ani Skynetem).

T9000 to narzędzie do zbierania informacji i danych. Po zainstalowaniu T9000 umożliwia atakującym „przechwytywanie zaszyfrowanych danych, wykonywanie zrzutów ekranu określonych aplikacji i atakowanie w szczególności użytkowników Skype ”, a także plików produktów Microsoft Office. T9000 jest wyposażony w różne moduły zaprojektowane tak, aby omijać 24 różne produkty zabezpieczające, zmieniając proces instalacji tak, aby pozostał niewykryty.

DanaBot

DanaBot to wieloetapowy trojan bankowy z różnymi wtyczkami, których atakujący używają w celu rozszerzenia jego funkcjonalności. Na przykład w maju 2018 r. DanaBot został wykryty w serii ataków na australijskie banki. W tym czasie badacze odkryli pakiet wtyczek do wykrywania infekcji, wtyczkę do zdalnego przeglądania VNC, wtyczkę do gromadzenia danych i wtyczkę Tor, która umożliwia bezpieczną komunikację.

„DanaBot to trojan bankowy, co oznacza, że w pewnym stopniu jest kierowany geograficznie” – podaje blog Proofpoint DanaBot. „Pomimo wielu wprowadzonych środków ostrożności, co widzieliśmy podczas kampanii w USA, nadal łatwo jest zaobserwować aktywny rozwój, ekspansję geograficzną i stopień zaawansowania złośliwego oprogramowania. Szkody rosną. Samo złośliwe oprogramowanie zawiera kilka funkcji zapobiegających analizie, a także regularnie aktualizowane moduły kradzieży informacji i zdalnej kontroli, co zwiększa jego zagrożenie dla celów. ”

Marap, AdvisorsBot i CobInt

W artykule połączono trzy warianty modułów złośliwego oprogramowania w jedną sekcję, ponieważ niesamowici badacze bezpieczeństwa z Proofpoint zbadali wszystkie trzy jednocześnie. Te warianty modułów złośliwego oprogramowania są podobne, ale mają różne zastosowania. Ponadto CobInt jest częścią kampanii Cobalt Group – organizacji przestępczej powiązanej z długą listą cyberprzestępców z sektora bankowości i finansów.

Marap i AdvisorsBot zostały stworzone, aby atakować cały system docelowy w celu obrony i mapowania sieci, a następnie określać, czy złośliwe oprogramowanie powinno pobrać cały ładunek. Jeśli system docelowy spełnia potrzeby (np. ma wartość), szkodliwe oprogramowanie przechodzi do drugiej fazy ataku.

Podobnie jak inne wersje modułów złośliwego oprogramowania, Marap, AdvisorsBot i CobInt wykonują trzyetapowy proces. Pierwszym etapem jest zazwyczaj wiadomość e-mail z załącznikiem zainfekowanym złośliwym oprogramowaniem w celu początkowego wykorzystania. Jeśli exploit się zakończy, szkodliwe oprogramowanie natychmiast przechodzi do drugiego etapu. Drugi etap zawiera moduł rozpoznawczy w celu oceny środków bezpieczeństwa i krajobrazu sieciowego systemu docelowego. Jeśli szkodliwe oprogramowanie stwierdzi, że wszystko jest w porządku, w ostatnim etapie zostanie pobrany trzeci moduł, zawierający główny ładunek.

![Modułowe złośliwe oprogramowanie — nowa metoda ukrytego ataku w celu kradzieży danych Modułowe złośliwe oprogramowanie — nowa metoda ukrytego ataku w celu kradzieży danych]()

Okaleczenie

Mayhem to nieco starsza wersja modułu szkodliwego oprogramowania. Po raz pierwszy pojawił się w 2014 roku. Jednak Mayhem nadal jest przykładem świetnego modułowego szkodliwego oprogramowania. Szkodnik odkryty przez badaczy bezpieczeństwa z Yandex atakuje serwery internetowe z systemami Linux i Unix. Instaluje się poprzez złośliwy skrypt PHP.

Po zainstalowaniu skrypt może wywołać kilka wtyczek, które określają optymalne wykorzystanie złośliwego oprogramowania.

Wtyczki obejmują narzędzie do łamania haseł metodą brute-force , którego celem są konta FTP, WordPress i Joomla , robot sieciowy do wyszukiwania innych podatnych na ataki serwerów oraz exploit Heartbleed OpenSLL.

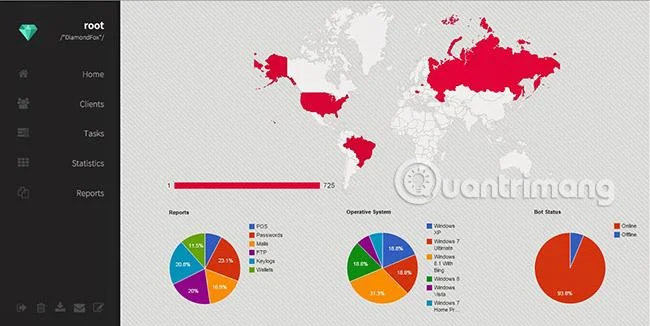

Diamentowy Fox

Ostatni wariant modułu złośliwego oprogramowania opisany w dzisiejszym artykule jest również jedną z najbardziej kompletnych wersji. Jest to również jedno z najbardziej niepokojących zjawisk z kilku powodów.

Po pierwsze, DiamondFox to modułowy botnet sprzedawany na różnych nielegalnych forach. Potencjalni cyberprzestępcy mogą zakupić modułowy pakiet botnetu DiamondFox, aby uzyskać dostęp do szeregu zaawansowanych możliwości ataków. Narzędzie to jest regularnie aktualizowane i, podobnie jak wszystkie inne usługi online, zapewnia spersonalizowaną obsługę klienta. (Ma nawet dziennik zmian!)

Drugi powód: modułowy botnet DiamondFox jest wyposażony w szereg wtyczek. Funkcje te włącza się i wyłącza z poziomu deski rozdzielczej, jak przystało na aplikację inteligentnego domu. Wtyczki obejmują odpowiednie narzędzia szpiegowskie, narzędzia do kradzieży danych uwierzytelniających, narzędzia DDoS, keyloggery , pocztę spamową, a nawet skaner pamięci RAM.

![Modułowe złośliwe oprogramowanie — nowa metoda ukrytego ataku w celu kradzieży danych Modułowe złośliwe oprogramowanie — nowa metoda ukrytego ataku w celu kradzieży danych]()

Jak zapobiec atakowi modułowego złośliwego oprogramowania?

W chwili obecnej nie ma konkretnego narzędzia, które mogłoby chronić użytkowników przed wariantem modułu szkodliwego oprogramowania. Ponadto niektóre warianty modułów złośliwego oprogramowania mają ograniczony zasięg geograficzny. Na przykład Marap, AdvisorsBot i CobInt można spotkać głównie w Rosji i krajach WNP.

Badacze z projektu Proofpoint wykazali, że pomimo obecnych ograniczeń geograficznych, jeśli inni przestępcy zobaczą uznaną organizację przestępczą korzystającą z modułowego szkodliwego oprogramowania, z pewnością pójdą ich śladem.

Ważna jest świadomość tego, w jaki sposób moduły złośliwego oprogramowania docierają do Twojego systemu. Większość odnotowanych przypadków dotyczyła załączników do wiadomości e-mail zainfekowanych złośliwym oprogramowaniem , często zawierających dokumenty Microsoft Office ze złośliwymi skryptami VBA. Atakujący korzystają z tej metody, ponieważ łatwo jest wysyłać wiadomości e-mail zainfekowane złośliwym oprogramowaniem do milionów potencjalnych celów. Co więcej, początkowy exploit jest bardzo mały i można go łatwo zamaskować jako zwykły plik pakietu Office.

Jak zawsze, upewnij się, że Twój system jest aktualny i rozważ inwestycję w wysokiej jakości oprogramowanie antywirusowe. To jest tego warte!

Zobacz więcej: