Rok 2018 był rokiem pełnym wrażeń dla specjalistów IT na całym świecie. Istnieje wiele poważnych luk w zabezpieczeniach, nawet związanych z poziomem sprzętu, z którymi muszą się zmierzyć specjaliści ds. bezpieczeństwa informacji. Oto cztery największe luki w zabezpieczeniach 2018 roku i sposoby radzenia sobie z nimi.

Spectre i Meltdown – które zdominowały projekty związane z bezpieczeństwem przez cały 2018 rok

Luki Spectre i Meltdown , które pojawiły się po raz pierwszy 4 stycznia 2018 r., umożliwiają aplikacjom odczytywanie pamięci jądra i powodują poważne problemy związane z bezpieczeństwem specjalistów IT przez całe miesiące roku. Problem polega na tym, że ta para reprezentuje luki na poziomie sprzętu, które można złagodzić, ale nie można ich załatać za pomocą oprogramowania. Chociaż najbardziej podatne na ataki są procesory Intel (z wyjątkiem chipów Atom wyprodukowanych przed 2013 rokiem i serii Itanium), poprawki mikrokodu nadal są wymagane również w przypadku procesorów AMD OpenPOWER i innych procesorów opartych na konstrukcjach Arm. Można również wdrożyć pewne rozwiązania programowe, ale często wymagają one od dostawców ponownej kompilacji programów z zainstalowanymi zabezpieczeniami.

Ujawnienie istnienia tych luk wywołało ponowne zainteresowanie atakami typu side-channel, które wymagają odrobiny dedukcyjnego triku. Kilka miesięcy później ujawniono także lukę w zabezpieczeniach BranchScope. Naukowcy stojący za tym odkryciem wykazali, że BranchScope zapewnia możliwość odczytu danych, które powinny być chronione przez bezpieczną enklawę SGX, a także pokonania ASLR.

Podsumowując, oprócz wstępnych ujawnień: Spectre-NG, Spectre 1.2 i SpectreRSB, oprócz innych powiązanych luk, takich jak SgxPectre, odkryto w sumie osiem wariantów luki Spectre.

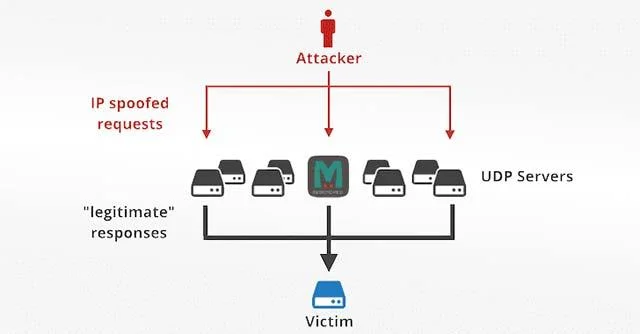

Rekordowe ataki DDoS z użyciem memcached

![Największe luki w zabezpieczeniach 2018 roku Największe luki w zabezpieczeniach 2018 roku]()

W 2018 roku hakerzy zorganizowali ataki DDoS wykorzystujące luki w zabezpieczeniach memcached, osiągając wysokość 1,7 Tb/s. Atak jest inicjowany przez serwer fałszujący swój własny adres IP (wyznaczający adres celu ataku jako adres źródłowy) i wysyłający 15-bajtowy pakiet żądania, na który odpowiada inny host. Serwer memcached jest podatny na ataki, a odpowiedzi wahają się od 134 KB do 750 KB. Różnica wielkości między żądaniem a odpowiedzią jest ponad 51 200 razy większa, co czyni ten atak szczególnie potężnym!

Proof-of-concept — różni badacze uruchomili rodzaj kodu, który można łatwo dostosować do ataków, aby zaradzić tej sytuacji, wśród nich „Memcrashing.py”, zintegrowany z wyszukiwarką Shodan w celu znalezienia podatnych na atak serwerów, na których można było przeprowadzić atak.

Na szczęście atakom DDoS memcached można zapobiec, jednak użytkownicy memcached powinni również zmienić ustawienia domyślne, aby zapobiec nadużyciom swoich systemów. Jeśli w Twoim systemie nie jest używany protokół UDP , możesz wyłączyć tę funkcję za pomocą przełącznika -U 0. W przeciwnym razie wskazane jest również ograniczenie dostępu do hosta lokalnego za pomocą przełącznika -listen 127.0.0.1.

Luka w Drupal CMS pozwala atakującym przejąć kontrolę nad Twoją witryną

![Największe luki w zabezpieczeniach 2018 roku Największe luki w zabezpieczeniach 2018 roku]()

Do końca marca miały zostać wydane łatki awaryjne dla 1,1 miliona witryn Drupala. Luka jest związana z konfliktem pomiędzy sposobem, w jaki PHP obsługuje tablice w parametrach URL, a wykorzystaniem funkcji skrótu. Drupal (#) na początku tablicy klucze oznaczające klucze specjalne często powodują dodatkowe obliczenia, które mogą pozwolić atakującym na dowolne „wstrzyknięcie” kodu. Atak został nazwany „Drupalgeddon 2: Electric Hashaloo” przez Scotta Arciszewskiego z inicjatywy Paragon.

W kwietniu po raz drugi załatano problemy związane z tą luką, których celem była możliwość obsługi adresów URL parametrów GET w celu usunięcia symbolu #, co mogłoby spowodować lukę umożliwiającą zdalne wykonanie kodu.

Mimo że luka została zgłoszona publicznie, dotyczyła ona ponad 115 000 witryn Drupala, a wiele botnetów aktywnie wykorzystywało tę lukę do wdrażania złośliwego oprogramowania szyfrującego.

Ataki BGP blokują serwery DNS w celu kradzieży adresów

![Największe luki w zabezpieczeniach 2018 roku Największe luki w zabezpieczeniach 2018 roku]()

Przewiduje się, że protokół Border Gateway Protocol (BGP), „narzędzie” używane do określania najskuteczniejszej ścieżki między dwoma systemami w Internecie, stanie się w przyszłości celem złośliwych podmiotów, ponieważ protokół został zaprojektowany w dużej mierze przed dokładnym rozważeniem problemów ze szkodliwą siecią . Nie ma scentralizowanej władzy dla tras BGP, a trasy są akceptowane na poziomie ISP, co stawia je poza zasięgiem typowych modeli wdrożeń na skalę korporacyjną, a jednocześnie poza zasięgiem użytkownika.

W kwietniu przeprowadzono atak BGP na Amazon Route 53 – komponent usługi DNS AWS. Według zespołu Oracle ds. wywiadu internetowego atak miał miejsce ze sprzętu znajdującego się w obiekcie obsługiwanym przez firmę eNet (AS10297) w Columbus w stanie Ohio w USA. Napastnicy przekierowywali żądania MyEtherWallet.com na serwer w Rosji, który wykorzystywał witrynę phishingową do kopiowania informacji o koncie poprzez odczytywanie istniejących plików cookie. Hakerzy zarobili w wyniku tego ataku 215 Etherów, co stanowi równowartość około 160 000 dolarów.

BGP był również w niektórych przypadkach nadużywany przez podmioty państwowe. W listopadzie 2018 r. raporty wskazywały, że kilka organizacji w Iranie wykorzystało ataki na protokół BGP, próbując zablokować ruch telegramowy do tego kraju. Ponadto Chiny zostały również oskarżone o stosowanie ataków na BGP za pośrednictwem punktów obecności w Ameryce Północnej, Europie i Azji.

Prace mające na celu ochronę protokołu BGP przed tymi atakami są podejmowane przez NIST i Dyrekcję ds. Nauki i Technologii DHS we współpracy z firmą Secure Inter-Domain Routing (SIDR), której celem jest przeprowadzanie „uwierzytelniania pochodzenia trasy BGP (weryfikacja pochodzenia trasy BGP) przy użyciu zasobów Infrastruktura klucza publicznego.

Zobacz więcej: