Rosnąca popularność technologii VPN doprowadziła do szeregu oszustw o różnym zakresie, metodach i śmiałości.

Doświadczeni użytkownicy VPN i osoby ceniące prywatność powinny wiedzieć trochę o tym, jak wybrać renomowanego dostawcę VPN. Jeśli jednak dopiero zaczynasz poszukiwania, przygotuj się z podstawową wiedzą. Rynek VPN to niebezpieczny bałagan fałszywych recenzji, wprowadzających w błąd linków, obchodzenia zabezpieczeń i nikczemnego nadzoru. Jednocześnie wirtualna sieć prywatna – VPN – jest niezbędnym narzędziem do ochrony prywatności i bezpieczeństwa w Internecie.

Spośród setek VPN, jak wybrać najlepszą? Czytanie recenzji jest niezbędne, ale nadal warto sprawdzić kilka wybranych sieci VPN, aby upewnić się, że przynajmniej jedna z nich spełnia Twoje wymagania. Nawet jeśli specyfikacje wydają się dobre, a wydajność jest w porządku, VPN może nadal ujawnić Twój adres IP , zarejestrować całą Twoją aktywność online lub zainfekować Twoje urządzenie złośliwym oprogramowaniem. Użytkownicy, sprzedaj dane użytkowników firmom reklamowym, NSA lub innym złośliwym podmiotom w ciemności strony internetowe.

Trzymaj się z daleka od złych sieci VPN, aby chronić swoją prywatność?

Co sprawia, że VPN jest zły?

Największą zaletą sieci VPN jest ich zdolność do ochrony prywatności, bezpieczeństwa, odblokowania usług przesyłania strumieniowego oraz możliwość „ominięcia” zapór sieciowych.

Jednak aż 99,9% dzisiejszych sieci VPN korzysta z tych funkcji. Aby wybrać godnych zaufania dostawców spośród oszustów, przeprowadź rozeznanie przed rejestracją. Poniżej znajduje się kilka znaków, które pomagają użytkownikom zidentyfikować złego dostawcę VPN.

Złe sieci VPN przechowują dzienniki aktywności użytkowników online

Chociaż dokładne sprawdzenie, czy VPN może odblokować Netflix, jest proste, trudno jest zweryfikować zobowiązania dostawców w zakresie prywatności i bezpieczeństwa. Użytkownicy powinni dokładnie zapoznać się z warunkami świadczenia usług i polityką prywatności dostawcy, zwracając szczególną uwagę na zasady rejestrowania aktywności użytkowników.

Nie oznacza to, że tylko źli aktorzy potrzebują dostawcy niekorzystającego z logów. Pamiętaj o ogólnej zasadzie: wybierz dostawcę, który nie prowadzi rejestrów aktywności użytkowników. Jeśli firma VPN obiecuje chronić prywatność i bezpieczeństwo, ale łamie tę obietnicę i rejestruje dane połączenia oraz aktywność użytkowników lub filtruje treści użytkowników, złóż na nią skargę do właściwych władz.

Złe sieci VPN ujawniają dane użytkownika

Wynika to bezpośrednio z zasad rejestrowania VPN. Dostawcy rejestrujący działania użytkowników najprawdopodobniej współpracują ze złymi organizacjami. Jeśli dostawca usług VPN ma siedzibę w kraju Five Eyes lub Fourteen Eyes, musi przestrzegać przepisów dotyczących przechowywania danych. Dlatego organizacje zajmujące się ochroną prywatności i eksperci ds. bezpieczeństwa często nie polecają sieci VPN zlokalizowanych w USA i Wielkiej Brytanii.

Niezawodne sieci VPN są przejrzyste i nie rejestrują żadnych danych, które mogłyby zidentyfikować ich klientów. Niezawodne sieci VPN usuwają dzienniki połączeń co kilka godzin lub rejestrują jedynie dane nieosobowe (tzn. nie można na nich polegać w zakresie śledzenia konkretnego użytkownika).

Podobnie, aby chronić dane osobowe użytkowników, niezawodne sieci VPN akceptują różne anonimowe lub półanonimowe opcje płatności, w tym gotówkę, karty podarunkowe i Bitcoin.

Złe sieci VPN infekują urządzenia użytkowników złośliwym oprogramowaniem

Niektórzy dostawcy oferują bezpłatne usługi VPN, aby czerpać korzyści z wyświetlania reklam. Przychody tych dostawców pochodzą z wyświetlanych przez nich aplikacji i reklam, wraz z funkcjami śledzenia, które pozwalają użytkownikom rejestrować ich aktywność przeglądania.

Niektórzy dostawcy idą nawet o krok dalej i infekują urządzenia złośliwym oprogramowaniem, wysyłając na swoje serwery ważne informacje o urządzeniu, tożsamości i zwyczajach internetowych użytkownika.

Większość bezpłatnych sieci VPN rozwija się na sprzedaży danych użytkowników brokerom danych, firmom reklamowym, NSA itp. Jeśli VPN zostanie zainfekowany złośliwym oprogramowaniem, ruch będzie rejestrowany, filtrowany, moderowany i raportowany. Połączona treść jest wyświetlana zamiast treści, której użytkownik faktycznie potrzebuje. Docelowo urządzenia będą bardziej podatne na ataki hakerów .

VPN nie działa dobrze

Metody oszustw VPN są bardzo zróżnicowane. Jednym z nich jest przejęcie strony internetowej dla usługi, która nie jest już oferowana i zbieranie informacji rejestracyjnych od nowych użytkowników, a następnie ignorowanie próśb o zwrot pieniędzy.

Aby uniknąć tego rodzaju oszustwa związanego z VPN, przed dokonaniem płatności należy sprawdzić konta dostawcy w mediach społecznościowych i skontaktować się z obsługą klienta.

Zła sieć VPN nie honoruje zasad zwrotów

Niektórzy dostawcy fałszują poziomy subskrypcji, aby tworzyć plany krótkoterminowe po wysokich cenach, przez co plany długoterminowe wyglądają jak okazja. Gwarantują zwrot pieniędzy, ale gdy zostanie o to poproszony, ciągle wysyłają prośby i głupie pytania, aż w końcu oświadczają, że okres zwrotu się skończył.

Użytkownicy złych sieci VPN powinni unikać

Autorzy BestVPN przetestowali niezliczone sieci VPN i stworzyli listę firm VPN, których użytkownicy powinni unikać.

1. Hola

Hola

W 2015 roku Hola została przyłapana na robieniu czegoś, czego nie była w stanie zrobić żadna inna usługa VPN: przekształcaniu komputerów użytkowników w „węzły wyjściowe”, umożliwiając innym użytkownikom Hola kierowanie ruchem przez serwery. Hola sprzedała tę przepustowość usługom stron trzecich. To poważne naruszenie umieszcza Holę na liście usług, z których użytkownicy nie powinni nigdy więcej korzystać.

2. Tarcza HotSpot

W 2017 roku grupa zajmująca się bezpieczeństwem wniosła oskarżenie przeciwko Hotspot Shield , twierdząc, że firma blokowała i przekierowywała ruch do witryn partnerskich, w tym firm reklamowych. Grupa oskarżyła HotSpot Shield o rejestrowanie szczegółów połączenia (co jest bezpośrednio sprzeczne z polityką prywatności firmy). W poprzednim artykule badawczym z 2016 roku wspomniano również o wstrzykiwaniu kodu JavaScript przez HotSpot Shield i przekierowywaniu ruchu e-commerce do domen partnerskich.

3. Ukryj MyAss

W 2011 roku Federalne Biuro Śledcze wyśledziło działania hakerów na podstawie adresów IP należących do usługi VPN HideMyAss . FBI uzyskało dzienniki aktywności od HideMyAss i wykorzystało je do łapania i ścigania hakerów. Pomimo niezgodności z prawem działań hakera, ten incydent pokazał jedną rzecz: HideMyAss rzeczywiście prowadzi logi śledzące aktywność użytkowników.

4. Facebook Onavo VPN

Na początku 2018 r. odkryto, że wbudowaną w Facebooku funkcją „Chroń” dla aplikacji mobilnych jest tak naprawdę Onavo VPN z 2013 r. Niezależnie od tego, jak skuteczna była w ochronie. Aby chronić użytkowników, należy pamiętać o jednej rzeczy: Onavo będzie zbierać Twoje dane o ruchu mobilnym w celu ulepszania produktów i usług Facebooka, lepszego zrozumienia wartości produktów i usług, a także budowania lepszych doświadczeń.

5. Bezpłatna sieć VPN z Operą

W 2016 roku w przeglądarce Opera wprowadzono nową, bezpłatną, nieograniczoną funkcję VPN dostępną dla wszystkich użytkowników. Jednak Opera Free VPN nie jest siecią VPN w ścisłym tego słowa znaczeniu. Działa jak internetowy serwer proxy, a Opera zbiera dane o użytkowaniu, które mogą, ale nie muszą, być udostępniane stronom trzecim.

6. Czysty VPN

![Należy unikać sieci VPN o najgorszej ochronie prywatności Należy unikać sieci VPN o najgorszej ochronie prywatności]()

Czysty VPN

W 2017 roku Federalne Biuro Śledcze aresztowało domniemanego prześladowcę, po uzyskaniu informacji o jego działaniach za pośrednictwem usługi PureVPN. Pomimo obietnicy braku logów zawartej w polityce prywatności PureVPN, okazuje się, że firma nadal przechowuje wystarczającą ilość informacji, aby móc wplątać oskarżonych we współpracę z organami prawnymi.

7. VPNBezpieczny

Siedziba VPNSecure nie tylko znajduje się w Australii (kraju „Pięciu oczu”), ale w artykule badawczym z 2016 r. wspomniano również o wyciekach adresów IP i DNS w ramach usługi, a „punkt wyjściowy” jest podobny do koncepcji „węzła wyjściowego” VPN Hola powyżej. Dokumenty budzą podejrzenia, ale nie potwierdzają, że przepustowość użytkowników może być wykorzystywana bez ich wiedzy. Jeśli jednak chcesz być bezpieczny, prawdopodobnie powinieneś trzymać się z daleka od tej sieci VPN.

8. Zenmate

W 2018 roku test przeprowadzony przez vpnMentor wykazał, że ZenMate (wraz z HotSpot Shield i PureVPN) miał wyciek adresu IP, który mógł pozwolić na identyfikację podczas korzystania z Internetu za pomocą połączenia VPN nawiązanego za pośrednictwem ZenMate. To, w połączeniu z powolną reakcją ZenMate na ustalenia, sprawia, że obawiamy się poszanowania przez firmę prywatności użytkowników.

9. Ekspat Surfer

![Należy unikać sieci VPN o najgorszej ochronie prywatności Należy unikać sieci VPN o najgorszej ochronie prywatności]()

ExpatSurfer.co.uk jest doskonałym przykładem oszustwa VPN. ExpatSurfer bierze pieniądze użytkowników, a potem o nich zapomina. Nie zapewnia adresu serwera potrzebnego użytkownikom do nawiązania połączenia PPTP i oczywiście nie zawraca sobie głowy odpowiadaniem na e-maile klientów.

Przy cenie 10,26 USD miesięcznie (238 000 VND) za proste, nieaktywne połączenie PPTP, ta sieć VPN zasługuje na umieszczenie na czarnej liście.

10. Ziemski VPN

EarthVPN.com to dostawca z siedzibą na Cyprze, który był kiedyś bardzo popularny. Earth VPN reklamuje wszystko, czego użytkownicy potrzebują podczas korzystania z VPN – OpenVPN, P2P, nieograniczoną ilość danych, niedrogie plany, ale tak naprawdę to nie działa.

Usługa została anulowana, ale o dziwo, użytkownicy nadal mogą się rejestrować. Chociaż podczas testów autor nie kontynuował płatności, sześć miesięcy później nadal otrzymywał powiadomienia o niezapłaconych rachunkach za Earth VPN. Jednak Earth VPN nie odpowiedziało na e-maile z pytaniami dotyczącymi tego problemu.

Jeśli nie chcesz przez wiele miesięcy otrzymywać spamu z automatycznego systemu EarthVPN, trzymaj się z daleka od tej firmy widmo i pozwól jej odejść w zapomnienie.

11. Betternet VPN

Betternet VPN to klasyczne oszustwo VPN. Rozprzestrzenia złośliwe oprogramowanie pod pozorem świadczenia bezpłatnych usług VPN. Przy milionach pobrań oznacza to, że sporo osób przekazuje swoją aktywność związaną z przeglądaniem stron internetowych podejrzanym brokerom danych.

Program RevoUninstaller znalazł dużą liczbę plików pozostawionych przez aplikację Betternet dla systemu Windows, podczas gdy Virus Total AV umieścił Betternet VPN na 13. miejscu (numer 1 oznacza całkowitą wolność od wirusów). Specyfikacje techniczne tej sieci VPN są wyjątkowo niejasne. Chociaż twierdzi, że nie prowadzi dzienników aktywności, w rzeczywistości ta sieć VPN nadal przechowuje zapisy połączeń użytkowników.

Wiele stron trzecich ma możliwość dostępu do danych użytkownika, a Betternet nie będzie chronić swoich klientów w przypadku „wizyt” organów ścigania.

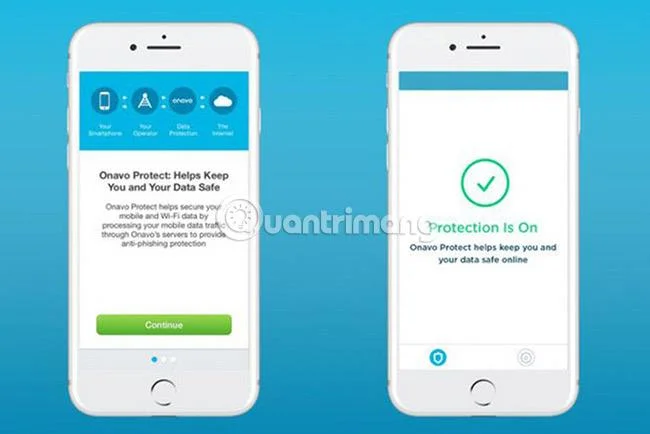

12. Ochrona Onavo

![Należy unikać sieci VPN o najgorszej ochronie prywatności Należy unikać sieci VPN o najgorszej ochronie prywatności]()

Onavo Protect (onavo.com), znana również jako Protect Free VPN+Data Manager, to bezpłatna sieć VPN oferowana przez sam Facebook. Jest to aplikacja mobilna dostępna na systemy iOS i Android, która do uruchomienia wymaga wielu uprawnień. Zamiast działać jak zwykła sieć VPN, Onavo Protect uzyskuje dostęp do aktywności użytkownika w aplikacji i rejestruje ją. To jest absolutnie prawdą. Facebook chce wiedzieć, jakich aplikacji używasz i jak często, a następnie kieruje je przez serwery w Wielkiej Brytanii.

Działa w tle, monitorując cały ruch użytkowników. Jeśli korzystasz z VPN Facebooka, z przykrością informujemy, że Twoja prywatność została poważnie naruszona.

13. Cryptostorm VPN

Cryptostorm.is ma w rzeczywistości kilka całkiem zaawansowanych funkcji, takich jak anonimizacja procesu zakupu tokena, a użytkownicy nie potrzebują adresu e-mail ani nazwy użytkownika, aby uzyskać dostęp do VPN. Ma dobrą sieć, najwyższe specyfikacje bezpieczeństwa, elastyczną strukturę cenową oraz dobrą wydajność i użyteczność.

Jednak Douglas Spink, właściciel Cryptostorm, oskarżony o przemyt kokainy o wartości 34 milionów dolarów, został zwolniony po odsiedzeniu 3 lat (kiedy wyrok wynosił 17 lat), co doprowadziło społeczność zajmującą się bezpieczeństwem do przekonania, że ujawnił informacje o użytkownikach z serwerów Cryptostorm VPN .

Tymczasem Cryptostorm odmówił komentarza na temat tego, jak firma przestrzega przepisów dotyczących przechowywania danych w Kanadzie. Szczerze mówiąc, zdecentralizowana firma prowadzona przez tajemnicze postacie nie wydaje się zbyt bezpieczna.

14. Beztwarzowy.ja

Faceless.me istnieje już od ponad 5 lat i regularnie pobiera pliki z Google Play, co sprawia, że wygląda na to, że działa normalnie. W rzeczywistości Faceless.me nie jest już aktywny i nie ma wsparcia. Strony mediów społecznościowych tej sieci VPN nie były aktualizowane od lat.

Z jakiegoś powodu Google nie usuwa ze sklepu z aplikacjami aplikacji, które mają wiele złych recenzji. Dlatego chroń się, trzymając się z daleka od tej sieci VPN.

15. Wolność VPN

![Należy unikać sieci VPN o najgorszej ochronie prywatności Należy unikać sieci VPN o najgorszej ochronie prywatności]()

LibertyVPN.net może wyglądać całkiem nieźle dzięki możliwości odblokowywania usług przesyłania strumieniowego, ale jego podejrzane pochodzenie i absurdalne warunki świadczenia usług sprawiają, że wiele osób zastanawia się, jak ta sieć VPN przetrwała tak długo. Polityka zwrotów jest nieracjonalnie ograniczona, ponieważ użytkownicy nie mogą wykorzystać więcej niż 50 MB, podczas gdy pakiety tej sieci VPN kosztują średnio 15 USD (348 000 VND)/miesiąc lub 108 USD (2 500 000 VND)/rok.

Ta sieć VPN jest bardzo skomplikowana i trudna w użyciu, a lokalizacje serwerów są również bardzo ograniczone. Żadnego P2P, żadnego omijania zapór sieciowych, żadnego korzystania ze Skype'a z Kuby, żadnych jednoczesnych połączeń, żadnego Bitcoina. Ponadto w przypadku naruszenia ToS (warunków świadczenia usług) firma pobierze opłatę w wysokości 250 USD za godzinę (5 800 000 VND) za usunięcie konta.

Niektóre inne sieci VPN na czarnej liście

Niestety lista złych sieci VPN jest długa:

- VPNReactor.com to dostawca z siedzibą w USA, rejestrujący aktywność użytkowników w Internecie, a opłata za użytkowanie wynosi 77,88 USD rocznie (1 800 000 VND).

- ZPN.im to kolejna mobilna sieć VPN, która twierdzi, że jest najlepszą darmową siecią VPN, ale w rzeczywistości jej funkcje są zakłócające, wydają się podejrzane, a nawet nie działają. Nie jest jasne, kto lub jaka organizacja za tym stoi, a jej Warunki korzystania wyraźnie stwierdzają, że mogą umożliwić monitorowanie aktywności, jeśli jest to wymuszone. Nie wybieraj tej sieci VPN, nawet jeśli pozwala ona na założenie darmowego konta w najlepszym wydaniu.

- Rocket VPN to bezpłatna mobilna sieć VPN obsługiwana przez HotSpot Shield powyżej. Nic dziwnego, że Rocket VPN oferuje podejrzane logowanie, oprogramowanie reklamowe i zasady ToS.

- UnoTelly to absurdalnie droga kanadyjska usługa DNS i VPN o słabej wydajności, tylko 5 lokalizacjach serwerów VPN, braku P2P i słabym szyfrowaniu. Rejestruje dane dotyczące połączenia i użytkowania użytkownika. Jako kanadyjski dostawca przestrzega praw każdego kraju, w którym znajdują się jego serwery. Nawet jeśli nie jest to oszustwo, jest okropne jako VPN.

- DefenseVPN.com to nowy dostawca w Kanadzie. W 2017 r. nazwa zniknęła, a w 2018 r. na krótko pojawiła się ponownie, twierdząc, że wszystko wróciło do normy. Wiele osób zastanawia się, co jest „normalne”, gdy użytkownicy płacą za plan i nie otrzymują danych logowania. Wsparcie dokonało zwrotu pieniędzy zamiast podać klientowi dane do logowania. Jakie to dziwne!

- Dot VPN ma siedzibę w Hongkongu i oferuje 4096-bitowe szyfrowanie, ale słabą wydajność, co pochodzi od niemieckiego organu nadzoru Five Eyes, który rejestruje dzienniki połączeń użytkowników i użytkowania. Fakt, że firma ta przechowuje te logi przez dwa lata, daje użytkownikom powód, aby sądzić, że lepiej je zignorować.

- SuperVPN na iOS i Androida to darmowa i całkiem funkcjonalna mobilna sieć VPN, z tą różnicą, że ma wszystkie cechy Honeypota MI5. Oprócz głębokiego dostępu do wrażliwych informacji o użytkownikach, przechowuje dzienniki sesji przeglądania w Wielkiej Brytanii i USA, które, jeśli zostanie do tego zmuszony, ujawni organom ścigania.

- Proxy Server Pro ma wszystkie cechy Honeypota. Znajduje się w USA i rejestruje dane dotyczące użytkowania, nazwiska, adresy użytkowników i udostępnia je stronom trzecim.

- BTGuard.com rejestruje dane osobowe i metadane połączeń, ma niejasną politykę prywatności i obsługuje głównie torrenty.

- OneVPN.com nie honoruje swojej gwarancji zwrotu pieniędzy i ignoruje tę prośbę użytkowników. Tymczasem zdecydowanie twierdzi, że jest najszybszą siecią VPN, nie rejestruje użycia i ma najlepszą ochronę prywatności. W rzeczywistości przechowują dzienniki połączeń użytkowników, ale ukrywają te informacje.

- Cargo VPN to „pretensjonalna” sieć VPN, która podaje wiele fałszywych twierdzeń. Bezpłatny okres próbny nie jest dostępny, podczas gdy wsparcie jest tak samo złe jak KeepSolid, inny dostawca VPN. Jest także przeznaczony wyłącznie dla komputerów Mac i iOS, jest zbyt drogi i nieskuteczny.

![Należy unikać sieci VPN o najgorszej ochronie prywatności Należy unikać sieci VPN o najgorszej ochronie prywatności]()

Lista ta nie jest jeszcze kompletna. Nowe sieci VPN pojawiają się niemal codziennie, stare sieci VPN zostały usunięte lub przestały działać, a oszuści wykorzystują okazję do przejmowania witryn internetowych. Niektóre popularne sieci VPN mają dość wysokie oceny, mimo że oferują nieprawidłowe funkcje lub nie traktują swoich klientów poważnie.

Możesz być spokojny, jeśli Twojej sieci VPN nie ma na tej liście. Ale nie bądź subiektywny. Proszę dokładnie zbadać. Skontaktuj się z pomocą techniczną swojego dostawcy, skonsultuj się ze społecznością techniczną lub zostaw komentarz w sekcji komentarzy poniżej, jeśli podejrzewasz, że możesz paść ofiarą oszukańczej sieci VPN. Na koniec pamiętaj, aby nie polegać zbytnio na VPN.

Poświęć trochę czasu na znalezienie godnego zaufania dostawcy. Dostawcy tacy jak ProtonVPN, Mullvad czy NordVPN akceptują płatności Bitcoinem, a nawet gotówką, co oznacza, że możesz chronić swoją tożsamość podczas rejestracji, a firmy te nie prowadzą żadnych logów użytkownika.

Trzymaj się z daleka od podejrzanych firm i zawsze testuj usługi VPN przed zarejestrowaniem się na dłużej niż miesiąc.

Mamy nadzieję, że znajdziesz odpowiedniego dostawcę VPN!

Zobacz więcej: