Przyjrzyjmy się bezpieczeństwu SD-WAN i partnerstwu z dostawcami, w tym Aruba, Cisco, Riverbed i Silver Peak.

Kluczowym elementem SD-WAN jest możliwość zabezpieczenia niezaufanych łączy internetowych i identyfikacji nietypowych przepływów ruchu, a także uniknięcia zagrożeń internetowych .

Dostawcy technologii SD-WAN stale zwiększają liczbę własnych funkcji bezpieczeństwa i tworzą solidne ekosystemy dla partnerów zajmujących się cyberbezpieczeństwem.

Menedżerowie IT powinni przejrzeć wymagania dotyczące bezpieczeństwa sieci swoich oddziałów i dokładnie ocenić możliwości bezpieczeństwa wiodących dostawców rozwiązań SD-WAN, w tym natywne funkcje bezpieczeństwa i współpracę z dostawcami zabezpieczeń sieci.

Zagrożenia bezpieczeństwa sieci w oddziałach

Cyberbezpieczeństwo jest przedmiotem stałej troski specjalistów IT, a badania pokazują, że problem się nasila. Bezpieczeństwo w oddziałach stanowi wyzwanie ze względu na zwiększoną liczbę urządzeń, w tym komputerów stacjonarnych, tabletów, telefonów, urządzeń POS i punktów końcowych IoT, podłączonych do sieci oddziałów. Wszystkie te punkty końcowe umożliwiają złośliwemu oprogramowaniu infekowanie sieci korporacyjnych, a hakerom dostęp do krytycznych danych. Obawy dotyczące bezpieczeństwa pogłębiają brak przeszkolonego personelu ds. bezpieczeństwa/IT w zdalnych lokalizacjach oraz złożoność zarządzania wieloma urządzeniami zabezpieczającymi, w tym IP VPN, IDS/IPS i zaporą sieciową.

Dodatkowym wyzwaniem dla bezpieczeństwa oddziałów jest konieczność koordynacji wysiłków na rzecz bezpieczeństwa w całej sieci. Systemy bezpieczeństwa w oddziale muszą komunikować się bezpośrednio z produktami zapewniającymi bezpieczeństwo punktów końcowych i systemami bezpieczeństwa sieci w centrum danych. Należy sprawdzać ruch w oddziale i oznaczać każdy podejrzany ruch, aby można go było przeanalizować za pomocą opartego na chmurze lub scentralizowanego systemu bezpieczeństwa. W idealnym przypadku systemy bezpieczeństwa oddziałów staną się w pełni zautomatyzowane i będą wykorzystywać inteligencję opartą na chmurze.

Możliwości bezpieczeństwa SD-WAN

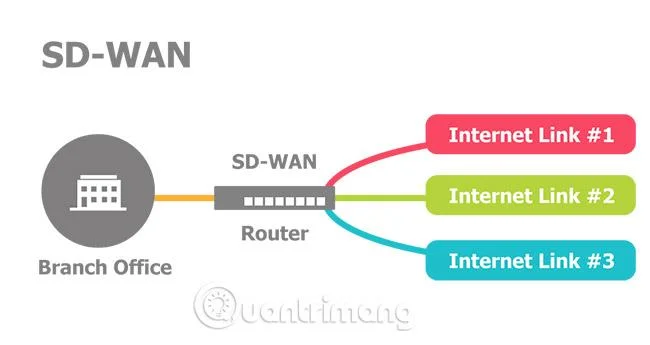

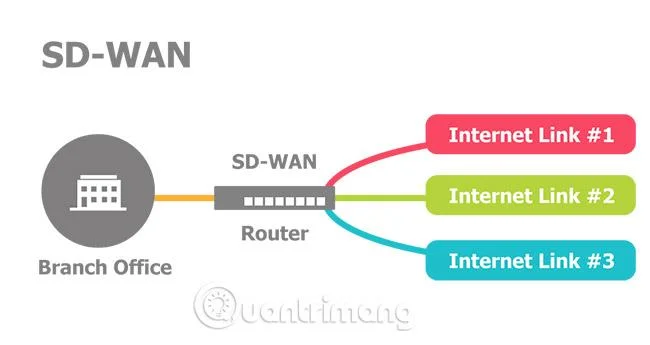

Rynek SD-WAN jest bardzo konkurencyjny i występuje na nim kilkudziesięciu dostawców. Kluczowym czynnikiem, dla którego firmy chcą korzystać z SD-WAN, jest możliwość umożliwienia organizacjom korzystania z tanich łączy internetowych, takich jak bezpieczne łącza klasy korporacyjnej. Bezpieczeństwo sieci jest kluczowym czynnikiem obciążającym technologię SD-WAN, a każdy dostawca ma własne, zastrzeżone metody zabezpieczania ruchu i identyfikowania „bezpiecznych” miejsc .

Prawie wszyscy dostawcy rozwiązań SD-WAN oferują obecnie podstawowe funkcje zapory ogniowej jako standardową funkcję produktu. Używają identyfikacji pakietów, aby zrozumieć przepływ ruchu . Na przykład, czy ruch pochodzi z zaufanej lokalizacji, czy z usługi w chmurze? Dodatkowe funkcje obejmują filtrowanie treści, definiowanie punktów końcowych oraz możliwości zarządzania i egzekwowania zasad.

Dostawcy SD-WAN aktywnie wspierają wiodących dostawców cyberbezpieczeństwa, takich jak Palo Alto, Z-Scaler, CheckPoint i Fortinet, w celu zintegrowania ich technologii SD-WAN z zaporami sieciowymi nowej generacji i funkcjonalnością UTM. Należy usprawnić integrację SD-WAN z najlepszymi w swojej klasie dostawcami zabezpieczeń sieciowych, aby zapewnić wysoką wydajność i małe opóźnienia, ponieważ przekazywanie ruchu między aplikacjami może mieć wpływ na wydajność. Celem jest zapewnienie szczegółowej kontroli ruchu i skutecznego filtrowania witryn opartych na chmurze w celu ustalenia priorytetów krytycznych, bezpiecznych przepływów ruchu i aplikacji.

![Opcje zabezpieczeń SD-WAN Opcje zabezpieczeń SD-WAN]()

Przykład bezpieczeństwa SD-WAN

Aruba ClearPass Policy Manager zapewnia kontekst użytkownika, urządzenia, aplikacji i sieci WAN w celu spójnego egzekwowania zasad za pośrednictwem rozwiązania SD-WAN. Jego egzekwowanie oparte na rolach, kontrola urządzeń i kontrola dostępu umożliwiają organizacjom IT egzekwowanie zasad bezpieczeństwa sieci LAN i WAN w oddziałach. Upraszcza to stosowanie zasad w różnych warstwach sieci i zmniejsza potrzebę ręcznej konfiguracji.

RiverConnect SteelConnect obsługuje natywne zapory obwodowe, translację adresów sieciowych i segmentację sieci opartą na zasadach, aby pomóc zminimalizować włamania do sieci i ograniczyć rozprzestrzenianie się zagrożeń. Automatycznie tworzy bezpieczne ścieżki VPN IPsec z szyfrowaniem AES-256 pomiędzy witrynami i zapewnia dokładne testowanie zaszyfrowanych aplikacji, takich jak SSL/HTTPS. SteelConnect Manager zapewnia scentralizowane zarządzanie i widoczność, umożliwiając specjalistom IT określanie zabezpieczeń w oparciu o aplikacje i ścieżki ruchu.

Failsafe SD-WAN firmy Talari Networks ogranicza ruch internetowy w oddziale, wykorzystując zintegrowaną zaporę ogniową i ruch zaufanych adresów URL , który może być automatycznie przekierowywany do Internetu. Talari domyślnie obsługuje uwierzytelnianie RADIUS w celu zarządzania dostępem do urządzeń i ich zaszyfrowanych pakietów.

Przykłady ekosystemów bezpieczeństwa SD-WAN

Ważnym aspektem bezpieczeństwa SD-WAN jest to, czy platformy SD-WAN integrują się i współpracują z wiodącymi produktami bezpieczeństwa sieci, w tym zaawansowanymi zaporami ogniowymi, UTM, bezpiecznymi bramami internetowymi i bezpieczeństwem sieci opartym na chmurze. Poniżej znajduje się kilka przykładów ekosystemów bezpieczeństwa stworzonych przez wybranych dostawców SD-WAN.

- Cisco SD-WAN (Viptela): Rozwiązania bezpieczeństwa firmy Cisco (różne), Bluecoat, Palo Alto, Z-Scaler.

- Cloud Genix: Palo Alto, Symantec, Z-Scaler.

- Cradlepoint: Cisco, Trend Micro, Webroot, Z-Scaler.

- Silver Peak: Punkt kontrolny, Fortinet, Palo Alto, Z-Scaler.

- VMware (VeloCloud): Check Point, Palo Alto, Symantec, Z-Scaler.

( Ujawnienie: Aruba, Cisco, Cloud Genix, Cradlepoint, Riverbed, Silver Peak, Talari i VMware są klientami Doyle Research.)

SD-Branch definiuje się jako posiadający SD-WAN, routing, bezpieczeństwo sieci i funkcjonalność LAN/Wi-Fi w jednej platformie ze scentralizowanym i zintegrowanym zarządzaniem. Zaletą SD-Branch jest to, że konsoliduje wiele modułów oprogramowania/urządzeń od wielu dostawców w jedną platformę, aby ułatwić wdrażanie i użytkowanie. Wielu dostawców SD-WAN ma lub wkrótce wprowadzi rozwiązania SD-Branch.

Polecany dla menedżerów IT

SD-WAN to zaawansowana technologia umożliwiająca łączenie rozproszonych organizacji, a bezpieczeństwo jest kluczowym elementem wyróżniającym dostawców. Każdy dostawca ma zastrzeżony kod dla własnych możliwości bezpieczeństwa. Klienci powinni ocenić technologie SD-WAN w oparciu o ich natywne możliwości w zakresie bezpieczeństwa oddziałów i chmury, a także ich zdolność do rozwijania szerokiego ekosystemu bezpieczeństwa sieci.

Dostawcy muszą także dalej się rozwijać i zwiększać integrację z szeregiem popularnych produktów z zakresu cyberbezpieczeństwa za pośrednictwem swoich partnerskich ekosystemów.

Menedżerowie IT powinni ocenić bezpieczeństwo SD-WAN pod kątem możliwości łatwego ulepszania i integracji z konkretnym środowiskiem bezpieczeństwa i obecnymi dostawcami.

Zobacz więcej: