Jedna rada dla Ciebie brzmi: zachowaj ostrożność podczas przeglądania Internetu. Nigdy nie pozwól, aby ciekawość była przyczyną niepotrzebnych błędów. W przeglądarce zablokuj i usuń wszystkie śledzące pliki cookie. W szczególności „trzymaj się z daleka” od niebezpiecznego i nieznanego oprogramowania (uważaj na bezpłatne oprogramowanie) i trzymaj się z daleka od „podejrzanych” linków wysyłanych na Twój e-mail lub linków pojawiających się w kanałach informacyjnych w serwisach społecznościowych.

Czytelnicy mogą tutaj zapoznać się z niektórymi metodami używanymi przez hakerów do atakowania i kradzieży danych użytkowników podczas korzystania z publicznej sieci Wi-Fi .

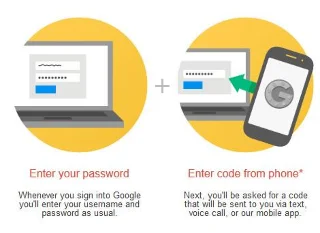

1. Dwuetapowa weryfikacja haseł

![Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi]()

Według TechRepublic połączenie weryfikacji dwuetapowej i VPN pomaga w bezpieczniejszy sposób zwiększyć bezpieczeństwo „wrażliwych” informacji. Ta warstwa zabezpieczeń jest również przydatna do zabezpieczania danych osobowych. VPN „utrudni” hakerom odczytanie Twojego hasła.

Dlatego powinieneś włączyć weryfikację dwuetapową dla wszystkich swoich usług internetowych , takich jak poczta e-mail, konta w sieciach społecznościowych itp. Można z grubsza zrozumieć, że logując się do dowolnej witryny internetowej, witryna wyśle Ci wiadomość tekstową zawierającą kod potwierdzający należy wpisać w odpowiednim polu, aby dodać je do swojego hasła.

Jeśli hakerzy mają już Twoje hasło po włączeniu weryfikacji dwuetapowej, nie będą mogli nic zrobić.

2. Zachowaj ostrożność podczas przeglądania Internetu

Jedna rada dla Ciebie brzmi: zachowaj ostrożność podczas przeglądania Internetu. Nigdy nie pozwól, aby ciekawość była przyczyną niepotrzebnych błędów. W przeglądarce zablokuj i usuń wszystkie śledzące pliki cookie . W szczególności „trzymaj się z daleka” od niebezpiecznego i nieznanego oprogramowania (uważaj na bezpłatne oprogramowanie) i trzymaj się z daleka od „podejrzanych” linków wysyłanych na Twój e-mail lub linków pojawiających się w kanałach informacyjnych w serwisach społecznościowych.

3. Korzystaj z mobilnej transmisji danych na swoim urządzeniu

Jeśli subskrybujesz pakiety danych mobilnych (3G,...) na swoim urządzeniu, lepiej korzystać z tych pakietów abonamentowych, zamiast korzystać z publicznej sieci Wi-Fi. Ponieważ podczas korzystania z komórkowej transmisji danych połączenia będą bezpieczniejsze i prywatne, co utrudni hakerom atak.

I oczywiście, korzystając z mobilnej transmisji danych, będziesz musiał uiścić opłatę, a pojemność baterii również zużyje więcej.

4. Zaszyfruj swoje dane

![Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi]()

Podczas korzystania z publicznej sieci Wi-Fi komputer lub telefon komórkowy wysyła dane do routera w postaci fal radiowych. Możesz chronić swoje dane za pomocą szyfrowania radiowego . Po zaszyfrowaniu danych inne osoby nie mogą ich zobaczyć na własne oczy.

Strony internetowe korzystają z technologii szyfrowania HTTPS dla Twojego połączenia. Niektóre witryny, takie jak Facebook, Paypal, Google, zabezpieczają Twoje połączenie za pomocą protokołu HTTPS (nie HTTP). Ataki typu man-in-the-middle również rzadko zdarzają się w przypadku tych witryn.

Wiele witryn internetowych w dalszym ciągu korzysta z protokołu HTTP, jednego z protokołów podatnych na ataki typu Man-in-the-middle. Załóżmy, że https://www.facebook.com nie łączy się poprzez HTTPS. Haker może przekierowywać „ofiary” na strony hakerów udające Facebooka. Następnie haker zbierze informacje o ofierze, stosując metodę ataku typu Man-in-the-middle.

Na komputerach i laptopach oraz w przeglądarce Chrome na urządzeniach z Androidem i przeglądarce Safari na urządzeniach z systemem iOS możesz łatwo sprawdzić, czy witryna jest zabezpieczona protokołem HTTPS za pomocą zielonej ikony znajdującej się obok adresu URL. Rozróżnienie, które aplikacje są szyfrowane, może być trudne, mimo że Apple domyślnie zaleca korzystanie z protokołu HTTPS.

Powodem jest to, że połączenie to odbywa się wewnątrz aplikacji, więc trudno powiedzieć, czy aplikacja jest bezpieczna, czy nie. Nawet jeśli aplikacja korzysta z protokołu HTTPS, nie można tego zagwarantować, jeśli nie zostanie wykonana prawidłowo. Na przykład aplikacje można skonfigurować tak, aby akceptowały dowolną liczbę certyfikatów, przez co mogą być podatne na ataki MITM.

5. Zaszyfruj połączenie za pomocą VPN

![Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi Oto, jak uniemożliwić hakerom kradzież danych podczas korzystania z publicznej sieci Wi-Fi]()

Usługa wirtualnej sieci prywatnej (VPN) działa jako pośrednik między Twoim komputerem a resztą Internetu. Podczas procesu łączenia wirtualna sieć prywatna będzie szyfrować Twoje dane. Jeśli korzystasz z publicznego połączenia Wi-Fi i jesteś ofiarą ataku MITM, haker będzie musiał poświęcić dużo czasu i energii na odszyfrowanie Twoich danych ze względu na szyfrowanie VPN.

Sieci VPN są dość odporne na wąchanie pakietów. VPN będzie szyfrować Twoje pakiety danych, aby hakerzy nie mogli ich odczytać. Dzięki VPN Twój komputer wysyła pakiety do serwerów VPN, zanim zostaną przekierowane do miejsca docelowego. Sieci VPN szyfrują każdy pakiet indywidualnie, więc hakerzy nie mogą odczytać danych między Twoim komputerem a serwerem VPN i odwiedzanymi witrynami.

Jeśli Twój komputer został zhakowany, VPN nie będzie w stanie chronić Twoich danych. Na przykład, jeśli oprogramowanie szpiegujące dostanie się na Twój komputer, hakerzy będą mogli odczytać dane, zanim VPN będzie miał szansę je zaszyfrować. Dlatego możesz chronić się przed atakami programów szpiegujących za pomocą oprogramowania antywirusowego i zapór sieciowych.

Więcej artykułów znajdziesz poniżej:

- Jak sprawdzić, czy Twój komputer jest „atakowany” przez hakerów?

- Jak ustawić super mocne hasło do iPhone'a, które sprawi, że nawet hakerzy „poddają się”

- 50 trików dotyczących rejestru, które pomogą Ci stać się prawdziwym „hakerem” systemu Windows 7/Vista (część 1)

Powodzenia!