Jeśli chodzi o szyfrowanie , łatwo przychodzą nam na myśl filmy przedstawiające długie fragmenty kodu migające na ekranie z mylącymi komunikatami. Albo niedawna bitwa pomiędzy Apple a FBI o zaszyfrowane informacje , w której rząd USA zmusił Apple do odszyfrowania informacji znajdujących się na iPhonie sprawcy strzelaniny w San Bernardino w USA. Mówiąc najprościej, szyfrowanie to technika uniemożliwiająca odczytanie treści każdemu, kto nie ma klucza . Szpiedzy używają szyfrowania do wysyłania tajnych informacji, dowódcy wojskowi wysyłają zaszyfrowane treści w celu koordynowania walk, a przestępcy używają szyfrowania do wymiany informacji i planowania działań.dynamic.

Systemy szyfrujące pojawiają się także niemal w każdej dziedzinie związanej z technologią, nie tylko ukrywając informacje przed przestępcami, wrogami czy szpiegami, ale także uwierzytelniając i wyjaśniając bardzo podstawowe, bardzo ważne informacje indywidualne. Historia szyfrowania przedstawiona w tym artykule obejmuje techniki szyfrowania, które mają stulecia, ponieważ są tak złożone, jak algorytmy, które je tworzą. Artykuł zawiera także komentarze i oceny współczesnych wiodących ekspertów w dziedzinie szyfrowania, obejmujące wiele aspektów szyfrowania: historię, aktualny stan i sposób, w jaki szyfrowanie nabiera życia.

Geneza współczesnego szyfrowania

Pewnego majowego wieczoru 1976 roku profesor Martin Hellman siedział przy swoim biurku. 40 lat później przy tym samym biurku opowiadał o tym, co napisał tamtej nocy. Hellman napisał badanie zatytułowane: „ Nowe kierunki w kryptografii ”, a ten dokument badawczy zmienił sposób, w jaki dziś zachowujemy tajemnice, i przynajmniej ma obecnie wiele wpływu na szyfrowanie Internetu.

Przed tym dokumentem szyfrowanie było bardzo jasną zasadą. Masz klucz do odszyfrowania zaszyfrowanej, nieczytelnej zawartości.

Aby szyfrowanie działało skutecznie, klucz lub hasło musi być bezpieczne . Dziś, w przypadku złożonych systemów szyfrowania, to samo ma zastosowanie. Złożoność technologii i znaczenie kryptografii od czasu II wojny światowej zaowocowały powstaniem kilku systemów szyfrowania, z których wiele funkcjonuje do dziś.

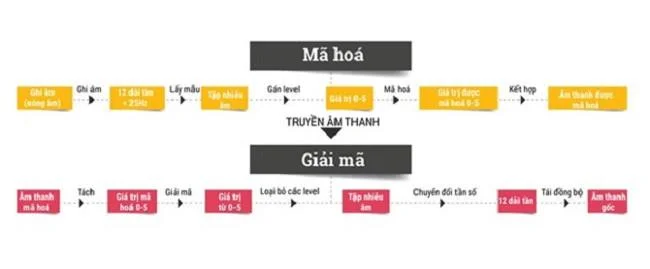

Alianci mają SIGSALY , system, który potrafi przetasowywać głosy w czasie rzeczywistym. Kluczem do tego systemu jest to, że identyczne nagrania gramofonowe są odtwarzane jednocześnie, podczas gdy dialog pozostaje włączony. Kiedy osoba rozmawia przez telefon, jej głos jest digitalizowany i mieszany z indywidualnymi dźwiękami. Ten zakodowany sygnał jest następnie wysyłany do stacji SIGSALY, która dekoduje dźwięk. Po każdej rozmowie zapisy te są niszczone, a każda rozmowa ma inny zestaw kluczy. To bardzo utrudnia przeciwnikowi natychmiastowe rozszyfrowanie.

Faszyści w tamtych czasach również korzystali z podobnej technologii, tyle że do szyfrowania tekstu : maszyna Enigma miała twardą klawiaturę, kable połączeniowe i płytkę wtykową podobną do tablicy rozdzielczej, telefon, tarcze i płytkę wyjściową. Naciśnięcie klawisza powoduje uruchomienie mechanizmu, który generuje różne znaki, które pojawiają się jeden po drugim na płytce drukowanej. Maszyna Enigma skonfigurowana identycznie jak maszyna oryginalna również wykonałaby proces odwrotny, ale dokładnie w taki sam sposób jak maszyna oryginalna. Stamtąd wiadomości można szyfrować i deszyfrować bardzo szybko podczas ich wpisywania, a hasło zmienia się za każdym razem, gdy zostanie wprowadzony znak. Na przykład, jeśli naciśniesz klawisz A, urządzenie wyświetli literę E, ale jeśli naciśniesz klawisz A ponownie, urządzenie wyświetli inny znak. Wtykowa płytka drukowana i ręczne konfiguracje oznaczają, że możliwe są nieograniczone warianty tego systemu.

Enigma i SIGSALY można uznać za wczesne wersje algorytmu (lub algorytmów), pokazujące wielokrotnie powtarzaną funkcję matematyczną. Złamanie kodu Enigmy przez genialnego brytyjskiego matematyka Alana Turinga pokazało wszystkim, jakie są metody szyfrowania.

Jednak pod wieloma innymi względami praca Hellmana nad kryptografią była inna. Jednym z nich było to, że on i inny matematyk, Whitfield Diffie (także z Uniwersytetu Stanforda), nie pracowali dla żadnego rządu. Inna różnica polegała na tym, że kody nie były dla niego niczym nowym.

![Podróż technologii szyfrowania Podróż technologii szyfrowania]()

Szyfrowanie klucza publicznego

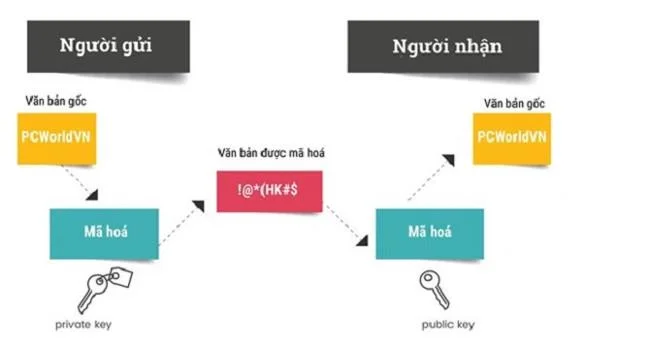

Hellman i Diffie, z pomocą innego współpracownika, Ralpha Merkle, wymyślili zupełnie inne kodowanie. Zamiast polegać na jednym kluczu dla całego systemu szyfrowania, opracowano system dwóch kluczy . Pierwszy klucz to klucz prywatny, który jest przechowywany w tajemnicy w taki sam sposób, jak tradycyjne hasło. Każdy, kto manipuluje wiadomością, widzi jedynie serię bezsensownych znaków. Hellman użyje tego tajnego klucza do odszyfrowania wiadomości.

To rozwiązanie od razu okazuje się wykonalne, ale pomyśl o SIGSALY. Aby ten system działał, zarówno nadawca, jak i odbiorca potrzebują identycznych kluczy. Jeśli odbiorca zgubi klucz, nie będzie miał możliwości odszyfrowania wiadomości. Jeśli klucz zostanie skradziony lub skopiowany, wiadomość można również odszyfrować. Jeśli przestępca ma wystarczająco dużo danych na temat wiadomości i ma czas na jej analizę, ryzyko złamania zabezpieczeń jest również bardzo wysokie. A jeśli chcesz wysłać wiadomość, ale nie masz odpowiedniego klucza, nie możesz użyć SIGSALY do wysłania wiadomości.

System kluczy publicznych Hellmana jest inny, co oznacza, że klucz szyfrujący nie musi być utrzymywany w tajemnicy . Wiadomość może wysłać każdy, kto używa klucza publicznego, ale tylko osoba posiadająca klucz prywatny może ją odszyfrować. Szyfrowanie kluczem publicznym eliminuje również wszelkie środki zapewniające bezpieczeństwo kluczy szyfrujących. Maszyna Enigma i inne urządzenia szyfrujące były pilnie strzeżone, a naziści byli gotowi zniszczyć Enigmę, gdyby zostali odkryci przez aliantów. Dzięki systemowi kluczy publicznych każdy może wymieniać między sobą klucze publiczne bez żadnego ryzyka. Użytkownicy mogą udostępniać sobie publicznie klucze publiczne i łączyć je z kluczami prywatnymi (lub tajnymi kluczami), aby utworzyć klucz tymczasowy zwany wspólnym sekretem. Tego typu klucza hybrydowego można używać do szyfrowania wiadomości udostępnianych sobie przez grupę twórców wspólnego sekretu.

Jednym z czynników, który skłonił Hellmana do kodowania, była jego pasja do matematyki, zwłaszcza arytmetyki modułowej. Według Hellmana powodem, dla którego zastosował arytmetykę kongruencji do szyfrowania, jest to, że metoda ta łatwo przekształca dane w dane nieciągłe, które trudno jest ponownie przekonwertować, a to jest bardzo ważne w przypadku szyfrowania.

Dlatego najprostszym sposobem dekodowania jest „zgadywanie”. Tę metodę, zwaną także brutalnym wymuszaniem, można zastosować do wszystkiego innego, nie tylko do szyfrowania. Na przykład chcesz odblokować czyjś telefon, łącząc 4 klawisze numeryczne od 0 do 9. W przypadku wyszukiwania sekwencyjnego może to zająć dużo czasu.

W rzeczywistości Merkle opracowała system szyfrowania kluczem publicznym, zanim Diffie i Hellman opublikowali swoją pracę „ Nowe kierunki w cyptografii ”, ale w tamtym czasie system Merkle był zbyt skomplikowany dla samych kryptografów, nie mówiąc jeszcze o użytkownikach. Problem ten rozwiązali Hellman i Diffie.

![Podróż technologii szyfrowania Podróż technologii szyfrowania]()

Dobry problem

Bruce Schneier uważany jest za jednego z nielicznych znanych matematyków w świecie kryptografii, jednak dla wielu osób jest on postacią anonimową. Schneier jest bardzo bezpośredni i rozumie wartość dobrego problemu. Uważa, że system szyfrowania to mieszany problem wielu różnych rodzajów matematyki, logicznych względem siebie i według odrębnego złożonego systemu. „ Kodowanie to teoria liczb, teoria złożoności. Jest wiele złego kodowania, ponieważ ludzie, którzy je stworzyli, nie rozumieją wartości dobrego problemu ” .

Według Shneiera najbardziej podstawowym wyzwaniem w szyfrowaniu jest bezpieczeństwo systemu, czego najlepiej można dowieść, próbując go odszyfrować. Jednak ten system szyfrowania jest naprawdę uznawany za dobry tylko wtedy, gdy społeczność potwierdza go na przestrzeni czasu w drodze analiz i dzięki swojej reputacji.

Oczywiście matematyka jest o wiele bardziej godna zaufania niż ludzie. „Matematyka nie ma jednostki zarządzającej” – powiedział Schneier . „Aby kryptosystem miał jednostkę zarządzającą, musi być osadzony w oprogramowaniu, umieścić go w aplikacji i uruchomić na komputerze z systemem operacyjnym i użytkownikami. A powyższe czynniki są luki w systemie szyfrowania .”

To duży problem dla branży kryptowalut. Pewna firma może zaoferować system szyfrowania i obiecać użytkownikom, że „ Nie martw się, nikt nie wie, jaka jest treść Twojej wiadomości ”, ponieważ są one zaszyfrowane. Ale dla zwykłego użytkownika, który wie, co dana firma może zrobić z tym systemem szyfrowania, zwłaszcza gdy ten system szyfrowania jest objęty licencją obejmującą jego własną własność intelektualną, która nie pozwala osobom z zewnątrz na kontrolowanie go, dochodzenie i testowanie. Eksperci od szyfrowania nie są w stanie udowodnić, czy system jest naprawdę dobry, nie mówiąc już o tym, czy w systemie szyfrującym zainstalowano backdoora, czy nie.

Podpisy cyfrowe

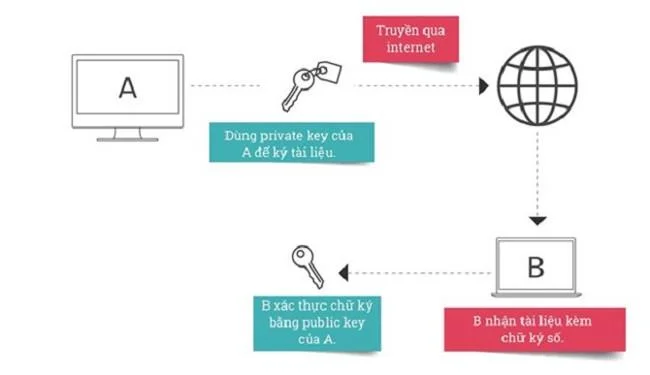

Jednym z popularnych zastosowań rozwiązań szyfrujących klucz publiczny są podpisy cyfrowe w celu uwierzytelnienia ważności danych. Podobnie jak w przypadku podpisu odręcznego, celem podpisu cyfrowego jest potwierdzenie, że zawartość danych jest zgodna z prawdą o jego twórcy.

Zwykle zabezpieczając wiadomość kluczem publicznym, należy użyć klucza publicznego odbiorcy do zaszyfrowania wiadomości, tak aby nikt nie mógł odczytać wiadomości bez klucza prywatnego odbiorcy. Ale podpisy cyfrowe działają w odwrotny sposób. Tworzysz umowę i używasz klucza prywatnego do jej szyfrowania. Każdy, kto ma Twój klucz publiczny, może przeglądać tę umowę, ale nie może niczego edytować (ponieważ nie ma ona Twojego klucza prywatnego). Podpis cyfrowy potwierdza autora tej umowy, podobnie jak podpis, aby potwierdzić, że treść nie uległa zmianie.

Podpisy cyfrowe są często używane w oprogramowaniu w celu uwierzytelnienia, że treść pochodzi z zaufanego źródła i nie została zmodyfikowana przez złe osoby. Typowym przykładem jest sprawa odblokowania iPhone'a 5c przez FBI i Apple. Po tym, jak FBI podjęło 10 nieudanych prób wymuszenia kodu PIN w celu zalogowania, urządzenie automatycznie wyczyściło jego zawartość. Firma Apple przydzieliła systemowi operacyjnemu urządzenia prywatny tajny klucz i każdy iPhone ma inny klucz publiczny niż Apple. Tajny klucz służy do uwierzytelniania aktualizacji oprogramowania.

![Podróż technologii szyfrowania Podróż technologii szyfrowania]()

Blockchain rośnie

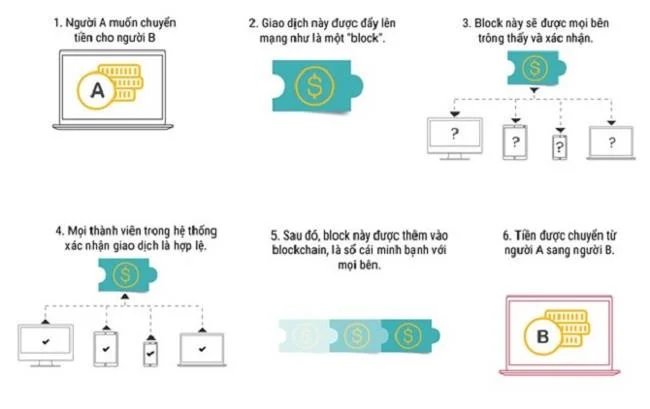

Szyfrowanie ma na celu nie tylko ukrycie treści, ale także uwierzytelnienie, czy treść jest oryginalna, czy nie . Dlatego pojawił się blockchain, czyli technologia uważana za równie popularną jak szyfrowanie.

Blockchain to stała, rozproszona księga, zaprojektowana tak, aby była całkowicie odporna na wszelkie wpływy cyfrowe, niezależnie od tego, czy używasz jej do cyfrowej waluty, czy do kontraktów. Ponieważ jest zdecentralizowany przez wielu użytkowników, nie ma sensu atakować złoczyńców. Jej siła tkwi w liczbach.

Nie ma dwóch takich samych łańcuchów bloków. Najbardziej znanym zastosowaniem tej technologii są waluty cyfrowe, takie jak Bitcoin (jest to waluta, której dziś najczęściej używają cyberprzestępcy i twórcy oprogramowania ransomware). Jednak IBM i kilka innych dużych firm również popularyzują waluty cyfrowe w świecie biznesu.

Wciąż niewiele firm korzysta z blockchainu, ale jego funkcje są bardzo atrakcyjne. W przeciwieństwie do innych systemów przechowywania informacji, systemy blockchain wykorzystują mieszany zestaw rozwiązań szyfrujących i projekty rozproszonych baz danych.

Blockchain IBM umożliwia członkom blockchain uwierzytelnianie transakcji innych osób bez wiedzy, kto dokonuje transakcji w łańcuchu bloków, a użytkownicy mogą ustawiać ograniczenia dostępu i kto może dokonywać transakcji. Ideą projektową Blockchain jest to, że tożsamość osoby dokonującej transakcji jest szyfrowana, ale szyfrowana kluczem publicznym . Pośrodku znajduje się ktoś, kto audytuje transakcje i posiada klucz publiczny do śledzenia transakcji i rozwiązywania problemów pomiędzy członkami handlowymi na blockchainie. Klucz audytu pośrednika może być współdzielony pomiędzy stronami audytu.

Dlatego korzystając z tego systemu, konkurenci mogą handlować między sobą na tym samym blockchainie. Na początku może to nie wydawać się zbyt intuicyjne, ale blockchain jest silniejszy i bezpieczniejszy, gdy więcej osób dokonuje transakcji. Im więcej ludzi, tym trudniej jest złamać blockchain. Wyobraź sobie, że gdyby wszystkie banki w danym kraju uczestniczyły w blockchainie, transakcje byłyby znacznie bezpieczniejsze.

![Podróż technologii szyfrowania Podróż technologii szyfrowania]()

Szyfrowanie aplikacji

Szyfrowanie treści w celu przesłania bezpiecznej wiadomości jest jedną z najbardziej podstawowych technologii. Jednak dzisiejsze szyfrowanie to nie tylko to, ale można je również zastosować w wielu innych zadaniach, w szczególności w zakupach online.

Ponieważ każdy etap transakcji finansowej obejmuje pewien rodzaj szyfrowania lub jakąś formę uwierzytelnienia w celu potwierdzenia, czy wiadomość pochodzi od właściwej osoby, czy nie. Coraz wyraźniejszy staje się sens szyfrowania poufnych informacji, aby nie dopuścić do ingerencji osób trzecich. Wiele organizacji wspiera użytkowników Internetu w korzystaniu z wirtualnej sieci prywatnej (VPN) w celu szyfrowania połączenia internetowego, zwłaszcza gdy muszą korzystać z publicznej sieci Wi-Fi. Niebezpieczna sieć Wi-Fi może zostać utworzona przez złoczyńców w celu kradzieży informacji o tej sieci Wi-Fi.

Ponadto szyfrowanie aplikacji nie tylko szyfruje poufne informacje i dane osobowe, ale także pozwala użytkownikom udowodnić, że to naprawdę „ja”. Na przykład, jeśli odwiedzasz witrynę banku, bank ma klucz szyfrowania, który mogą rozpoznać tylko komputery w tym banku. Jest to klucz prywatny wymieniany na klucz publiczny. W pasku adresu witryny URL na początku adresu URL znajduje się mała ikona kłódki, co oznacza, że po wejściu na stronę banku pod spodem znajduje się podziemna wymiana kluczy, umożliwiająca połączenie Twojego komputera z innymi komputerami. Konto bankowe i proces uwierzytelniania jest w trakcie.

Podpisy kryptograficzne są również szeroko stosowane w transakcjach finansowych. Karty kredytowe/debetowe wykorzystują wbudowaną technologię chipową (nie karty magnetyczne), a także wykorzystują rozwiązania z szyfrowanym podpisem.

Według ekspertów szyfrowanie to technologia, z której nasi użytkownicy obecnie dużo korzystają, ale tak naprawdę niewiele o niej wiedzą, począwszy od urządzeń technologicznych po transakcje bankowe, transport...

![Podróż technologii szyfrowania Podróż technologii szyfrowania]()

Szyfrowanie kwantowe może zmienić wszystko

W 1970 roku Martin Hellman stwierdził, że jest to rok przełomu w faktoryzacji w arytmetyce (faktoryzacji), zwanej także faktoryzacją ciągłą. Trudność w rozkładaniu na czynniki dużych liczb sprawia, że systemy szyfrowania są silniejsze i trudniejsze do złamania. Zatem każda technika zmniejszająca złożoność faktoringu zmniejsza również bezpieczeństwo systemu szyfrowania. Następnie, w 1980 r., nastąpił kolejny przełom w matematyce, dzięki sicie kwadratowemu Pomerance'a i pracom Richarda Schroeppela faktoring stał się łatwiejszy. Oczywiście w tamtym czasie nie było jeszcze szyfrowania komputerów. Rozmiar klucza szyfrującego podwoił się w 1970 r., a do 1980 r. ponownie się podwoił. Do 1990 roku zamek ponownie się podwoił. Co 10 lat od 1970 do 1990 rozmiar klucza szyfrującego zwiększał się. Jednak do roku 2000 nie nastąpił żaden postęp matematyczny w zakresie kluczy szyfrujących i Hellman zasugerował, że matematycy osiągnęli limit modeli kluczy szyfrujących.

Ale obliczenia kwantowe otwierają nowe horyzonty, ponieważ dzięki kwantowemu systemowi analizy kryptograficznej mogą faktycznie złamać wszystkie obecne mechanizmy szyfrowania. Dzisiejsze obliczenia opierają się na systemie binarnym 0-1. Przeciwnie, jeśli chodzi o system kwantowy, jego działanie opiera się na bardzo specyficznych właściwościach kwantowych, a nie tylko na stanie układu binarnego podobnego do 0 lub 1, co pozwala temu systemowi na jednoczesne wykonywanie wielu obliczeń.

Przy takim systemie szyfrowania jak dzisiejszy, dekodowanie przeciętnego komputera może zająć miliony lat. Jednak w przypadku komputera kwantowego i tego samego algorytmu dekodowania rozwiązanie problemu może zająć od kilku minut do kilku sekund. W Internecie używamy tylko kilku algorytmów do szyfrowania rzeczy. Dlatego w przypadku doskonałego systemu kwantowego obecne systemy szyfrowania wydają się być tylko cienką tarczą.

Jeśli zastanawiasz się, dlaczego wiele dużych krajów, takich jak USA i Chiny, wydaje dużo pieniędzy na inwestycje w obliczenia kwantowe, powyższe może być częścią odpowiedzi. Wyniki, jakie przynosi przetwarzanie kwantowe, są poza zasięgiem obecnych systemów obliczeniowych.

Jednak w miarę rozprzestrzeniania się obliczeń kwantowych pojawia się nowa gałąź matematyki, wykorzystująca bardziej metody statystyczne, aby zapewnić, że wraz z pojawieniem się następnej generacji komputerów nie zostanie utracone szyfrowanie.

To kwant spowodował zawał serca Einsteina, ale to tylko jedno z kilku zagrożeń dla współczesnego szyfrowania. Prawdziwy problem polega obecnie na tym, że wiele rządów i dużych organizacji próbuje znaleźć sposoby na osłabienie szyfrowania ze względów bezpieczeństwa narodowego. W rzeczywistości konflikt ten trwa od dziesięcioleci, podobnie jak wojny kryptograficzne z lat 90. XX wieku, jak chip CLIPPR w systemie NSA, który został zaprojektowany jako backdoor szyfrowania w amerykańskim systemie komunikacji mobilnej. I oczywiście w ciągu ostatnich kilku lat przenieśliśmy naszą uwagę z eliminacji systemów szyfrowania na wprowadzenie tylnych drzwi lub „ kluczy głównych ” w celu łamania bezpiecznych wiadomości popularnych aplikacji i systemów do przesyłania wiadomości.