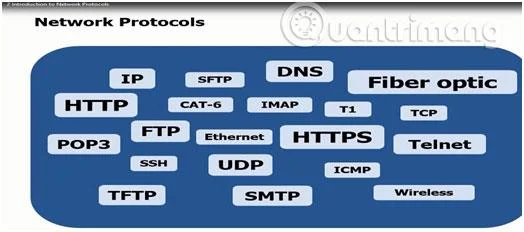

Podczas nawiązywania połączenia w Internecie istnieje wiele protokołów sieciowych. W zależności od rodzaju połączenia, które należy nawiązać, stosowane protokoły są również bardzo zróżnicowane. Te protokoły sieciowe określają charakterystykę połączenia. Dowiedzmy się, jakie to protokoły, z poniższego artykułu!

Dowiedz się o głównych protokołach sieciowych

Co to jest protokół sieciowy?

Mówiąc najprościej, protokół to zbiór reguł. Protokół sieciowy to zbiór reguł, których musi przestrzegać sieć. Protokoły sieciowe to formalne standardy i zasady składające się z reguł, procedur i formatów definiujących komunikację między dwoma lub większą liczbą urządzeń w sieci. Protokoły sieciowe wdrażają kompleksowe działania, zasady i rozwiązywanie problemów, dzięki czemu komunikacja sieciowa lub dane jest terminowa, bezpieczna i zarządzana. Protokoły sieciowe definiują zasady i konwencje komunikacji.

Protokół sieciowy uwzględnia wszystkie wymagania i ograniczenia procesu, gdy komputery, routery, serwery i inne urządzenia obsługujące sieć rozpoczynają komunikację. Aby zapewnić płynną komunikację sieciową/danych, protokoły sieciowe muszą zostać potwierdzone i zainstalowane przez nadawcę i odbiorcę. Protokoły sieciowe mają również zastosowanie do węzłów programowych i sprzętowych komunikujących się w sieci. Istnieje kilka typów protokołów sieciowych, jak opisano poniżej.

Popularne obecnie protokoły sieciowe

Pakiet protokołów internetowych

Internet Protocol Suite to zbiór protokołów implementujących stos protokołów, na którym działa Internet. Zestaw protokołów internetowych jest czasami nazywany zestawem protokołów TCP/IP . TCP i IP to ważne protokoły w pakiecie protokołów internetowych — protokół kontroli transmisji (TCP) i protokół internetowy (IP). Internet Protocol Suite jest podobny do modelu OSI , ale ma pewne różnice. Ponadto nie wszystkie warstwy dobrze do siebie pasują.

Stos protokołów

Stos protokołów to kompletny zestaw warstw protokołów, które współpracują w celu zapewnienia łączności sieciowej.

Protokół kontroli transmisji (TCP)

![Popularne obecnie protokoły sieciowe Popularne obecnie protokoły sieciowe]()

Protokół kontroli transmisji (TCP) to podstawowy protokół pakietu protokołów internetowych. Protokół kontroli transmisji wywodzi się z implementacji sieci, uzupełniając protokół internetowy. Dlatego pakiet protokołów internetowych jest często nazywany protokołem TCP/IP. Protokół TCP zapewnia metodę niezawodnego dostarczania strumienia oktetów (8-bitowych bloków danych) przez sieć IP. Główną cechą protokołu TCP jest możliwość wydawania poleceń i sprawdzania błędów. Wszystkie główne aplikacje internetowe, takie jak sieć WWW, poczta e-mail i przesyłanie plików, opierają się na protokole TCP.

Protokół internetowy (IP)

Protokół internetowy to główny protokół w zestawie protokołów internetowych służący do przesyłania danych w sieci. Funkcja routingu protokołu internetowego zasadniczo pomaga w ustanowieniu Internetu. Wcześniej protokół ten był bezpołączeniową usługą datagramową w oryginalnym programie kontroli transmisji (TCP). Dlatego zestaw protokołów internetowych jest również znany jako TCP/IP.

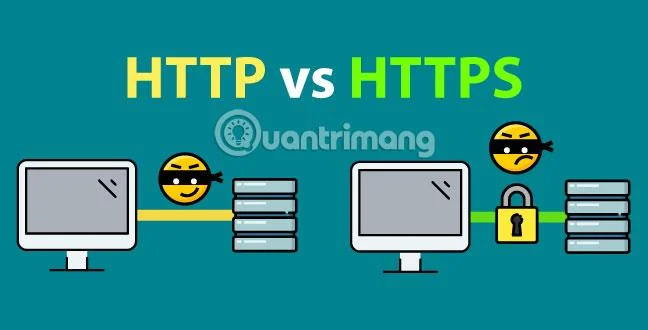

Protokół przesyłania hipertekstu (HTTP)

HTTP to platforma przesyłania danych w sieci WWW. Hipertekst to tekst strukturalny wykorzystujący hiperłącza między węzłami zawierającymi tekst. HTTP to protokół aplikacji dla rozproszonych i hybrydowych hipermedialnych systemów informatycznych.

Domyślne porty HTTP to 80 i 443. Obydwa te porty są bezpieczne.

Protokół przesyłania plików (FTP)

FTP to najpopularniejszy protokół używany do przesyłania plików w Internecie i sieciach prywatnych.

Domyślny port FTP to 20/21.

![Popularne obecnie protokoły sieciowe Popularne obecnie protokoły sieciowe]()

SSH to podstawowa metoda używana do bezpiecznego zarządzania urządzeniami sieciowymi na poziomie poleceń. SSH jest często używany jako zamiennik Telnetu, ponieważ protokół ten nie obsługuje bezpiecznych połączeń.

Domyślny port SSH to 22.

Telnet jest podstawową metodą zarządzania urządzeniami sieciowymi z poziomu poleceń. W przeciwieństwie do SSH, Telnet nie zapewnia bezpiecznego połączenia, a jedynie podstawowe połączenie niezabezpieczone.

Domyślny port Telnetu to 23.

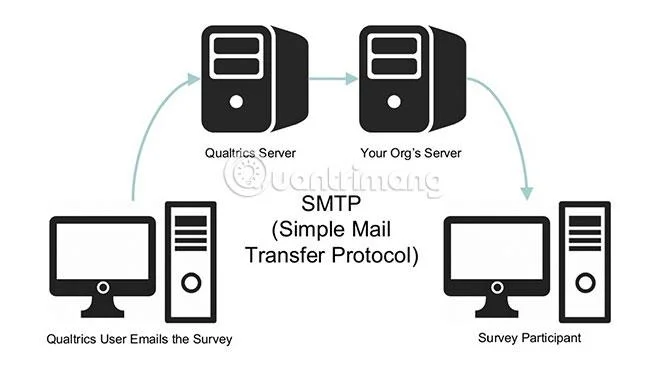

Prosty protokół przesyłania poczty (SMTP)

SMTP spełnia dwie główne funkcje: przesyła wiadomości e-mail ze źródłowego serwera poczty do docelowego serwera poczty oraz przesyła wiadomości e-mail od użytkownika końcowego do systemu pocztowego.

Domyślny port SMTP to 25, a zabezpieczony port SMTP (SMTPS) to 465 (niestandardowy).

![Popularne obecnie protokoły sieciowe Popularne obecnie protokoły sieciowe]()

System nazw domen (DNS) służy do konwersji nazw domen na adresy IP. Hierarchia DNS obejmuje serwery główne, domeny TLD i serwery autorytatywne.

Domyślny port DNS to 53.

Protokół pocztowy w wersji 3 (POP 3)

Post Office Protocol w wersji 3 to jeden z dwóch głównych protokołów używanych do pobierania poczty z Internetu. POP 3 jest bardzo prosty, ponieważ ten protokół umożliwia klientowi pobranie pełnej zawartości ze skrzynki pocztowej serwera i usunięcie jej z tego serwera.

Domyślny port POP3 to 110, a port zabezpieczony to 995.

Protokół dostępu do wiadomości internetowych (IMAP)

IMAP w wersji 3 to kolejny ważny protokół używany do pobierania poczty z serwerów. IMAP nie usuwa zawartości ze skrzynki pocztowej serwera.

Domyślny port IMAP to 143, a port zabezpieczony to 993.

Prosty protokół zarządzania siecią (SNMP)

Do zarządzania siecią używany jest protokół Simple Network Management Protocol. SNMP ma możliwość monitorowania, konfigurowania i kontrolowania urządzeń sieciowych. Pułapki SNMP można również skonfigurować na urządzeniach sieciowych, aby powiadamiały serwer centralny o wystąpieniu określonego działania.

Domyślny port SNMP to 161/162.

![Popularne obecnie protokoły sieciowe Popularne obecnie protokoły sieciowe]()

Protokół przesyłania hipertekstu przez SSL/TLS (HTTPS)

HTTPS jest używany z HTTP w celu świadczenia podobnych usług, ale z bezpiecznym połączeniem zapewnianym przez SSL lub TLS.

Domyślny port HTTPS to 443.