Bezpieczeństwo sieci bezprzewodowej jest niezwykle ważne. Zdecydowana większość z nas podłącza urządzenie mobilne, takie jak smartfon, tablet, laptop lub inne urządzenie, do routera o różnych porach dnia. Co więcej, urządzenia Internetu Rzeczy łączą się z Internetem również za pomocą Wi-Fi.

Są zawsze w stanie aktywnym, zawsze „nasłuchują” i zawsze potrzebują wysokiego poziomu bezpieczeństwa. Dlatego kroki szyfrowania Wi-Fi są niezwykle konieczne. Istnieje wiele różnych sposobów zabezpieczania połączeń Wi-Fi . Ale skąd użytkownicy wiedzą, który standard bezpieczeństwa Wi-Fi jest najlepszy? Poniższy artykuł pomoże Ci odpowiedzieć na to pytanie.

WEP, WPA, WPA2 i WPA3 – jaki rodzaj zabezpieczeń jest najlepszy?

Rodzaje zabezpieczeń WiFi

Najpopularniejszymi rodzajami zabezpieczeń Wi-Fi są WEP, WPA i WPA2.

Porównaj WEP i WPA

Wired Equivalent Privacy (WEP) to najstarsza i najmniej bezpieczna metoda szyfrowania Wi-Fi. Sposób, w jaki WEP chroni połączenia Wi-Fi, jest okropny, więc jeśli używasz WEP, musisz natychmiast zmienić ten rodzaj zabezpieczeń.

Co więcej, jeśli używasz starego routera , który obsługuje tylko WEP, użytkownicy powinni go również zaktualizować, aby zapewnić większe bezpieczeństwo i lepsze połączenie.

Dlaczego? Krakersy (krakerzy to ludzie, którzy dobrze radzą sobie z komputerami, ale wykorzystują swoje talenty tylko do nielegalnego służenia prywatnym interesom) znaleźli sposób na złamanie szyfrowania WEP i można to zrobić łatwo, korzystając z ogólnodostępnych narzędzi. W 2005 roku FBI przedstawiło publiczną argumentację za korzystaniem z bezpłatnych narzędzi w celu zwiększania świadomości społecznej. Prawie każdy może to zrobić. W rezultacie WiFi Alliance oficjalnie porzuciło standard WEP w 2004 roku.

Na razie użytkownicy powinni korzystać z wersji WPA.

Definicje WPA i WPA2

Wcześniej niepewny standard WEP był poprzednikiem WiFi Protected Access (WPA). WPA to tylko odskocznia do WPA2.

Kiedy protokół WEP stał się niepewny, stowarzyszenie WiFi Alliance opracowało protokół WPA, aby zapewnić połączeniom sieciowym dodatkową warstwę bezpieczeństwa przed opracowaniem i wprowadzeniem protokołu WPA2. Standardy bezpieczeństwa WPA2 zawsze były pożądanymi celami. Jednak w 2018 roku pojawił się również WPA2

WPA3

![Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3 Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3]()

Obecnie większość routerów i połączeń WiFi korzysta z protokołu WPA2, ponieważ nadal jest on bezpieczny przed wieloma lukami w standardzie szyfrowania.

Nadeszła jednak najnowsza aktualizacja protokołu WiFi Protected Access — WPA3. WPA3 zawiera kilka ważnych ulepszeń nowoczesnych zabezpieczeń sieci bezprzewodowej, w tym:

- Ochrona przed atakami Brute Force : WPA3 chroni użytkowników, nawet jeśli używają słabych haseł, przed atakami Brute Force .

- Bezpieczeństwo sieci publicznej : WPA3 dodaje szyfrowanie danych osobowych, teoretycznie szyfrując połączenie użytkownika z bezprzewodowym punktem dostępowym, niezależnie od tego, czy jest ono zabezpieczone hasłem, czy nie.

- Bezpieczeństwo Internetu rzeczy : WPA3 pojawia się w momencie, gdy twórcy urządzeń Internetu rzeczy znajdują się pod ogromną presją, aby poprawić podstawowe zabezpieczenia.

- Silniejsze szyfrowanie : WPA3 dodaje znacznie silniejsze szyfrowanie 192-bitowe, znacznie poprawiając bezpieczeństwo.

WPA3 nie wszedł jeszcze na rynek routerów konsumenckich, chociaż oczekuje się, że powinno to nastąpić do końca 2018 roku. Przejście z WEP na WPA i z WPA na WPA2 trwało długo, więc nie ma się czym martwić w tej chwili .

Co więcej, producenci muszą wypuszczać urządzenia, które są wstecznie kompatybilne z poprawkami, co może zająć miesiące, a nawet lata.

Porównaj WPA, WPA2 i WPA3

Wyrażenie Wi-Fi Protected Access powtarza się maksymalnie 3 razy. WPA i WPA2 są znane, ale WPA3 wydaje się trochę dziwny, ale wkrótce pojawi się na routerach. Jaka jest więc różnica między tymi 3 rodzajami zabezpieczeń? I dlaczego WPA3 jest lepszy niż WPA2?

WPA jest podatne na ataki

WPA nie ma prawie żadnych szans, gdy zostanie umieszczone na wadze z dwoma pozostałymi konkurentami. Pomimo posiadania silnego szyfrowania kluczem publicznym i korzystania z 256-bitowego protokołu WPA-PSK (klucza wstępnego), WPA nadal ma pewne luki w zabezpieczeniach „odziedziczone” ze starego standardu WEP (oba mają wspólny standard szyfrowania strumieni wrażliwych, RC4).

Luki skupiają się na wprowadzeniu protokołu Temporal Key Integrity Protocol (TKIP).

Sam protokół TKIP jest dużym krokiem naprzód, ponieważ wykorzystuje system kluczy dla poszczególnych pakietów, aby chronić każdy pakiet danych przesyłany między urządzeniami. Niestety, implementacje protokołu TKIP WPA muszą uwzględniać również starsze urządzenia WEP.

Nowy system TKIP WPA „odzyskuje” niektóre aspekty podatnego na ataki systemu WEP i oczywiście te same luki pojawiły się również w nowym standardzie.

![Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3 Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3]()

WPA2 zastępuje WPA

WPA2 oficjalnie zastąpił WPA w 2006 roku. Mimo to WPA przez krótki czas był „szczytem” szyfrowania Wi-Fi.

WPA2 zapewnia kolejną poprawę bezpieczeństwa i szyfrowania, w szczególności wprowadzenie zaawansowanego standardu szyfrowania (AES) dla konsumenckich sieci Wi-Fi. AES jest znacznie silniejszy niż RC4 (ponieważ RC4 był wielokrotnie „łamany”) i jest obecnie standardem bezpieczeństwa stosowanym w wielu usługach online.

WPA2 wprowadza także tryb licznika szyfrowania z protokołem Block Chaining Message Authentication Code Protocol, w skrócie CCMP, w celu zastąpienia dzisiejszego podatnego na ataki protokołu TKIP.

TKIP pozostaje częścią standardu WPA2 i zapewnia funkcjonalność urządzeniom obsługującym wyłącznie WPA.

Atak KRACK WPA2

Atak KRACK był pierwszą luką wykrytą w WPA2. Key Reinstallation Attack (KRACK) to bezpośredni atak na protokół WPA2, który niestety osłabia każde połączenie Wi-Fi korzystające z WPA2.

Zasadniczo KRACK osłabia kluczowy aspekt czterokierunkowego uzgadniania WPA2 , umożliwiając hakerom przechwytywanie i manipulowanie generowaniem nowych kluczy szyfrujących podczas procesu bezpiecznego połączenia.

Ale nawet jeśli KRACK zadaje tak potężne obrażenia, szanse, że ktoś użyje tego narzędzia do ataku na sieć domową, są bardzo nikłe.

WPA3: odpowiedź WiFi Alliance

WPA3 było trochę spóźnione, ale zapewnia znacznie większe bezpieczeństwo. Na przykład WPA3-Personal zapewnia szyfrowanie użytkowników, nawet jeśli hakerzy „złamali” hasło po podłączeniu do sieci.

Ponadto WPA3 wymaga, aby wszystkie połączenia korzystały z chronionych ramek zarządzania (PMF). PMF zasadniczo zwiększa ochronę prywatności dzięki dodatkowym mechanizmom bezpieczeństwa w celu zabezpieczenia danych.

128-bitowy standard AES pozostaje taki sam dla WPA3 (co świadczy o jego „trwałym” bezpieczeństwie). Jednak połączenia WPA3-Enterprise nadal wymagają 198-bitowego AES. Użytkownicy WPA3-Personal będą mieli również możliwość korzystania z 198-bitowego AES o wysokiej intensywności.

Aby odkryć więcej nowych funkcji WPA3, zapoznaj się z artykułem: Dowiedz się o WPA3, najnowszym obecnie standardzie bezpieczeństwa Wi-Fi .

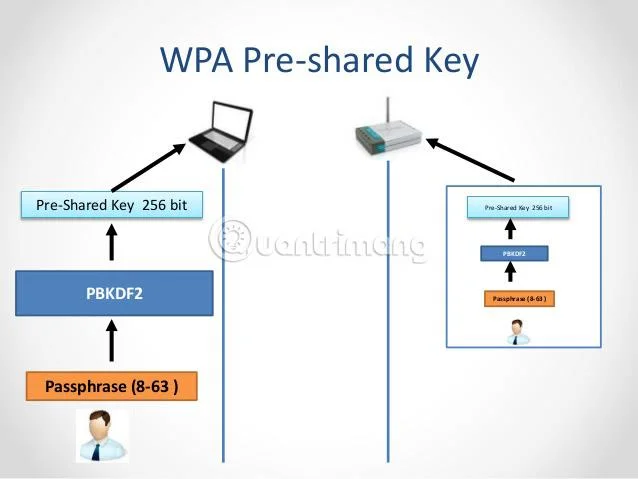

Co to jest klucz współdzielony WPA2?

![Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3 Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3]()

WPA2-PSK oznacza klucz współdzielony, znany również jako tryb osobisty, szczególnie dla sieci małych biur i sieci domowych.

Routery bezprzewodowe szyfrują ruch sieciowy za pomocą klucza. W przypadku WPA-Personal kluczem tym jest hasło WiFi ustawione na routerze. Zanim urządzenie będzie mogło połączyć się z siecią i „zrozumieć” szyfrowanie, użytkownik musi wprowadzić na nim hasło.

Praktyczną słabością szyfrowania WPA2-Personal jest słabe hasło. Ponieważ wiele osób często używa słabych haseł do kont online, nie jest niczym niezwykłym, że używają one podobnie słabych haseł do zabezpieczania swoich sieci bezprzewodowych. Zasadą jest używanie silnych haseł do zabezpieczenia sieci, w przeciwnym razie WPA2 niewiele pomoże.

Co to jest WPA3 SAE?

Korzystając z protokołu WPA3, użytkownicy będą korzystać z nowego protokołu wymiany kluczy o nazwie Symultaniczne uwierzytelnianie równych (SAE). SAE, znany również jako protokół Dragonfly Key Exchange Protocol, bezpieczniejsza metoda wymiany kluczy, która usuwa lukę w zabezpieczeniach KRACK.

W szczególności jest odporny na ataki deszyfrujące w trybie offline poprzez zapewnienie tajemnicy przekazywania (która jest częścią procesu komunikacji między przeglądarką a serwerem za pośrednictwem protokołu HTTPS). Tajemnica przekazywania uniemożliwia atakującym odszyfrowanie wcześniej zarejestrowanego połączenia internetowego, nawet jeśli znają hasło WPA3.

Podobnie WPA3 SAE wykorzystuje połączenie peer-to-peer do nawiązania wymiany i eliminuje możliwość przechwycenia kluczy przez złośliwego pośrednika.

Co to jest WiFi Easy Connect?

![Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3 Porównaj 4 rodzaje zabezpieczeń Wi-Fi: WEP, WPA, WPA2 i WPA3]()

WiFi Easy Connect to nowy standard łączności zaprojektowany w celu uproszczenia udostępniania i konfiguracji urządzeń Wi-Fi.

Gdzie WiFi Easy Connect zapewnia silne szyfrowanie klucza publicznego dla każdego urządzenia dodanego do sieci, nawet dla aplikacji z niewielkim interfejsem użytkownika lub bez niego, takich jak inteligentne domy i produkty IoT.

Na przykład w sieci domowej użytkownik wyznacza urządzenie jako centralny punkt konfiguracji. Centralnym punktem konfiguracji musi być urządzenie multimedialne, takie jak smartfon lub tablet.

Następnie urządzenie multimedialne skanuje kod QR , który z kolei uruchamia protokół WiFi Easy Connect zaprojektowany przez WiFi Alliance.

Zeskanowanie kodu QR (lub wprowadzenie kodu specyficznego dla urządzenia IoT) zapewnia podłączonemu urządzeniu takie samo bezpieczeństwo i szyfrowanie jak inne urządzenia w sieci, nawet jeśli bezpośrednia konfiguracja nie jest możliwa. WiFi Easy Connect w połączeniu z WPA3 zwiększy bezpieczeństwo sieci IoT i inteligentnych urządzeń domowych.

Bezpieczeństwo Wi-Fi jest niezwykle ważne

W chwili pisania tego tekstu WPA2 jest nadal najbezpieczniejszą metodą szyfrowania Wi-Fi, ponieważ uwzględnia lukę KRACK. Choć KRACK z pewnością stanowi problem, szczególnie w sieciach korporacyjnych, przeciętny użytkownik raczej nie spotka się z tego typu atakiem (chyba że jesteś na to zdecydowany).

WEP można łatwo złamać, dlatego nie należy go używać do jakichkolwiek celów. Ponadto, jeśli masz urządzenia, które mogą korzystać wyłącznie z zabezpieczeń WEP, powinieneś rozważyć ich wymianę, aby zwiększyć bezpieczeństwo sieci.

Należy również pamiętać, że WPA3 nie pojawi się magicznie i nie zabezpieczy wszystkich urządzeń w mgnieniu oka. Wprowadzenie nowego standardu szyfrowania Wi-Fi i jego szerokie przyjęcie to długi proces.

Wskaźnik powodzenia zależy od tego, czy producenci sprzętu sieciowego w ogóle, a producenci routerów w szczególności stosują WPA3 w swoich produktach.

Na razie powinieneś skupić się na ochronie swojej sieci za pomocą WPA2.

Powodzenia!

Zobacz więcej: