U2F (Universal Second Factor) to dwuwarstwowy standard bezpieczeństwa uwierzytelniania, który wykorzystuje dodatkowy sprzęt zewnętrzny (USB, bransoletka...), dzięki czemu poziom bezpieczeństwa będzie wyższy niż wysyłanie kodów e-mailem lub numerem telefonu. Dziś LuckyTemplates pomoże Ci poznać podstawy tej nowej formy bezpieczeństwa i porównać ją ze standardem UAF (podobnym do czujników linii papilarnych w urządzeniach Apple i Samsung).

Przedstawiamy U2F

Dwuwarstwowe zabezpieczenia to podstawowy sposób ochrony ważnych kont internetowych. Może to być konto e-mail, konto do przechowywania w chmurze, konto bankowości internetowej lub konto do logowania się na wewnętrznej stronie internetowej firmy. Zwykle aplikacje lub usługi obsługujące zabezpieczenia dwuwarstwowe wymagają zalogowania się, wykonując następujące czynności:

- Otwórz stronę/usługę, do której chcesz się zalogować, wpisz swoją nazwę użytkownika i hasło jak zwykle

- Następnie kod uwierzytelniający zostanie do Ciebie wysłany na wiele różnych sposobów: może to być SMS, e-mail, odczytanie kodu przez telefon lub użycie specjalnych aplikacji.

- Gdy już będziesz mieć kod uwierzytelniający, możesz kontynuować wprowadzanie tego kodu na stronie internetowej/usłudze, aby pomyślnie się zalogować.

Zasadniczo druga warstwa zabezpieczeń zapobiega nieautoryzowanemu dostępowi do Twojego konta, nawet jeśli wszystkie dane logowania zostały ujawnione. Na przykład osoba posiadająca Twoją nazwę użytkownika i hasło umożliwiające dostęp do witryny banku nie może uzyskać kodu uwierzytelniającego, ponieważ jest on wysyłany tylko na Twój telefon lub wysyłany tylko na Twój adres e-mail. W rezultacie nadal będzie utknięty poza tą witryną i nie będzie mógł nic więcej zrobić, co najwyżej może wyświetlić kilka szczegółów salda, ale nie może dokonać transakcji przelewu pieniężnego.

Oczywiście, gdyby ukradł także telefon lub wiedział, jak zalogować się na konto e-mail, to byłaby inna historia. Wiele osób używa dziś tego samego hasła do poczty e-mail w wielu witrynach i usługach online, więc przestępcy nadal mogą uzyskać dostęp do skrzynki pocztowej i uzyskać dwuwarstwowy kod zabezpieczający. W tym momencie całkowicie znikają zalety 2-warstwowego mechanizmu zabezpieczającego.

Podobnie telefony bardzo łatwo można ukraść i otworzyć SMS-y, aby zobaczyć dwuwarstwowy kod zabezpieczający. Nawet bez kradzieży przestępcy nadal mogą zobaczyć kod uwierzytelniający wysłany na Twój telefon, gdy powiadomienie pojawi się na ekranie blokady. To takie proste, ale niezwykle niebezpieczne, prawda?

Firma U2F powstała, aby rozwiązać te ograniczenia. U2F używa SPRZĘTU do tworzenia kodów uwierzytelniających, więc nie musisz się już martwić, jeśli ktoś włamie się do Twojej skrzynki pocztowej lub zabierze Twój telefon. Logowanie musi odbywać się przy obecności takiego sprzętu, którego nie można zhakować ani włamać na odległość, co zmniejsza wiele zagrożeń. Obecnie najpopularniejszym sprzętem U2F jest pendrive USB, ma bardzo kompaktowe rozmiary, dzięki czemu można go łatwo nosić ze sobą, gdziekolwiek się wybierasz. W przyszłości będzie więcej firm produkujących urządzenia U2F w kształcie pierścionków, naszyjników, bransoletek, kluczy i dziesiątek innych rzeczy.

U2F jest rozwijany przez sojusz o nazwie FIDO ( Fast IDentity Online ), który obejmuje Google, Microsoft, PayPal, American Express, MasterCard, VISA, Intel, ARM, Samsung, Qualcomm, Bank of America i wiele innych, inne duże firmy. W czerwcu tego roku FIDO liczyło 200 członków z wielu różnych krajów. FIDO jest obecnie bardzo aktywne w promowaniu U2F, od sprzętu po oprogramowanie, a w przyszłości będzie pojawiać się wszędzie.

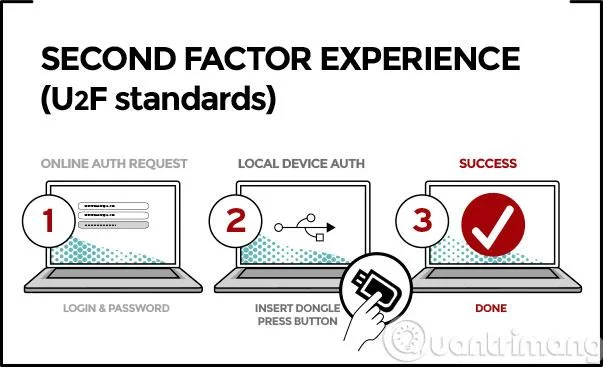

Zasada działania

Kiedy musisz zalogować się do usługi online, na przykład Gmaila, nadal musisz jak zwykle wpisać swoją nazwę użytkownika i hasło. W następnym kroku zostaniesz poproszony o przypięcie do komputera napędu USB kompatybilnego z U2F. Przeglądarka Chrome natychmiast wykrywa obecność urządzenia i wykorzystuje technologie szyfrowania, aby pobrać z niego dane ( konieczne będzie naciśnięcie przycisku na dysku USB ). Chrome w dalszym ciągu sprawdza, czy dane są prawidłowe, czy nie, a jeśli wszystko jest w porządku, zostaniesz zalogowany do Gmaila.

Powodem, dla którego w pierwszym kroku nadal musisz podać swoją nazwę użytkownika i hasło, jest uniemożliwienie komuś włamania się na Twoje konto po prostu poprzez kradzież klucza. Co jest również prawdą, ponieważ są to „2 klasy”, w przeciwnym razie byłoby to to samo, co 1 klasa.

Podczas procesu uwierzytelniania informacji w przeglądarce Chrome dzieje się wiele rzeczy, które mają na celu zapewnienie Twojego bezpieczeństwa. W pierwszej kolejności przeglądarka sprawdzi, czy komunikuje się z prawdziwą witryną za pośrednictwem protokołu https. Pomaga to uniknąć sytuacji, w której korzystasz z dwuwarstwowego zabezpieczenia z fałszywą stroną internetową. Następnie przeglądarka wyśle kod pobrany z Twojego dysku USB bezpośrednio do witryny internetowej, więc teoretycznie osoba atakująca nie będzie w stanie uzyskać tego kodu podczas przesyłania danych.

Zgodnie z konfiguracją U2F, poza zwykłym wprowadzeniem pełnego hasła, strony internetowe mogą również oferować opcję wprowadzenia krótkiego kodu PIN, a następnie naciśnięcia przycisku na urządzeniu USB, aby kontynuować logowanie. W ten sposób możesz uprościć zapamiętywanie haseł, a także zaoszczędzić więcej czasu podczas korzystania z usługi (ponieważ musisz wpisać mniej znaków).

Które strony internetowe obsługują U2F?

W chwili pisania tego tekstu niewiele witryn internetowych, usług i oprogramowania posiada oficjalne wsparcie dla U2F. Chrome jest obecnie jedyną przeglądarką integrującą technologię U2F i jest dostępna w systemach Windows, Mac, Linux i Chrome OS. Firefox i Edge są w fazie integracji, ale nie wiadomo, kiedy zostaną ukończone. Niektóre witryny internetowe korzystające z U2F to witryny Google, Dropbox i Github. Mamy nadzieję, że w przyszłości zobaczymy więcej głównych witryn obsługujących U2F.

![Porównaj standardy bezpieczeństwa U2F i UAF Porównaj standardy bezpieczeństwa U2F i UAF]()

I jak wspomniano powyżej, aby skorzystać z U2F, trzeba użyć specjalnego dysku USB, nie można od razu zabrać pendrive'a, który się ma pod ręką. Dyski te można znaleźć w Google, Amazon i do wyszukiwania można użyć słowa kluczowego FIDO U2F Security Key , ceny wahają się od kilku dolarów do kilkudziesięciu dolarów. Obecnie ten typ USB nie jest sprzedawany na rynku wietnamskim.

Zakładając, że kupiłeś już dysk USB U2F, możesz przejść do strony konfiguracji dwuwarstwowych zabezpieczeń Google i postępować zgodnie z instrukcjami internetowymi, aby zacząć z niego korzystać.

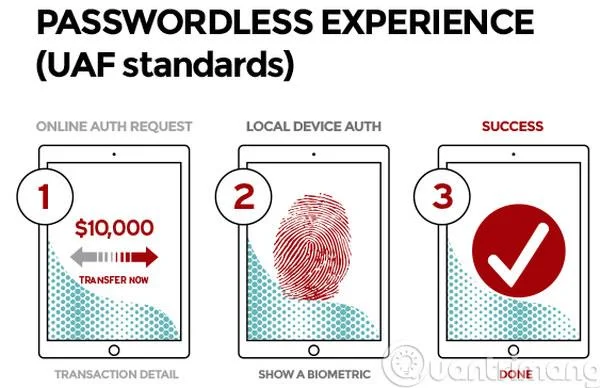

A co z UAF-em?

UAF ( Universal Authentication Framework ) to także kolejny standard logowania opracowany przez samo FIDO, jednak nie wymagający hasła. Dlatego UAF nazywany jest także doświadczeniem bez hasła . UAF wymaga metody uwierzytelniania, która znajduje się na urządzeniu użytkownika i nie jest przesyłana lokalnie. Przykładami lokalnych metod uwierzytelniania są czujniki odcisków palców, czujniki tęczówki, rozpoznawanie twarzy, a nawet używanie mikrofonu do rozpoznawania głosu. Po zarejestrowaniu się w serwisie internetowym, za każdym razem, gdy użytkownik musi się zalogować, wystarczy przesunąć palcem po czujniku lub zbliżyć twarz do aparatu.

Możesz sobie wyobrazić UAF w sposób, w jaki Apple używa czujnika Touch ID, aby pomóc nam zalogować się do App Store, lub sposób, w jaki Samsung używa czujnika linii papilarnych w Note 4, Note 5, S6, S6 Edge, aby Ci pomóc. Zaloguj się do stron internetowych lub dokonaj płatności PayPal zakupy bez wpisywania hasła. Za każdym razem, gdy chcesz się uwierzytelnić, po prostu połóż palec na czujniku, a cała reszta zostanie wykonana automatycznie.

![Porównaj standardy bezpieczeństwa U2F i UAF Porównaj standardy bezpieczeństwa U2F i UAF]()

UAF różni się od rozwiązań Apple i Samsunga tym, że jest ustandaryzowany, dzięki czemu każda witryna czy aplikacja będzie w stanie szybko i łatwo zaimplementować tego typu zabezpieczenia, bez konieczności robienia tego od zera, a nawet bez zależności od jakiejkolwiek platformy czy systemu operacyjnego. Dzięki temu UAF stanie się atrakcyjniejszy i będzie wykorzystywany przez większą liczbę usług, a także dotrze do większej liczby użytkowników na dużą skalę.

UAF pozwala również na użycie kombinacji PIN-u lub hasła z lokalnymi zabezpieczeniami, ale wtedy doświadczenie nie będzie już tak naprawdę pozbawione hasła, ale zamieni się w bezpieczeństwo dwuwarstwowe.

Dane używane do uwierzytelnienia zgodnie ze standardem UAF, takie jak odcisk palca lub próbka głosu, zawsze będą znajdować się wyłącznie na Twoim urządzeniu i oczywiście są starannie szyfrowane. Tych wrażliwych danych nie można udostępniać światu zewnętrznemu, ponieważ istnieje wówczas ryzyko kradzieży przez hakerów.

Powodzenia!