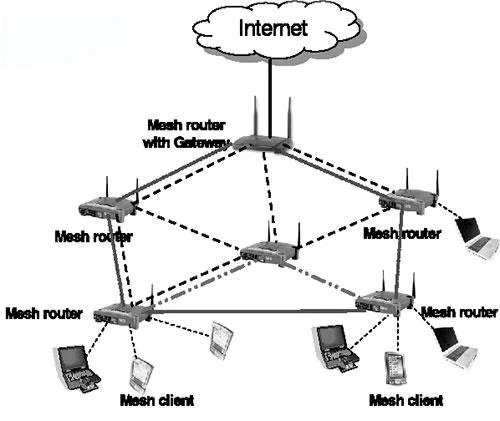

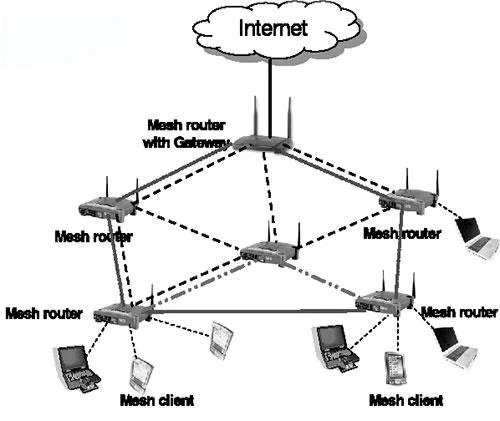

Bezprzewodowa sieć kratowa działa jak zwykła sieć Wi-Fi, ale z istotnymi różnicami. Sieci mesh decentralizują infrastrukturę niezbędną do utrzymania sieci, sprawiając, że każdy węzeł lub komputer pełni podwójną funkcję użytkownika i routera dla ruchu internetowego.

W ten sposób sieć istnieje jako jednostka samozarządzająca się, zdolna do obsługi zróżnicowanej liczby użytkowników. Jednakże każdy, kto przyłącza się do bezprzewodowej sieci kratowej lub korzysta z niej w celach biznesowych, powinien mieć świadomość, że interfejs ten nie jest pozbawiony problemów związanych z bezpieczeństwem.

Atak fizyczny

Każdy komputer reprezentuje możliwy punkt ataku w sieci mesh

Ponieważ wszystkie komputery w bezprzewodowej sieci kratowej działają jako routery , każdy komputer stanowi możliwy punkt ataku. Problemy pojawiają się w przypadku zgubienia lub kradzieży laptopa lub komputera stacjonarnego. W takim przypadku złodziej komputera może wykorzystać dostęp zapewniany przez skradziony komputer do przedostania się do sieci lub po prostu zakłócić działanie całego systemu poprzez usunięcie ważnych węzłów routingu.

Atak typu „odmowa usługi”.

Nawet bez fizycznego dostępu do sieci hakerzy mogą tworzyć komputery „zombie” za pomocą wirusów. Po zainfekowaniu każdy komputer wykonuje polecenia atakującego bez bezpośredniego nadzoru.

Jednocześnie hakerzy przeprowadzają ukierunkowany atak typu „odmowa usługi” (DoS) , zalewając określony komputer lub system fragmentami informacji, aby uniemożliwić mu komunikację z innymi sieciami tego systemu. Jeśli komputer w sieci mesh zostanie zainfekowany wirusem, może on zaatakować inne komputery we własnej sieci, powodując dalsze rozprzestrzenianie się infekcji.

Monitorowanie pasywne

![Problemy bezpieczeństwa w bezprzewodowych sieciach kratowych Problemy bezpieczeństwa w bezprzewodowych sieciach kratowych]()

Komputer zombie nie musi atakować systemu, aby spowodować uszkodzenie

Komputer zombie nie musi atakować systemu, aby spowodować uszkodzenie. Ukryte i zainfekowane komputery mogą pasywnie monitorować ruch internetowy w sieci, dając atakującym możliwość przechwytywania informacji bankowych, danych logowania na każdej odwiedzanej stronie internetowej oraz informacji dla sieci. W tym momencie osoba atakująca może zdecydować się na opuszczenie sieci bez wiedzy kogokolwiek, zebranie wystarczającej ilości danych, aby ukraść pieniądze z banku, popełnić oszustwo związane z tożsamością lub ponownie wejść do sieci według własnego uznania.

Atakuj Szarego, Czarnego i Tunel Czasoprzestrzenny

Jeśli zainfekowany wirusem lub złośliwy komputer przedostanie się do sieci mesh, może udawać zaufanego członka tej sieci, a następnie zmodyfikować przesyłane dane i zakłócić sposób przesyłania informacji przez sieć.

W przypadku ataku typu Black Hole informacje przechodzące przez zainfekowany komputer nie są przesyłane dalej w sieci i blokują przepływ danych. W atakach Gray Hole niektóre dane mogą zostać zablokowane, podczas gdy inne są nadal dozwolone, co sprawia wrażenie, że komputer jest nadal aktywną częścią sieci.

Ataki tuneli czasoprzestrzennych są trudniejsze do wykrycia: przedostają się do komputera w sieci z zewnątrz i udają inne węzły w sieci (w zasadzie stają się węzłami niewidocznymi). Mogą następnie monitorować ruch sieciowy przesyłany z jednego węzła do drugiego.