Czy zauważyłeś, że niektórzy ludzie używają terminów Host i Serwer niemal jako jedno? Czy zatem te dwa terminy są naprawdę tożsame? Znajdźmy odpowiedź w Quantrimang w poniższym artykule!

Co to jest gospodarz? Co to jest serwer?

Zdefiniujmy szybko te dwa terminy w następujący sposób:

- Host: Jest to urządzenie takie jak komputer podłączony do sieci.

- Serwer: Jest to sprzęt lub oprogramowanie udostępniające usługi innym urządzeniom lub programom w sieci.

Następnie przyjrzyjmy się, co właściwie oznaczają te terminy.

Host i serwer to dwa różne terminy

Co to jest gospodarz?

Hostem może być dowolna maszyna, która łączy się lub współdziała z dowolnym innym urządzeniem w sieci. Pomyśl o tym przez chwilę, a zrozumiesz. Sieć składa się z dowolnej liczby urządzeń, każde z własnym adresem IP (protokołem internetowym) . Co więcej, każde urządzenie będzie miało własne oprogramowanie, które pozwoli mu realizować swoje zadanie w sieci. Adres IP służy do identyfikacji każdego urządzenia podczas komunikacji z innymi urządzeniami.

Pamiętaj, że różne hosty mogą mieć nazwy hostów zamiast numerów IP. W tym przypadku DNS (Domain Name System) konwertuje nazwę hosta na adres IP, który urządzenie może odczytać.

Jednak nie wszystkie urządzenia są hostami. Jeśli w sieci znajdują się koncentratory, przełączniki lub routery, nie mają one adresów IP. Dlatego nie są gospodarzami.

Co to jest serwer?

Serwer to oprogramowanie lub sprzęt udostępniający usługi urządzeniom w sieci. Pamiętaj, że urządzenie niekoniecznie musi być hostem. Urządzenia korzystające z tych usług (zwane klientami) mogą być również oprogramowaniem lub sprzętem.

Wiele osób zawsze zastanawia się, czy relacja między klientem a serwerem jest typu „jeden do jednego”. Gdyby każda z tych relacji miała charakter „1 do 1”, liczba serwerów i klientów nagle stałaby się znacznie większa niż rzeczywista pojemność. Tak naprawdę dobrą wiadomością jest to, że serwer może obsługiwać wielu klientów, a klienci mogą korzystać z usług wielu serwerów. Kolejną rzeczą, o której należy pamiętać, jest to, że serwer i klient mogą znajdować się na tym samym urządzeniu lub na oddzielnych urządzeniach, w zależności od tego, co jest najwygodniejsze.

Różne typy serwerów

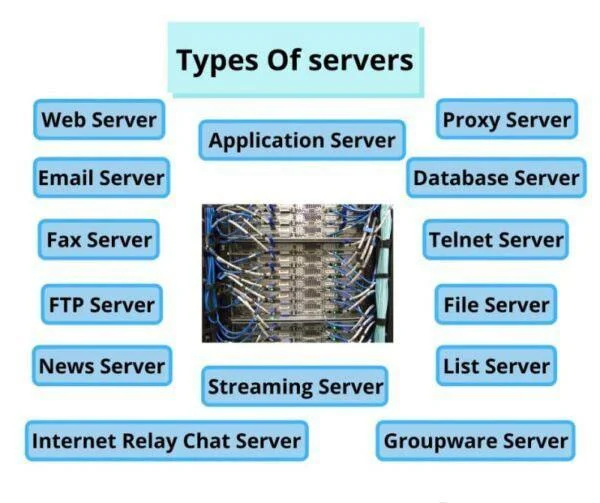

Istnieje wiele różnych typów serwerów, a każdy typ specjalizuje się w świadczeniu własnych usług. Typowymi serwerami mogą być:

![Różnica między hostem a serwerem Różnica między hostem a serwerem]()

Istnieje wiele różnych typów serwerów, a każdy typ specjalizuje się w świadczeniu własnych usług

- Serwer WWW : program przeznaczony do obsługi stron lub plików HTML. Przeglądarki internetowe są dobrym przykładem.

- Serwer bazy danych : przechowuje i zarządza danymi używanymi przez inne urządzenia w sieci.

- Serwer poczty : odbieraj przychodzące wiadomości e-mail od użytkowników lokalnych i zdalnych. Przekazują także przychodzące e-maile do zamierzonego odbiorcy.

- Serwer plików : Urządzenia odpowiedzialne za przechowywanie plików danych i zarządzanie nimi. Umożliwiają innym urządzeniom w tej samej sieci dostęp do plików.

- Serwer aplikacji : programy w sieci zapewniające logikę aplikacji.

Być może już zdałeś sobie sprawę, że chodzi o zarządzanie danymi i ich przechowywanie, udostępnianie zasobów i zwiększanie możliwości obliczeniowych. Dlatego warto mieć urządzenie do określonego celu i takim właśnie jest serwer.

A co z ich funkcją?

To pytanie jest łatwe do ustalenia, jeśli przejrzysz poprzednie sekcje.

Krótko mówiąc, host udostępnia i zużywa zasoby sieciowe, podczas gdy serwer świadczy usługi i udostępnia zasoby sieciowe. Prawdopodobnie jest oczywiste, że do prawidłowego i skutecznego działania potrzebna jest sieć zawierająca zarówno hosty, jak i serwery.

Jak wybrać odpowiedni serwer

Jeśli uważnie przeczytasz poprzednie sekcje, prawdopodobnie zauważysz coś bardzo ważnego. Wybierz serwer mądrze, w przeciwnym razie możesz otrzymać pomieszczenie IT pełne rzadko używanego i drogiego sprzętu.

Pierwszą rzeczą przy wyborze serwera jest rozważenie znaczenia niektórych funkcji i tego, w jakim stopniu będą one używane.

Bezpieczeństwo jest główną kwestią i należy rozważyć ochronę, wykrywanie i odzyskiwanie systemów. To nie wszystko, trzeba będzie także wziąć pod uwagę bezpieczeństwo danych w poczcie, chmurze i rejestrowaniu wszelkiej aktywności w sieci.

Jakich typów pamięci wewnętrznej będziesz używać? Rodzaj pamięci i pojemność każdego typu? Każdy z nich będzie miał wpływ na odporność systemu i łatwość wprowadzania metod wejścia/wyjścia.

Zobacz więcej: