W tym artykule Quantrimang.com pomoże czytelnikom poznać różnice między protokołami PPTP i L2TP, dzięki czemu będziesz mógł zdecydować, który z nich będzie lepszym wyborem dla Twoich potrzeb. Należy pamiętać, że każdy protokół ma swoje zalety i wady – często związane z poziomem szyfrowania, kompatybilnością urządzeń i łatwością konfiguracji.

Co to jest protokół PPTP?

PPTP lub protokół tunelowania punkt-punkt to przestarzała metoda wdrażania VPN. Został opracowany przez firmę Microsoft i jest protokołem najłatwiejszym do skonfigurowania. PPTP jest niedrogi i szybszy niż inne protokoły VPN.

Korzystając z protokołu PPTP, użytkownicy mogą uzyskać zdalny dostęp do sieci korporacyjnych od dowolnego dostawcy usług internetowych (ISP), który obsługuje ten protokół. PPTP szyfruje dane przy użyciu szyfrowania 128-bitowego, co czyni go najszybszą opcją, ale także najsłabszą pod względem bezpieczeństwa.

PPTP lub protokół tunelowania punkt-punkt to przestarzała metoda wdrażania VPN

Zalety protokołu PPTP

Używanie PPTP jako protokołu VPN ma kilka zalet:

Domyślna zgodność z systemem Windows

Jeśli używasz komputera z dowolną wersją systemu Microsoft Windows, z przyjemnością dowiesz się, że protokół PPTP jest domyślnie obsługiwany na tym komputerze. Oznacza to, że konfiguracja protokołu PPTP nie zajmie zbyt wiele czasu ani wysiłku.

Opłacalne w wykonaniu

PPTP jest nie tylko tańszy, ale także dość łatwy we wdrożeniu w porównaniu do L2TP/IPSec i innych protokołów VPN. Dzieje się tak dlatego, że do działania nie jest wymagana infrastruktura klucza publicznego (PKI), a do uwierzytelnienia wykorzystywane są certyfikaty cyfrowe.

Duża prędkość połączenia

Kiedy korzystasz z konfiguracji połączenia VPN, często wpływa to na szybkość Internetu ze względu na proces szyfrowania. Jednak nie musisz się tym martwić, jeśli używasz PPTP, ponieważ ten protokół jest szyfrowany na niskim poziomie.

Wady protokołu PPTP

Chociaż korzystanie z PTPP ma swoje zalety, wiąże się również z pewnymi ograniczeniami, takimi jak:

Niewystarczające bezpieczeństwo

Protokół PPTP jest uważany za najmniej bezpieczny, ponieważ do ochrony danych wykorzystuje wyłącznie 128-bitowe szyfrowanie. Jeśli więc masz do czynienia z wrażliwymi informacjami, powinieneś wybrać inne protokoły VPN, które zapewniają większe bezpieczeństwo.

Słaba wydajność w niestabilnych sieciach

PPTP nie jest najbardziej niezawodnym protokołem VPN, gdy jest używany na niestabilnych połączeniach - często będziesz napotykać problemy z wydajnością! Chociaż może to być akceptowalny sposób łączenia się pracowników i udostępniania dokumentów, PPTP rozczaruje Cię, jeśli masz dużo prywatnych informacji do udostępnienia.

Co to jest protokół L2TP?

L2TP lub protokół tunelowania warstwy 2 (L2TP) jest wynikiem współpracy firm Cisco i Microsoft. Został stworzony, aby zapewnić bezpieczniejszy protokół VPN niż PPTP. L2TP to protokół tunelowania, podobny do PPTP, umożliwiający użytkownikom zdalny dostęp do sieci publicznej.

L2TP to protokół hybrydowy, który ma wszystkie funkcje PPTP, ale działa w oparciu o szybszy protokół transportowy (UDP), dzięki czemu jest bardziej przyjazny dla zapory ogniowej . L2TP szyfruje dane przy użyciu szyfrowania 256-bitowego i dlatego zużywa więcej zasobów procesora niż PPTP.

![Różnica między protokołami PPTP i L2TP Różnica między protokołami PPTP i L2TP]()

L2TP lub protokół tunelowania warstwy 2 (L2TP) jest wynikiem współpracy firm Cisco i Microsoft

Zalety protokołu L2TP

Używanie L2TP jako protokołu VPN ma kilka zalet, w tym:

Lepsze bezpieczeństwo

Protokół L2TP jest bezpieczniejszy niż PPTP, ponieważ nie ma żadnych poważnych luk w zabezpieczeniach. L2TP korzysta z pakietu IPSec, aby zapewnić kompleksowe szyfrowanie, uwierzytelnianie pochodzenia danych, ochronę przed atakiem Replay , a także integralność danych.

Ponieważ protokół L2TP nie zapewnia żadnych możliwości szyfrowania ani uwierzytelniania (obie te funkcje są kluczowymi funkcjami sieci VPN), często łączy się z nim protokół IPSec . Struktura ta służy również do zapewnienia bezpieczeństwa dla innych protokołów, takich jak IKEv2.

Łatwa konfiguracja

Jeśli chcesz skonfigurować L2TP na swoim urządzeniu, możesz to zrobić bezproblemowo, ponieważ wiele platform ma dla niego natywną obsługę. Ponieważ jednak protokół L2TP korzysta z certyfikatów cyfrowych, konfiguracja protokołu PPTP jest znacznie łatwiejsza niż L2TP.

Bardzo stabilny

W przeciwieństwie do PPTP, protokół L2TP jest bardzo niezawodny i nie powoduje żadnych problemów z wydajnością, gdy jest używany na niestabilnych połączeniach! To sprawia, że jest to lepszy protokół niż PPTP przy ustanawianiu bezpiecznych połączeń z siecią zdalną.

Wady protokołu L2TP

Chociaż korzystanie z VPN L2TP ma wiele zalet, ma również pewne ograniczenia, w tym:

Szybkość połączenia jest niska

Ponieważ protokół L2TP dwukrotnie hermetyzuje dane i wymaga większego przetwarzania przez procesor, często można zaobserwować niską prędkość połączenia. Dlatego jeśli szybkość jest dla Ciebie ważniejsza niż bezpieczeństwo, lepszym rozwiązaniem będzie użycie protokołu PPTP.

Łatwiej zablokować

Zarówno PPTP, jak i L2TP korzystają ze stałych portów, co ułatwia ich blokowanie przy użyciu funkcji Deep Packet Inspection (DPI). Z tego powodu te protokoły VPN mogą być łatwo wykrywane i blokowane przez niektóre zapory sieciowe.

Porównaj PPTP z L2TP

![Różnica między protokołami PPTP i L2TP Różnica między protokołami PPTP i L2TP]()

PPTP i L2TP mają swoje zalety i wady

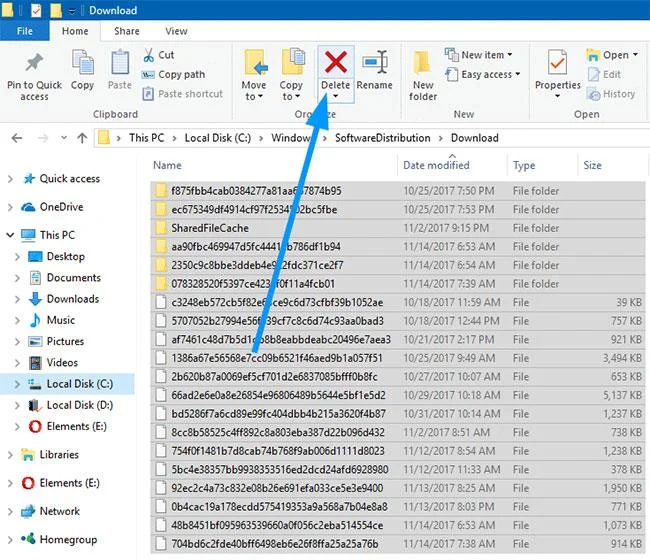

Porównajmy teraz dwa protokoły PPTP i L2TP. Poniżej przedstawiono różnice między PPTP i L2TP:

| |

PPTP |

L2TP |

| Podstawowe informacje |

Pierwszy i podstawowy protokół VPN obsługiwany przez system Windows. |

Protokół tunelowania wykorzystuje IPSec do bezpieczeństwa/szyfrowania i działa poprzez UDP. |

| Zgodność |

Zintegrowana obsługa różnych komputerów stacjonarnych, urządzeń mobilnych i tabletów. |

Zintegrowana obsługa różnych komputerów stacjonarnych, urządzeń mobilnych i tabletów. |

| Kodować |

Klucz 128 bitów |

Klucz 256 bitów |

| Używać |

Poprzez wbudowany system operacyjny/klient urządzenia, używając nazwy użytkownika + hasła + adresu serwera |

Poprzez wbudowany system operacyjny/klienta urządzenia, używając nazwy użytkownika + hasła + adresu serwera i klucza wstępnego |

| Stabilizacja |

Stosunkowo niestabilny, ale akceptowany przez większość punktów dostępu Wi-Fi. |

Udowodniono, że działa stabilnie na różnych urządzeniach, sieciach i systemach operacyjnych. |

| Obsługiwane urządzenia/systemy operacyjne |

Windows, Mac OSX, Linux, Android, DD-WRT itp. |

Windows, Mac OSX, Linux, iOS, Android, DD-WRT itp. |

| Bezpieczeństwo |

Podstawowe szyfrowanie |

Bardzo bezpieczne. Sprawdź integralność danych, spakuj dane dwukrotnie. |

| Korzyść |

Łatwa instalacja/konfiguracja, dobre prędkości, obsługiwane przez dużą liczbę urządzeń. |

Łatwa instalacja/konfiguracja, łatwo omija ograniczenia sieci lub dostawcy usług internetowych. |

| Wada |

Stabilność może się różnić w zależności od sieci. Nie zapewnia wysokiego poziomu bezpieczeństwa. Łatwe do zablokowania. |

Mniejsza prędkość |

| Wyciągnąć wniosek |

PPTP jest łatwy w konfiguracji i obsłudze z przyzwoitą szybkością. Mniej bezpieczne niż inne protokoły VPN. |

L2TP zazwyczaj osiąga niższe prędkości niż inne protokoły, ale jego zdolność do omijania ograniczeń sieciowych i silne zabezpieczenia sprawiają, że jest to dobry wybór. |

| Najlepszy dla |

Przeglądaj, przesyłaj strumieniowo lub pobieraj z dużą prędkością |

Zadania specyficzne dla bezpieczeństwa, takie jak zakupy online, korzystanie z publicznej sieci Wi-Fi itp. |

Na początek, L2TP oferuje lepsze bezpieczeństwo w porównaniu do PPTP (protokół tunelowania punkt-punkt) dzięki IPSec. Co więcej, w porównaniu do 128-bitowego szyfrowania PPTP, L2TP zapewnia obsługę szyfrowania 256-bitowego. Dodatkowo L2TP może używać wyjątkowo bezpiecznych szyfrów, takich jak AES (szyfrowanie na poziomie wojskowym), podczas gdy PPTP jest zablokowany przy użyciu MPPE, którego użycie nie jest bezpieczne.

Pod względem szybkości protokół PPTP jest zwykle znacznie szybszy niż L2TP, ale jest gorszy od protokołu L2TP pod względem stabilności (dzieje się tak, ponieważ PPTP jest łatwo blokowany przez zapory ogniowe). Ponieważ L2TP działa przez UDP, jest trudniejszy do zrozumienia. Ponadto dostawca VPN może jeszcze bardziej dostroić protokół, aby mieć pewność, że nie będzie blokowany przez zapory NAT.

Wreszcie należy dodać fakt, że protokół PPTP został opracowany wyłącznie przez Microsoft (firmę znaną z ujawniania poufnych danych NSA), podczas gdy L2TP został opracowany przez Microsoft we współpracy z Cisco. Z tego powodu niektórzy użytkownicy uważają L2TP za bezpieczniejsze i bardziej niezawodne rozwiązanie. Co więcej, wiadomo, że PPTP zostało złamane przez NSA, podczas gdy w przypadku L2TP informacje te pozostają niepotwierdzone.

Ogólnie rzecz biorąc, powinieneś wiedzieć, że L2TP jest uważany za ulepszoną wersję PPTP, dlatego powinieneś wybrać L2TP zamiast protokołu PPTP.

Wyciągnąć wniosek

Protokół PPTP jest łatwiejszy w konfiguracji i szybszy w użyciu, ale może skutkować mniej bezpiecznym połączeniem. Z drugiej strony L2TP ma wolniejsze prędkości, ale zapewnia większe bezpieczeństwo, co czyni go dobrym wyborem.