Token Ring to technologia sieci komputerowych wykorzystywana do budowy sieci lokalnych . Wykorzystuje specjalną 3-bajtową ramkę zwaną tokenem , która porusza się po logicznym pierścieniu stacji roboczych lub serwerów. Ethernet definiuje się jako system służący do łączenia różnych komputerów, tworzący sieć lokalną i posiadający różne protokoły w celu zapewnienia płynnej transmisji informacji.

W dzisiejszym artykule Quantrimang.com pomoże czytelnikom poznać różnicę między Token Ring a Ethernetem,

Żetonowy Pierścień

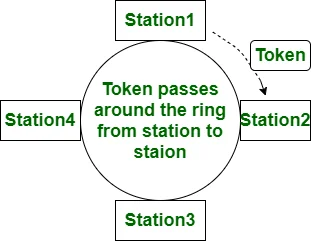

Standard Token Ring określa, że komputery i urządzenia w sieci udostępniają lub przesyłają specjalny sygnał, zwany tokenem, w ustalonym kierunku i kolejności. Token to specjalny ciąg bitów, który działa jak bilet. Urządzenia wyposażone w tokeny mogą przesyłać dane przez sieć.

Token Ring to technologia sieci komputerowych wykorzystywana do budowy sieci lokalnych

W każdej sieci istnieje tylko jeden token. Dzięki temu w danym momencie dane przesyłane są tylko przez jeden komputer. Token Ring opiera się na topologii pierścienia (chociaż może wykorzystywać topologię gwiazdy).

Standard Token Ring określa zasady fizycznej konfiguracji sieci. Niektóre sieci Token Ring łączą do 72 urządzeń. Inne sieci wykorzystują specjalny rodzaj przewodu, który umożliwia wykonanie do 260 połączeń.

Ethernetu

![Różnica między Token Ring a Ethernetem Różnica między Token Ring a Ethernetem]()

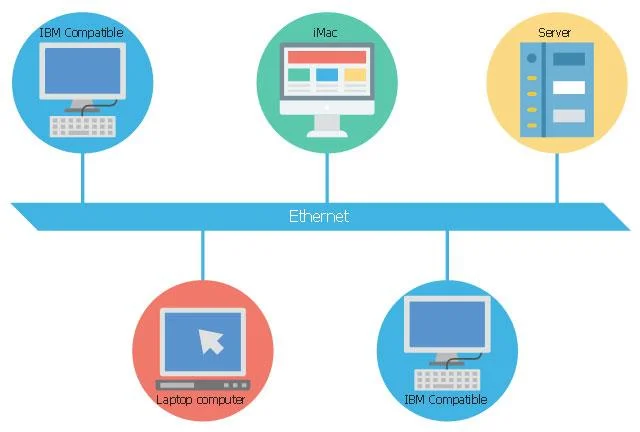

Ethernet to system służący do łączenia różnych komputerów i tworzenia sieci lokalnej.

Ethernet definiuje się jako system używany do łączenia różnych komputerów i tworzenia sieci lokalnej. Istnieją różne protokoły zapewniające płynną transmisję informacji i zapobiegającą jednoczesnym transmisjom. Kiedy Ethernet pojawił się po raz pierwszy w latach 80. XX w., zapewniał maksymalną możliwą szybkość transmisji danych wynoszącą 10 Mb/s.

Ethernet to konwencja warstwy połączenia w stosie TCP/IP, która opisuje, w jaki sposób zorganizowane narzędzia mogą organizować informacje w celu transmisji do innych urządzeń systemowych w podobnym segmencie systemu oraz jak uzyskać te informacje przez łącze sieciowe.

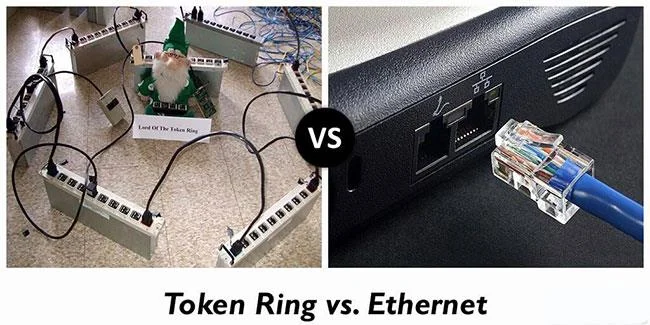

Różnica między Token Ring a Ethernetem

![Różnica między Token Ring a Ethernetem Różnica między Token Ring a Ethernetem]()

Różnica między Token Ring a Ethernetem

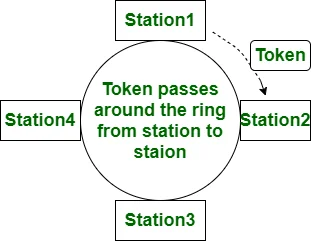

| NIE |

ŻETONOWY PIERŚCIEŃ |

ETERNET |

| Pierwszy. |

W Token Ring stosowany jest mechanizm transferu tokenów. |

Podczas gdy Ethernet wykorzystuje mechanizm CSMA/CD (wielokrotny dostęp/wykrywanie kolizji z wykrywaniem nośnej). |

| 2. |

Token Ring jest zdefiniowany zgodnie ze standardem IEEE 802.5. |

Ethernet jest zdefiniowany zgodnie ze standardem IEEE 802.3. |

| 3. |

Token Ring jest deterministyczny. |

Chociaż Ethernet jest nieznany. |

| 4. |

Token Ring to topologia gwiazdy. |

Podczas gdy Ethernet jest topologią magistrali. |

| 5. |

Token Ring obsługuje priorytetyzację, w przypadku której niektóre węzły mogą nadawać priorytet tokenom. |

Podczas gdy Ethernet nie ma zastosowania priorytetu. |

| 6. |

Token Ring kosztuje więcej niż Ethernet. |

Podczas gdy Ethernet kosztuje 70% mniej niż Token Ring. |

| 7. |

W Token Ring wykorzystywane są przewody telefoniczne. |

W sieci Ethernet używany jest kabel koncentryczny. |

| 8. |

Token Ring zawiera informacje o routingu. |

Podczas gdy Ethernet nie zawiera informacji o routingu. |

Zobacz więcej: