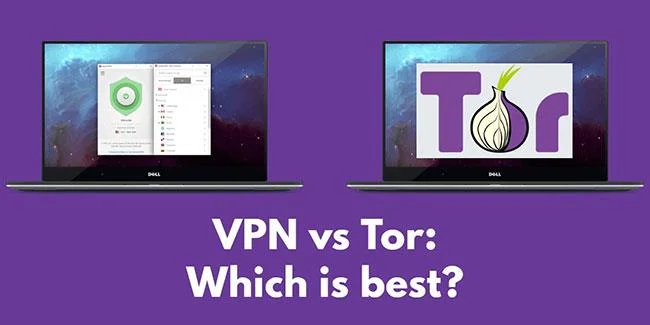

Mówiąc o prywatności w Internecie, pierwsze dwie nazwy, które przychodzą na myśl zdecydowanej większości użytkowników, to Tor i VPN . Obydwa są najpotężniejszymi narzędziami bezpieczeństwa online, z jakich możesz dziś korzystać.

W pewnym sensie widać, że są dość podobni. Ale w rzeczywistości te dwa narzędzia nie są dokładnie takie same, a nawet mają ogromne różnice. Jeśli więc chcesz wybrać dla siebie nowe narzędzie bezpieczeństwa, musisz zrozumieć różnicę między Torem a VPN, aby podjąć właściwą decyzję.

Różnica między Torem a VPN

Zarówno Tor, jak i VPN to najpotężniejsze dostępne obecnie narzędzia bezpieczeństwa online

Słup

Tor zapewnia anonimowość, ponieważ Twoja aktywność internetowa jest kierowana przez tysiące dedykowanych serwerów Tor na całym świecie, co utrudnia śledzenie aktywności z powrotem do Twojego komputera.

Jednak sieć Tor nie podejmuje dodatkowych środków, aby chronić Twoje dane przed hakerami. Po prostu kieruje dane w taki sposób, że jest mniejsze prawdopodobieństwo ich wyśledzenia.

Odwiedzanie niektórych stron internetowych na Toru może łatwo zainfekować komputer złośliwym oprogramowaniem. W rzeczywistości wiele osób odradzi Ci odwiedzanie wielu witryn w Toru.

VPN

Dzięki kontu VPN przeglądanie Internetu jest dokładnie takie, jakiego oczekujesz. Po prostu tunelujesz swoją aktywność poprzez ogólnokrajową lub światową sieć serwerów VPN.

Podczas korzystania z konta VPN Twój prawdziwy adres IP jest zawsze ukryty. Twój adres IP również nie może być blokowany, śledzony ani śledzony.

VPN nie zastępuje dostawcy usług internetowych. Współpracuje z Twoim dostawcą usług internetowych i Internetem, tworząc specjalny tunel, dzięki któremu Twoje dane mogą bezpiecznie podróżować. VPN to zasadniczo sieć danych wewnątrz innej sieci (Internetu), do której hakerzy nie mogą przedostać się.

| |

VPN |

Słup |

| Prędkość |

✓ |

X |

| Kompatybilność ze wszystkimi urządzeniami |

✓ |

X |

| Udostępnianie plików P2P |

✓ |

X |

| Całkowicie anonimowy |

X |

✓ |

| Chroń połączenia internetowe |

✓ |

X |

| Cena |

✓ |

✓ |

| Łatwy w instalacji i obsłudze |

✓ |

✓ |

| Dostępność do zespołu wsparcia |

✓ |

X |

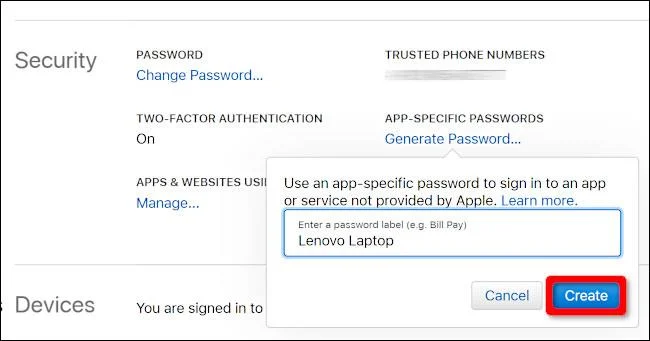

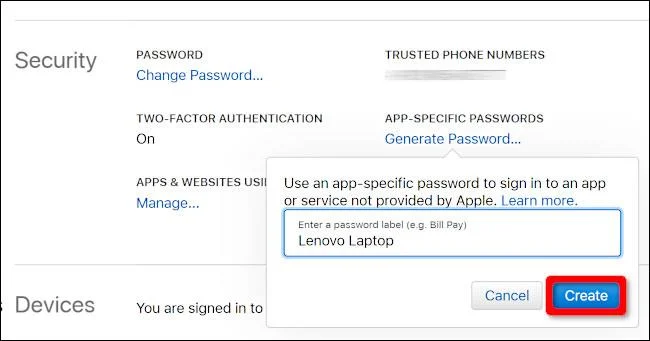

Czy powinienem jednocześnie używać VPN i TOR?

Tak, możesz jednocześnie używać Tora i VPN. Ale VPN są zwykle szybsze niż Tor, więc używanie ich razem spowolni Twoje połączenie internetowe. Przeczytaj artykuł: Czy warto używać jednocześnie Tora i VPN? Po więcej szczegółów.

Tor vs VPN: Który wybór jest dla Ciebie właściwy?

![Różnica między Torem a VPN Różnica między Torem a VPN]()

Rzeczywiste potrzeby pomogą Ci zdecydować, czy wybrać Tor, czy VPN

Jeśli bardziej zależy Ci na swojej tożsamości online, lepszy będzie Tor, ale jeśli lubisz szybkość, udostępnianie plików P2P, dostęp do zespołu wsparcia, możesz skorzystać z VPN. Wybór VPN ma kilka zalet, w tym:

- Szybkość : Sieci VPN są często szybsze niż Tor, ponieważ wiadomości przechodzą tylko przez jeden serwer VPN zamiast przez 3 węzły Tora.

- Kompatybilność ze wszystkimi urządzeniami : VPN działa z szerszą gamą urządzeń niż Tor. W szczególności Tor nie działa obecnie z systemem iOS firmy Apple. Jeśli używasz iPhone'a lub iPada, Tor nie będzie opcją.

- Udostępnianie plików P2P : VPN jest bardziej odpowiedni do udostępniania plików P2P lub oglądania filmów.

- Wszystkie połączenia online chronione : VPN ochroni wszystkie Twoje połączenia internetowe. Tor chroni tylko połączenia zaprojektowane do korzystania z sieci Tor.

- Łatwy w konfiguracji i obsłudze : VPN jest niezwykle łatwy w konfiguracji. Wszystko, co musisz zrobić, to pobrać oprogramowanie na swój komputer i uruchomić je, gdy potrzebujesz ochrony.

- Dostęp do zespołów wsparcia : Ponieważ dostawcy VPN to duże firmy, często mają pomocne strony z często zadawanymi pytaniami, a także zespoły wsparcia, jeśli napotkasz jakiekolwiek problemy.

Odniesienie: 11 najlepszych programów VPN dzisiaj, aby dokonać właściwego wyboru dla siebie!