Jeśli chodzi o protokoły, jedno z najczęściej zadawanych pytań dotyczy różnicy między Ethernetem a TCP/IP. Dla kogoś niezaznajomionego z tematem rozróżnienie będzie trudne.

Na co dzień podłączając komputer do sieci, należy podłączyć kabel do karty Ethernet. Aby jednak uzyskać dostęp do Internetu, należy skonfigurować ustawienia protokołu TCP/IP.

TCP/IP

TCP/IP oznacza protokół kontroli transmisji/protokół internetowy

Skrót od Transmission Control Protocol/Internet Protocol. TCP/IP to standard sieciowy, a konkretnie protokół, który definiuje sposób, w jaki komunikaty (dane) są kierowane z jednego końca sieci na drugi. Protokół TCP/IP opisuje zasady dzielenia wiadomości na małe części, zwane pakietami, zapewniając adres dla każdego pakietu, sprawdzanie i wykrywanie błędów, sekwencjonowanie pakietów oraz kontrolę przepływu informacji w sieci.

Protokół TCP/IP jest uważany za standard sieciowy do komunikacji w Internecie. Dlatego wszystkie serwery w Internecie działają zgodnie z zasadami określonymi w tym standardzie. Komunikacja przez Internet wykorzystuje także inne standardy, np. standard Ethernet.

Gdy komputer wysyła dane przez Internet, dane są dzielone na pakiety. Każdy pakiet zawiera dane, a także odbiorcę (miejsce docelowe), pochodzenie (nadawca) i informacje o sekwencji używane do ponownego złożenia danych w miejscu docelowym. Każdy pakiet przemieszcza się najszybszą dostępną ścieżką do komputera odbiorcy za pośrednictwem urządzenia komunikacyjnego zwanego routerem .

Ethernetu

![Różnica pomiędzy TCP/IP i Ethernetem Różnica pomiędzy TCP/IP i Ethernetem]()

Ethernet to tradycyjna technologia łączenia urządzeń w sieci

Ethernet to tradycyjna technologia łączenia urządzeń w przewodowej sieci lokalnej (LAN) lub sieci rozległej (WAN) , umożliwiająca im komunikację między sobą za pośrednictwem protokołu – zestawu reguł sieciowych lub języka.współdzielony. Kabel Ethernet to fizyczny, ekranowany system przewodów, który przesyła dane.

Ethernet/IP wykorzystuje infrastrukturę Ethernet do zarządzania połączeniami pomiędzy różnymi urządzeniami automatyki, takimi jak roboty, sterowniki PLC, czujniki, CNC i inne maszyny przemysłowe. Jest zarządzany przez stowarzyszenie Open DeviceNet Vendors Association (ODVA) i opiera się na protokole Common Industrial Protocol (CIP). Ethernet/IP jest bardzo wydajny, ale także bardzo złożony.

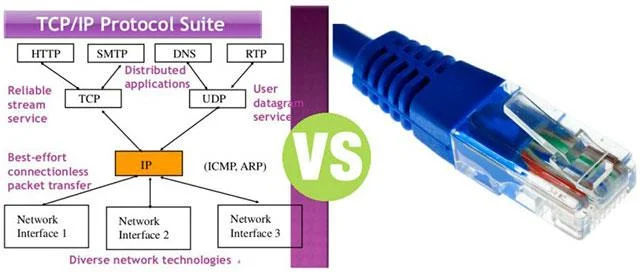

Różnica pomiędzy TCP/IP i Ethernetem

![Różnica pomiędzy TCP/IP i Ethernetem Różnica pomiędzy TCP/IP i Ethernetem]()

Odróżnienie protokołu TCP/IP od Ethernetu nie jest dla nikogo łatwe

Różnica pomiędzy protokołem TCP/IP a Ethernetem polega na tym, że protokół TCP/IP opisuje zasady dzielenia wiadomości na małe części, podawania adresów, sprawdzania i wykrywania błędów oraz monitorowania i kontrolowania kolejności transmisji pakietów. Chociaż Ethernet jest standardem sieciowym, który nie stanowi, że żaden centralny komputer ani urządzenie w sieci (węźle) musi kontrolować, kiedy dane mogą być przesyłane. Każdy węzeł próbuje przesłać dane, gdy uzna, że sieć może odbierać komunikację.

Ethernet to technologia lokalna, protokół dla warstwy sieciowej w stosie TCP/IP. Opisuje, w jaki sposób urządzenia sieciowe mogą formatować dane w celu transmisji do innych urządzeń sieciowych w tym samym segmencie sieci i jak udostępniać te dane za pośrednictwem połączenia sieciowego.

Z drugiej strony TCP/IP to zestaw protokołów używanych w warstwach OSI w celu zapewnienia wydajnej sieci między każdą warstwą. Protokół TCP/IP umożliwia komunikację między dwoma systemami, a funkcjonalność ta jest całkowicie niezależna od podstawowej architektury obu systemów.

Zobacz więcej: