W języku angielskim termin „bully” odnosi się do osób, które lubią używać władzy lub siły, aby skrzywdzić lub znęcać się nad słabszymi ludźmi, a teraz „bully” nie ogranicza się już do prostych działań, takich jak popychanie innych, prowokowanie, obrzucanie kogoś niegrzecznymi wyzwiskami lub poważniejsze czyny, takie jak kradzież pieniędzy. „Znęcanie się” we współczesnym społeczeństwie jest obecne wszędzie i pod wieloma postaciami, a obecnie „prześladowanie” jest również obecne w Internecie (znane również jako Online Bully lub Cyberbully ).

„Cyberprzemoc” odnosi się do osób, które grożą, znęcają się i nękają innych w Internecie – osób, które lubią atakować lub nękać osoby i firmy w Internecie. Cyberprzemoc może być prowadzona za pośrednictwem sieci społecznościowych ( Facebook, Twitter, Myspace, Google+ ...), wiadomości telefonicznych, e-maili, recenzji witryn, a nawet gier online... Usprawiedliwienia uważają swoje działania za po prostu różnicę zdań lub wynikają z rzeczywistego -sytuację życiową i nie osiągnęli „uczciwości”, dlatego postanowili wykorzystać sieci społecznościowe do „rozstrzygania skarg”.

Osoby, które lubią atakować innych w tej sieci, mogą przejąć kontrolę nad stroną, napisać złe recenzje na stronie, dodać negatywne komentarze do Twojego statusu, oznaczyć Cię jednym ze swoich prowokacyjnych statusów, a nawet zamieścić „oszczercze” słowa bezpośrednio na Twojej „tablicy”. „...W przypadku firmy, która wykorzystuje Fanpage do promowania produktów lub nawiązywania kontaktu z klientami, w przypadku „zastraszania” ataku w tej formie może popaść w kryzys komunikacyjny, który jest bardzo trudny do rozwiązania.

Jak więc postępować z tymi, którzy lubią wykorzystywać sieci społecznościowe do atakowania innych? Oto kilka prostych wskazówek, które pomogą Ci uporać się z tą sytuacją.

Kilka ważnych uwag dotyczących bycia „ukamienowanym” w sieciach społecznościowych

Z cyberprzemocą trudno jest sobie poradzić. Są osobiste, niegrzeczne, a nawet okrutne. Musisz jednak pamiętać, że nic nie czyni cię gorszym niż ponowne zaatakowanie tych ludzi.

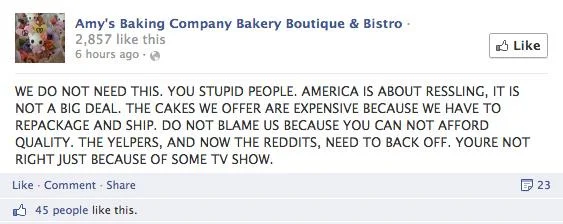

Poniżej znajduje się przykład firmy Amy's Baking Company . Piekarnia pojawiła się w widocznym miejscu w programie telewizyjnym Kitchen Nightmares , a wkrótce potem została zbombardowana nieprzyjemnymi recenzjami użytkowników na stronach takich jak Yelp i Reddit . Nieważne, jak zła jest ta firma, nie zasługuje na tak osobisty atak. Jednak niefortunne jest to, że reakcja piekarni na to zachowanie „cyberprzemocy” była zupełnie niewłaściwa.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Niewłaściwa strategia firmy Amy Cake w odpowiedzi na negatywne opinie użytkowników

Jest to doskonały przykład tego, czego nie powinieneś robić, gdy ktoś atakuje Cię w Internecie. Reagowanie w gniewie nie ma żadnego wpływu na „hejterów”, wręcz przeciwnie, pogorszy twoją reputację.

Podobnie, jeśli to Tobie grożą na Facebooku, najlepiej nigdy nie odpowiadać, zamieszczając status „groźby”.

Zajmij się sytuacją strategicznie

Pierwszą rzeczą jest regularne sprawdzanie swoich kont na Facebooku i Twitterze, aby upewnić się, że Twój „dom”, w tym „ściany”/strony i aktualności, są czyste. Dzięki temu szybko dowiesz się, czy jesteś oznaczony w statusach lub czy pojawiły się nowe komentarze do Twoich opublikowanych statusów.

W przypadku przedsiębiorstw, gdy w sieciach społecznościowych pojawia się kryzys komunikacyjny, potrzebny jest konkretny plan działania zawierający takie informacje, jak to, kto będzie odpowiedzialny za reprezentowanie organizacji w celu przedstawienia opinii publicznej, kiedy zabrać głos, kiedy pozostać milczeć lub kiedy usunąć te prowokacyjne komentarze i oceny...

Posiadanie określonej strategii pomoże Ci wiedzieć, co powinieneś zrobić i zapobiegnie popełnianiu błędów, które pogorszą sytuację.

Odpowiadaj wybiórczo

W sytuacjach, gdy zostaniesz zaatakowany w Internecie, zwykle otrzymasz wiele komentarzy. Aby zapewnić przejrzystość, konieczne jest utrzymywanie kontaktu z klientami/obserwatorami, ale nie musisz odpowiadać na wszystkie te wiadomości. Oszalejesz, próbując „zakryć” wszystkie nękające komentarze.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Bądź przejrzysty

Nie możesz ignorować ataków na portalach społecznościowych, szczególnie jeśli takie zachowanie powtarza się wielokrotnie lub nie ustaje. Zamiast próbować to ukrywać, mów o tym otwarcie, pisz posty potwierdzające, że kryzys się wydarzył i bądź gotowy do obrony swojego stanowiska. Upewnij się, że masz trzeźwą perspektywę na bycie atakowanym i jesteś przygotowany, aby stanąć w swojej obronie. Dzięki temu będzie jasne dla klientów/obserwatorów, dlaczego wierzysz w to, co robisz, i sprawi, że będziesz bardziej wymagający w obliczu kryzysu.

Dodatkowo, jeśli chcesz monitorować lub usuwać komentarze na swojej stronie, upewnij się, że Twoi fani/klienci/obserwatorzy wyraźnie wiedzą, że to robisz i dlaczego to robisz. Zrozumieją problem, jeśli będziesz miał jasny powód i cel. Przejrzystość jest najlepszą polityką radzenia sobie z nieuzasadnionymi atakami.

Dla Facebooka

Kiedy ktoś ma uzasadnioną skargę dotyczącą Twoich usług lub miał złe doświadczenia z używaniem Twojego produktu i próbuje z Tobą o tym porozmawiać, usunięcie skargi jest złym pomysłem. Jeśli jednak ktoś mówi rzeczy sprzeczne z rzeczywistością lub atakuje Twoich pracowników/produkty bez dowodów, nie ma powodu, abyś go ignorował.

Jeśli „prześladowca” po prostu nie zgadza się ze stanowiskiem, nie ma problemu z skomentowaniem, a w niektórych przypadkach możliwe jest napisanie bardziej szczegółowego wyjaśnienia stanowiska. Jeśli jednak zawierają one nękające słowa, ataki osobiste lub komentarze stanowiące spam, nie wahaj się ich „usunąć”. W przypadku niechcianych komentarzy na Facebooku masz wiele możliwości.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Ukrywać

Ukryj jest pierwszym wyborem w przypadku wszelkich negatywnych komentarzy, które chcesz usunąć. Po prostu kliknij symbol mnożenia w prawym górnym rogu każdego komentarza lub najedź kursorem na ten obszar, a zobaczysz go. Komentujący nie zorientują się, że komentarz został ukryty, a Twoi fani nie będą już mogli go zobaczyć.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Usuwać

Po ukryciu komentarza będziesz mieć możliwość usunięcia lub „zgłoszenia” (zgłoszenia spamu) lub zablokowania/banowania osoby, która napisała komentarz. Usunięcie komentarza spowoduje jego trwałe usunięcie, a osoba, która go napisała, zorientuje się, że został on usunięty.

Jest to dość ryzykowna decyzja, ponieważ może skłonić użytkowników do zamieszczania większej liczby komentarzy w odwecie. Jeśli zdecydujesz się usunąć komentarz, powinieneś otrzymać odpowiedź wyjaśniającą przyczyny usunięcia komentarza, na przykład nieodpowiedni język, obraźliwe zachowanie lub naruszenie regulaminu. Dzięki temu inni Obserwujący będą wiedzieć, że nie ignorujesz ich obaw ani nie usuwasz losowo komentarzy.

Raport

Możesz także zgłosić komentarz na Facebooku, jeśli narusza on regulamin serwisu. Jednak ta metoda może nie dać natychmiastowych rezultatów, ponieważ czas przetwarzania Facebooka nie zawsze jest szybki.

Zakaz (Zakaz)

Jeśli dana osoba nadal Cię „kamienuje”, rozważ zastosowanie bardziej rygorystycznych środków. Zablokowanie użytkownika sprawi, że nie będzie on już mógł publikować postów na stronie, polubić ani komentować postów, ale nadal będzie „polubił” stronę i mógł udostępniać treści na Twojej stronie.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Blokuj określone słowa (moderacja treści)

Jeśli jesteś administratorem strony, możesz zablokować wyświetlanie na niej niektórych słów i włączyć filtr wulgaryzmów. Gdy ktoś umieści zablokowane przez Ciebie słowo w poście lub komentarzu na Twojej stronie, post lub komentarz zostanie automatycznie oznaczony jako spam. W przypadku filtra wulgaryzmów Facebook określa, co należy blokować, korzystając ze słów i wyrażeń, które są najczęściej zgłaszane i oznaczane przez społeczność jako obraźliwe, na podstawie wybranego poziomu wulgaryzmów.

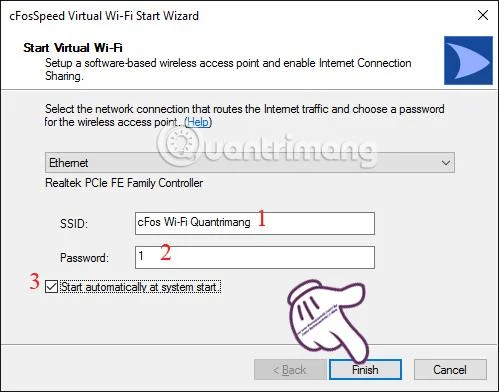

Dla Twittera

Użytkownicy Twittera mogą również korzystać z funkcji Wycisz , Blokuj i Zgłaszaj , aby reagować na działania Cyberprzestępców.

Wyciszenie oznacza, że nie będziesz już widzieć tweetów ani retweetów w swoim kanale. Dodatkowo nie będziesz otrzymywać powiadomień, gdy użytkownik wyśle wiadomość i pozostawisz go w trybie „Wycisz”. „Wyciszony” znajomy może nadal odpowiadać, „dodawać” lub przesyłać dalej tweety na Twój temat.

Blok

Zablokowanie użytkownika uniemożliwi mu śledzenie lub dodawanie Cię do swoich list, wysyłanie Ci bezpośrednich wiadomości, przeglądanie Twojego konta lub oznaczanie Cię na zdjęciu. Jeśli kogoś zablokujesz, automatycznie przestaniesz go obserwować. Twitter nie wysyła powiadomień do zablokowanych przez Ciebie osób, ale nie uniemożliwia im to wzmianki o Tobie w tweecie, nawet jeśli nie widzisz wpisu.

![Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych Świetne wskazówki, jak postępować z ludźmi, którzy lubią „rzucać kamieniami” w sieciach społecznościowych]()

Raport

Podobnie jak w przypadku Facebooka, możesz także zgłaszać innych użytkowników na Twitterze, jeśli sprawiają Ci problemy. Może to skutkować otrzymaniem ostrzeżenia lub zawieszeniem konta. Jest to idealne rozwiązanie, jeśli naprawdę czujesz się nękany przez kogoś.

Chroń tweety

Ochrona tweetów gwarantuje, że tylko zatwierdzone przez Ciebie osoby będą mogły śledzić i oglądać Twoje tweety, a inne osoby nie będą mogły ich przesyłać dalej ani cytować. Mogą jednak nadal oznaczać Cię tagiem w dowolnym swoim poście. Jest to coś, czego należy używać tylko w ekstremalnych sytuacjach i przez pewien czas. Jeśli chcesz prowadzić skuteczne kampanie marketingowe na Twitterze, im więcej użytkownicy dowiedzą się o Twoim koncie, tym lepiej. Dlatego pamiętaj o wyłączeniu tej funkcji, gdy kryzys zacznie ustępować.

Dobra wiadomość jest taka, że obecnie użytkownicy sieci społecznościowych są wystarczająco mądrzy, aby rozpoznać fałszywe i złośliwe recenzje lub komentarze. Jeśli jednak używasz Facebooka lub Twittera do prowadzenia kampanii marketingowych w Internecie, znacznie bezpieczniej będzie, jeśli będziesz ściśle kontrolować swoich obserwujących i fanów. Ponieważ trudno przewidzieć, kiedy pojawią się Cyberprzestępcy i kiedy przeprowadzą ataki.