Technologia rozpoznawania twarzy szybko przestała być czymś, co można spotkać tylko w filmach science fiction, a stała się rzeczywistością. W ciągu ostatnich kilku lat firmy prześcigały się w wypuszczaniu produktów wyposażonych w funkcję rozpoznawania twarzy. Teraz możesz odblokować telefon, wsiąść do samolotu i wejść do domu bez kiwnięcia palcem.

Organy ścigania na całym świecie również szybko podążyły za trendem rozpoznawania twarzy i rozpoczęły wdrażanie produktów do nadzoru. Czy jednak przy dzisiejszym zawrotnym rozwoju i braku przepisów technologie rozpoznawania twarzy położą kres prywatności?

Czy technologia rozpoznawania twarzy położy kres prywatności?

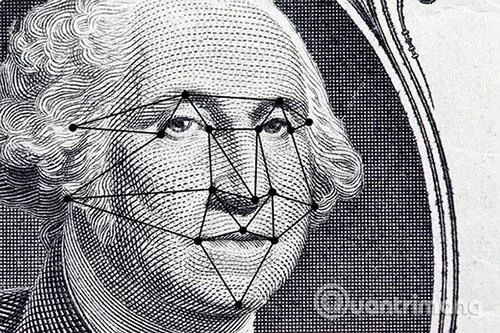

Jak działa rozpoznawanie twarzy?

Kamery bezpieczeństwa i sprzęt do nadzoru wideo są powszechniejsze niż kiedykolwiek wcześniej, ponieważ niektóre z pierwszych modeli CCTV zostały wypuszczone na rynek w połowie lat 90. Kamery te rejestrują zdarzenia, pomagając wykrywać i ścigać przestępców, a także zwiększając poczucie bezpieczeństwa większej liczby osób.

W ciągu dziesięcioleci, gdy sprzęt i oprogramowanie komputerowe ulegały szybkiej poprawie. Następnie przyszła popularność smartfonów, za pomocą których codziennie robimy i publikujemy miliony zdjęć i filmów.

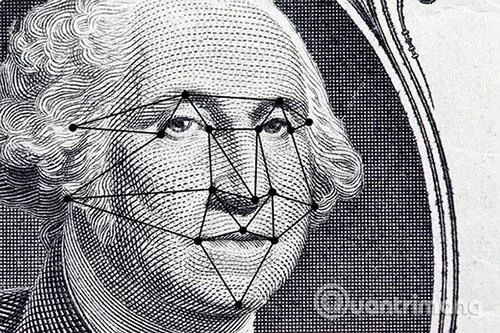

Systemy rozpoznawania twarzy wykorzystują to bogactwo danych obrazu. Zdjęcia i filmy poddawane są analizie za pomocą oprogramowania, często zawierającego elementy związane z uczeniem maszynowym i sztuczną inteligencją (AI) . Algorytmy te wyszukują, analizują i przechowują informacje dotyczące rozpoznawania twarzy.

Tak jak Twoja przeglądarka internetowa może zostać wykorzystana do Twojej identyfikacji, tak samo można wykorzystać dane twarzy. Informacje te są przechowywane w bazie danych rozpoznawania twarzy i wykorzystywane do porównywania z nowymi zdjęciami i filmami. Bazy te często budzą kontrowersje, ponieważ nie ma możliwości samodzielnego ich pozbycia się. Bazy danych mogą być obsługiwane przez prywatne firmy lub organizacje.

Rób zdjęcia i oznaczaj je

![W jaki sposób rozpoznawanie twarzy niszczy Twoją prywatność? W jaki sposób rozpoznawanie twarzy niszczy Twoją prywatność?]()

Facebook był jednym z pierwszych serwisów, które spopularyzowały ideę oznaczania kogoś na zdjęciu. Na początku był to proces ręczny, polegający na klikaniu zdjęć i wpisywaniu imion i nazwisk każdego znajomego.

Firma szybko zdała sobie sprawę, że może to zrobić za użytkowników automatycznie. Facebook zgromadził dużą bazę danych twarzy oznaczonych jako konkretne osoby, które można analizować. Teraz, jeśli prześlesz zdjęcie do Facebooka, sieć społecznościowa automatycznie zasugeruje, kto jest na zdjęciu, korzystając z funkcji wyszukiwania rozpoznawania twarzy Facebooka.

Niektórzy postrzegali to jako naruszenie prywatności, ponieważ użytkownicy są automatycznie rejestrowani w tej funkcji. UE orzekła nawet, że Facebook musi wyłączyć tę funkcję w państwach członkowskich organizacji.

Jednak po wdrożeniu przez UE RODO w 2018 r. Facebook ponownie włączył tę funkcję. Jeśli nie chcesz, aby Facebook rozpoznawał Twoją twarz, możesz zapoznać się z ustawieniami prywatności Facebooka, o których powinni wiedzieć użytkownicy .

Facebook nie jest jedyną dużą firmą technologiczną testującą rozpoznawanie twarzy na Twoich zdjęciach. Zarówno Apple, jak i Google oferują podobne funkcje w zakresie przechowywania zdjęć w chmurze. Jednak jedną z głównych różnic jest to, że Facebook identyfikuje osoby na zdjęciach, podczas gdy Google i Apple grupują podobne twarze, aby można było im przypisać nazwy.

Rozpoznawanie twarzy w biznesie

![W jaki sposób rozpoznawanie twarzy niszczy Twoją prywatność? W jaki sposób rozpoznawanie twarzy niszczy Twoją prywatność?]()

Ostatnio rozpoznawanie twarzy zaczęło pojawiać się także w życiu offline. Największy na świecie sprzedawca detaliczny, Amazon, rozszerzył swoją działalność na sklepy fizyczne poprzez przejęcie sklepów spożywczych Whole Foods i Amazon Go. Sklepy Amazon Go nie mają kas fiskalnych i choć korzystają z kamer, to podobno nie korzystają z funkcji rozpoznawania twarzy.

Firma ta opracowała produkt do rozpoznawania twarzy o nazwie Amazon Rekognition. Amazon złożył wniosek o licencję na ten produkt do organów ścigania w Stanach Zjednoczonych i kwestia ta była omawiana, nawet gdy Kongres rozważał opracowanie przepisów dotyczących korzystania z funkcji rozpoznawania twarzy.

Organizacje zajmujące się wolnościami obywatelskimi zdecydowanie lobbowały przeciwko przyjęciu takiego systemu. Wydaje się jednak, że nie przyniosło to skutku. W chwili publikacji prasy Kongres odmówił moderowania stosowania rozpoznawania twarzy, a zarząd Amazona głosował za dalszą sprzedażą oprogramowania Amazon Rekognition. Brak przejrzystości stawia Amazon na liście firm, które tak naprawdę nie dbają o bezpieczeństwo użytkowników.

Rozpoznawanie twarzy jest również wykorzystywane w salach koncertowych na żywo. Podczas koncertu Taylor Swift w Rose Bowl w maju 2018 roku zastosowano system rozpoznawania twarzy. Według magazynu Rolling Stone ustawiono kiosk, w którym fani mogą obejrzeć nagranie z próby Swift, w środku ukryta jest kamera do rozpoznawania twarzy.

Każda twarz została wysłana na dowództwo w Nashville. Tam przeprowadzono wyszukiwanie metodą rozpoznawania twarzy w oparciu o bazę danych znanych prześladowców Taylor Swift. Otwarte wypowiadanie się na temat stosowania tej technologii mogło zmniejszyć jej użyteczność, ale nie rodzi pytań etycznych, które powstają w przypadku stosowania rozpoznawania twarzy bez informowania opinii publicznej. Zdecydowana większość fanów jest skanowana.

Czy można uchronić się przed rozpoznawaniem twarzy?

Same systemy rozpoznawania twarzy wydają się przydatne. Teoretycznie mogłyby pomóc w identyfikacji przestępców, umożliwić użytkownikom bezproblemowe logowanie się do swoich urządzeń i automatycznie organizować kolekcje zdjęć. Jednak bez regulacji mogą przyczynić się do naruszenia prywatności użytkowników. Szybkie tempo zmian technologicznych utrudnia organom regulacyjnym nadążanie za zmianami.

Produkty wykorzystujące funkcje rozpoznawania twarzy są często sprzedawane użytkownikom pod pozorem bezpieczeństwa. Możesz jednak zastanawiać się, czy obecny kompromis jest wart poświęcenia swojej prywatności.

Jeśli nie chcesz, aby Twoja twarz była gdziekolwiek skanowana, rozważ zastosowanie jednej z poniższych technik, aby uniknąć rozpoznawania twarzy w Internecie i miejscach publicznych .