1. Przyczyna

Po każdym pomyślnym zalogowaniu użytkownika sesja zostanie na nowo zdefiniowana i otrzyma nowy identyfikator sesji. Jeśli osoba atakująca zna ten nowy identyfikator sesji, może uzyskać dostęp do aplikacji jak zwykły użytkownik. Osoba atakująca może uzyskać identyfikator sesji i przejąć sesję użytkownika na wiele sposobów, np.: Atak typu man-in-the-middle : podsłuchiwanie i kradzież identyfikatora sesji użytkownika. Lub skorzystaj z błędów XSS w programowaniu, aby uzyskać identyfikator sesji użytkownika.

2. Metody eksploatacji

Wąchanie sesji

Jak widać na rysunku, atakujący najpierw użyje narzędzia sniffera w celu przechwycenia prawidłowego identyfikatora sesji ofiary, a następnie użyje tego identyfikatora sesji do współpracy z serwerem internetowym pod nadzorem ofiary.

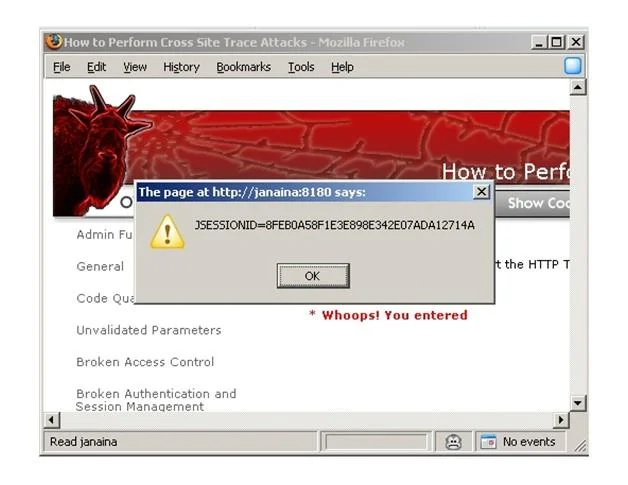

Atak skryptowy między witrynami

Osoba atakująca może uzyskać identyfikator sesji ofiary za pomocą złośliwego kodu uruchomionego po stronie klienta, takiego jak JavaScript . Jeśli witryna internetowa zawiera lukę XSS, osoba atakująca może utworzyć łącze zawierające złośliwy kod JavaScript i wysłać go ofierze. Jeśli ofiara kliknie ten link, jej pliki cookie zostaną wysłane do atakującego.

![Web 13: Technika hakowania przechwytywania sesji Web 13: Technika hakowania przechwytywania sesji]()

3. Jak zapobiegać

Aby zapobiec przejęciu sesji, można zastosować niektóre z poniższych metod:

- Użyj protokołu HTTPS w transmisji danych, aby uniknąć podsłuchu.

- Użyj dużego losowego ciągu lub liczby, aby ograniczyć powodzenie ataku bruteforce.

- Wygeneruj ponownie identyfikator sesji po każdym udanym logowaniu użytkownika, aby uniknąć ataków polegających na utrwalaniu sesji.

Mam nadzieję, że po każdej lekcji zdobędziesz więcej wiedzy dzięki LuckyTemplates!