Artykuł ten należy do serii: Przegląd luk w zabezpieczeniach układów Intel, AMD, ARM: Meltdown i Spectre . Zapraszamy do przeczytania wszystkich artykułów z tej serii w celu uzyskania informacji i podjęcia kroków w celu ochrony urządzenia przed tymi dwiema poważnymi lukami w zabezpieczeniach.

Programiści wydali serię aktualizacji oprogramowania chroniących przed Meltdown i Spectre . Jednak nadal będzie to miało wpływ na całą przyszłość branży chipów procesorowych.

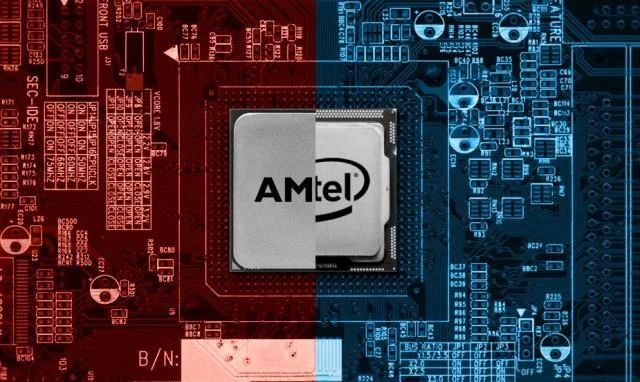

Dwa słowa kluczowe „Meltdown” i „Spectre” to najpopularniejsze słowa w Dolinie Krzemowej. Są to dwie nowe metody wykorzystywane przez hakerów do atakowania procesorów Intel , AMD i ARM . Google był pierwszą firmą, która to odkryła i właśnie dzisiaj oficjalnie ujawniła publicznie wszystkie szczegóły.

Zarówno Meltdown, jak i Spectre wykorzystują podstawową lukę w zabezpieczeniach powyższych chipów, która teoretycznie może zostać wykorzystana do „odczytu poufnych informacji w pamięci systemu, takich jak hasła, klucze do otwierania zaszyfrowanej zawartości lub wszelkich poufnych informacji” – ogłosiło oficjalnie Google w jego FAQ (często zadawane pytania).

Pierwszą rzeczą, którą powinieneś wiedzieć, jest to, że prawie każdy komputer stacjonarny, laptop, tablet i smartfon jest dotknięty tą luką w zabezpieczeniach, niezależnie od tego, z jakiego kraju pochodzi, jakiej firmy jest i na jakim systemie operacyjnym działa. Lukę tę niełatwo jednak wykorzystać: do skutecznego działania wymaga wielu określonych czynników, w tym obecności złośliwego oprogramowania już uruchomionego na komputerze. Jednak na podstawie teorii nie można stwierdzić istnienia luk w zabezpieczeniach.

Konsekwencje nie będą miały wpływu tylko na pojedyncze urządzenie. Luka ta może spowodować włamanie się całych serwerów, centrów danych lub platform przetwarzania w chmurze. W najgorszym przypadku, gdy obecne są określone elementy, Meltdown i Spectre mogą zostać wykorzystane przez samych użytkowników do kradzieży informacji od innych użytkowników.

Obecnie wydano łatki, ale jest to też miecz obosieczny: spowodują zauważalne spowolnienie starych maszyn, zwłaszcza starych komputerów stacjonarnych, laptopów itp.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Czy użytkownicy są obecnie zagrożeni?

Oto dobre wieści: Intel i Google twierdzą, że nie zaobserwowały, aby ataki Meltdown lub Spectre wymknęły się spod kontroli. Największe firmy, takie jak Intel, Amazon, Google, Apple i Microsoft, natychmiast wydały poprawki.

Ale jak wspomniano powyżej, wszystkie one powodują pewne spowolnienie urządzenia. Niektóre raporty mówią, że po zainstalowaniu nowej aktualizacji wydajność urządzenia spadła nawet o 30%. Intel dodał, że w zależności od przeznaczenia maszyny, będzie ona mniej więcej zwalniała.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Wcześniej Meltdown atakował tylko procesory Intela, ale niedawno AMD również przyznało się do posiadania podobnej luki w zabezpieczeniach. Teraz, zgodnie z radą Google, możesz chronić swój system najnowszymi aktualizacjami oprogramowania. Zarówno systemy operacyjne Linux, jak i Windows 10 doczekały się pierwszych aktualizacji.

Widmo natomiast jest wielokrotnie bardziej niebezpieczne niż Meltdown. Google twierdzi, że udało mu się wyeliminować ataki Spectre na chipy procesorów firm Intel, ARM i AMD, ale według nich nie ma prostego i skutecznego rozwiązania.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Jednakże bardzo trudno jest wykorzystać lukę w zabezpieczeniach Spectre, dlatego obecnie żadna duża firma nie martwi się zbytnio potencjałem ataku na dużą skalę. Rzecz w tym, że podatność Spectre wykorzystuje sposób działania chipa procesora, więc aby całkowicie wyeliminować Spectre, potrzebujemy zupełnie nowej generacji sprzętu.

Dlatego też nazwano go Spectre. „Ponieważ nie jest to łatwe do naprawienia, będzie to nas prześladować przez jakiś czas” – wyraźnie stwierdza sekcja FAQ na temat Meltdown i Spectre.

Jaka jest natura Meltdown i Spectre?

Nie są to „błędy” w systemie. Są SPOSOBAMI na atak na sposób działania procesorów Intel, ARM lub AMD. Błąd ten został odkryty przez laboratorium cyberbezpieczeństwa Project Zero firmy Google.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Dokładnie przestudiowali powyższe chipy, znajdując błąd w projekcie, fatalny błąd, z którego Meltdown i Spectre mogą skorzystać, obalając normalne metody bezpieczeństwa tych procesorów.

W szczególności jest to „wykonanie spekulatywne”, technika przetwarzania stosowana w chipach Intela od 1995 roku, która jest również powszechną metodą przetwarzania danych w procesorach ARM i AMD. W przypadku praktyki spekulacyjnej chip zasadniczo odgadnie, co zamierzasz zrobić. Jeśli poprawnie odgadną, są o krok przed Tobą, co sprawi, że poczujesz, że maszyna pracuje płynniej. Jeśli zgadną źle, dane zostaną wyrzucone i zgadywane od początku.

Projekt Zero odkrył, że istnieją dwa główne sposoby oszukania nawet najbezpieczniejszych, starannie zaprojektowanych aplikacji w celu wycieku informacji, które sam procesor wydedukował. Dzięki odpowiedniemu rodzajowi złośliwego oprogramowania złoczyńcy mogą zdobyć odrzucone informacje, które powinny być wyjątkowo tajne.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

W przypadku systemu przetwarzania w chmurze te dwie metody ataku są jeszcze bardziej niebezpieczne. Na nim ogromna sieć użytkowników przechowuje dane. Jeśli tylko JEDNO łącze - jeden użytkownik korzysta z niezabezpieczonego systemu, ryzyko ujawnienia danych KAŻDEGO innego użytkownika jest bardzo wysokie.

Co więc możemy zrobić, aby nie stać się tym łączem?

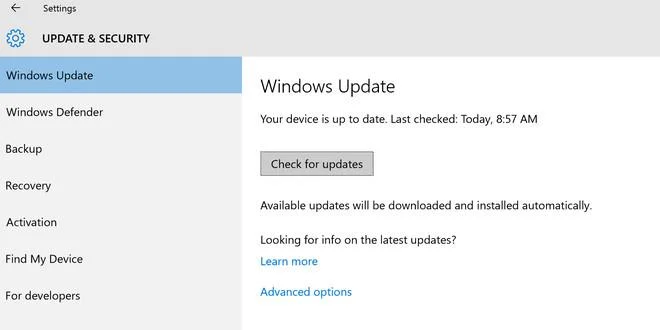

Pierwszą i najlepszą rzeczą, jaką możesz teraz zrobić, jest upewnienie się, że wszystkie poprawki zabezpieczeń są aktualne. Główne systemy operacyjne wydały już aktualizacje dla tych dwóch luk Meltdown i Spectre. W szczególności zaktualizowano systemy Linux , Android, MacOS firmy Apple i Windows 10 firmy Microsoft. Natychmiast zaktualizuj swoje urządzenie.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

W tym samym czasie Microsoft powiedział także Business Insiderowi, że spieszy się z opracowaniem rozwiązania dla swojej platformy chmurowej Azure. Google Cloud zachęca także użytkowników do szybkiej aktualizacji systemów operacyjnych.

Zasadniczo zaktualizuj wszystkie swoje urządzenia do najnowszej aktualizacji. Poczekaj jeszcze trochę, duże firmy wydadzą nowe aktualizacje tych dwóch niebezpiecznych luk.

Dodatkowo pamiętaj, że Meltdown i Spectre wymagają do działania złośliwego kodu, więc nie pobieraj niczego - oprogramowania, dziwnych plików - z niezaufanego źródła.

Dlaczego moje urządzenie działa wolno po aktualizacji?

Meltdown i Spectre wykorzystują sposób, w jaki „jądra” – centralne elementy, jądra systemu operacyjnego – współdziałają z procesorem. Teoretycznie te dwie rzeczy działają niezależnie od siebie, właśnie po to, aby zapobiec atakom takim jak Meltdown i Spectre. Google udowodnił jednak, że takie obecne rozwiązania bezpieczeństwa nie wystarczą.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Dlatego twórcy systemów operacyjnych muszą odizolować jądro i procesor. Zasadniczo zmuszają ich do objazdu, co wymaga od maszyny nieco większej mocy obliczeniowej i naturalnie maszyna nieco zwolni.

Microsoft twierdzi, że procesory Intela starsze od dwuletniego modelu Skylake będą zauważalnie wolniejsze. Nie przejmuj się jednak zbytnio szybkością przetwarzania swojego urządzenia, ponieważ może to być tylko tymczasowe. Po ogłoszeniu przez Google tych dwóch luk w zabezpieczeniach programiści – zarówno oprogramowania, jak i systemów operacyjnych – będą pracować nad znalezieniem skuteczniejszych rozwiązań.

Konsekwencje tego zdarzenia?

Intel twierdzi, że Meltdown i Spectre nie spowodują obniżenia cen ich akcji, ponieważ są dość trudne do wdrożenia, a ponadto nie udokumentowano żadnych ataków (o których wie społeczność).

Google przypomina jednak wszystkim, że Spectre nadal „nawiedza” nas od dłuższego czasu. Technika „praktyki spekulatywnej” jest kamieniem węgielnym procesorów już od dwudziestu lat. Aby zastąpić taką platformę, cała branża badawczo-rozwojowa procesorów musi włożyć zasoby w stworzenie w przyszłości nowej, bezpieczniejszej platformy. Spectre sprawi, że przyszła generacja procesorów będzie miała zupełnie inne oblicze od tego, co widzimy dzisiaj, przez ostatnie dwa 20 lat.

![Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM Wszystko, co musisz wiedzieć o Meltdown i Spectre – 2 niebezpieczne luki obecne na miliardach urządzeń z chipami Intel, AMD i ARM]()

Aby do tego dojść, musimy jeszcze długo poczekać. Użytkownicy komputerów nie „wymieniają” już regularnie swoich systemów, co oznacza, że stare komputery będą narażone na duże ryzyko wycieku informacji. Użytkownicy urządzeń mobilnych również narażeni są na to samo ryzyko, ponieważ liczba niezaktualizowanych urządzeń mobilnych jest niezliczona. Spectre będzie łatwiej wybierać cele, ponieważ systemy, które nie zostały zaktualizowane, zostaną odizolowane.

To nie koniec świata, ale będzie to koniec ery procesorów Intel, ARM i AMD oraz koniec praktyk projektowania i wytwarzania procesorów.

Według gen

Zobacz więcej: