Bezpieczeństwo warstwowe jest powszechnie akceptowaną zasadą w zakresie bezpieczeństwa komputerów i sieci. Podstawowym założeniem tej zasady jest to, że do ochrony zasobów i danych przed różnymi atakami i zagrożeniami potrzebnych jest wiele warstw zabezpieczeń. Nie tylko jeden produkt lub jedna technologia nie jest w stanie obronić się przed wszystkimi możliwymi zagrożeniami, ale posiadanie wielu linii obrony pozwala także produktowi „złapać” intruzów, którzy ominęli istniejące zagrożenia.

Wiele aplikacji i urządzeń może być używanych do różnych warstw zabezpieczeń, takich jak oprogramowanie antywirusowe , zapory sieciowe, IDS (systemy wykrywania włamań ) itp. Każdy typ ma swoją własną funkcję, nieco inne możliwości i jest w stanie chronić system przed różnymi zagrożeniami. różne ataki.

Jedną z nowszych technologii jest IPS, czyli Intrusion Prevention System. IPS przypomina połączenie IDS z zaporą ogniową . Typowy IDS rejestruje lub ostrzega użytkowników o podejrzanym ruchu, ale sposób reakcji zależy od użytkownika. IPS ma zasady i zasady porównywania ruchu sieciowego. Jeśli jakikolwiek ruch narusza te zasady i reguły, IPS można skonfigurować tak, aby reagował, a nie tylko ostrzegał użytkownika. Typową reakcją może być zablokowanie całego ruchu ze źródłowego adresu IP lub zablokowanie ruchu przychodzącego na tym porcie w celu proaktywnej ochrony komputera lub sieci.

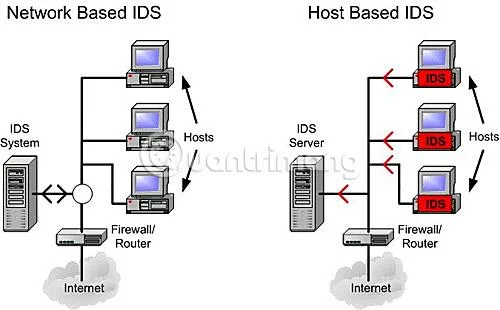

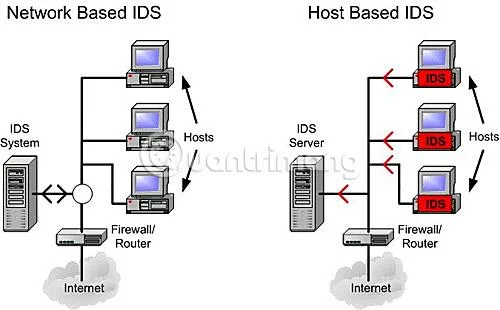

Istnieją sieciowe systemy zapobiegania włamaniom (NIPS) i systemy zapobiegania włamaniom oparte na hoście (HIPS). Chociaż wdrożenie systemu HIPS może być droższe – szczególnie w dużych środowiskach korporacyjnych, w miarę możliwości zaleca się zabezpieczenia oparte na serwerze.

Rozwiązanie do zapobiegania włamaniom oparte na hoście (HIPS) dla sieci

![Zapobieganie włamaniom oparte na hoście Zapobieganie włamaniom oparte na hoście]()

- Nie polegaj na sygnaturach : sygnatury, czyli charakterystyczne cechy znanych zagrożeń, to jeden z głównych środków wykorzystywanych przez oprogramowanie antywirusowe i wykrywające włamania (IDS). Podpisów nie można opracować, dopóki faktycznie nie pojawi się zagrożenie i istnieje prawdopodobieństwo, że użytkownik zostanie zaatakowany przed utworzeniem podpisu. Rozwiązanie do zapobiegania włamaniom oparte na hoście powinno łączyć wykrywanie w oparciu o sygnatury z wykrywaniem anomalii w celu ustalenia poziomu bazowego „normalnej” aktywności sieciowej, a następnie reagowania na każdy pojawiający się ruch. Wygląda nietypowo. Na przykład, jeśli komputer nigdy nie korzysta z protokołu FTP i nagle jakieś zagrożenie próbuje otworzyć połączenie FTP z tego komputera, system HIPS wykryje to jako nietypowe działanie.

- Praca z konfiguracją : niektóre rozwiązania HIPS mogą mieć ograniczone programy lub procesy, które mogą monitorować i chronić. Powinieneś spróbować znaleźć system HIPS, który będzie w stanie obsłużyć dostępne na rynku pakiety, a także wszelkie używane, niestandardowe aplikacje. Jeśli nie korzystasz z niestandardowych aplikacji lub nie uważasz tego za ważny problem dla swojego środowiska, przynajmniej upewnij się, że rozwiązanie HIPS chroni działające programy i procesy.

- Umożliwia tworzenie polityk : większość rozwiązań HIPS ma dość kompletny zestaw zasad, a dostawcy często udostępniają aktualizacje lub wydają nowe zasady, aby zapewnić konkretną reakcję na nowe zagrożenia lub ataki. Jednakże ważne jest, abyś miał możliwość stworzenia własnej polityki na wypadek, gdyby istniało wyjątkowe zagrożenie, którego dostawca nie wyjaśnił, lub gdy pojawiło się nowe zagrożenie i potrzebujesz polityki, aby chronić swój system, przed dostawcą ma czas na wydanie aktualizacji. Musisz upewnić się, że produkt, którego używasz, nie tylko umożliwia tworzenie zasad, ale także że tworzenie zasad jest łatwe do zrozumienia i nie wymaga tygodni szkoleń ani specjalistycznych umiejętności programowania.

- Zapewnia scentralizowane raportowanie i administrację : Jeśli chodzi o ochronę serwerową poszczególnych serwerów lub stacji roboczych, rozwiązania HIPS i NIPS są stosunkowo drogie i poza zasięgiem pojedynczego użytkownika. Zatem nawet jeśli mowa o systemie HIPS, prawdopodobnie warto na niego spojrzeć z punktu widzenia wdrażania systemu HIPS na setkach komputerów stacjonarnych i serwerów w sieci. Chociaż ochrona na poziomie pojedynczego komputera jest wspaniała, zarządzanie setkami pojedynczych systemów lub próba generowania zagregowanych raportów jest prawie niemożliwa bez możliwości zarządzania i dobrego raportowania. Wybierając produkt, upewnij się, że ma on scentralizowane raportowanie i administrację, dzięki czemu będziesz mógł wdrażać nowe polityki na wszystkich komputerach lub generować raporty ze wszystkich komputerów w jednym miejscu.

Inne rzeczy, o których warto pamiętać

![Zapobieganie włamaniom oparte na hoście Zapobieganie włamaniom oparte na hoście]()

Jest jeszcze kilka innych rzeczy, o których musisz pamiętać. Po pierwsze, HIPS i NIPS nie są prostym rozwiązaniem złożonego problemu, jakim jest bezpieczeństwo. Mogą być świetnym dodatkiem do solidnego, wielowarstwowego systemu obronnego, obejmującego zapory ogniowe i aplikacje antywirusowe, ale nie mogą zastąpić istniejących technologii.

Po drugie, wdrożenie rozwiązania HIPS może na początku być nieco trudne. Konfigurowanie wykrywania opartego na anomaliach często wymaga dużej „pomocy” aplikacji, aby zrozumieć, co to jest „normalny” ruch, a co nietypowy. Możesz napotkać pewne problemy podczas ustalania linii bazowej definiującej „normalny” ruch w systemie.

Ostatecznie firmy często decydują się na zakup produktu w oparciu o to, co może dla nich zrobić. W praktyce mierzy się to na podstawie zwrotu z inwestycji lub ROI (zwrotu z inwestycji). Oznacza to, że jeśli zainwestujesz pewną sumę pieniędzy w nowy produkt lub technologię, ile czasu potrzeba, aby ten produkt lub technologia zwróciła się sama?

Niestety, produkty zabezpieczające komputer i sieć często nie są takie same. Jeśli produkt lub technologia zabezpieczająca będzie działać zgodnie z przeznaczeniem, sieć będzie bezpieczna, ale nie będzie żadnego „zysku”, na podstawie którego można by zmierzyć zwrot z inwestycji. Należy spojrzeć na wady i rozważyć, ile firma może stracić, jeśli ten produkt lub technologia nie zostanie przyjęta. Ile pieniędzy potrzeba na odbudowę serwerów, przywrócenie danych, czasu i zasobów, aby personel techniczny mógł „posprzątać” po ataku itp.? Bez użycia tego produktu zabezpieczającego prawdopodobne jest, że firma straci znacznie więcej pieniędzy niż wynosi koszt zakupu produktu lub technologii.