Porty komputerowe są istotną cechą wszystkich urządzeń komputerowych. Porty zapewniają interfejsy wejściowe i wyjściowe potrzebne urządzeniom do komunikacji z urządzeniami peryferyjnymi i sieciami komputerowymi.

Do połączenia sieciowego wykorzystywane są najważniejsze porty komputera, bez nich komputer byłby całkowicie odizolowany i nie mógłby komunikować się ze światem zewnętrznym.

Porty fizyczne

Port może być fizyczny lub wirtualny. Fizyczne porty sieciowe umożliwiają połączenia kablowe z komputerami, routerami, modemami i wieloma innymi urządzeniami peryferyjnymi. Same porty są fizycznie połączone w taki czy inny sposób z płytą główną .

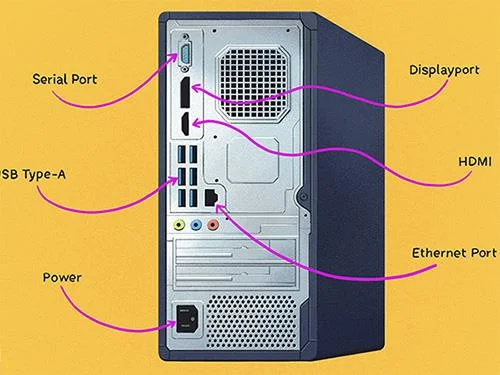

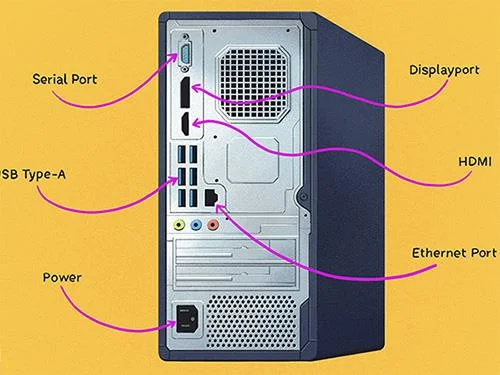

Niektóre z różnych typów portów fizycznych dostępnych w sprzęcie sieciowym komputera obejmują:

- Port Ethernet: Kwadratowe punkty przyłączeniowe dla kabli Ethernet .

- Port USB: Prostokątne punkty podłączenia kabli USB.

- Port szeregowy: Okrągłe punkty połączeń dla kabli szeregowych

Oprócz połączeń sieciowych inne porty dostępne w komputerach obejmują porty wideo (takie jak HDMI lub VGA), mysz i klawiatura (PS/2), FireWire i eSATA itp.

Więcej szczegółów znajdziesz w artykule: 16 powszechnie spotykanych portów połączeń w komputerach i ich funkcjach .

Niektóre porty fizyczne w komputerze

Bramka w sieci bezprzewodowej

Podczas gdy przewodowe sieci komputerowe opierają się na fizycznych portach i kablach, sieci bezprzewodowe ich nie potrzebują. Na przykład sieci Wi-Fi wykorzystują numery kanałów reprezentujące pasmo częstotliwości sygnału radiowego.

Jednakże sieci przewodowe i bezprzewodowe można łączyć za pomocą fizycznych portów komputera. Na przykład karta sieciowa podłączona do portu USB komputera zmienia komputer przewodowy w komputer bezprzewodowy, wypełniając w ten sposób lukę między obiema technologiami za pomocą jednego portu.

Port protokołu internetowego (IP).

Porty wirtualne są istotnym elementem sieci protokołu internetowego (IP). Porty te umożliwiają aplikacjom współdzielenie zasobów sprzętowych bez wzajemnej interferencji.

Komputery i routery automatycznie zarządzają ruchem sieciowym przechodzącym przez ich porty wirtualne. Zapory sieciowe zapewniają także pewną kontrolę nad przepływem ruchu na każdym porcie wirtualnym ze względów bezpieczeństwa.

W sieci IP te porty wirtualne są uporządkowane według numerów portów od 0 do 65535. Na przykład port 80 to port umożliwiający dostęp do stron internetowych za pośrednictwem przeglądarki internetowej, a port 21 jest powiązany z protokołem FTP .

Problemy z portami w sieciach komputerowych

Porty fizyczne mogą przestać działać z dowolnego powodu. Przyczyny błędów portów obejmują:

- Nagły wzrost napięcia (dla urządzeń fizycznie podłączonych do źródła zasilania)

- Zalania

- Błąd od wewnątrz

- Uszkodzenia spowodowane pinami kabla (na przykład zbyt mocne włożenie kabla lub próba włożenia kabla niewłaściwego typu do portu)

Z wyjątkiem uszkodzenia pinów, fizyczna kontrola sprzętu portu nie powinna znaleźć żadnych problemów. Awaria jednego portu w urządzeniu wieloportowym (takim jak router sieciowy) nie ma wpływu na działanie innych portów.

Szybkości i specyfikacji portu fizycznego również nie można określić na podstawie samej kontroli fizycznej. Na przykład niektóre urządzenia Ethernet działają z szybkością do 100 Mb/s, podczas gdy inne obsługują Gigabit Ethernet, ale złącze fizyczne jest takie samo w obu przypadkach. Podobnie niektóre złącza USB obsługują wersję 3.0, podczas gdy inne obsługują tylko USB 2.x, a czasem nawet USB 1.x.

Najczęstszym wyzwaniem, przed którym stoją bramy wirtualne, jest bezpieczeństwo sieci. Osoby atakujące w Internecie regularnie sondują porty witryn internetowych, routerów i wszelkich innych portów sieciowych. Zapory sieciowe pomagają chronić przed tymi atakami, ograniczając dostęp do portów na podstawie ich liczby.

Aby były najbardziej skuteczne, zapory ogniowe są zwykle nadopiekuńcze i czasami blokują ruch, na który ktoś chce zezwolić. Metody konfigurowania reguł używanych przez zapory ogniowe do obsługi ruchu — takich jak reguły przekierowania portów — mogą być bardzo trudne do zarządzania dla nieprofesjonalistów.