Um worm de computador é um tipo de programa de malware cuja função principal é infectar outros computadores enquanto permanece ativo nos sistemas infectados.

Um worm de computador é um malware auto-replicante que se espalha para computadores não infectados. Os worms costumam usar partes do sistema operacional automatizadas e invisíveis para o usuário. Normalmente, os worms só são detectados quando sua replicação descontrolada consome recursos do sistema, retardando ou interrompendo outras tarefas.

Como os worms de computador se espalham?

Os worms de computador se espalham sem interação do usuário. Tudo o que é necessário é que o worm de computador se torne ativo no sistema infectado. Antes de as redes serem amplamente utilizadas, os worms de computador se espalhavam através de mídias de armazenamento infectadas, como disquetes, que, quando montadas no sistema, infectavam outros dispositivos de armazenamento conectados ao sistema. O USB continua sendo um vetor popular para worms de computador.

Worms de computador se replicam e se espalham para computadores não infectados

Como funcionam os worms de computador

Os worms de computador geralmente dependem de atividades e vulnerabilidades em protocolos de rede para se espalharem. Por exemplo, o worm ransomware WannaCry explorou uma vulnerabilidade na primeira versão do protocolo de compartilhamento de recursos Server Message Block (SMBv1) implementado no sistema operacional Windows. Uma vez ativo em um computador recém-infectado, o malware WannaCry inicia uma busca on-line por novas vítimas em potencial: sistemas que respondem às solicitações SMBv1 feitas pelo worm. Worms podem continuar a se espalhar dentro de uma organização dessa forma. Quando um dispositivo BYOD (traga seu próprio dispositivo) é infectado, o worm pode se espalhar para outras redes, permitindo maior acesso aos hackers.

Os worms de e-mail funcionam gerando e enviando mensagens para todos os endereços da lista de contatos de um usuário. As mensagens incluem um arquivo executável malicioso que infecta o novo sistema quando o destinatário o abre. Os worms de e-mail bem-sucedidos geralmente incorporam métodos de engenharia social para solicitar aos usuários que abram anexos.

Stuxnet, um dos worms de computador mais notórios até hoje, inclui um componente de worm que espalha malware através do compartilhamento de dispositivos USB infectados, bem como malware que tem como alvo o controle de supervisão de sistemas e aquisição de dados (SCADA), é amplamente utilizado em ambientes industriais, incluindo concessionárias de energia elétrica, concessionárias de água, estações de tratamento de águas residuais e muitas outras. Os worms de computador puros se propagam de sistemas infectados para sistemas não infectados, por isso é difícil minimizar a possibilidade de danos causados por esses worms de computador.

Um sistema infectado pode ficar indisponível ou não confiável devido à propagação de worms, enquanto worms de computador também são conhecidos por perturbar redes através da saturação de links de rede com tráfego malicioso.

Tipos de worms de computador

Existem vários tipos de worms de computador maliciosos:

Um vírus de computador ou worm híbrido é um malware que se espalha como um worm, mas também modifica o código do programa como um vírus - ou carrega algum tipo de carga maliciosa, como um vírus, ransomware ou algum outro tipo de malware.

Worm bots podem ser usados para infectar computadores e transformá-los em zumbis ou bots, com a intenção de utilizá-los em ataques coordenados através de botnets .

O worm de mensagens instantâneas se espalha por meio de serviços de mensagens instantâneas e explora o acesso às listas de contatos nos computadores das vítimas.

Os worms de e-mail são frequentemente distribuídos como arquivos executáveis maliciosos anexados ao que parecem ser mensagens de e-mail comuns.

Worm de compartilhamento de arquivos : mesmo que o streaming se torne o método dominante, muitas pessoas ainda preferem obter músicas, filmes e programas de TV por meio de redes de compartilhamento de arquivos ponto a ponto. Como essas redes de compartilhamento de arquivos operam em uma área onde a legalidade não é respeitada, elas não são regulamentadas e, portanto, é fácil para os hackers incorporarem worms em arquivos com alta demanda de download. Quando você baixa arquivos infectados, o worm se copia para o seu computador e continua seu trabalho. Tenha cuidado na próxima vez que quiser evitar pagar por aquele novo filme ou álbum.

Finalmente, existe um tipo de worm de computador projetado para se espalhar pelas redes com o objetivo de fornecer patches para vulnerabilidades de segurança conhecidas. Embora este tipo de worm tenha sido descrito e discutido em círculos acadêmicos, ainda não foram encontrados exemplos do mundo real, provavelmente devido ao seu potencial de causar danos indesejados a sistemas que respondem inesperadamente. Com esse tipo de software, a possibilidade de eliminar vulnerabilidades é maior. . Em qualquer caso, o uso de qualquer software que altere o sistema sem a permissão do proprietário do sistema sujeitará o editor a diversas acusações criminais e civis.

O que os worms de computador podem fazer?

Quando os vermes aparecem pela primeira vez, eles não têm outro objetivo senão reproduzir-se o mais amplamente possível. Os hackers criaram originalmente esses worms para sua própria diversão, para mostrar suas habilidades ou para demonstrar vulnerabilidades e fraquezas nos sistemas operacionais atuais.

Esses “vermes puros” muitas vezes causam danos ou interrupções – efeitos colaterais dos processos pretendidos – mesmo que eles próprios não tenham sido projetados para fazer essas coisas. Worms que consomem muitos recursos podem desacelerar ou até travar um computador host, consumindo muito poder de processamento, enquanto outros worms obstruem as redes, levando as demandas de largura de banda a níveis extremos quando se espalham.

Infelizmente, eventualmente, os hackers logo perceberam que os worms poderiam ser usados como mecanismos adicionais de distribuição de malware. Nestes casos, o código adicional gerado pelo worm é chamado de “carga útil”. Uma estratégia comum é equipar os worms com uma carga útil que abre uma “porta dos fundos” nas máquinas infectadas, permitindo que os cibercriminosos retornem mais tarde para assumir o controle do sistema. Outras cargas úteis podem coletar dados pessoais confidenciais, instalar ransomware ou transformar computadores alvo em “zumbis” para uso em ataques de botnets.

História dos worms de computador

Algumas das variedades mais destrutivas de malware são os worms de computador. Vejamos alguns exemplos dos worms de computador mais notórios:

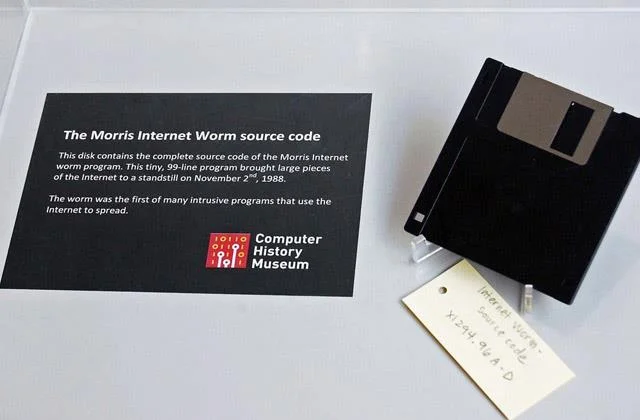

Verme Morris

![O que é verme? Por que eles são perigosos para os computadores? O que é verme? Por que eles são perigosos para os computadores?]()

Worm Morris causou consequências extremamente graves, embora o ponto de partida não tenha sido com más intenções

O estudante de graduação Robert Tappan Morris iniciou a era dos worms de computador ao lançar sua criação em 2 de novembro de 1988. Morris não pretendia que seu worm causasse nenhum dano real. No entanto, devido à forma como o código foi escrito, esse worm foi capaz de infectar muitos servidores muitas vezes.

A grave negligência de Morris levou a uma série de interrupções no computador, deixando uma parte significativa da Internet inutilizável até que o worm fosse removido das máquinas infectadas. Estima-se que as consequências dos danos causados por este worm variem entre centenas de milhares e milhões de dólares. Morris também se tornou a primeira pessoa a ser condenada pela Lei de Fraude e Abuso de Computadores dos Estados Unidos de 1986.

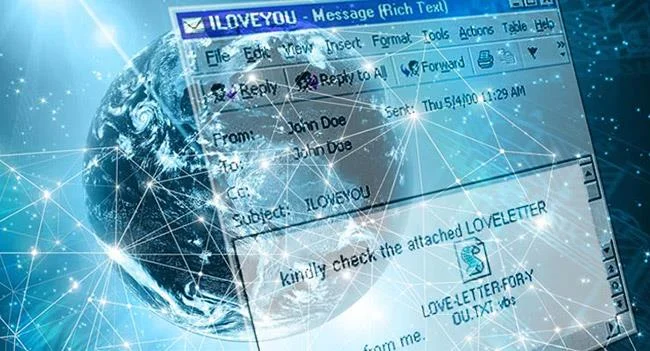

EU TE AMO

![O que é verme? Por que eles são perigosos para os computadores? O que é verme? Por que eles são perigosos para os computadores?]()

O verme ILOVEYOU apareceu nas Filipinas no início de 2000, depois se espalhou rapidamente pelo mundo e causou graves consequências.

Batizado com o nome da mensagem de e-mail que espalhou, o worm ILOVEYOU apareceu nas Filipinas no início de 2000, antes de se espalhar rapidamente pelo mundo. Em contraste com o worm Morris, o ILOVEYOU é um worm malicioso projetado para sobrescrever arquivos aleatoriamente no computador da vítima.

Depois de sabotar o servidor, o ILOVEYOU enviou cópias de si mesmo por e-mail via Microsoft Outlook para todos os contatos do Catálogo de Endereços do Windows da vítima. No final das contas, o ILOVEYOU causou bilhões de dólares em danos em todo o mundo, tornando-o um dos worms de computador mais notórios já vistos.

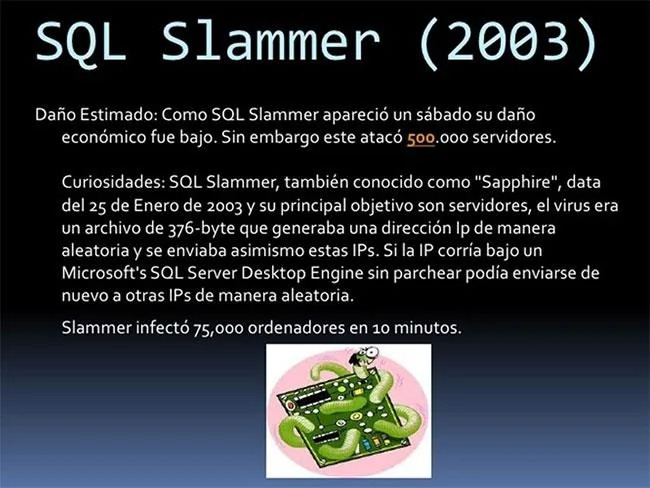

SQL Slammer

![O que é verme? Por que eles são perigosos para os computadores? O que é verme? Por que eles são perigosos para os computadores?]()

SQL Slammer

O SQL Slammer de 2003 foi um worm brutal da Internet que se espalhou na velocidade da luz e infectou cerca de 75 mil vítimas em apenas 10 minutos. Rompendo com as táticas de e-mail do ILOVEYOU, o SQL Slammer se espalhou atacando uma vulnerabilidade no Microsoft SQL Server para Windows 2000.

O SQL Slammer gerou endereços IP aleatoriamente e depois enviou cópias de si mesmo para os computadores nesses endereços. Se o computador receptor estiver executando uma versão sem patch do SQL Server que ainda apresenta vulnerabilidades de segurança, o SQL Slammer intervirá e começará a trabalhar. Ele transforma computadores infectados em botnets, que são então usados para lançar vários ataques DDoS.

Embora o patch de segurança relevante esteja disponível desde 2002, mesmo antes da assustadora onda de ataques que apareceu pela primeira vez, o SQL Slammer ressurgiu em 2016 e 2017.

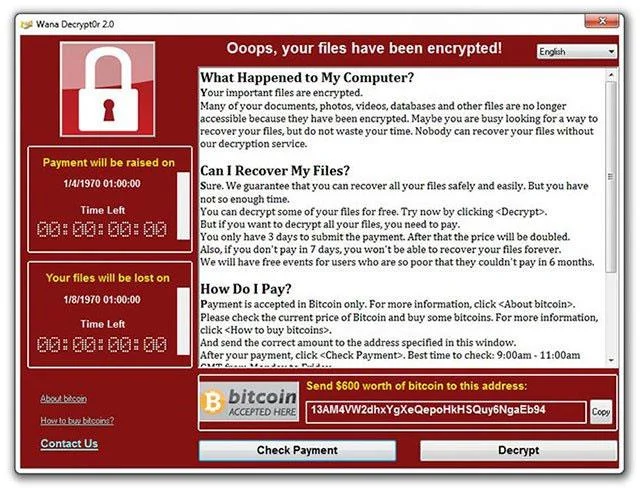

Quero chorar

![O que é verme? Por que eles são perigosos para os computadores? O que é verme? Por que eles são perigosos para os computadores?]()

Quero chorar

WannaCry é uma ilustração mais recente de como os worms podem ser devastadores, mesmo com ferramentas modernas de segurança cibernética. O WannaCry Worm 2017 também é um exemplo de ransomware, pois criptografa os arquivos da vítima e exige o pagamento de um resgate para recuperar o acesso. Em apenas um dia, o WannaCry se infiltrou em 230 mil PCs em 150 países, incluindo alvos de alto perfil, como o Serviço Nacional de Saúde da Grã-Bretanha e muitos outros órgãos governamentais, universidades e empresas privadas.

O WannaCry usou a exploração EternalBlue para atacar uma vulnerabilidade de segurança em versões do Windows anteriores ao Windows 8. Ao encontrar um computador vulnerável, ele instalou uma cópia de si mesmo, começou a criptografar os arquivos da vítima e, em seguida, exibiu uma mensagem de resgate quando o processo foi concluído.

Como identificar worms de computador

Existem vários sinais reveladores que indicam a presença de um worm de computador no seu dispositivo. Embora a maioria dos worms operem silenciosamente, suas atividades podem causar efeitos perceptíveis para as vítimas, mesmo que o worm não faça nada malicioso intencionalmente. Seu computador pode estar infectado por um worm se apresentar os seguintes sintomas:

O computador funciona lentamente ou trava

Alguns worms, como o clássico Morris Worm discutido acima, podem consumir tantos recursos de um computador que praticamente não restam recursos para funções normais. Se o seu computador ficar lento ou parar de responder repentinamente, ou até mesmo começar a travar, isso pode ser devido a um worm de computador.

A memória esgota-se rapidamente

Quando um worm se replica, ele deve armazenar todas as suas cópias em algum lugar. Se o espaço de armazenamento disponível no seu computador parecer muito menor do que o normal, descubra o que está ocupando todo esse espaço – o culpado pode ser um worm.

O computador está agindo de forma estranha

Como muitos worms se espalham aproveitando o contato direto, procure e-mails enviados ou mensagens que você mesmo não enviou. Avisos incomuns, alterações inexplicáveis ou arquivos novos ou ausentes também podem indicar um worm ativo.

Os contatos perguntam o que está acontecendo

Você pode perder os sinais acima e tudo bem. Todos nós podemos acidentalmente ignorar as coisas. No entanto, se você recebeu um worm de mensagem instantânea ou e-mail, alguns contatos podem perguntar sobre mensagens estranhas que receberam de você. Nunca é tarde para consertar uma infestação por vermes, mesmo que ela já tenha começado a se espalhar.

Como prevenir worms de computador

![O que é verme? Por que eles são perigosos para os computadores? O que é verme? Por que eles são perigosos para os computadores?]()

Proteja-se contra infecções por worms de computador

Os usuários devem praticar boas medidas de segurança de rede para se protegerem contra infecções por worms de computador. As medidas que ajudarão a prevenir o risco de infecções por worms de computador incluem:

- Manter o sistema operacional e todas as outras atualizações e patches de software atualizados ajudará a minimizar o risco de vulnerabilidades recém-descobertas.

- Usar um firewall ajudará a reduzir a possibilidade de entrada de malware no sistema.

- O uso de software antivírus ajudará a impedir a execução de malware.

- Tenha cuidado para não clicar em anexos, links de e-mails ou outros aplicativos de mensagens que possam expor o sistema a malware.

- Criptografe arquivos para proteger dados confidenciais armazenados em computadores, servidores e dispositivos móveis

Embora alguns worms sejam projetados para nada mais do que se espalharem para novos sistemas, a maioria dos worms está relacionada a vírus, rootkits ou outros malwares.