Você já deve ter ouvido falar sobre DoS e DDoS . A ideia por trás de tal ataque é destruir os servidores de qualquer organização, impedindo-a de fornecer serviços aos seus usuários. Muitas vezes, o servidor principal de uma organização é bombardeado com tantas solicitações de acesso que trava, negando serviço a qualquer pessoa.

A negação de serviço de resgate (RDoS) é semelhante, exceto que os hackers agem como chantagistas. Vamos ver o que é negação de serviço de resgate (RDoS) e como evitá-la tomando as devidas precauções.

O que é negação de serviço de resgate (RDoS)?

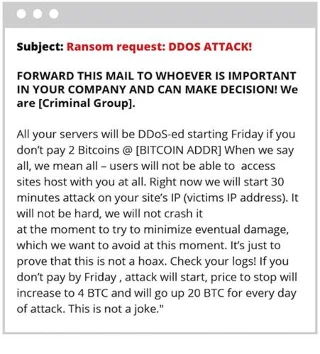

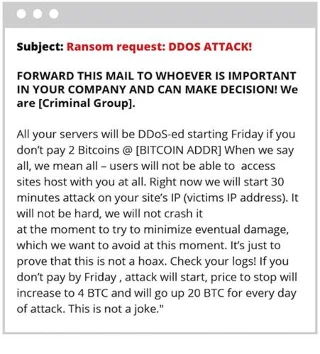

A negação de serviço de resgate ocorre quando os hackers pedem que você pague uma quantia em dinheiro, ameaçando lançar um ataque de negação de serviço distribuída (DDoS) se você não pagar até uma determinada data e hora.

Para mostrar que levam a sério os ataques RDoS, os hackers também podem lançar um ataque DDoS por um curto período de tempo contra a organização que estão resgatando. Você também deve ter ouvido falar sobre Ransomware : os hackers exigem dinheiro depois de criptografar todos os dados nos servidores de qualquer organização.

No caso do Ransomware, os hackers primeiro criptografam os dados de uma organização e depois enviam uma mensagem de resgate informando que irão descriptografar os dados assim que receberem o dinheiro. Com o RDoS, uma nota é enviada antes de qualquer ação, informando claramente que o hacker tem acesso aos servidores da empresa e exigindo uma determinada quantia em criptomoeda até uma data específica. Se os fundos não forem transferidos para hackers, eles poderão criptografar os dados dessa organização.

Aviso de resgate de negação de serviço (RDoS) de resgate

O RDoS se aproveita do medo da perda de dados e força as pessoas a pagar para evitar ataques DDoS.

O resgate deve ser pago?

Especialistas dizem que você não deveria pagar o resgate. Eles afirmam que se uma organização concordar em pagar hackers de extorsão, outros hackers também ficarão interessados em ganhar dinheiro dessa forma. Isso encorajará outros hackers a cometerem chantagem.

Os especialistas também dizem que não há garantia de que não haverá um ataque DDoS ou um ataque de Ransomware, mesmo que o resgate tenha sido pago. Além disso, tais atos encorajarão outros hackers a realizar atos de extorsão semelhantes.

Você deveria permitir que os chantagistas o assustassem e o obrigassem a pagar o dinheiro que eles exigem? A resposta é não. É melhor ter um plano para combater tal cenário. A próxima seção é sobre como se preparar para um ataque DDoS. Se você tiver um plano em vigor, não precisará mais temer DDoS, RDoS, ransomware ou problemas de hacking semelhantes.

Medidas de prevenção de ataques RDoS

![O que é negação de serviço de resgate? Como prevenir RDoS O que é negação de serviço de resgate? Como prevenir RDoS]()

Estar preparado é a chave para lidar com a situação com facilidade

Se ocorrer um ataque DDoS depois que os hackers exigirem resgate, a preparação é a chave para lidar com a situação com facilidade. É por isso que é importante ter um plano de proteção contra ataques DDoS. Ao planejar a proteção contra um ataque DDoS, presuma que isso pode acontecer várias vezes. Dessa forma, você poderá criar um plano melhor.

Algumas pessoas criam um plano de recuperação de desastres e o utilizam para se recuperar de um ataque DDoS. Mas este não é o objetivo principal do artigo. Você precisa minimizar o tráfego no site da sua empresa ou em seus servidores.

Para um blog “amador”, um tempo de inatividade de 1 hora pode não ter um grande impacto. Mas para serviços de processamento em tempo real – bancos, lojas online e similares – cada segundo é importante. Isso é algo que você deve ter em mente ao criar um plano de resposta a ataques DDoS, em vez de um plano de recuperação pós-ataque.

Alguns pontos importantes a serem considerados quando ocorre um ataque RDoS ou DDoS são:

1. O que o seu provedor de serviços de Internet pode fazer por você?

2. Seu provedor de hospedagem pode ajudá-lo retirando seu site do host por um tempo (até que o ataque DDoS pare)?

3. Você tem fornecedores de segurança terceirizados, como Susuri, Akamai ou Ceroro, que podem detectar ataques DDoS assim que eles começam? Esses serviços também podem bloquear ataques identificando vários fatores como geografia, etc.

4. Quanto tempo levará para alterar o endereço IP do servidor para que o ataque pare?

5. Você já considerou um plano baseado em nuvem que pode aumentar a largura de banda quando ocorre DDoS? O aumento da largura de banda significa que os hackers terão que se esforçar mais para realizar ataques. Os ataques DDoS serão interrompidos rapidamente porque os hackers terão que arranjar mais recursos para derrubar os servidores da empresa.

Ver mais: