IPSec, abreviação de Internet Protocol Security, é um conjunto de protocolos criptográficos que protegem o tráfego de dados em redes de protocolo de Internet (IP).

As redes IP – incluindo a World Wide Web – carecem de criptografia e proteção de privacidade. As VPNs IPSec resolvem esta fraqueza, fornecendo uma estrutura para comunicação criptografada e privada na web.

Aqui está uma visão mais detalhada do IPSec e como ele funciona com túneis VPN para proteger dados em redes não seguras.

Uma breve história do IPSec

Quando o Protocolo da Internet foi desenvolvido no início dos anos 80, a segurança não era uma grande prioridade. No entanto, à medida que o número de utilizadores da Internet continua a crescer, a necessidade de segurança elevada também aumenta.

Para responder a esta necessidade, a Agência de Segurança Nacional patrocinou o desenvolvimento de protocolos de segurança em meados dos anos 80, no âmbito do programa Secure Data Network Systems. Isso levou ao desenvolvimento do Protocolo de Segurança da Camada 3 e, eventualmente, do Protocolo de Segurança da Camada de Rede. Muitos engenheiros trabalharam neste projeto ao longo dos anos 90 e o IPSec cresceu a partir desses esforços. O IPSec é agora um padrão de código aberto e faz parte do IPv4.

Como funciona o IPSec

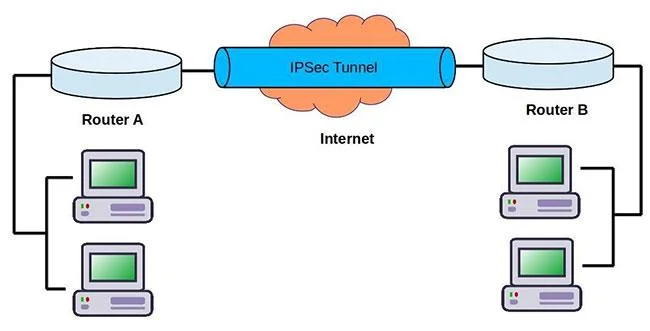

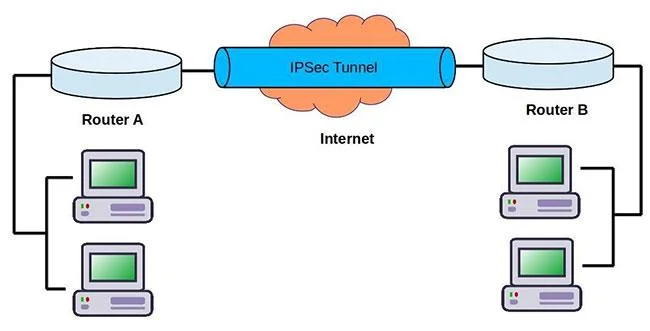

O IPSec funciona com túneis VPN para estabelecer conexões privadas bidirecionais entre dispositivos

Quando dois computadores estabelecem uma conexão VPN , eles devem concordar com um conjunto de protocolos de segurança e algoritmos de criptografia e trocar chaves criptográficas para desbloquear e visualizar dados criptografados.

É aqui que entra o IPSec. O IPSec funciona com túneis VPN para estabelecer conexões privadas bidirecionais entre dispositivos. O IPSec não é um protocolo único; em vez disso, é um conjunto completo de protocolos e padrões que trabalham juntos para ajudar a garantir a confidencialidade, integridade e autenticidade dos pacotes de dados da Internet que passam por um túnel VPN.

Veja como o IPSec cria um túnel VPN seguro:

- O IPSec autentica dados para garantir a integridade dos pacotes durante a transmissão.

- O IPSec criptografa o tráfego da Internet através de túneis VPN para que os dados não possam ser visualizados.

- O IPSec protege os dados contra ataques de repetição, que podem levar a logins não autorizados.

- O IPSec permite a troca segura de chaves criptográficas entre computadores.

- O IPSec oferece dois modos de segurança: Túnel e Transporte.

A VPN IPSec protege os dados transmitidos de host para host, de rede para rede, de host para rede e de gateway para gateway (chamado modo túnel, quando todo o pacote IP é criptografado e autenticado).

Protocolos IPSec e componentes de suporte

O padrão IPSec é dividido em vários protocolos principais e componentes de suporte.

Protocolo IPSec principal

- Cabeçalho de autenticação IPSec (AH) : Este protocolo protege os endereços IP dos computadores participantes no processo de troca de dados, para garantir que os bits de dados não sejam perdidos, alterados ou corrompidos durante o processo. AH também verifica se a pessoa que enviou os dados realmente os enviou, protegendo o túnel contra invasões de usuários não autorizados.

- Encapsulating Security Payload (ESP) : O protocolo ESP fornece a parte de criptografia do IPSec, garantindo a segurança do tráfego de dados entre dispositivos. O ESP criptografa pacotes de dados/carga útil, autentica a carga útil e sua origem dentro do conjunto de protocolos IPSec. Este protocolo embaralha efetivamente o tráfego da Internet, de modo que qualquer pessoa que olhe dentro do túnel não consiga ver nada nele.

O ESP criptografa e autentica os dados, enquanto o AH apenas autentica os dados.

Componentes que suportam IPSec

- Associações de Segurança (SA) : Associações e políticas de segurança estabelecem diversos acordos de segurança, utilizados em exchanges. Esses acordos podem determinar o tipo de criptografia e algoritmo de hash a ser usado. Essas políticas costumam ser flexíveis, permitindo que os dispositivos decidam como desejam lidar com as coisas.

- Internet Key Exchange (IKE) : Para que a criptografia funcione, os computadores envolvidos na troca de comunicações privadas precisam compartilhar uma chave de criptografia. O IKE permite que dois computadores troquem e compartilhem chaves de criptografia com segurança ao estabelecer uma conexão VPN.

- Algoritmos de criptografia e hash : As chaves criptográficas funcionam usando valores hash, gerados usando um algoritmo hash. AH e ESP são muito gerais, não especificam um tipo de codificação específico. No entanto, o IPsec geralmente usa Message Digest 5 ou Secure Hash Algorithm 1 para criptografia.

- Proteção contra ataques de repetição : O IPSec também incorpora padrões para evitar a repetição de quaisquer pacotes de dados que façam parte de um processo de login bem-sucedido. Este padrão evita que hackers usem informações reproduzidas para copiar eles próprios as informações de login.

IPSec é uma solução completa de protocolo VPN e também pode servir como protocolo de criptografia em L2TP e IKEv2.

Modos de túnel: Túnel e Transporte

![O que é IPSec? O que é IPSec?]()

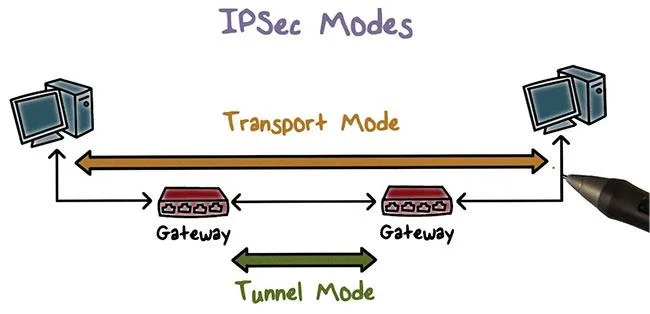

IPSec envia dados usando o modo Túnel ou Transporte

O IPSec envia dados usando o modo Túnel ou Transporte. Esses modos estão intimamente relacionados ao tipo de protocolo utilizado, AH ou ESP.

- Modo Túnel : No modo Túnel, todo o pacote é protegido. O IPSec envolve o pacote de dados em um novo pacote, criptografa-o e adiciona um novo cabeçalho IP. É comumente usado em configurações de VPN site a site.

- Modo Transporte : No modo Transporte, o cabeçalho IP original permanece e não é criptografado. Apenas a carga útil e o trailer ESP são criptografados. O modo de transporte é comumente usado em configurações de VPN cliente para site.

Para VPNs, a configuração IPSec mais comum que você verá é ESP com autenticação no modo Tunnel. Essa estrutura ajuda o tráfego da Internet a se mover de forma segura e anônima dentro do túnel VPN em redes inseguras.

Então, qual é a diferença entre o modo Túnel e Transporte no IPsec?

O modo túnel no IPsec é usado entre dois roteadores dedicados, com cada roteador atuando como uma extremidade de um “túnel” virtual através da rede pública. No modo túnel, o cabeçalho IP inicial contém o destino final do pacote criptografado, juntamente com a carga útil do pacote. Para permitir que os roteadores intermediários saibam para onde encaminhar os pacotes, o IPsec adiciona um novo cabeçalho IP. Em cada extremidade do túnel, os roteadores decodificam os cabeçalhos IP para entregar os pacotes ao seu destino.

No modo Transporte, a carga útil de cada pacote é criptografada, mas o cabeçalho IP inicial não. Portanto, roteadores intermediários podem ver o destino final de cada pacote – a menos que um protocolo de túnel separado (como GRE) seja usado.

Qual porta o IPsec usa?

Uma porta de rede é o local virtual para onde os dados vão dentro do computador. As portas são como o computador monitora diferentes processos e conexões. Se os dados forem para uma determinada porta, o sistema operacional do computador saberá a qual processo eles pertencem. O IPsec geralmente usa a porta 500.

Como o IPsec afeta o MSS e o MTU?

MSS e MTU são duas medidas de tamanho de pacote. Os pacotes só podem atingir um determinado tamanho (em bytes) antes que computadores, roteadores e switches não consigam processá-los. O MSS mede o tamanho da carga útil de cada pacote, enquanto o MTU mede o pacote inteiro, incluindo os cabeçalhos. Pacotes que excedem o MTU da rede podem ser fragmentados, ou seja, divididos em pacotes menores e depois remontados. Os pacotes que excedem o MSS são simplesmente descartados.

O protocolo IPsec adiciona vários cabeçalhos e trailers aos pacotes, todos ocupando alguns bytes. Para redes que utilizam IPsec, o MSS e o MTU devem ser ajustados adequadamente, caso contrário os pacotes serão fragmentados e ligeiramente atrasados. Normalmente, o MTU de uma rede é de 1.500 bytes. O cabeçalho IP normal tem 20 bytes e o cabeçalho TCP também tem 20 bytes, o que significa que cada pacote pode conter 1.460 bytes de carga útil. No entanto, o IPsec adiciona um cabeçalho de autenticação, um cabeçalho ESP e trailers relacionados. Eles adicionam de 50 a 60 bytes a um pacote ou mais.