Trojan de acesso remoto (RAT) é um tipo de malware que permite que hackers monitorem e controlem o computador ou a rede da vítima. Mas como funcionam os RATs, por que os hackers os utilizam e como evitar esse malware? Vamos descobrir com Quantrimang.com através do seguinte artigo!

Conheça o RAT – Malware que acessa computadores remotamente

O que é vírus RAT?

O vírus RAT é um tipo de malware que cria um backdoor virtual no seu computador. Esse backdoor dá aos hackers acesso remoto ao seu sistema sempre que quiserem tirar vantagem dele.

É semelhante aos programas legítimos de acesso remoto que o suporte técnico pode usar, mas não é regulamentado e é muito inseguro.

Embora o malware em si não seja totalmente um problema, a maneira como ele torna os computadores presas fáceis para ataques é muito perigosa.

O vírus RAT é um tipo de malware que cria um backdoor virtual no seu computador

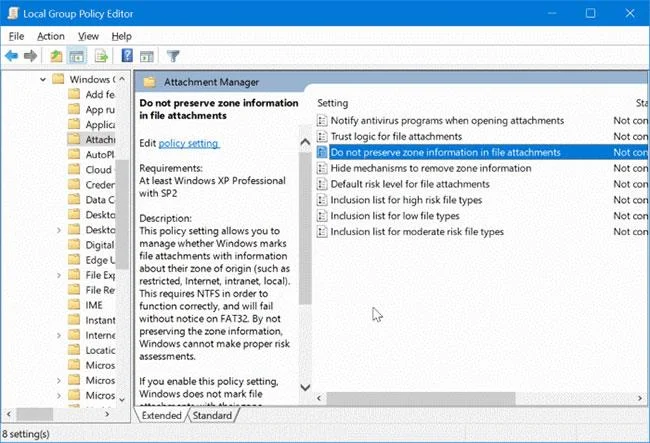

Como funciona o RAT?

O malware RAT abre todas as portas e métodos de acesso no computador, para que os hackers possam controlar facilmente seu computador ou telefone remotamente.

Se não for tocado, não representará uma ameaça, mas há uma boa chance de que os hackers encontrem seu computador “aberto” e acessem-no, roubando arquivos valiosos, senhas e dados bancários online e causando sérias interrupções nos computadores. Os hackers podem até limpar seu disco rígido ou realizar atividades ilegais em seu nome.

É importante que você remova a ameaça rapidamente para que seu sistema não seja acessado indevidamente por fontes nefastas.

Como saber se está infectado com o vírus RAT?

Os vírus RAT são muito difíceis de detectar depois de instalados no computador. Isso porque eles geralmente não aparecem na lista de programas ou tarefas em execução no sistema. Eles também raramente deixam seu computador lento, e a maioria dos hackers não exclui arquivos nem move o cursor enquanto você olha para a tela. Portanto, é muito provável que o seu PC ou smartphone esteja infectado com este vírus há muitos anos.

É por isso que é importante executar um software antivírus regular ou usar ferramentas de detecção de malware para detectar possíveis problemas.

Quão perigoso é o RAT?

RAT permite que hackers acessem remotamente o computador da vítima

Se você já precisou ligar para o suporte técnico do seu PC, provavelmente está familiarizado com o conceito de acesso remoto. Com o acesso remoto habilitado , computadores e servidores autorizados podem controlar tudo o que acontece no seu PC. Computadores autorizados podem abrir documentos, baixar software e até mover o cursor na tela em tempo real.

RATs são um tipo de malware muito semelhante aos programas legítimos de acesso remoto. Claro, a principal diferença é que o RAT é instalado no computador sem o conhecimento do usuário. A maioria dos programas legítimos de acesso remoto são criados para fins de suporte técnico e compartilhamento de arquivos, enquanto os RATs são criados para espionar, controlar ou destruir computadores.

Como a maioria dos outros malwares, os RATs “se escondem” em arquivos que parecem legítimos. Os hackers podem anexar um RAT a um documento em um e-mail ou em um grande pacote de software, como um videogame. Anúncios e sites nefastos também podem conter RATs, mas a maioria dos navegadores possui recursos que impedem downloads automáticos de sites ou notificam os usuários quando detectam um site inseguro.

Ao contrário de alguns outros malwares e vírus, pode ser difícil saber quando você baixou o RAT errado para o seu computador. Em geral, os RATs não tornam o seu computador lento e os hackers não são fáceis de detectar, excluindo arquivos ou girando o cursor pela tela. Em alguns casos, os usuários foram infectados pelo RAT durante anos, mesmo sem saber. Mas por que o RAT é tão bom em se esconder? Quão úteis eles são para os hackers?

RAT funciona melhor quando despercebido

A maioria dos vírus de computador é criada com um único propósito. Os keyloggers registram automaticamente tudo o que você digita, o ransomware restringe o acesso ao seu computador ou arquivos até que você pague o resgate e o adware injeta anúncios suspeitos no seu computador para obter lucro.

Mas o RAT é muito especial. Eles dão aos hackers controle abrangente e anônimo sobre os computadores infectados. Como você pode imaginar, um hacker com RAT pode fazer qualquer coisa, desde que o alvo não suspeite.

![O que é malware RAT? Por que é tão perigoso? O que é malware RAT? Por que é tão perigoso?]()

Na maioria dos casos, os RATs são usados como spyware . Um hacker faminto por dinheiro (ou totalmente assustador) poderia usar um RAT para roubar pressionamentos de teclas (pressionamentos de teclas que você pressiona no teclado, como ao inserir uma senha) e arquivos de um computador infectado. Essas teclas e arquivos podem conter informações bancárias, senhas, fotos confidenciais ou conversas privadas. Além disso, os hackers podem usar RATs para ativar discretamente a webcam ou o microfone de um computador. Ser rastreado por algumas pessoas anônimas é bastante irritante, mas não é nada comparado ao que alguns hackers fazem por meio de RATs.

Como os RATs dão aos hackers acesso administrativo aos computadores infectados, os hackers podem alterar ou baixar livremente qualquer arquivo. Isso significa que um hacker que possui um RAT pode limpar o disco rígido , baixar conteúdo ilegal da Internet através do computador da vítima ou instalar malware adicional. Os hackers também podem controlar computadores remotamente para cometer ações ilegais online em nome da vítima ou usar a rede doméstica como servidor proxy para cometer crimes anônimos.

Um hacker também pode usar um RAT para assumir o controle de uma rede doméstica e criar uma botnet . Essencialmente, os botnets permitem que hackers usem recursos do computador para tarefas superestranhas (e muitas vezes ilegais), como ataques DDOS , mineração de Bitcoin , hospedagem de arquivos e torrent . Às vezes, essa técnica é usada por grupos de hackers em benefício de criminosos cibernéticos e na criação de guerras cibernéticas. Uma botnet composta por milhares de computadores pode gerar muitos Bitcoins ou destruir grandes redes (ou mesmo países inteiros) através de ataques DDOS.

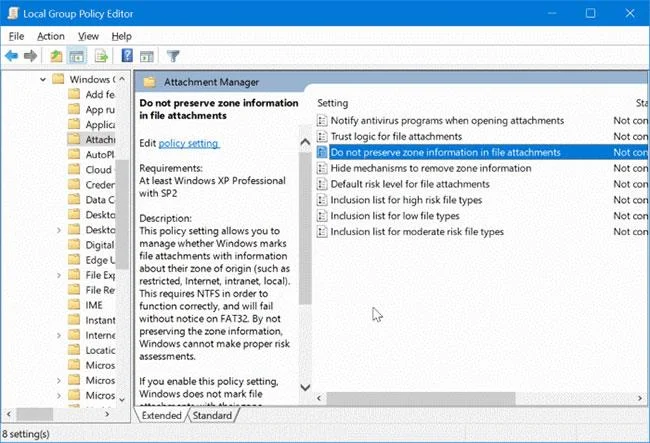

Não se preocupe porque o RAT é muito fácil de prevenir!

Se você quiser evitar o RAT, não baixe arquivos de fontes nas quais não confia. Você não deve abrir anexos de e-mail de estranhos, não deve baixar jogos ou software de sites divertidos ou arquivos torrent, a menos que venham de uma fonte confiável. Mantenha seu navegador e sistema operacional atualizados com patches de segurança.

![O que é malware RAT? Por que é tão perigoso? O que é malware RAT? Por que é tão perigoso?]()

Claro, você também deve habilitar o software antivírus . O Windows Defender integrado ao seu PC é realmente um ótimo antivírus, mas se você achar que precisa de algumas medidas de segurança adicionais, poderá baixar um antivírus comercial como Kaspersky ou Malwarebytes .

Use software antivírus para encontrar e destruir RATs

É muito provável que o computador não esteja infectado com um RAT. Se você não notou nenhuma atividade estranha em seu computador ou não teve sua identidade roubada recentemente, provavelmente você está seguro. Mas verifique regularmente o seu computador para ter certeza de que o sistema não está infectado com um RAT.

Como a maioria dos hackers usa RATs conhecidos (em vez de desenvolver os seus próprios), o software antivírus é a melhor (e mais fácil) maneira de localizar e remover RATs do seu computador. Kaspersky ou Malwarebytes têm bancos de dados RAT bastante grandes e em constante expansão, então você não precisa se preocupar com a desatualização do software antivírus.

Se você executou um programa antivírus, mas ainda está preocupado com a possibilidade de o RAT ainda estar no seu PC, reformate o seu computador . Esta é uma medida drástica, mas tem uma taxa de sucesso de 100%, removendo completamente o malware que pode estar enraizado no firmware UEFI do seu computador . Novos malwares RAT que não foram descobertos pelo software antivírus levam muito tempo para serem criados e geralmente são reservados para “lidar” com grandes corporações, celebridades, funcionários do governo e pessoas ricas. Se o seu software antivírus não encontrar nenhum RAT, seu sistema provavelmente ainda está muito seguro.