Uma maneira de aumentar sua compreensão sobre segurança WiFi é tentar hackear a rede. Mas você absolutamente não deve invadir a rede da sua empresa ou do vizinho. Em vez disso, hackers “éticos” e testes legítimos de penetração de redes WiFi (feitos em cooperação com o proprietário da rede) podem ajudá-lo a aprender mais sobre seus pontos fortes e limitações de segurança sem fio. Compreender as possíveis vulnerabilidades do WiFi pode ajudá-lo a proteger melhor as redes que você gerencia e garantir uma conexão mais segura ao acessar outras redes sem fio.

Você sabe como hackear sua própria rede WiFi?

Comece com um tropeço de WiFi

WiFi Stuntr é um aplicativo de software que ajudará a encontrar redes sem fio próximas. Estas são as ferramentas mais simples para adicionar ao seu kit de ferramentas de pen test . O tropeço WiFi permite que você veja pontos de acesso próximos e informações detalhadas sobre eles, como nível de sinal, tipo de segurança/criptografia e endereço MAC .

Usando um tropeço, você pode encontrar redes que usam protocolos de segurança fracos, como WEP ou a versão original do WPA, bem como revelar pontos de acesso não autorizados configurados por usuários em potencial. Mesmo com pontos de acesso configurados com SSIDs ocultos , alguns usuários podem revelar rapidamente esse SSID .

Um exemplo de tropeço é o Vistumbler , um aplicativo de código aberto do Windows que exibe detalhes básicos sobre um ponto de acesso, incluindo métodos precisos de autenticação e criptografia, que podem revelar SSIDs, bem como níveis de sinal. O Vistumbler também exibe gráficos de nível de sinal e uso de canal. O Vistumbler é muito personalizável e oferece opções de configuração flexíveis. O Vistumbler oferece suporte a nomes de pontos de acesso para ajudar a diferenciá-los. Esse recurso também ajuda a detectar pontos de acesso não autorizados. O Vistumbler suporta registro por GPS e rastreamento ao vivo no aplicativo usando o Google Earth .

Se você não quiser usar um laptop e tiver um dispositivo móvel, considere usar o Utilitário AirPort em seu dispositivo iOS ou baixar o aplicativo no Android .

Mobile Options Wifi Analyzer é um aplicativo Android gratuito que você pode usar para encontrar pontos de acesso em seu smartphone ou tablet Android. O Wifi Analyzer lista detalhes básicos de pontos de acesso na banda de 2,4 GHz e dispositivos suportados na banda de 5 GHz .

Você pode exportar a lista de pontos de acesso (em formato XML) enviando-a para um e-mail ou outro aplicativo, ou fazendo uma captura de tela. O Wifi Analyzer também possui gráficos que mostram o sinal por canal, histórico e classificações de uso. Além disso, o Wifi Analyzer também possui um recurso de medição de sinal para ajudar a encontrar pontos de acesso.

farejador de WiFi

Sniffer WiFi (uma ferramenta portátil para localizar a conexão sem fio mais próxima). Em vez de apenas obter detalhes da rede, um sniffer captura e exibe, e até analisa, os pacotes brutos enviados pelas ondas aéreas. O tráfego pode ser importado para outras ferramentas, como uma ferramenta de quebra de criptografia. Alguns farejadores também incluem funções para realizar análises ou cracking. Além disso, alguns farejadores apenas pesquisam e relatam determinados tráfegos de rede, como há farejadores projetados para revelar senhas enviadas em texto não criptografado.

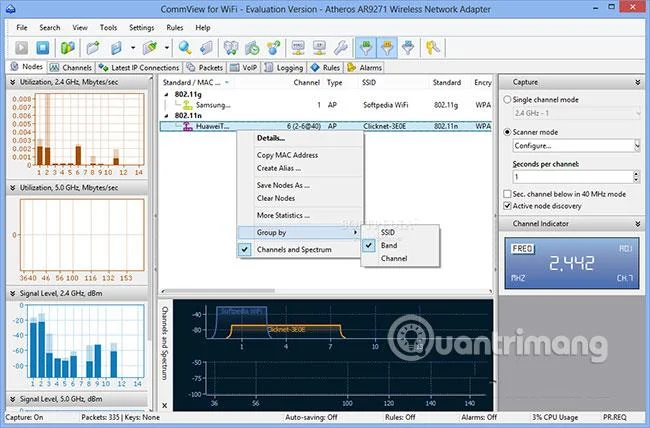

CommView for WiFi é um sniffer e analisador comercial de WiFi popular que oferece um teste limitado de 30 dias. O CommView for WiFi possui um recurso de tropeço para exibir detalhes da rede, além de estatísticas e uso do canal. O CommView for WiFi pode monitorar conexões IP e gravar qualquer sessão VoIP . Esta ferramenta também permite capturar e visualizar pacotes brutos.

![Como hackear sua própria rede WiFi Como hackear sua própria rede WiFi]()

Se estiver conectado a uma rede WiFi, você pode inserir a senha PSK para exibir os pacotes descriptografados. Você também pode definir regras para filtrar dados visíveis e definir alertas para monitorar dispositivos não autorizados. Outros recursos interessantes incluem um gerador de tráfego, reorganização de nós para iniciar automaticamente o cliente e reconstrução de TCP para rastrear melhor os dados capturados (em texto ou fotos).

Kismet é um sistema de tropeço WiFi, sniffer de pacotes e detecção de intrusão de código aberto que pode ser executado em Windows (com estrutura WSL), Mac OS X , Linux e BSD. Kismet exibe detalhes do ponto de acesso, incluindo SSIDs de redes “ocultas”. Ele também pode capturar pacotes sem fio brutos, que você pode importar para Wireshark , TCPdump e muitas outras ferramentas. No Windows, o Kismet só funciona com o adaptador sem fio CACE AirPcap devido às limitações do driver do Windows. No entanto, o Kismet suporta muitos adaptadores sem fio no Mac OS X e Linux .

As ferramentas revelam detalhes da rede WiFi

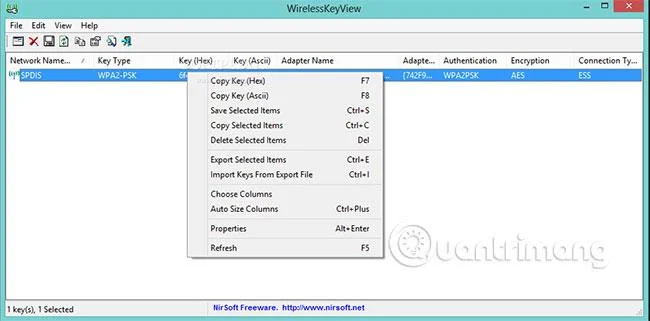

WirelessKeyView da NirSoft ( link de referência: http://www.nirsoft.net/utils/wireless_key.html ) é uma ferramenta simples, mas elegante, que lista todas as chaves ou senhas WEP, WPA e WPA2 usadas. .

![Como hackear sua própria rede WiFi Como hackear sua própria rede WiFi]()

Embora seja muito fácil encontrar chaves salvas no Windows 7 e em versões anteriores por meio da GUI normal do Windows, com o Windows 10 as coisas se tornaram mais difíceis. O WirelessKeyView fornece rapidamente uma lista exportável de todas as redes salvas, independentemente da versão do sistema operacional em uso.

Ferramentas como o WirelessKeyView podem revelar como um dispositivo contendo informações confidenciais, além de documentos normais, foi comprometido ou roubado. Essas ferramentas também mostram a importância do uso da autenticação 802.1x, onde os usuários terão credenciais separadas para WiFi e não estão suscetíveis a esse tipo de problema.

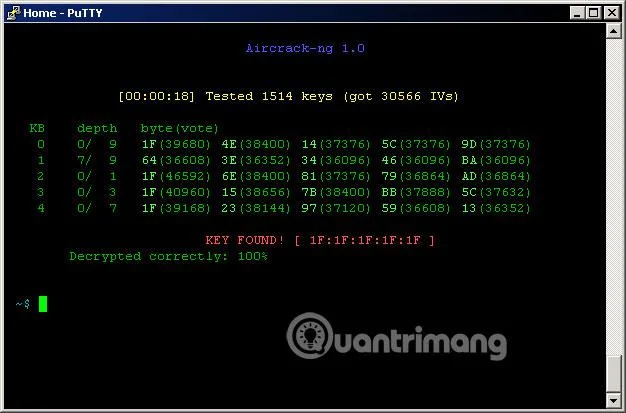

Aircrack-ng.org é um kit de ferramentas de código aberto que executa tarefas de cracking WEP e WPA/WPA2-Personal.

![Como hackear sua própria rede WiFi Como hackear sua própria rede WiFi]()

Aircrack-ng roda em Windows, Mac OS X, Linux e OpenBSD. A ferramenta também está disponível para download como imagens VMware e Live CDs. Você pode visualizar redes WiFi próximas, incluindo SSIDs ocultos.

Distribuição Linux para hackers e testes de penetração

Uma das distribuições mais populares para testes de penetração é o Kali Linux . Além de instalar um sistema operacional Linux normal em seu computador, você pode criar um disco de inicialização ao vivo, baixar imagens VMware ou VirtualBox. Kali Linux contém uma variedade de ferramentas forenses e de segurança , como as ferramentas Kismet e Aircrack-ng. Você pode usar uma dessas ferramentas para testar o WiFi.

Algumas outras ferramentas WiFi incluídas no Kali Linux são Reaver para hackear redes por meio de PINs WPS inseguros, FreeRadius-WPE, para realizar ataques man-in-the-middle contra 802.1X e autenticação Wifi Honey para criar um pote de mel, atraindo clientes para se conectarem a um AP falso na esperança de capturar o tráfego do cliente e realizar ataques man-in-the-middle.

Faça tudo com uma ferramenta de hardware

Se você realmente leva a segurança sem fio a sério e deseja tentar encontrar vulnerabilidades existentes, você deve conhecer o WiFi Pineapple. Esta é uma solução baseada em hardware projetada especificamente para testes de WiFi e testes de penetração. Você pode verificar, direcionar, bloquear e relatar uma variedade de ameaças e pontos fracos sem fio.

O WiFi Pineapple se parece muito com um roteador normal e inclui uma GUI da web.

![Como hackear sua própria rede WiFi Como hackear sua própria rede WiFi]()

Você pode fazer coisas como visualizar os detalhes do cliente de cada ponto de acesso, enviar pacotes de autenticação e criar automaticamente pontos de acesso falsos, imitando SSIDs próximos para simular ataques man-in. Você também pode coletar dados de navegação de outras pessoas e falsificar respostas de DNS para confundir os usuários ou enviá-los para sites falsos.

WiFi Pineapple oferece atualmente duas opções de hardware: NANO de banda única de bolso com preço a partir de US$ 99,99 (2.300.000 VND) e TETRA de banda dupla semelhante a um roteador com preço a partir de US$ 199,99 (4.600.000 VND).