O teste de penetração é um ataque cibernético simulado autorizado a um computador, destinado a avaliar a segurança de um sistema. Os testes são realizados para identificar todos os pontos fracos (também conhecidos como vulnerabilidades), incluindo a possibilidade de partes não autorizadas acessarem recursos e dados do sistema, bem como pontos fortes que permitem que partes não autorizadas acessem recursos e dados do sistema.

O que é teste de penetração?

O que é teste de penetração?

O teste de penetração, também conhecido como pentest, pentest ou hacking ético, é um ataque simulado a um sistema de computador para testar vulnerabilidades que podem ser exploradas. Na segurança de aplicações web, o teste de penetração é frequentemente usado para fortalecer os firewalls de aplicações web (Web Application Firewall - WAF).

O teste de penetração pode envolver a tentativa de violar qualquer número de sistemas de aplicativos (por exemplo, interfaces de protocolo de aplicativos - APIs, servidores front-end/backend) para descobrir vulnerabilidades, como entradas não validadas que são vulneráveis à injeção de código malicioso.

Os insights fornecidos pelos testes de penetração podem ser usados para refinar as políticas de segurança do WAF e corrigir vulnerabilidades descobertas.

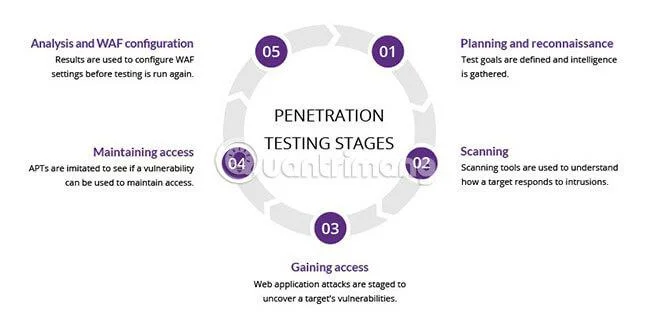

Estágios no teste de penetração

O processo de teste de caneta pode ser dividido em 5 etapas.

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

1. Coleta e rastreamento passivo de informações

Na primeira fase do teste de penetração e do teste de recompensa de bugs, os testadores devem coletar informações sobre o sistema alvo. Como existem vários métodos de ataque e teste, os testadores de penetração devem priorizar com base nas informações coletadas para determinar o método mais adequado.

Esta etapa envolve a extração de detalhes valiosos sobre a infraestrutura do sistema alvo, como nomes de domínio, blocos de rede, roteadores e endereços IP dentro de seu escopo. Além disso, quaisquer informações relevantes que possam aumentar o sucesso do ataque, como dados de funcionários e números de telefone, devem ser coletadas.

Os dados obtidos de fontes abertas durante este período podem produzir detalhes surpreendentemente importantes. Para conseguir isso, os hackers de chapéu branco devem aproveitar uma variedade de fontes, com ênfase particular no site da organização alvo e nas plataformas de mídia social. Ao coletar meticulosamente essas informações, os testadores estabelecerão as bases para um esforço bem-sucedido de recompensa por bugs.

No entanto, a maioria das organizações impõe regras diferentes aos testadores de penetração durante o processo de recompensa por bugs. É necessário, do ponto de vista jurídico, não nos desviarmos destas regras.

2. Colete e verifique informações de forma proativa

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

Um testador de penetração detectará quais dispositivos ativos e passivos estão ativos dentro do intervalo de IP, geralmente feito por coleta passiva durante a recompensa por bugs. Com a ajuda das informações obtidas durante esse processo de coleta passiva, o pentester precisa determinar seu caminho – ele precisa priorizar e determinar exatamente quais testes são necessários.

Durante este período, os hackers não podem evitar obter informações sobre o sistema operacional, portas e serviços abertos, bem como informações sobre suas versões em sistemas ativos.

Além disso, se a organização solicitar legalmente que os testadores de penetração monitorem o tráfego de rede, então informações críticas sobre a infraestrutura do sistema poderão ser coletadas, pelo menos tanto quanto possível. No entanto, a maioria das organizações não deseja conceder esta permissão. Em tal situação, o testador de penetração não deve ir além das regras.

3. Etapa de análise e teste

Neste estágio, o testador de penetração, depois de descobrir como o aplicativo alvo reagirá às diversas tentativas de intrusão, tenta estabelecer conexões funcionais com os sistemas que detecta, está ativo e tenta atender às solicitações diretas. Em outras palavras, este é o estágio em que o hacker de chapéu branco interage com o sistema alvo, utilizando efetivamente serviços como FTP, Netcat e Telnet.

Apesar da falha nesta fase, o objetivo principal aqui é verificar os dados obtidos durante as etapas de coleta de informações e fazer anotações.

4. Tentativas de manipulação e exploração

Fase de ataque do teste de penetração

Os testadores de penetração coletam todos os dados coletados em processos anteriores com um objetivo: tentar obter acesso ao sistema alvo da mesma forma que um hacker mal-intencionado real faria. É por isso que esta etapa é tão importante. Porque ao participar de programas de recompensa por bugs, os testadores de penetração devem pensar como verdadeiros hackers.

Neste estágio, o testador de penetração tenta penetrar no sistema, usando o sistema operacional em execução no sistema alvo, portas abertas e serviços servindo nessas portas, bem como possíveis explorações. podem ser aplicáveis dependendo de sua versão. Como os portais e aplicativos baseados na Web consistem em muitos códigos e muitas bibliotecas, hackers mal-intencionados têm maior alcance para atacar. Nesse sentido, um bom testador de penetração deve considerar todas as possibilidades e implantar todos os vetores de ataque possíveis permitidos pelas regras.

Isto requer conhecimento e experiência sérios para poder usar com sucesso e flexibilidade as explorações existentes, sem danificar o sistema e sem deixar rastros durante a aquisição do sistema. Portanto, esta fase do teste de penetração é a etapa mais importante.

5. Esforços para aumentar o privilégio

A força de um sistema é determinada pelo seu elo mais fraco. Se um hacker de chapéu branco obtiver acesso a um sistema, ele normalmente fará login no sistema como um usuário de baixa autoridade. Nesta fase, os testadores de penetração precisam ter direitos de administrador, explorando vulnerabilidades no sistema operacional ou ambiente.

Eles tentarão então assumir o controle de outros dispositivos no ambiente de rede usando os privilégios adicionais que obtiveram e, eventualmente, privilégios de usuário de nível superior, como administrador de domínio ou administrador de banco de dados.

6. Relatórios e apresentação

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

Testadores de penetração relatam resultados de caça a bugs e recebem recompensas

Depois que as etapas de teste de penetração e recompensa de bugs forem concluídas, o testador de penetração ou caçador de bugs deve apresentar as vulnerabilidades de segurança que descobriu no sistema de destino, as próximas etapas e como eles podem explorar essas vulnerabilidades para a organização com um relatório detalhado. Isso deve incluir informações como capturas de tela, código de exemplo, estágios de ataque e como essa vulnerabilidade pode ocorrer.

O relatório final também deve incluir recomendações de soluções sobre como resolver cada vulnerabilidade de segurança. A sensibilidade e independência dos testes de penetração permanecem um mistério. Os hackers de chapéu branco nunca devem compartilhar informações confidenciais obtidas nesta fase e nunca devem fazer uso indevido dessas informações, fornecendo informações falsas, pois isso geralmente é ilegal.

Métodos de teste de penetração

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

Teste externo (teste de penetração externo)

O teste de penetração externo tem como alvo os “ativos” de uma empresa que são visíveis na Internet, como o próprio aplicativo da web, o site da empresa, o e-mail e os servidores de nomes de domínio (DNS) . O objetivo é obter acesso e extrair dados valiosos.

Teste interno (teste de penetração de dentro)

Nos testes de penetração internos, um testador com acesso a um aplicativo atrás de um firewall simula um ataque de um interno. Este ataque não apenas alerta para a possibilidade de um funcionário interno ser um hacker, mas também lembra aos administradores que evitem que um funcionário da organização tenha suas informações de login roubadas, após um ataque de phishing .

Teste cego (teste “cego”)

Em um teste cego, o testador recebe apenas o nome da empresa alvo. Isso dá ao pessoal de segurança uma visão em tempo real de como um ataque a aplicativos funcionaria na prática.

Teste duplo-cego

Num teste duplo-cego, o responsável pela segurança não tem conhecimento prévio sobre o ataque que está sendo simulado. Tal como no mundo real, nem sempre é possível conhecer os ataques com antecedência para melhorar as defesas.

Teste direcionado

Neste cenário, tanto o testador quanto o responsável pela segurança trabalharão juntos e avaliarão continuamente as ações um do outro. Este é um exercício de treinamento valioso, que fornece à equipe de segurança feedback em tempo real da perspectiva do hacker.

Testes de penetração e firewalls de aplicativos da web

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

Os testes de penetração e o WAF são medidas de segurança independentes, mas proporcionam benefícios complementares.

Para muitos tipos de testes de penetração (exceto testes cegos e duplo-cegos), os testadores podem usar dados WAF, como logs, para localizar e explorar pontos fracos do aplicativo.

Por sua vez, os administradores do WAF podem se beneficiar dos dados do pen test. Depois que o teste for concluído, a configuração do WAF poderá ser atualizada para proteção contra pontos fracos descobertos durante o teste.

Por fim, o pentest atende a vários requisitos de conformidade de testes de segurança, incluindo PCI DSS e SOC 2. Alguns padrões, como PCI-DSS 6.6, só podem ser atendidos por meio do uso de um WAF certificado.

Kit de ferramentas para hackers de chapéu branco

![O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração) O que é Pentest? Saiba mais sobre o teste de penetração (teste de penetração)]()

Hackers de chapéu branco usam testes de penetração para encontrar erros e vulnerabilidades

O hacking ético não é um trabalho que requer apenas habilidades. A maioria dos hackers de chapéu branco (hackers éticos) utiliza sistemas operacionais e softwares especializados para facilitar seu trabalho, evitando erros manuais.

Então, para que esses hackers usam o pen test? Abaixo estão alguns exemplos.

Parrot Security é um sistema operacional baseado em Linux projetado para testes de penetração e avaliação de vulnerabilidades. É compatível com a nuvem, fácil de usar e oferece suporte a vários softwares de código aberto.

Sistema operacional de hackers ao vivo

Também um sistema operacional Linux, o Live Hacking é uma escolha adequada para quem faz pentesting, pois é leve e não requer hardware elevado. O Live Hacking vem pré-empacotado com ferramentas e software para testes de penetração e hacking ético.

Nmap é uma ferramenta de inteligência de código aberto (OSINT) que monitora redes, coletando e analisando dados sobre hosts e servidores de dispositivos, tornando-o valioso para hackers de chapéu preto, cinza e branco.

O Nmap também é multiplataforma e funciona com Linux, Windows e macOS, por isso é ideal para hackers éticos iniciantes.

WebShag

WebShag também é uma ferramenta OSINT. Esta é uma ferramenta de teste de sistema que verifica os protocolos HTTPS e HTTP e coleta dados e informações relativos. É usado por hackers éticos para realizar testes de penetração externos através de sites públicos.

Onde ir para testes de penetração?

O teste de penetração em sua própria rede não é a melhor opção, pois você pode não ter acumulado conhecimento profundo o suficiente sobre ela, dificultando o pensamento criativo e a localização de vulnerabilidades ocultas. Você deve contratar um hacker de chapéu branco independente ou os serviços de uma empresa que forneça serviços de pentest.

No entanto, contratar pessoas de fora para invadir sua rede pode ser muito arriscado, especialmente se você estiver fornecendo informações confidenciais ou acesso interno. É por isso que você deve usar fornecedores terceirizados confiáveis. Aqui estão algumas sugestões para sua referência:

HackerOne.com

HackerOne é uma empresa com sede em São Francisco que fornece serviços de testes de penetração, avaliação de vulnerabilidades e testes de conformidade de protocolo.

ScienceSoft. com

Localizada no Texas, a ScienceSoft fornece serviços de avaliação de vulnerabilidades, testes de penetração, conformidade e testes de infraestrutura.

Raxis. com

Com sede em Atlanta, Geórgia, a Raxis fornece serviços valiosos, desde testes de penetração e revisões de códigos de segurança até treinamento em resposta a incidentes, avaliações de vulnerabilidade e treinamento em prevenção de ataques de engenharia social .