Este artigo explica como usar a janela do terminal PuTTY no Windows, como configurar o PuTTY, como criar e salvar configurações e quais opções de configuração alterar. Tópicos avançados, como configuração da autenticação de chave pública, também são abordados neste artigo.

Baixar e instalar

Você pode baixar o software para a plataforma Windows aqui . Consulte as instruções detalhadas de instalação no artigo: Como instalar o PuTTY no Windows .

Execute o PuTTY e conecte-se ao servidor

Se você optar por criar um atalho na área de trabalho durante a instalação, poderá abrir o software simplesmente clicando (duplo) neste atalho. Caso contrário, abra o software no menu Iniciar do Windows.

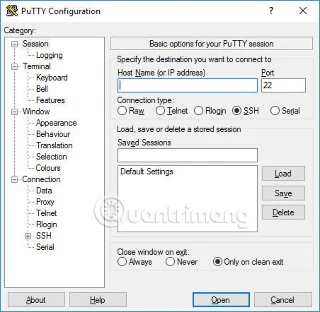

Quando o software é iniciado, uma janela intitulada Configuração do PuTTY é aberta. Esta janela possui uma janela de configuração à esquerda, um campo Nome do host (ou endereço IP ) e outras opções no centro, e uma janela para salvar sessões no canto inferior direito.

Para facilitar o uso, tudo que você precisa fazer é inserir o nome de domínio ou endereço IP do host ao qual deseja se conectar no campo Nome do host e clicar em Abrir (ou pressionar Enter). O nome de domínio será algo como estudantes.exemplo.edu. O endereço IP será semelhante a 78.99.129.32.

Se você não tem um servidor

Se você não tiver um servidor para se conectar, você pode tentar o Tectia SSH no Windows ou o OpenSSH no Linux.

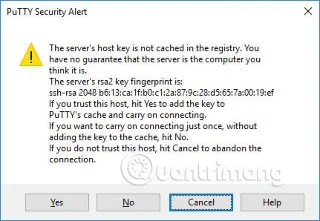

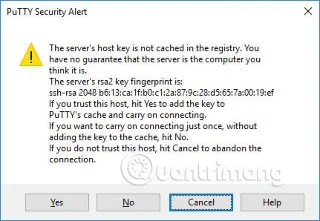

Caixa de diálogo de aviso de segurança

Ao se conectar ao servidor pela primeira vez, você poderá ver a caixa de diálogo de aviso de segurança do PuTTY sobre a chave do host do servidor não estar armazenada no registro. Isso é normal quando você se conecta ao servidor pela primeira vez. Se você receber esta mensagem ao se conectar a um servidor, também pode significar que alguém está tentando atacar sua conexão e roubar senhas usando um ataque man-in-the-middle.

Mas como dito, na primeira vez que você se conecta, isso é normal e você só precisa clicar em Sim. Caso contrário, você pode verificar a impressão digital da chave exibida e certificar-se de que é igual à impressão digital usada pelo servidor. Na realidade, quase ninguém faz isso porque é mais seguro usar uma solução adequada de gerenciamento de chaves SSH.

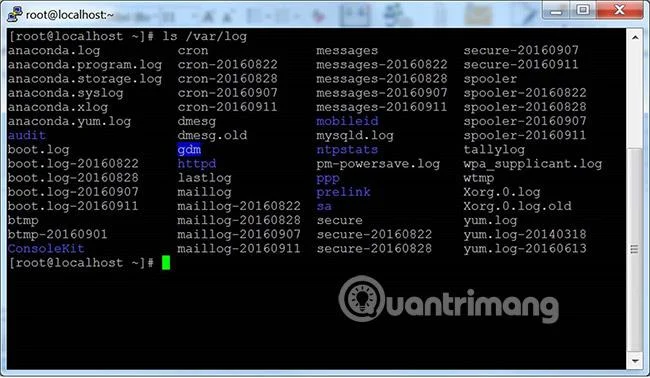

Janela do terminal e informações de login

Após o aviso de segurança, você receberá uma janela de terminal. Por padrão, esta é uma janela preta e de muito mau gosto. Ele primeiro solicitará um nome de usuário e uma senha. Depois disso, você receberá uma linha de comando no servidor.

Você pode digitar na janela do terminal. Agora você está conectado ao servidor e tudo o que digitar na janela do terminal será enviado ao servidor. A resposta do servidor também é exibida nesta janela. Você pode executar qualquer aplicativo de texto no servidor usando uma janela de terminal. A sessão termina quando você sai do shell da linha de comando no servidor (geralmente digitando exit na linha de comando ou pressionando Ctrl+D). Alternativamente, você pode forçar o encerramento da sessão fechando a janela do terminal.

![Como usar o PuTTY no Windows Como usar o PuTTY no Windows]()

Opções de configuração e perfis são salvos

A janela de configuração inicial contém muitas opções. A maioria deles é desnecessária apenas para uso geral.

![Como usar o PuTTY no Windows Como usar o PuTTY no Windows]()

Porta

O campo port especifica a porta TCP/IP à qual se conectar. Para SSH, esta é a porta na qual o servidor SSH é executado. Normalmente o valor é 22. Se por algum motivo você precisar se conectar a alguma outra porta, basta alterar este valor. No entanto, normalmente apenas os desenvolvedores alteram esse valor para outro valor, mas algumas empresas também executam servidores SSH em portas não padrão ou executam vários servidores SSH no mesmo servidor em portas diferentes.

Tipo de conexão

A seleção do tipo de conexão quase nunca precisa ser alterada. Apenas deixe como SSH. SSH é um protocolo de comunicação criptografado seguro projetado para garantir que suas senhas e dados sejam protegidos ao máximo.

Conexões brutas podem ser usadas por desenvolvedores para testar conexões de soquete TCP/IP (por exemplo, ao desenvolver aplicativos de rede que escutam portas TCP/IP).

Telnet é um protocolo antigo que quase nunca é usado, a menos que você esteja gerenciando equipamentos com mais de 10 anos. Telnet não é seguro. As senhas são enviadas sem criptografia na rede. E, claro, os invasores podem facilmente espionar informações e roubar nomes de usuário e senhas. Rlogin é um protocolo antigo com inadequações semelhantes.

Uma porta serial é outro mecanismo de comunicação para conectar computadores a dispositivos periféricos. A maioria dos computadores pessoais hoje não possui mais portas seriais, mas às vezes ainda são usadas para controlar dispositivos físicos, instrumentação, máquinas ou equipamentos de comunicação. Outro uso da porta serial é a depuração de sistemas operacionais ou software embarcado.

Carregar, salvar ou excluir uma sessão armazenada

Esta seção permite salvar suas configurações como um perfil nomeado. Basta escrever o nome do seu novo perfil na caixa Sessões salvas e clicar em Salvar para criar um novo perfil. O nome do seu servidor e outras configurações são salvos no perfil.

Os perfis salvos aparecem em uma caixa maior abaixo. Inicialmente, ele conterá apenas configurações padrão. O perfil que você salvar será incluído lá. Selecione um perfil e clique em Carregar para usar o perfil salvo anteriormente. Selecione um perfil e clique em Excluir para excluir o perfil que não é mais necessário.

Feche a janela com o comando exit

Finalmente, fechar a janela do terminal com o comando exit indica se a janela do terminal será fechada automaticamente quando a conexão for encerrada. Há muito pouca necessidade de alterá-lo do valor padrão de Somente na saída limpa.

Opções de configuração na janela esquerda

Você pode encontrar outras opções no painel esquerdo intitulado Categoria. Selecione uma categoria aqui e a janela direita mudará para exibir as opções de configuração correspondentes a essa categoria. As opções exibidas passam a pertencer à categoria Sessão.

Somente opções relevantes são descritas aqui. Existem muitas opções e a maioria delas nunca será usada.

Opções de terminal

As opções nesta categoria afetam a emulação de terminal e o mapeamento de teclado. Estas serão em grande parte autoexplicativas e não serão abordadas aqui. Muito poucas pessoas precisam tocar nessas opções. Algumas pessoas podem alterar a maneira como o caractere da campainha é tratado, ou pessoas que usam sistemas operacionais menos conhecidos podem alterar o que é enviado pela tecla backspace ou excluir o caractere.

Opções na janela do terminal

Opções que afetam a aparência e o comportamento da janela do terminal. Também é possível especificar como os caracteres são traduzidos na saída e escolher fontes e cores para a janela.

Opções de conexão

Entre as opções de conexão, as opções de Dados podem ser úteis. O nome de usuário de login automático identificará o usuário conectado no momento, portanto, o nome não precisará ser inserido sempre que você fizer login. A opção Proxy raramente é útil para usuários domésticos, mas pode ser necessária em empresas que não permitem conexões de saída com a Internet sem o uso de proxies SOCKS ou outros mecanismos semelhantes. Não se preocupe se você não sabe o que é um proxy SOCKS , basta sair desta seção.

As entradas Telnet , Rlogin e Serial contêm apenas opções para esses protocolos e muito poucas pessoas os utilizam.

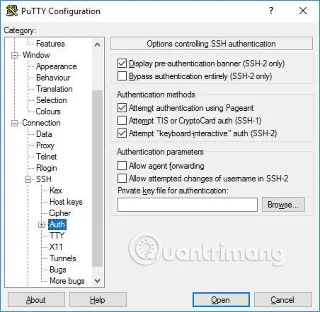

No entanto, as opções SSH são importantes e úteis para algumas pessoas. O usuário ou estudante médio não precisa se preocupar com eles. Mas se você quiser usar autenticação de chave pública, elas são essenciais. Observe que você precisa abrir as preferências de SSH clicando no pequeno ícone [+] . Caso contrário, você não verá todas as opções.

Troca de chaves, chaves de host e opções de criptografia

Você quase nunca quer tocar nas opções Kex (troca de chaves), Host Keys ou Cipher. Todos eles têm valores padrão razoáveis, e a maioria das pessoas não sabe o suficiente sobre codificação para escolher o que for melhor. Portanto, ignore essas opções, a menos que você realmente saiba o que está fazendo.

![Como usar o PuTTY no Windows Como usar o PuTTY no Windows]()

Opções de autenticação – Autenticação de chave pública

A subárvore Auth contém diversas opções que podem ser úteis. Quando você clica em Auth , uma janela intitulada Opções que controla a autenticação SSH é exibida . Para habilitar a autenticação de chave pública, basta gerar uma chave SSH e clicar no botão Procurar na caixa de parâmetros de autenticação no meio à direita desta janela de configuração. Os usuários avançados também podem marcar a caixa de seleção Permitir encaminhamento de agente para usar o logon único baseado em chave.

A maioria dos usuários não precisa criar uma chave SSH e não precisa saber o que é autenticação de chave pública. No entanto, os administradores de sistema devem aprender e também se familiarizar com o gerenciamento de chaves SSH e garantir que sua organização implemente processos de provisionamento e encerramento, bem como verificar chaves SSH apropriadas.

Autenticação do Active Directory (GSSAPI/Kerberos)

Um dos recursos interessantes do PuTTY é o suporte para logon único no diretório ativo. Tecnicamente, utiliza o protocolo Kerberos através de uma interface de programação chamada GSSAPI. No protocolo SSH, esse mecanismo é chamado de autenticação GSSAPI. Os usuários empresariais que usam autenticação Kerberos (por exemplo, por meio do Centrify ou Quest Authentication Services, também conhecido como Vintela) podem querer aproveitar as vantagens desse recurso de logon único. Outros usuários não precisam se preocupar com isso. Você pode encontrar as configurações para autenticação GSSAPI na seção SSH/Auth. Observe que você deve expandir a seção Auth clicando no ícone [+] para ver as opções GSSAPI.

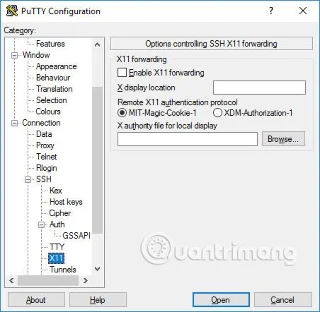

Opções de encaminhamento X11

X11 é um protocolo e sistema para execução de aplicações gráficas em Unix e Linux . Ele suporta a execução remota de aplicativos gráficos em uma rede externa.

PuTTY não implementa um servidor X11 (lado da tela), mas pode funcionar com vários outros produtos que implementam a funcionalidade do servidor X no Windows. Uma alternativa gratuita popular é o XMing.

Para usar um servidor X11, você precisa selecionar Habilitar encaminhamento X11 e inserir localhost:0.0 na caixa Local de exibição X. Você não precisa se preocupar com outras configurações.

![Como usar o PuTTY no Windows Como usar o PuTTY no Windows]()

Opções de túnel

A categoria final de opções de configuração que discutiremos é Túneis. Eles são usados para configurar o tunelamento SSH, também conhecido como encaminhamento de porta SSH. Este painel pode ser usado para definir o encaminhamento da conexão. As transições são salvas em perfis.

Para adicionar um encaminhador local (ou seja, uma porta TCP/IP na máquina local é encaminhada para uma porta na máquina remota ou para uma máquina acessível a partir da máquina remota), escreva a porta de origem no campo Porta de origem, a máquina destino e porta (por exemplo, www.dest.com:80) no campo Destino e selecione Local. Clique em Adicionar.

Para adicionar um encaminhamento de porta remota (ou seja, uma porta TCP/IP na máquina remota que é encaminhada para uma porta na máquina local ou para uma máquina acessível a partir da máquina local), especifique a porta de O destino pode ser acessado na máquina local (seu computador).

Normalmente você não precisa verificar as portas locais que aceitam conexões de outros hosts ou portas remotas. No entanto, se a conexão com a porta for encaminhada de uma rede, em vez de localhost (localhost), será necessário verificar essas portas. Há um pequeno risco de segurança, mas normalmente não é um problema no caso do uso de tunelamento SSH . No entanto, você deve compreender que qualquer pessoa que possa se conectar ao respectivo computador também pode se conectar à porta de encaminhamento. Em alguns casos, o encaminhamento de porta pode ser usado para contornar firewalls.

Ver mais: