Você está navegando na web, verificando seu e-mail, quando uma notificação aparece de repente. Seu computador e seus dados são bloqueados e criptografados por ransomware . Você não pode acessar até que o resgate seja pago. A maioria das pessoas sabe como funciona um ransomware, e é por isso que os criadores de ransomware estão sempre procurando maneiras de pesquisar e criar novos ransomware para fazer você pagar. Aqui estão alguns novos tipos de ransomware que você deve conhecer.

1. Ransomware Cerber

Se o seu computador estiver infectado com o ransomware Cerber (geralmente atacado por meio de anexos de e-mail colocados em documentos do Microsoft Office), seus dados serão criptografados com cada arquivo tendo uma nova extensão .cerber .

Nota: A menos que você esteja na Rússia ou na Ucrânia ou em outros países ex-soviéticos, como Armênia, Azerbaijão, Bielorrússia, Geórgia, Quirguistão, Cazaquistão, Moldávia, Turcomenistão, Tadjiquistão ou Uzbequistão, você não será atacado pelo ransomware Cerber.

Você sabe que foi atacado pelo Cerber quando recebe uma notificação na tela do seu computador. Além disso, instruções sobre como pagar serão incluídas em cada pasta em formato TXT e HTML. Além disso, você pode encontrar um arquivo VBS (Visual Basic Script) para guiá-lo durante o processo de pagamento. Este ransomware lhe dirá como pagar o resgate e descriptografar os dados.

2. Ransomware PUBG

Em abril de 2018, muitas pessoas viram o PUBG Ransomware adotar uma abordagem diferente para criptografar os computadores dos usuários em busca de resgate. Em vez de pedir dinheiro para desbloquear arquivos, os programadores por trás desse estranho malware oferecem duas opções:

- Jogue o videogame GameUnknown's Battlegrounds (disponível por US$ 29,99 no Steam).

- Basta colar o código que os golpistas forneceram na sua tela.

Na verdade, isso não é malware, embora tenha o potencial de ser irritante e parecer um ransomware real. PUBG Ransomware é apenas uma ferramenta promocional para os campos de batalha de PlayerUnknown.

Veja mais: Dicas para se tornar o último sobrevivente no jogo de arena de vida ou morte PlayerUnknown's Battlegrounds

Parece que esse ransomware não é tão ruim assim, certo? Sim, mas criptografa o arquivo e altera a extensão do arquivo para .pubg. Resumindo, se aparecerem duas opções: colar o código e comprar o atirador, você deve escolher a ação adequada. Se este for um ransomware real, você terá que pagar pelo menos 10 vezes o valor do jogo. No entanto, este é um dos ransomware mais fáceis de resolver.

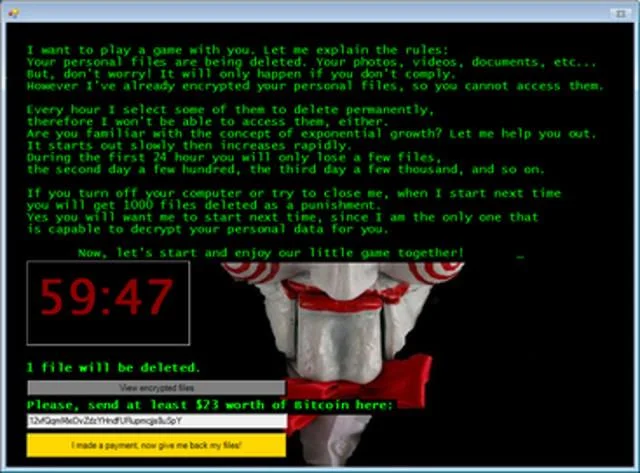

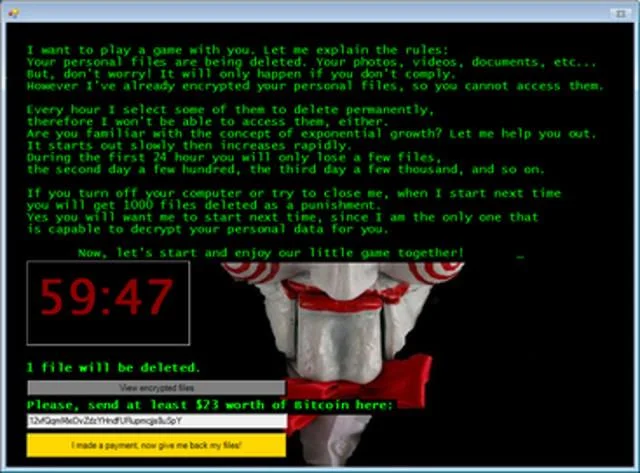

3. Ransomware de serra de vaivém

Originalmente conhecido como BitcoinBlackmailer, este ransomware Jigsaw ganhou um novo nome graças ao aparecimento de Billy the Puppet.

Descoberto pela primeira vez em abril de 2016, o Jigsaw se espalha por meio de e-mails de spam e anexos infectados por ransomware. Quando ativado, o Jigsaw bloqueia os dados do usuário e o Master Boot Record (MBR) do sistema e exibe a mensagem anexada.

Isto é essencialmente uma ameaça: se o resgate (em Bitcoin) não for pago dentro de uma hora, um arquivo será excluído do seu computador. A cada hora de atraso, o número de arquivos excluídos aumentará e reiniciar ou tentar encerrar o processo resultará em 1.000 arquivos excluídos. Novas versões do Jigsaw também ameaçam liberar informações confidenciais das vítimas caso elas não paguem.

4. Ransomware de ransomware

Estamos familiarizados com o funcionamento do ransomware. Você está infectado por um malware que criptografa dados importantes ou todo o seu computador e, em seguida, força você a pagar uma quantia em dinheiro para descriptografar os dados por meio de uma chave de descriptografia.

O ransomware normal será assim, mas o Ranscam é diferente. Ele não criptografa dados para resgate, mas seus dados serão excluídos permanentemente.

5. Ransomware FLocker

Em junho de 2016, foi descoberto que o ransomware FLocker (ANDROIDOS_FLOCKER.A) estava se espalhando em telefones e tablets Android. Smart TVs com Android foram adicionadas à sua lista de alvos.

Você provavelmente já ouviu falar de Flocker, mesmo que não saiba seu nome. Este é um dos tipos de ransomware que exibe um aviso de “aplicação da lei”, notificando que você visualizou esse material ilegal no sistema. Além disso, tem como alvo usuários na Europa Ocidental e na América do Norte; praticamente todos, exceto os da Rússia, da Ucrânia ou de qualquer outro país ex-soviético.

A vítima é solicitada a pagar por meio de um voucher do iTunes, que muitas vezes é alvo de golpistas, e quando você recebe o dinheiro, você recupera o controle do seu telefone ou TV Android.

6. Ransomware falso

É surpreendente saber que alguns ransomware não fazem nada. Ao contrário do PUBG Ransomware, esses ransomware são simplesmente anúncios falsos, alegando ter controle sobre o seu computador.

Esse tipo de ransomware é fácil de resolver, mas o “poder” do ransomware é suficiente para torná-lo lucrativo. As vítimas pagam sem saber que não precisam, porque seus dados não são criptografados.

Este tipo de ataque de ransomware geralmente aparece na janela do navegador. Quando aparece, você não consegue fechar a janela e diz “seus arquivos foram criptografados, pague 300 USD em Bitcoin, esta é a única solução”.

Se você quiser verificar se o ransomware encontrado é real ou apenas uma farsa, pressione Alt + F4 no Windows e Cmd + W no Mac. Se a janela fechar, atualize seu software antivírus imediatamente e verifique o computador.

7. Como o ransomware se disfarça

Finalmente, vamos ver como o ransomware engana as vítimas através da sua aparência. Você já sabe que anexos de e-mail falsos geralmente contêm ransomware. Neste caso, o arquivo anexado aparecerá como um arquivo DOC válido, enviado por e-mail spam solicitando dinheiro. Este anexo é a fatura do dinheiro. Depois de baixado, seu sistema é hackeado.

No entanto, há outro disfarce, por exemplo, o ransomware DetoxCrypto (Ransom.DetoxCrypto) personifica o famoso software Malwarebytes Anti-Malware com uma pequena mudança de nome Malwerbyte. Há também uma variante do Cryptolocker que se faz passar pelo Windows Update.

Você acha que sabe tudo sobre ransomware, mas não sabe, pense novamente. Os golpistas não param até receberem seu dinheiro e sempre apresentam novos designs.

Se você está preocupado com ransomware, tente algumas medidas preventivas, como fazer backup regularmente de seus dados, atualizar seu computador, ficar longe de arquivos suspeitos e estranhos, usar filtragem de e-mail e executar alguma segurança na Internet.

Ver mais: