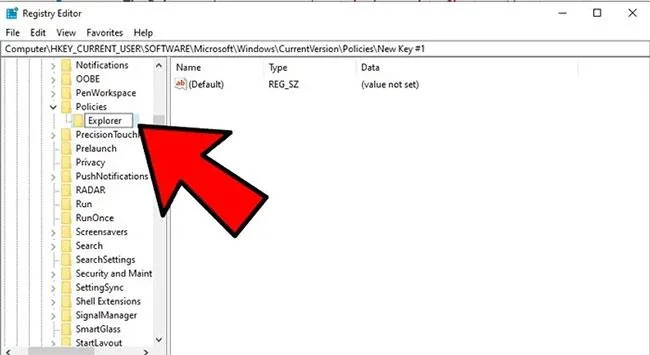

O que é 1.1.1.1?

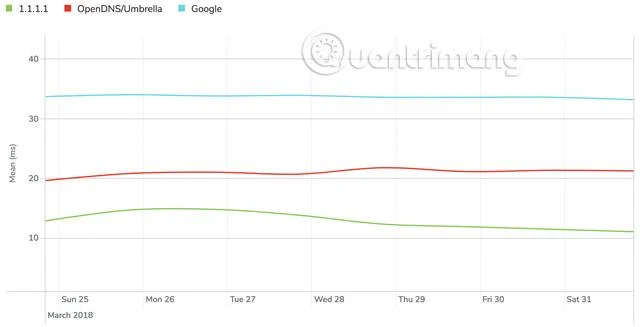

1.1.1.1 é um serviço DNS de alta velocidade e bem seguro da Cloudflare, um famoso provedor de serviços de proxy reverso. O serviço DNS da Cloudflare ajudará os usuários a minimizar o rastreamento do histórico de navegação e, ao mesmo tempo, aumentar a velocidade de acesso à Internet . Segundo a Cloudflare, o serviço DNS tem tempo de resposta de apenas 14ms, muito mais rápido que OpenDNS (20ms) e Google DNS (34ms).

Os endereços IPv4 da Cloudflare fornecidos pela APNIC são fáceis de lembrar: 1.1.1.1 e 1.0.0.1.

Além disso, os usuários podem ficar tranquilos ao utilizar o serviço DNS da Cloudflare, pois ele excluirá todos os registros registrados em até 24 horas para que os dados não sejam divulgados ou utilizados.

O papel do resolvedor no DNS

Ao resolver um nome de domínio, uma consulta viaja do sistema back-end (ou seja, um navegador da web) para um serviço DNS recursivo . Se o registro DNS não estiver no cache local do serviço, consulte recursivamente a hierarquia DNS confiável para encontrar as informações de endereço IP que você está procurando. A recursão faz parte do que o DNS 1.1.1.1 faz, por isso precisa ser rápida e segura.

Objetivo de 1.1.1.1

O objetivo da Cloudflare é operar o resolvedor público mais rápido do mundo e, ao mesmo tempo, elevar o nível de proteção da privacidade do usuário. Para acelerar a Internet, a empresa construiu centros de dados em todo o mundo para reduzir a distância (ou seja, a latência) entre os utilizadores e o conteúdo.

![O que é 1.1.1.1? Como ele acelera a Internet e protege os dados durante a navegação? O que é 1.1.1.1? Como ele acelera a Internet e protege os dados durante a navegação?]()

Somente em março, a Cloudflare ativou 31 novos data centers em todo o mundo (Istambul, Reykjavik, Riad, Macau, Bagdá, Houston, Indianápolis, Montgomery, Pittsburgh, Sacramento, Cidade do México, Tel Aviv, Durban, Port Louis, Cebu City, Edimburgo, Riga, Tallinn, Vilnius, Calgary, Saskatoon, Winnipeg, Jacksonville, Memphis, Tallahassee, Bogotá, Cidade do Luxemburgo, Chișinău) e como todas as outras cidades desta rede, os novos sites executam o DNS Resolver, 1.1 .1.1 no primeiro dia.

Essa rede rápida e amplamente distribuída foi criada para atender a qualquer protocolo, e a Cloudflare é atualmente o provedor de DNS mais rápido e confiável da Internet. Além disso, a empresa também fornece serviço Anycast para dois dos trinta servidores de nomes raiz (serviço de resolução de nomes de domínio raiz) e fornece serviços DNS recursivos para usuários. A recursão pode tirar proveito de servidores autorizados co-localizados para agilizar a pesquisa de todos os nomes de domínio.

Embora o DNSSEC garanta a integridade dos dados entre o resolvedor e o servidor confiável, ele não protege a privacidade da “última milha” dos usuários. No entanto, o DNS Resolver 1.1.1.1 suporta os novos padrões de segurança DNS - DNS-over-TLS e DNS-over-HTTPS, fornecendo criptografia de última milha para manter as consultas DNS dos usuários privadas e confidenciais.

O Resolver protege a privacidade

Anteriormente, enviava recursivamente o nome de domínio completo a qualquer intermediário para encontrar o caminho para rootear ou DNSs confiáveis. Isso significa que se você visitar o site quantrimang.com, o servidor raiz e o servidor .com serão consultados com o nome de domínio completo (ou seja, quantrimang e a parte com), mesmo que o servidor raiz simplesmente redirecione para .com ( independente do domínio completo). O fácil acesso a todas essas informações pessoais de navegação via DNS é uma preocupação para muitas pessoas. Este problema é resolvido por alguns pacotes de software resolvedores, embora nem todos conheçam essas soluções.

O serviço DNS Resolver, 1.1.1.1, fornece todos os mecanismos de proteção de privacidade DNS identificados e recomendados para uso entre o resolvedor stub e o resolvedor recursivo. O resolvedor stub é um componente do sistema operacional que “conversa” com resolvedores recursivos. Ao usar apenas o DNS de minimização de nome de consulta definido em RFC7816, o resolvedor de DNS 1.1.1.1 torna menos provável o vazamento de informações para servidores DNS intermediários, como raízes e TLDs. Isso significa que o resolvedor DNS 1.1.1.1 envia apenas nomes suficientes para que o resolvedor saiba o que perguntar em seguida.

O resolvedor de DNS 1.1.1.1 também oferece suporte a consultas TLS privadas na porta 853 (DNS sobre TLS), para que possa manter as consultas ocultas contra vazamentos de rede. Além disso, ao fornecer um protocolo DoH experimental (DNS sobre HTTPS), o serviço melhorou a privacidade e a velocidade no futuro para os usuários, já que navegadores e outros aplicativos podem se conectar entre si. Consolida o tráfego DNS e HTTPS em uma única conexão.

Com o uso crescente de cache negativo (cache negativo é um cache que armazena respostas “negativas”, ou seja, erros) no DNS, conforme descrito na RFC8198, a Cloudflare pode continuar a reduzir a carga no sistema DNS global. Esta técnica primeiro usa um cache negativo para resolvedores existentes para reter informações negativas (ou inexistentes) por um período de tempo. Para zonas assinadas DNSSE e de registros NSEC na memória, o resolvedor pode descobrir que o nome solicitado não existe sem realizar consultas adicionais. Portanto, se você digitar wwwwww ponto e escrever algo, então wwww ponto e escrever algo, a segunda consulta será respondida “não” muito rapidamente (NXDOMAIN no mundo DNS). O cache negativo funciona apenas com zonas assinadas DNSSEC, incluindo raiz e 1.400 dos 1.544 TLDs assinados ontem.

A empresa utiliza autenticação DNSSEC porque permite garantir que as respostas estão corretas, com custos baixos e económicos de verificação de assinaturas. A Cloudflare sempre deseja que os usuários confiem nas respostas que recebem e realiza todas as verificações possíveis para evitar respostas negativas aos clientes.

No entanto, erros na configuração de DNSSEC causados por operadores de DNS podem fazer com que os domínios sejam configurados incorretamente. Para corrigir esse problema, a Cloudflare configurará “ Âncoras de confiança negativas ” em domínios com erros de DNSSEC identificados e corrigidos e os removerá quando os operadores corrigirem a configuração. Isso limita o impacto de domínios DNSSEC com falha, desativando temporariamente a validação de DNSSEC para um domínio específico mal configurado, restaurando o acesso aos clientes finais.

Como foi formado o serviço DNS resolver 1.1.1.1?

Inicialmente, a Cloudflare pensou em construir seu próprio resolvedor, mas essa ideia foi posteriormente rejeitada devido à complexidade e às considerações relacionadas à estratégia go-to-market (GTM) – entregando valor exclusivo aos clientes e ganhando vantagem competitiva. Depois de analisarem todos os resolvedores de código aberto do mercado, dessa longa lista, eles reduziram a escolha a duas ou três opções que atendessem à maioria dos objetivos do projeto. Finalmente, a empresa decidiu construir o sistema no Knot Resolver da CZ NIC, lançado há dois anos e meio. Com a seleção do Knot Resolver, a diversidade de software também aumenta. O destaque é que ele possui mais recursos básicos do que o Cloudflare desejava. Com arquitetura modular semelhante ao OpenResty, o Knot Resolver está sendo utilizado e desenvolvido.

Coisas interessantes que tornam o resolvedor da Cloudflare diferente

Os recursos avançados do serviço DNS resolver 1.1.1.1 são:

- Minimização de consulta RFC7816

- DNS sobre TLS (segurança da camada de transporte) RFC7858

- Protocolo DoH DNS sobre HTTPS

- Respostas “negativas” RFC8198

Observe que o desenvolvedor-chefe do Knot Resolver, Marek Vavruša, está na equipe DNS da Cloudflare há mais de dois anos.

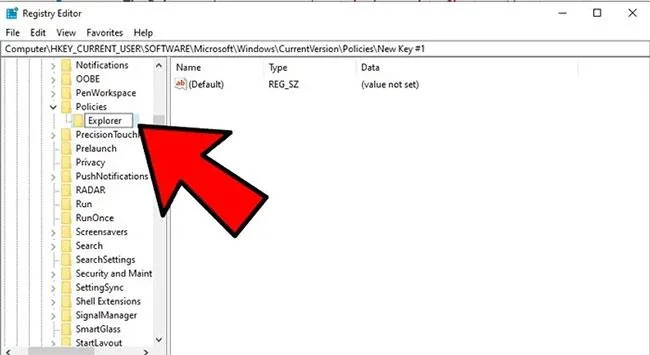

Como tornar o resolvedor mais rápido

Existem muitos fatores que afetam a velocidade do resolvedor. A primeira e mais importante é: ele pode responder do cache? Sempre que possível, o tempo de resposta é apenas o tempo de "ida e volta" de um pacote do cliente para o resolvedor.

![O que é 1.1.1.1? Como ele acelera a Internet e protege os dados durante a navegação? O que é 1.1.1.1? Como ele acelera a Internet e protege os dados durante a navegação?]()

Quando o resolvedor precisa de uma resposta de uma autoridade, as coisas ficam um pouco mais complicadas porque o resolvedor precisa acompanhar a hierarquia do DNS para resolver nomes de domínio, o que significa que ele precisa se comunicar com vários servidores confiáveis, começando pelo nome de domínio. o servidor de origem. Por exemplo, um resolvedor em Buenos Aires, na Argentina, levará mais tempo para monitorar a hierarquia do DNS do que um resolvedor em Frankfurt, na Alemanha, porque está próximo de servidores confiáveis. Para resolver esse problema, precisamos preencher previamente o cache, fora da banda para nomes comuns, o que significa que quando uma consulta real chega, as respostas podem ser recuperadas do cache com muito mais rapidez.

Um problema com redes escaláveis é que a taxa de acertos do cache é inversamente proporcional ao número de nós configurados em cada data center. Se houver apenas um nó no data center mais próximo, você pode ter certeza de que, ao fazer a mesma consulta duas vezes, receberá uma resposta em cache na segunda vez. No entanto, como existem centenas de nós em cada data center, os usuários podem receber respostas não resolvidas, introduzindo latência para cada solicitação. Uma solução comum é colocar um balanceador de carga de cache na frente de todos os resolvedores, mas isso se torna um ponto único de falha para todo o sistema e a Cloudflare. Não faça isso. Em vez de depender de um cache centralizado, o resolvedor DNS 1.1.1.1 usa um cache distribuído avançado.

Política de dados

A Cloudflare afirma nunca armazenar endereços IP de clientes e usar apenas nomes de consulta para melhorar o desempenho do resolvedor de DNS (como preencher caches com base em domínios populares em uma região e/ou após desfocagem).

A Cloudflare nunca armazenará nenhuma informação em logs que identifique o usuário final, e todos esses registros coletados serão excluídos em até 24 horas. A empresa disse que continuará a seguir sua política de privacidade e garantirá que nenhum dado do usuário seja vendido a anunciantes ou usado para atingir consumidores.

Como configurar o resolvedor DNS 1.1.1.1

Quantrimang.com tem instruções bastante específicas sobre como configurar este DNS no PC e no celular, se você estiver interessado pode segui-las.

Algumas coisas sobre o endereço do resolvedor DNS

A Cloudflare trabalhou com o APNIC e usou os endereços IPv4 1.0.0.1 e 1.1.1.1 (todos concordaram que esses endereços eram fáceis de lembrar). Sem anos de pesquisa e testes, esses sites não teriam entrado em produção.

Para IPv6 , a empresa escolheu 2606:4700:4700::1111 e 2606:4700:4700::1001 para este serviço. Como você sabe, não é fácil obter um endereço IPv6, porém, eles escolheram um endereço que usa apenas números.

Mas por que usar um endereço fácil de lembrar? O que há de especial neste resolvedor público? A primeira coisa a fazer neste processo é onde colocar esses números. Eles precisam de um número que possa ser inserido em qualquer computador ou conectado ao dispositivo que o usuário usa para encontrar o serviço de resolução.

Qualquer pessoa na Internet pode usar esse resolvedor público e você pode ver como isso é feito acessando https://1.1.1.1/ e clicando em COMEÇAR .

Por que anunciar o lançamento do resolvedor DNS em abril?

Para a maioria das pessoas no mundo, domingo é 1º de abril de 2018 (nos EUA, a forma como a data é escrita será o mês anterior ao dia seguinte a 4 de janeiro de 2018). Você vê 4 e 1? É por isso que a Cloudflare anunciou neste dia quatro números um (1.1.1.1).