Este artigo está na série: Visão geral de vulnerabilidades em chips Intel, AMD, ARM: Meltdown e Spectre . Convidamos você a ler todos os artigos da série para obter informações e tomar medidas para proteger seu dispositivo contra essas duas graves vulnerabilidades de segurança.

Uma série de atualizações de software para proteção contra Meltdown e Spectre foram lançadas pelos desenvolvedores. No entanto, isso ainda afetará todo o futuro da indústria de chips processadores.

As duas palavras-chave “Meltdown” e “Spectre” são as coisas mais populares no Vale do Silício. Esses são dois novos métodos que os hackers usam para atacar processadores Intel , AMD e ARM . O Google foi a primeira empresa a descobri-lo e só hoje expôs oficialmente todos os detalhes ao público.

Meltdown e Spectre aproveitam uma vulnerabilidade de segurança fundamental nos chips acima, que teoricamente poderiam ser usados para “ler informações confidenciais na memória de um sistema, como senhas, chave para abrir conteúdo criptografado ou qualquer informação sensível”, anunciou oficialmente o Google em seu FAQ (Perguntas Frequentes).

A primeira coisa que você deve saber é que quase todos os PCs, laptops, tablets e smartphones são afetados por esta vulnerabilidade de segurança, independentemente do país de origem, da empresa ou do sistema operacional em que são executados. Mas esta vulnerabilidade não é fácil de explorar: ela requer muitos fatores específicos para ser eficaz, incluindo malware já em execução no computador. Mas as vulnerabilidades de segurança não podem ser tranquilizadas com base na teoria.

As consequências não afetarão apenas um dispositivo individual. Esta vulnerabilidade pode fazer com que servidores inteiros, data centers ou plataformas de computação em nuvem sejam invadidos por bandidos. Na pior das hipóteses, onde elementos específicos estão presentes, o Meltdown e o Spectre podem ser usados pelos próprios usuários, para roubar informações de outros usuários.

Atualmente, os patches foram lançados, mas também é uma faca de dois gumes: tornará as máquinas antigas visivelmente mais lentas, especialmente PCs, laptops antigos, etc.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Neste momento, os usuários estão em perigo?

Aqui estão algumas boas notícias: a Intel e o Google dizem que não viram nenhum ataque Meltdown ou Spectre sair de controle. Grandes empresas como Intel, Amazon, Google, Apple e Microsoft emitiram correções imediatamente.

Mas como mencionado acima, todos eles têm como consequência desacelerar um pouco o dispositivo, alguns relatórios dizem que o desempenho do dispositivo diminuiu em até 30% após a instalação da nova atualização. A Intel acrescentou que dependendo do uso pretendido da máquina, ela ficará mais ou menos lenta.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

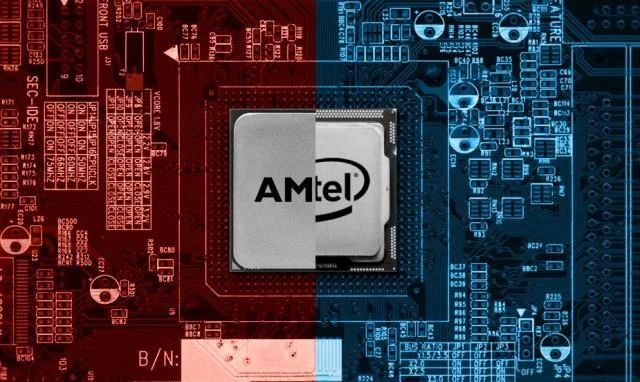

Anteriormente, o Meltdown atacava apenas os processadores Intel, mas recentemente a AMD também admitiu ter uma vulnerabilidade de segurança semelhante. Agora, de acordo com o conselho do Google, você pode proteger seu sistema com as atualizações de software mais recentes. Os sistemas operacionais Linux e Windows 10 tiveram suas primeiras atualizações.

Spectre, pelo contrário, é muitas vezes mais perigoso que Meltdown. O Google disse que conseguiu eliminar os ataques Spectre a chips de processadores Intel, ARM e AMD, mas, segundo eles, não existe uma solução simples e eficaz.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

No entanto, é muito difícil tirar partido da vulnerabilidade de segurança do Spectre, pelo que actualmente nenhuma grande empresa está demasiado preocupada com o potencial de um ataque em grande escala. O fato é que a vulnerabilidade do Spectre aproveita a forma como o chip do processador funciona, então, para eliminar completamente o Spectre, precisamos de uma geração de hardware completamente nova.

É também por isso que foi chamado de Spectre. “Como não é fácil de consertar, isso nos assombrará por um tempo”, afirma claramente a seção de perguntas frequentes sobre Meltdown e Spectre.

Qual é a natureza de Meltdown e Spectre?

Eles não são “bugs” no sistema. São MANEIRAS de atacar a própria forma como os processadores Intel, ARM ou AMD funcionam. Este bug foi descoberto pelo laboratório de segurança cibernética Project Zero do Google.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Eles estudaram cuidadosamente os chips acima, encontrando uma falha no design, uma falha fatal da qual Meltdown e Spectre podem tirar vantagem, derrubando os métodos normais de segurança desses processadores.

Especificamente, trata-se de “execução especulativa”, uma técnica de processamento usada em chips Intel desde 1995 e também um método comum de processamento de dados em processadores ARM e AMD. Com a prática especulativa, o chip basicamente adivinhará o que você está prestes a fazer. Se acertarem, estarão um passo à sua frente, o que fará com que você sinta que a máquina funciona com mais suavidade. Se eles errarem, os dados serão jogados fora e adivinhados novamente desde o início.

O Project Zero descobriu que existem duas maneiras principais de enganar até mesmo os aplicativos mais seguros e cuidadosamente projetados para que vazem informações que o próprio processador já deduziu. Com o tipo certo de malware, os bandidos podem obter essas informações descartadas, informações que deveriam ser extremamente secretas.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Com um sistema de computação em nuvem, esses dois métodos de ataque são ainda mais perigosos. Nele, uma enorme rede de usuários armazena dados. Se apenas UM link - um usuário usa um sistema não seguro, o risco de exposição de dados de CADA outro usuário é muito alto.

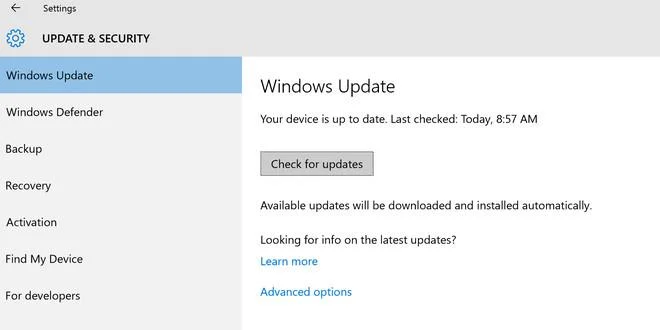

Então, o que podemos fazer para evitar nos tornarmos esse elo?

A primeira e melhor coisa a fazer agora é garantir que todos os seus patches de segurança estejam atualizados. Os principais sistemas operacionais já lançaram atualizações para essas duas vulnerabilidades Meltdown e Spectre. Especificamente, Linux , Android, MacOS da Apple e Windows 10 da Microsoft foram todos atualizados. Atualize seu dispositivo imediatamente.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Ao mesmo tempo, a Microsoft também disse ao Business Insider que estava correndo para encontrar uma solução para sua plataforma de nuvem Azure. O Google Cloud também incentiva os usuários a atualizar rapidamente seus sistemas operacionais.

Basicamente, atualize todos os seus dispositivos com a atualização mais recente. Espere um pouco mais, as grandes empresas lançarão novas atualizações para essas duas vulnerabilidades perigosas.

Além disso, lembre-se de que Meltdown e Spectre exigem código malicioso para funcionar, portanto, não baixe nada – software, arquivos estranhos – de qualquer fonte não confiável.

Por que meu dispositivo fica lento após uma atualização?

Meltdown e Spectre aproveitam a forma como os “kernels” – os elementos centrais, os kernels do sistema operacional – interagem com o processador. Em teoria, essas duas coisas funcionam de forma independente uma da outra, justamente para evitar que ataques como Meltdown e Spectre ocorram. No entanto, o Google provou que as soluções de segurança atuais não são suficientes.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Portanto, os desenvolvedores de sistemas operacionais devem isolar o kernel e o processador. Basicamente, eles os obrigam a fazer um desvio, o que exige um pouco mais de poder de processamento da máquina e naturalmente a máquina vai ficar um pouco mais lenta.

A Microsoft diz que os processadores Intel mais antigos que o modelo Skylake de dois anos serão visivelmente mais lentos. No entanto, não se preocupe muito com a velocidade de processamento do seu dispositivo, pois isso pode ser apenas temporário. Depois que o Google anunciou essas duas vulnerabilidades de segurança, os desenvolvedores – tanto de software quanto de sistemas operacionais – trabalharão para encontrar soluções mais eficazes.

As consequências deste incidente?

A Intel afirma que Meltdown e Spectre não irão deprimir o preço de suas ações, pois são bastante difíceis de implementar e, além disso, nenhum ataque (que a comunidade tenha conhecimento) foi documentado.

No entanto, o Google lembra a todos que Spectre ainda nos “assombra” há muito tempo. A técnica da “prática especulativa” tem sido a base dos processadores há duas décadas. Para substituir tal plataforma, toda a indústria de pesquisa e desenvolvimento de processadores precisa investir recursos na criação de uma plataforma nova e mais segura no futuro. Spectre fará com que a futura geração de processadores tenha uma cara completamente diferente do que vemos hoje, nos últimos 20 anos.

![Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM Tudo o que você precisa saber sobre Meltdown e Spectre – 2 vulnerabilidades perigosas presentes em bilhões de dispositivos que executam chips Intel, AMD e ARM]()

Para chegar a esse ponto, ainda teremos que esperar muito tempo. Os utilizadores de computadores já não “substituem” os seus sistemas regularmente, o que significa que os computadores antigos enfrentarão um elevado risco de fugas de informação. Os usuários de dispositivos móveis também enfrentam o mesmo risco, pois o número de dispositivos móveis não atualizados é incontável. Será mais fácil para o Spectre selecionar alvos, pois os sistemas que não foram atualizados serão isolados.

Este não é o fim do mundo, mas será o fim da era dos processadores Intel, ARM e AMD, e o fim do design de processadores e das práticas de fabricação.

De acordo com Genk

Ver mais: