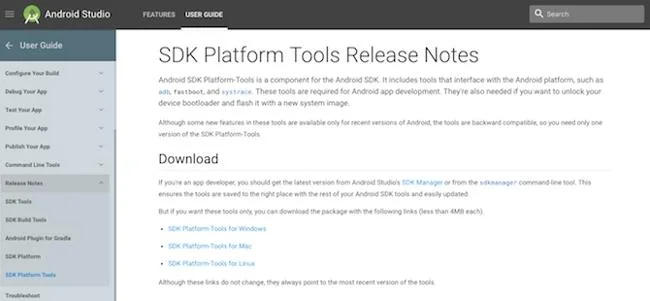

Um dos métodos populares para configurar máquinas Microsoft Windows é usar a Política de Grupo. Estas são configurações relacionadas ao registro no computador, configuração das configurações de segurança e comportamento ao operar a máquina. A Política de Grupo pode ser aberta no Active Directory (do cliente) ou configurada diretamente na máquina (local). As máquinas Windows 8.1 e Windows Server 2012 R2 têm mais de 3.700 configurações para o sistema operacional.

Abaixo estão 10 configurações importantes de Política de Grupo às quais você precisa prestar atenção. Não pare apenas nessas 10 configurações porque cada configuração razoável ajuda a reduzir o risco. Mas estas 10 escolhas decidirão quase tudo.

Se você configurar esses 10 nomes corretamente, criará um ambiente Windows mais seguro. Todos estão localizados em Configuração do Computador/Configuração do Windows/Configurações de Segurança.

1. Renomeie a conta do Administrador Local

Se os bandidos não souberem o nome da conta de administrador, eles levarão mais tempo para hackear. A renomeação da conta de administrador não pode ser feita automaticamente, você deve fazer isso sozinho.

2. Desative a conta de convidado

Uma das piores coisas que você pode fazer é ativar essa conta. Dá vários direitos de acesso a máquinas Windows e não requer senha. Felizmente, existe uma opção para desativar esse recurso por padrão.

Configure a Política de Grupo corretamente para garantir a segurança da sua máquina Windows

3. Desative LM e NTLM v1

Os protocolos de autenticação LM (LAN Manager) e NTLM v1 são vulneráveis. Use NTLM v2 e Kerberos. Por padrão, a maioria das máquinas Windows aceita todos os quatro protocolos. A menos que você tenha uma máquina antiga (com mais de 10 anos) e não tenha sido corrigida, raramente é recomendado usar o protocolo antigo. Eles podem ser desativados por padrão.

4. Desative o armazenamento LM

Os hashes de senha LM são facilmente convertidos em texto simples. Não deixe o Windows salvá-los na unidade, onde os hackers podem usar ferramentas para localizá-los. É desativado por padrão.

5. Comprimento mínimo da senha

O comprimento da senha para usuários normais deve ser de pelo menos 12 caracteres - 15 caracteres ou mais para contas de nível superior. As senhas do Windows não são muito seguras se tiverem menos de 12 caracteres. Para ser mais seguro no mundo da autenticação do Windows, deveria ser 15. Isso fechará quase todas as portas traseiras.

Infelizmente, a antiga configuração da Política de Grupo tinha no máximo 14 caracteres. Use políticas de senha refinadas. Embora não seja fácil instalar e configurar no Windows Server 2008 R2 (e versões anteriores), é muito fácil com o Windows Server 2012 e versões posteriores.

6. Vida útil máxima da senha

Senhas com 14 caracteres ou menos não podem ser usadas por mais de 90 dias. A duração máxima padrão da senha do Windows é de 42 dias, então você pode usar esse número ou aumentá-lo para 90 dias, se desejar. Alguns especialistas em segurança dizem que não há problema em usar uma senha de até um ano se ela tiver 15 caracteres ou mais. Lembre-se, porém, que quanto maior o prazo, maior o risco de alguém roubá-lo e usá-lo para acessar outra conta da mesma pessoa. O uso a curto prazo ainda é melhor.

7. Registros de eventos

Muitas vítimas de ataques poderiam ter sido detectadas precocemente se ativassem os logs de eventos e adquirissem o hábito de verificá-los. Certifique-se de usar as configurações recomendadas na ferramenta Microsoft Security Compliance Manager e usar subcategorias de auditoria.

8. Desative o comparecimento anônimo do SID

Identificadores de segurança (SID - identificador de segurança) são números atribuídos a cada usuário, grupo e objeto de segurança no Windows ou Active Directory. Nas primeiras versões do Windows, usuários não autenticados podiam consultar esses números para identificar usuários e grupos importantes (como administradores) que os hackers adoravam explorar. Este atendimento pode ser desabilitado por padrão.

9. Não permita que contas anônimas estejam no grupo de todos

Esta configuração e a configuração anterior, quando configuradas incorretamente, permitirão que uma pessoa anônima acesse o sistema além do permitido. Ambas as configurações foram habilitadas por padrão (desabilitar acesso anônimo) desde 2000.

10. Habilite o controle de conta de usuário (UAC)

Desde o Windows Vista, o UAC é a ferramenta de proteção nº 1 ao navegar na web. No entanto, muitas pessoas o desativam devido a informações antigas sobre problemas de compatibilidade de software. A maioria desses problemas desapareceu; o que resta pode ser resolvido usando o utilitário gratuito de detecção de incompatibilidade da Microsoft. Se você desabilitar o UAC, você corre um risco maior no Windows NT do que em sistemas operacionais mais recentes. O UAC está habilitado por padrão.

![10 configurações importantes de Política de Grupo no Windows que precisam ser feitas imediatamente 10 configurações importantes de Política de Grupo no Windows que precisam ser feitas imediatamente]()

Novas versões do sistema operacional têm muitas configurações padrão corretas

Se você prestar atenção, verá que 7 em cada 10 dessas configurações foram configuradas corretamente no Windows Vista, Windows Server 2008 e versões posteriores. Não há necessidade de perder tempo aprendendo todas as 3.700 configurações de Política de Grupo, basta definir as 10 configurações acima corretamente e pronto.