Um dos métodos de segurança de dados mais seguros e comumente usados na era digital atual é a criptografia de dados. No entanto, nem todos entendem claramente o que é criptografia de dados, quais são suas funções e como ocorre o processo de criptografia. Neste artigo, LuckyTemplates irá ajudá-lo a aprender o conhecimento básico sobre criptografia de dados.

1. O que é criptografia de dados?

A criptografia de dados é a conversão de dados de um formato para outro ou para um formato de código que somente pessoas com acesso à chave de descriptografia ou senha podem ler. Os dados criptografados são frequentemente chamados de texto cifrado, os dados regulares e não criptografados são chamados de texto simples.

Atualmente, a criptografia de dados é um dos métodos de segurança de dados mais populares e eficazes, confiável para muitas organizações e indivíduos. Na verdade, a criptografia de dados não impedirá que os dados sejam roubados, mas impedirá que outras pessoas possam ler o conteúdo daquele arquivo, porque ele foi transformado em um caractere diferente, ou conteúdo diferente.

Como usar o Bitlocker para criptografar dados no Windows 10 (Parte 1)

Existem dois tipos principais de criptografia de dados: criptografia assimétrica, também conhecida como criptografia de chave pública, e criptografia simétrica.

2. Função principal de criptografia de dados

O objetivo da criptografia de dados é proteger os dados digitais quando armazenados em sistemas de computador e transmitidos pela Internet ou outras redes de computadores. Os algoritmos de criptografia geralmente fornecem elementos importantes de segurança, como autenticação, integridade e não revogação. A autenticação permite verificar a origem dos dados, a integridade comprova que o conteúdo dos dados não foi alterado desde o seu envio. Nenhuma revogação garante que a pessoa não possa cancelar o envio de dados.

A criptografia transforma o conteúdo em uma nova forma, adicionando assim uma camada extra de segurança aos dados. Portanto, mesmo que seus dados sejam roubados, descriptografá-los é extremamente difícil, consome muitos recursos de computação e leva muito tempo. Para empresas e organizações, é necessário usar criptografia de dados. Isso evitará danos quando informações confidenciais forem expostas acidentalmente e será difícil decodificar imediatamente.

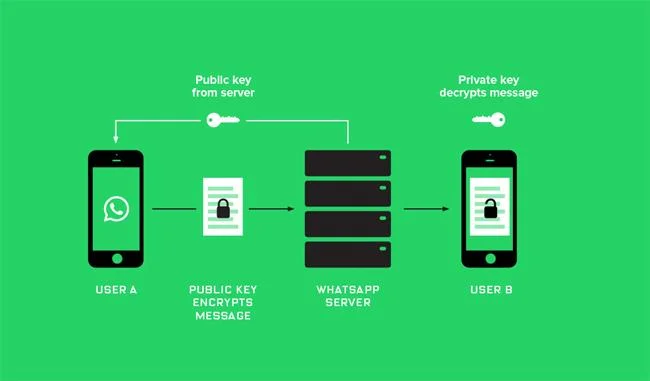

Atualmente, existem muitos aplicativos de mensagens que usam criptografia para proteger as mensagens dos usuários. Podemos citar o Facebook e o WhatsApp com o tipo de criptografia utilizada chamada End-to-End.

![O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados]()

3. Processo de criptografia de dados

Os dados ou texto simples são criptografados com um algoritmo de criptografia e uma chave de criptografia, criando um texto cifrado. Os dados após a criptografia só podem ser visualizados em sua forma original se forem descriptografados com as chaves corretas.

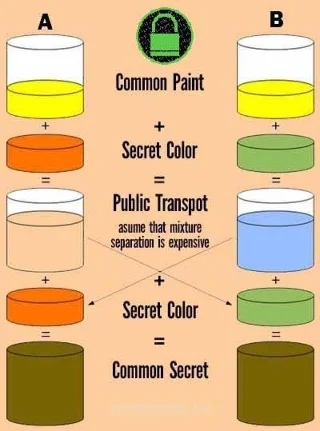

A criptografia simétrica usa a mesma chave secreta para criptografar e descriptografar dados. A criptografia simétrica é muito mais rápida que a criptografia assimétrica, porque com a criptografia assimétrica o remetente deve trocar chaves de criptografia com o destinatário antes que o destinatário possa descriptografar os dados. Como as empresas precisam distribuir e gerenciar com segurança um grande número de chaves, a maioria dos serviços de criptografia de dados reconhece isso e usa criptografia assimétrica para trocar chaves secretas depois de usar um algoritmo simétrico para criptografar os dados.

O algoritmo de criptografia assimétrica, também conhecido como criptografia de chave pública, usa duas chaves diferentes, uma pública e outra privada. Aprenderemos sobre essas duas chaves na próxima seção.

4. O que é criptografia de dados ponta a ponta?

A criptografia ponta a ponta (E2EE) é um método de criptografia onde apenas o destinatário e o remetente podem entender a mensagem criptografada. Ninguém saberá o conteúdo que estamos transmitindo, incluindo provedores de serviços de Internet.

Este método de criptografia utiliza uma chave entre o destinatário e o remetente que está diretamente envolvido no processo de envio de dados. A menos que terceiros conheçam esta chave, será impossível descriptografá-la.

O mecanismo de operação da criptografia ponta a ponta é através do protocolo de troca de chaves Diffie-Hellman. Podemos entender através do exemplo do envio de uma mensagem, duas pessoas enviarão uma chave pública e uma chave secreta. A mensagem será então criptografada usando a chave secreta combinada com a chave pública. E então o destinatário usará a chave secreta para decodificar as informações e o conteúdo da mensagem.

Então, o que são chaves privadas e chaves públicas?

![O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados]()

5. Chave privada e chave pública na criptografia ponta a ponta?

Esses dois tipos de chaves são criados a partir de sequências aleatórias de números. A chave pública será compartilhada com todos, mas a chave secreta deve ser protegida, ela ficará inteiramente com quem tem o direito de descriptografar. Esses 2 códigos funcionam com tarefas completamente diferentes. A chave pública criptografará os dados e alterará o conteúdo do documento. A chave secreta assumirá a tarefa de descriptografar o conteúdo.

Portanto, quando o remetente de uma mensagem criptografa os dados com a chave pública, o destinatário os descriptografa com a chave secreta e vice-versa.

O algoritmo Rivest-Sharmir-Adleman (RSA) é um sistema de criptografia de chave pública, amplamente utilizado para proteger dados confidenciais, especialmente quando são enviados por uma rede insegura como a Internet. A popularidade deste algoritmo deve-se ao facto de tanto as suas chaves públicas como privadas poderem encriptar dados e garantir a confidencialidade, integridade, autenticidade e irrevogabilidade dos dados e comunicações técnicas através da utilização de assinaturas digitais.

![O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados O que é criptografia de dados? Coisas que você deve saber sobre criptografia de dados]()

6. Desafios da criptografia de dados contemporânea

O método de ataque mais básico em criptografia hoje é a força bruta (tentativa e erro contínuos) e a tentativa de chaves aleatórias até que a chave correta seja encontrada. A probabilidade de desbloqueio pode ser minimizada aumentando o comprimento e a complexidade da chave. Quanto mais forte a criptografia, mais recursos serão necessários para realizar cálculos e mais tempo e recursos serão necessários para decifrar o código.

Como as senhas do Windows podem ser quebradas – Parte 1

Outros métodos de quebra de criptografia incluem ataques de canal lateral e criptoanálise. Os ataques de canal lateral ocorrem após a conclusão da criptografia, em vez de atacar diretamente a criptografia. É provável que esses ataques tenham sucesso se houver erros no projeto ou na implementação do sistema. Da mesma forma, a criptoanálise encontrará pontos fracos na criptografia e os explorará. Este tipo de ataque pode ser bem-sucedido se houver vulnerabilidades na criptografia.

Em geral, a criptografia de dados é necessária para que possamos aumentar a segurança dos documentos, especialmente documentos confidenciais e informações de contas pessoais. Atualmente, a criptografia de dados pode ser feita por meio de diversas ferramentas online, como Whisply ou Nofile.io .

Espero que o artigo acima seja útil para você!

Veja mais: Resumo dos tipos comuns de ataques cibernéticos atualmente