O problema do anonimato e da evasão de controlo por parte das autoridades na Internet é conhecido há bastante tempo. Muitas ferramentas e redes virtuais são projetadas para atender a esse propósito. Entre eles, Tor, I2P e VPN são softwares e redes privadas virtuais populares atualmente. Vamos descobrir detalhes sobre essas 3 redes com LuckyTemplates e ver qual delas é mais segura!

Tor

O nome Tor vem do nome de um projeto de software livre: The Onion Router. O software Tor direciona o tráfego da web através de um sistema mundial de "nós" de retransmissão de conexão. Isso é chamado de protocolo de roteamento cebola porque seus dados precisam passar por muitas camadas.

Além das camadas, o Tor também criptografa todo o tráfego da rede, incluindo o endereço IP do próximo nó. Os dados criptografados passam por vários relés selecionados aleatoriamente, com apenas uma camada contendo o endereço IP do nó que está sendo descriptografado em trânsito.

O nó de retransmissão final decodifica todo o pacote, enviando os dados ao destino final sem revelar o endereço IP de origem.

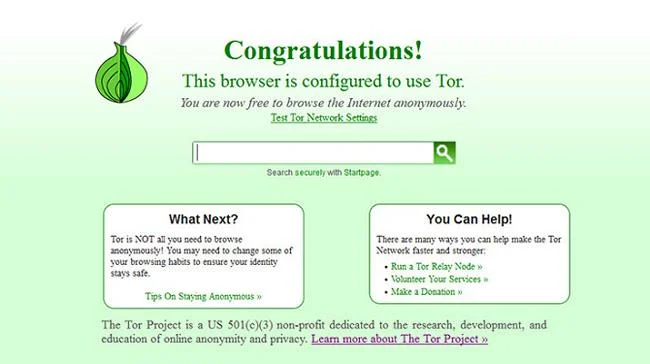

Como usar o Tor

Usar o navegador Tor é a única maneira de usar este software. Baixe e instale o navegador como faria com qualquer outro software. A configuração continuará depois que você abrir o navegador Tor pela primeira vez. Então você navega na web normalmente. Será um pouco mais lento do que o normal porque o envio de dados através de vários relés levará algum tempo.

Por que usar o Tor?

O navegador Tor criptografa todas as transmissões de dados. Como tal, há muitas pessoas que o utilizam, como criminosos, hackers/crackers, agências governamentais e muitos outros. Na verdade, o Tor começou como um projeto de Pesquisa Naval dos EUA e da DARPA (Agência de Projetos Avançados de Defesa dos EUA).

O Tor Browser também é um dos links mais diretos para a dark web (não deve ser confundido com a deep web).

O Tor protege a privacidade?

A resposta é sim. O design do Tor protege a privacidade de baixo para cima. Se você usar o navegador Tor apenas para navegar na Internet, não alertará ninguém nem lugar nenhum. O programa XKeyscore da Agência de Segurança Nacional (NSA) registra todos os usuários que visitam sites Tor e baixam o navegador Tor.

O Tor criptografa apenas os dados enviados e recebidos no navegador Tor (ou outro navegador que use o software Tor). Ele não criptografa a atividade de rede de todo o sistema.

I2P

O Invisible Internet Project (I2P - projeto de Internet invisível) é um protocolo de roteamento de alho (traduzido aproximadamente como protocolo de roteamento de alho). Esta é uma variação do protocolo de roteamento cebola usado pelo Tor.

I2P é uma rede de computadores anônima. O protocolo de roteamento Garlic codifica várias mensagens juntas para analisar o tráfego de dados, enquanto aumenta a velocidade do tráfego da rede. Cada mensagem criptografada possui suas próprias instruções de entrega e cada ponto de terminação atua como um código de confirmação criptográfico.

![É mais seguro usar Tor, I2P ou VPN? É mais seguro usar Tor, I2P ou VPN?]()

Cada roteador cliente I2P constrói uma série de conexões de 'túnel' de entrada e saída - uma rede ponto a ponto (P2P) direta. A grande diferença entre I2P e outras redes P2P que você usou é a seleção de cada túnel. túnel, bem como a lista de roteadores participantes do túnel serão decididas pela parte iniciadora.

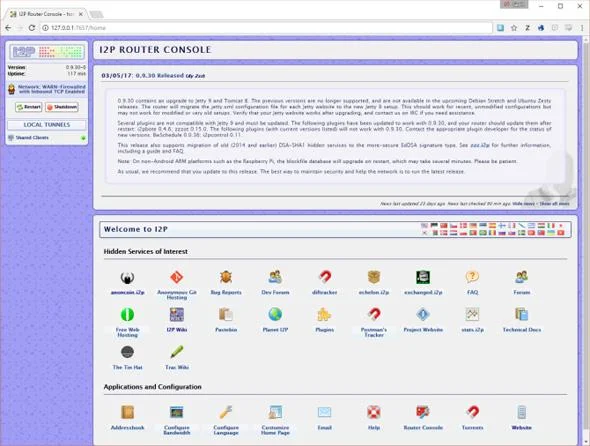

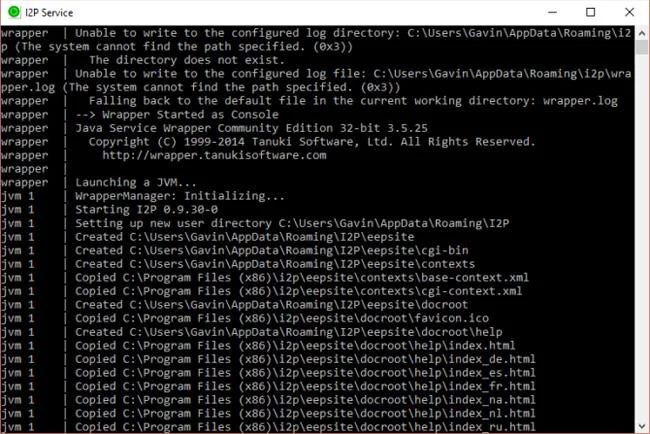

Como usar I2P

A maneira mais simples de usar o I2P é baixar e instalar o pacote de instalação oficial. Depois de instalado, abra Iniciar I2P . Isso abrirá um site armazenado localmente no Internet Explorer, o navegador padrão do I2P (você pode alterar essa configuração mais tarde). Este é o console do roteador I2P, ou em outras palavras, um roteador virtual usado para manter sua conexão I2P. Você também pode ver a janela de comando do serviço I2P, mas ignore-a e deixe-a ser executada em segundo plano.

O Serviço I2P pode levar alguns minutos para começar a funcionar, especialmente durante a primeira inicialização. Reserve um tempo para definir suas configurações de largura de banda.

![É mais seguro usar Tor, I2P ou VPN? É mais seguro usar Tor, I2P ou VPN?]()

I2P permite aos usuários criar e hospedar sites ocultos chamados “eepsites”. Se quiser acessar um eepsite, você precisa configurar seu navegador para usar um proxy I2P específico.

Por que usar I2P?

I2P e Tor oferecem experiências de navegação semelhantes. Dependendo da configuração da largura de banda I2P, provavelmente será um pouco mais rápido que o navegador Tor e funcionará confortavelmente no seu navegador atual. O I2P está cheio de serviços ocultos, a maioria deles mais rápidos que os aplicativos baseados em Tor. Uma grande vantagem para I2P se você estiver frustrado ao usar a rede Tor.

O I2P funciona junto com sua conexão normal com a Internet, criptografando o tráfego do seu navegador. No entanto, o I2P não é a melhor ferramenta para navegação anônima na web. O número limitado de outproxies (onde seu tráfego se junta ao tráfego normal da Internet) significa que ele é menos anônimo quando usado dessa forma.

O I2P protege a privacidade do usuário?

É claro que o I2P protegerá muito bem a privacidade do usuário, a menos que você o use para navegar na web regularmente. Porque quando você o usa regularmente, o I2P consumirá recursos significativos para isolar o tráfego da web. I2P usa um modelo P2P para garantir a coleta de dados e estatísticas. Além disso, o protocolo de roteamento de alho criptografa várias mensagens juntas, tornando a análise de tráfego muito mais complicada.

Os túneis I2P mencionados acima são unidirecionais: os dados fluem apenas em uma direção, um túnel para dentro e outro para fora. Isso proporciona grande anonimato para todos os pares. O I2P criptografa apenas os dados enviados e recebidos por meio de um navegador configurado. Ele não criptografa a atividade de rede de todo o sistema.

VPN

Por fim, quero mencionar a Rede Privada Virtual (VPN). As redes VPN funcionam de maneira bem diferente do Tor e do I2P. Em vez de se concentrarem apenas na criptografia do tráfego do navegador, as VPNs criptografam todo o tráfego de entrada e saída da rede. Assim, é para usuários que desejam acessá-lo regularmente, pois pode proteger facilmente seus dados.

Como funciona a VPN?

Normalmente, quando você envia uma solicitação (por exemplo, clicando em um link em um navegador da Web ou ativando o Skype para uma chamada de vídeo), sua solicitação é enviada ao servidor de armazenamento de dados especificado e é enviada para você. As conexões de dados muitas vezes não são seguras, qualquer pessoa com conhecimento suficiente de informática pode acessá-las (especialmente se estiver usando o padrão HTTP em vez de HTTPS ).

Uma VPN se conecta a um servidor (ou servidores) predeterminado, criando uma conexão direta chamada “túnel” (embora VPNs sejam usadas com frequência, esse termo não é visto com frequência). A conexão direta entre o sistema e o servidor VPN será criptografada, assim como todos os seus dados.

As VPNs são acessadas por meio de um cliente que você instala no seu computador. A maioria das VPNs usa criptografia de chave pública. Ao abrir o cliente VPN e fazer login com suas credenciais, ele troca uma chave pública, confirmando a conexão e protegendo o tráfego da sua rede.

Por que você deve usar VPN?

As VPNs criptografam o tráfego da sua rede. Tudo relacionado à conexão com a Internet em seu sistema estará seguro. A VPN é cada vez mais popular e é especialmente útil em:

- Proteja os dados do usuário em conexões Wi-Fi públicas.

- Acesse conteúdo restrito por região.

- Adicione uma camada extra de segurança ao acessar informações confidenciais.

- Proteja a privacidade do usuário contra governos ou outras agências invasoras de informações.

Semelhante ao Tor e ao I2P, uma VPN também protegerá sua privacidade. No entanto, existem muitos provedores de serviços VPN gratuitos, mas eles não protegem tão bem quanto você pensa.

No entanto, uma VPN ainda é um ótimo navegador que recupera facilmente a privacidade sem alterar seu navegador ou seus hábitos normais de navegação e uso da Internet.

Compare Tor, I2P e VPN

Se você quiser navegar na web em modo privado, acesse a dark web, escolha Tor.

Se você deseja acessar serviços ocultos e ferramentas de mensagens ocultas em uma rede distribuída de pares, escolha I2P.

Finalmente, se você deseja criptografar todo o tráfego de rede de entrada e saída, escolha uma VPN.

Atualmente, as VPNs contribuem com uma parte significativa da tecnologia de segurança, por isso todos devem considerar e aprender com cuidado.

Você prefere usar Tor, I2P ou VPN? Como você protege suas atividades online? Deixe-nos saber sua opinião comentando abaixo!

Ver mais: