Os pacotes de dados transmitidos de e para portas de rede numeradas são associados a endereços IP e terminais específicos, usando protocolos TCP ou UDP. Todos os portos correm o risco de serem atacados, nenhum porto é absolutamente seguro.

Kurt Muhl - consultor líder de segurança da RedTeam explicou: "Cada porta e serviço subjacente apresenta riscos. O risco vem da versão do serviço, mesmo que esteja configurado corretamente ou defina uma senha para o serviço, essa senha é forte suficiente? Outros fatores incluem: a porta escolhida pelos hackers para atacar, você está permitindo a passagem de malware pela porta. Resumindo, novamente, há muitos fatores que determinam a segurança de uma porta ou serviço. "

O CSO examina o risco dos gateways de rede com base em aplicativos, vulnerabilidades e ataques associados, fornecendo diversas abordagens para proteger as empresas contra hackers mal-intencionados que abusam dessas vulnerabilidades.

O que torna os gateways de rede perigosos?

Há um total de 65.535 portas TCP e outras 65.535 portas UDP, veremos algumas das portas mais perigosas. A porta TCP 21 conecta servidores FTP à Internet. Esses servidores FTP têm muitas vulnerabilidades importantes, como autenticação anônima, passagem de diretório, script entre sites, tornando a porta 21 um alvo ideal para hackers.

Embora alguns serviços vulneráveis continuem a usar o utilitário, serviços legados como o Telnet na porta TCP 23 eram inerentemente inseguros para começar. Embora sua largura de banda seja muito pequena, apenas alguns bytes por vez, o Telnet envia dados de forma totalmente pública em texto não criptografado. Austin Norby, cientista da computação do Departamento de Defesa dos EUA, disse: “Os invasores podem ouvir, visualizar certificados, injetar comandos por meio de ataques [man-in-the-middle] e, finalmente, executar execuções remotas de código (RCE). (Esta é a opinião dele, não representa a opinião de nenhuma agência).

Embora algumas portas de rede criem brechas fáceis para os invasores entrarem, outras criam rotas de fuga perfeitas. A porta TCP/UDP 53 para DNS é um exemplo. Depois de se infiltrarem na rede e atingirem seu objetivo, tudo o que o hacker precisa fazer para extrair os dados é usar o software existente para transformar os dados em tráfego DNS. “O DNS raramente é monitorado e raramente filtrado”, disse Norby. Quando os invasores roubam dados de uma empresa segura, eles simplesmente enviam os dados por meio de um servidor DNS especialmente projetado que os traduz de volta ao seu estado original.

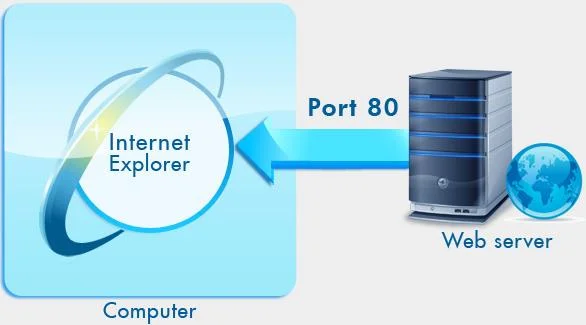

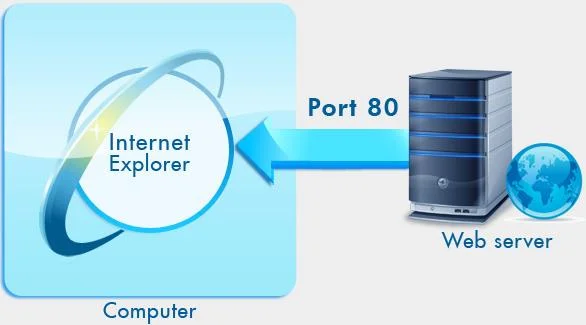

Quanto mais portas forem usadas, mais fácil será atacar todos os outros pacotes. A porta TCP 80 para HTTP suporta o tráfego da web recebido pelo navegador. De acordo com Norby, os ataques a clientes web via porta 80 incluem hacks de injeção de SQL, falsificação de solicitações entre sites, scripts entre sites e buffer overflow.

Os invasores configurarão seus serviços em portas separadas. Eles usam a porta TCP 1080 - usada para o soquete que protege os proxies "SOCKS", no suporte a malware e operações. Cavalos de Tróia e worms como Mydoom e Bugbear usaram a porta 1080 em ataques. Se um administrador de rede não configurar um proxy SOCKS, sua existência será uma ameaça, disse Norby.

Quando os hackers estão com problemas, eles usam números de porta que podem ser facilmente lembrados, como a série de números 234, 6789 ou o mesmo número de 666 ou 8888. Alguns softwares backdoor e cavalo de Tróia abrem e usam a porta TCP 4444 para escutar , comunicar-se, encaminhar tráfego malicioso de fora e enviar cargas maliciosas. Alguns outros malwares que também usam essa porta incluem Prosiak, Swift Remote e CrackDown.

O tráfego da Web não usa apenas a porta 80. O tráfego HTTP também usa as portas TCP 8080, 8088 e 8888. Os servidores que se conectam a essas portas são, em sua maioria, caixas mais antigas que não são gerenciadas e desprotegidas, tornando-as vulneráveis. Os servidores nessas portas também podem ser proxies HTTP; se os administradores de rede não os instalarem, os proxies HTTP podem se tornar uma preocupação de segurança no sistema.

Os invasores de elite usaram as portas TCP e UDP 31337 para o famoso backdoor - Back Orifice e outros programas de malware. Na porta TCP podemos citar: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night e cliente BO, por exemplo na porta UDP está Deep BO. Em “leetspeak” – uma linguagem que usa letras e números, 31337 é “eleet”, que significa Elite.

Senhas fracas podem tornar o SSH e a porta 22 vulneráveis a ataques. De acordo com David Widen - engenheiro de sistemas da BoxBoat Technologies: Porta 22 - A porta Secure Shell permite acesso a shells remotos em hardware de servidor vulnerável, pois aqui as informações de autenticação geralmente são o nome de usuário e a senha padrão, fácil de adivinhar. Senhas curtas, com menos de 8 caracteres, usam frases familiares com uma sequência de números que são muito fáceis de serem adivinhadas pelos invasores.

Os hackers ainda estão atacando o IRC executado nas portas 6660 a 6669. Widen disse: Nesta porta existem muitas vulnerabilidades de IRC, como o Unreal IRCD, que permite que os invasores realizem ataques remotos, mas geralmente são ataques normais, sem muito valor.

Algumas portas e protocolos permitem maior alcance aos invasores. Por exemplo, a porta UDP 161 está atraindo invasores por causa do protocolo SNMP, que é útil para gerenciar computadores em rede, pesquisar informações e enviar tráfego por meio dessa porta. Muhl explica: O SNMP permite aos usuários consultar o servidor para obter nomes de usuário, arquivos compartilhados na rede e mais informações. O SNMP geralmente vem com strings padrão que funcionam como senhas.

Proteja portas, serviços e vulnerabilidades

De acordo com Widen, as empresas podem proteger o protocolo SSH usando autenticação de chave pública, desabilitando o login como root e movendo o SSH para um número de porta mais alto para que os invasores não possam encontrá-lo. Se um usuário se conectar ao SSH em um número de porta de até 25.000, será difícil para um invasor determinar a superfície de ataque do serviço SSH.

Se sua empresa administra IRC, ative um firewall para protegê-la. Não permita que nenhum tráfego de fora da rede se aproxime do serviço IRC, acrescentou Widen. Permitir apenas que usuários VPN na rede usem IRC.

Números de portas repetitivos e especialmente sequências de números raramente representam o uso adequado das portas. Ao ver essas portas sendo usadas, certifique-se de que estejam autenticadas, diz Norby. Monitore e filtre o DNS para evitar vazamentos e pare de usar Telnet e feche a porta 23.

A segurança em todas as portas da rede deve incluir defesa profunda. Norby diz: Feche todas as portas que você não usa, use firewalls baseados em host em todos os servidores, execute o firewall baseado em rede mais recente, monitore e filtre o tráfego da porta. Execute varreduras regulares nas portas de rede para garantir que não haja vulnerabilidades perdidas na porta. Preste atenção especial aos proxies SOCKS ou quaisquer outros serviços que você ainda não configurou. Corrija, repare e fortaleça qualquer dispositivo, software ou serviço conectado à porta de rede até que não haja mais vulnerabilidades em sua rede. Seja proativo quando novas vulnerabilidades aparecerem em software (antigo e novo) que os invasores possam acessar através de portas de rede.

Use as atualizações mais recentes para qualquer serviço que você oferece suporte, configure-o adequadamente e use senhas fortes e listas de controle de acesso que o ajudarão a limitar quem tem acesso, diz MuHl., pode se conectar a portas e serviços. Acrescentou ainda que: Os portos e serviços devem ser verificados regularmente. Quando você usa serviços como HTTP e HTTPS, há muito espaço para personalização, o que pode facilmente levar a configurações incorretas e vulnerabilidades de segurança.

Porto seguro para portos de risco

Os especialistas elaboraram diferentes listas de portas de alto risco com base em diferentes critérios, como o tipo ou a gravidade das ameaças associadas a cada porta ou o nível de vulnerabilidade dos serviços em determinadas portas. Mas até agora ainda não existe uma lista completa. Para pesquisas adicionais, você pode começar com as listas em SANS.org, SpeedGuide.net e GaryKessler.net.

Artigo resumido de "Protegendo portas de rede arriscadas" publicado pela CSO.