Os criminosos informáticos utilizam uma variedade de diferentes softwares maliciosos (malware) para atacar sistemas. Abaixo estão alguns dos tipos mais comuns de malware e como evitá-los.

Os profissionais de segurança de TI costumam usar termos genéricos sem definir exatamente o que significam. Isso pode fazer os usuários se perguntarem sobre questões básicas como o que é malware? Ou como o malware e os vírus são diferentes? O que o Crimemare e o malware têm em comum? E o que exatamente é spyware (ransomware)? No artigo abaixo, responderemos a todas essas perguntas.

Então, o que é malware?

Malware é essencialmente a abreviatura de software malicioso. Basicamente, malware é um software que você não deseja que apareça no seu computador ou dispositivo móvel. Claramente, este é um grande grupo de software que inclui muitos tipos diferentes de malware. O malware inclui vírus, worms, trojans, adware e ransomware......

As seções abaixo fornecerão definições para alguns dos tipos mais comuns de malware.

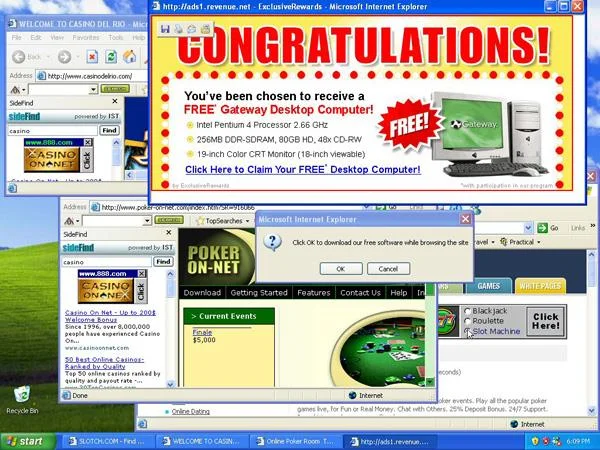

Adware

Adware é um tipo de malware que baixa ou exibe anúncios pop-up no dispositivo do usuário. Normalmente, o Adware não rouba dados do sistema, mas força os usuários a ver anúncios que não desejam no sistema. Algumas formas de publicidade que são extremamente irritantes para os usuários são a criação de pop-ups no navegador que não podem ser fechados. Às vezes, os usuários se infectam com um adware instalado por padrão ao baixar outros aplicativos, mesmo sem saber.

Então, como bloquear esses adwares?

A solução é instalar um antimalware que bloqueie adware. Desative pop-ups nas páginas do navegador e observe a instalação de novo software, certificando-se de desmarcar as caixas padrão de instalação de software adicional.

Porta dos fundos

Um backdoor é um programa secreto que pode acessar o dispositivo ou a rede de um usuário. Muitas vezes, os fabricantes de dispositivos ou software criam backdoors em seus produtos ou permitem intencionalmente que funcionários da empresa entrem no sistema por meio de práticas de criptografia. Backdoors também podem ser instalados por outros malwares, como vírus ou rootkits.

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

Como prevenir backdoors

Backdoors são uma das maiores ameaças difíceis de prevenir. Especialistas afirmam que a melhor estratégia de proteção é instalar firewalls, software antimalware, monitoramento de rede, prevenção de invasões e proteção de dados.

Bots e botnets

Em geral, um bot é um software que executa tarefas automaticamente. Existem também muitos tipos de bots úteis. Por exemplo, programas que rastreiam a Internet e indexam páginas para mecanismos de pesquisa e chatbots às vezes também respondem a perguntas de clientes em sites de empresas.

No entanto, ao discutir segurança de TI, bot é frequentemente usado para se referir a um dispositivo que foi infectado por malware que pode danificar um computador sem o conhecimento ou permissão do usuário. Bonet é um grande grupo de bots reunidos para realizar a mesma tarefa. Os invasores costumam usar bots para enviar spam em massa e mensagens de phishing ou realizar ataques distribuídos de negação de serviço (DDoS) em sites. Recentemente, os invasores começaram a incorporar dispositivos da Internet das Coisas (IoT) em seus ataques de bots.

Instruções sobre como combater botnets

As organizações podem ajudar a evitar que os computadores se tornem parte de bots instalando software antimalware, usando firewalls, atualizando software constantemente e forçando os usuários a usar senhas fortes. Além disso, o software de monitoramento de rede pode ser útil para determinar se um sistema se tornou parte de um bot. Além disso, você também deve alterar regularmente a senha padrão de qualquer dispositivo IoT instalado.

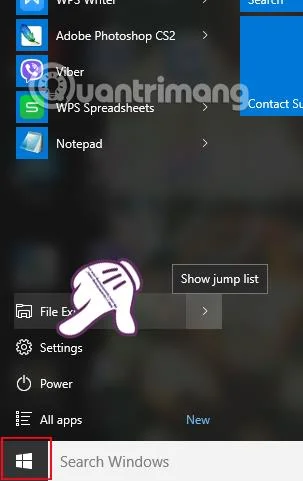

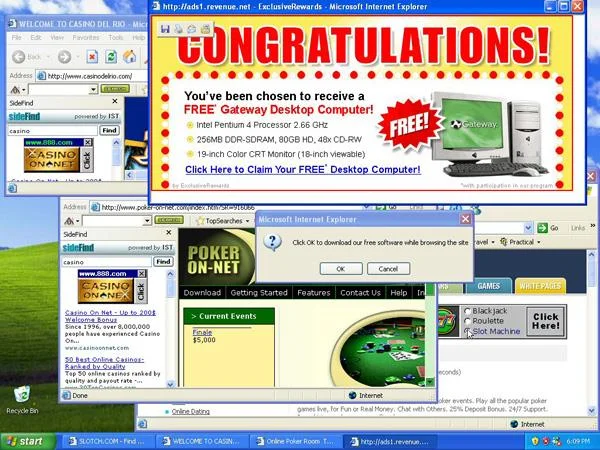

Seqüestrador de navegador

O sequestrador de navegador, também conhecido como Hijackware, pode alterar o comportamento do seu navegador, por exemplo, enviando aos usuários uma nova página de pesquisa, alterando a página inicial, instalando barras de ferramentas, redirecionando usuários para sites indesejados e exibindo anúncios que os usuários não desejam ver . Os invasores geralmente ganham dinheiro com esse tipo de malware por meio de taxas de publicidade. Eles também podem usar navegadores sequestrados para redirecionar os usuários a sites que baixam mais malware no sistema.

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

Como evitar sequestradores de navegador

Tenha muito cuidado ao instalar novo software em seu sistema porque muitos sequestradores de navegador adicionam software adicional ao software que você instalou, como adware. Além disso, você deve instalar e executar software antimalware em seu sistema e definir a segurança do navegador para um nível superior.

Erro

Bug é um termo geral que se refere a uma falha em um trecho de código. Todo software possui bugs que passam despercebidos ou causam apenas pequenos incômodos. Porém, há momentos em que um bug representa uma grave vulnerabilidade de segurança, utilizando software contendo esse tipo de bug para atacar o sistema do usuário.

Como prevenir erros

A melhor maneira de evitar ataques que explorem vulnerabilidades de segurança no software é atualizá-lo continuamente. Quando os invasores tomam conhecimento das vulnerabilidades, os fornecedores geralmente emitem rapidamente um patch para evitar danos aos sistemas dos clientes.

As organizações que desejam evitar falhas de segurança no software que escrevem devem implementar práticas de codificação seguras e corrigir bugs o mais rápido possível. Eles também recompensarão os pesquisadores que encontrarem vulnerabilidades de segurança em seus produtos.

Crimeware

Alguns fornecedores usam o termo “crimeware” para se referir ao malware usado para cometer um crime, geralmente um crime que envolve ganho financeiro. Assim como o malware, o crimeware é uma categoria ampla que inclui uma variedade de outros softwares maliciosos.

Como prevenir o crimeware?

Para proteger seus sistemas contra crimeware, você deve implementar práticas recomendadas de segurança, incluindo o uso de firewalls, prevenção de invasões, monitoramento de rede e logs e proteção de dados e informações confidenciais, sistema de monitoramento de segurança de rede (SIEM) e ferramentas de segurança inteligentes. Você também deve usar senhas fortes e atualizá-las regularmente.

Registrador de teclas

Um keylogger é um keylogger que registra todas as teclas que um usuário pressiona, incluindo e-mails, documentos e senhas inseridas para determinados fins. Normalmente, os invasores costumam usar esse tipo de malware para roubar senhas e invadir sistemas de rede ou contas de usuários. No entanto, os empregadores às vezes também usam keyloggers para determinar se seus funcionários cometeram algum crime nos sistemas da empresa.

Como prevenir keyloggers

Alterar senhas é uma das melhores maneiras de prevenir ou mitigar danos causados por keyloggers. Lembre-se de usar senhas fortes e atualizá-las regularmente. Além disso, você também deve usar um firewall de rede e uma solução antimalware.

Aplicativos móveis maliciosos

Nem todos os aplicativos disponíveis na App Store da Apple ou no Google Play são seguros. Embora os operadores de aplicativos tenham tentado impedir aplicativos maliciosos, alguns ainda conseguem escapar. Esses aplicativos podem roubar informações do usuário, extorquir dinheiro ou tentar acessar as redes da empresa, forçar os usuários a visualizar anúncios indesejados ou a se envolver em outras atividades indesejadas.

Como bloquear aplicativos móveis maliciosos

Educar os usuários é uma das maneiras mais fortes de prevenir aplicativos móveis maliciosos porque os usuários podem evitar esses softwares não baixando ou acessando lojas de aplicativos de terceiros e tomando cuidado. Tenha cuidado ao baixar novos aplicativos para o seu dispositivo móvel. Os aplicativos antimalware móveis também ajudam os usuários a evitar esses aplicativos nocivos.

As organizações podem bloquear esses aplicativos maliciosos criando políticas fortes de segurança móvel e implantando soluções de segurança móvel para aplicar essas políticas.

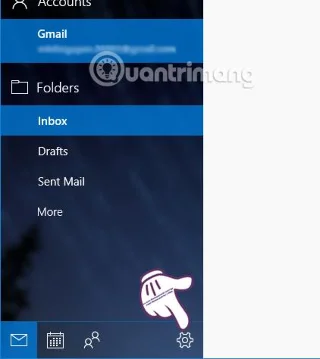

Phishing

Phishing é um tipo de ataque por e-mail que engana os usuários para que revelem suas senhas, baixem anexos ou acessem um site que tenha malware instalado em seus sistemas. Spear phishing é uma campanha de phishing direcionada a usuários ou organizações específicas.

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

Como prevenir o phishing

Como o phishing é baseado em técnicas de engenharia social (um termo de segurança para induzir os usuários a fazerem algo), fornecer conhecimento aos usuários é uma das melhores medidas para evitar ataques. Os utilizadores devem implementar soluções anti-spam e anti-malware e não devem divulgar informações pessoais ou palavras-passe de e-mail. Além disso, eles devem ser avisados para terem cuidado ao baixar anexos ou clicar em links em mensagens, mesmo que pareçam ser de uma fonte popular, porque os invasores muitas vezes se disfarçam como uma empresa ou alguém que o usuário conhece. O e-mail também costuma ser um objeto Ransomware ativo.

Ransomware

Nos últimos anos, o Ransomware tornou-se rapidamente um dos tipos de malware mais populares. Na verdade, de acordo com um relatório da Malwarebytes, os incidentes causados por Ransomware aumentaram 267% entre meados de janeiro e novembro de 2016. Estas variantes de software mais comuns bloqueiam o sistema, bloqueando quaisquer operações realizadas até que a vítima pague um resgate aos atacantes. . Outras formas de Ransomware ameaçarão divulgar publicamente informações desagradáveis sobre o usuário, como as atividades do usuário em sites adultos, se o usuário não pagar o resgate.

Como prevenir infecções por ransomware

Freqüentemente, as organizações podem mitigar os ataques atualizando os backups. Além disso, as organizações devem treinar os usuários sobre ameaças, corrigir software quando necessário e estabelecer práticas de segurança comuns. No entanto, alguns tipos de Ransomware são considerados muito difíceis de bloquear, por isso muitos indivíduos e organizações tiveram de perder dinheiro injustamente.

Software de segurança desonesto

Softwares de segurança desonestos são frequentemente descritos como uma forma de Ransomware e Scareware. Este software engana os usuários, fazendo-os pensar que seu sistema de computador tem problemas de segurança e sugere que comprem um software de segurança falso para resolver o problema. Na verdade, em vez de fornecer recursos de segurança, o software falso geralmente instala mais software malicioso no sistema.

Como prevenir software de segurança desonesto

Tal como acontece com a maioria dos outros malwares, você pode bloquear softwares de segurança falsos instalando um firewall ou usando métodos de prevenção como Phishing.

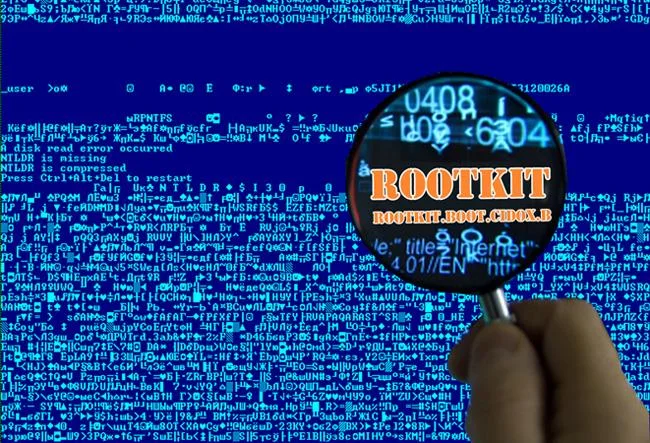

Rootkits

Rootkits são um dos tipos mais perigosos de malware porque permitem que invasores obtenham acesso de administrador ao sistema sem o conhecimento do usuário. Depois que os invasores acessam o sistema, eles podem fazer qualquer coisa com ele, incluindo registrar atividades, alterar configurações do sistema, acessar dados e atacar outros sistemas. Ataques famosos como Stuxnet e Flame são dois excelentes exemplos de rootkits.

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

Prevenção

A maneira de prevenir rootkits é semelhante aos tipos de malware acima. No entanto, uma coisa que vale a pena notar é que se um rootkit infectar o sistema, será muito difícil para os usuários detectá-lo e removê-lo. Em muitos casos, você precisa limpar o disco rígido e começar do zero para se livrar dele.

Spam

Na segurança de TI, Spam são e-mails indesejados. Normalmente, o spam inclui anúncios desnecessários, mas também pode conter links ou anexos que instalam malware no sistema do usuário.

Como prevenir

A maioria das soluções ou serviços de e-mail inclui recursos anti-spam. Usar esses métodos é o melhor método para evitar que mensagens de spam apareçam no sistema.

Spyware

Spyware é um software que coleta informações sobre usuários sem seu conhecimento ou consentimento. Por exemplo, sites que permitem que cookies rastreiem a navegação dos usuários na web podem ser considerados uma forma de Spyware. Outros tipos de software Spyware podem roubar informações pessoais ou comerciais. Às vezes, agências governamentais e forças policiais também usam esse spyware para investigar suspeitos ou governos estrangeiros.

Prevenção

Você pode instalar software anti-spyware em seu computador ou pacotes antivírus e anti-malware que também contenham recursos anti-spyware. Da mesma forma, você também deve usar um firewall e ter cuidado ao instalar software no sistema.

troiano

Na mitologia grega, alguns guerreiros do exército grego se esconderam dentro de um cavalo de madeira nos arredores de Tróia e depois retiraram todas as suas tropas. Quando os troianos trouxeram este cavalo para a cidade pensando que era um troféu, os guerreiros gregos rastejaram para fora da barriga do cavalo e abriram os portões da cidade para os gregos atacarem e capturarem Tróia. Na segurança de computadores, um cavalo de Tróia, também conhecido como Trojan, é um software malicioso que se esconde como um programa inofensivo, mas na verdade serve a um propósito maligno. Por exemplo, um Trojan pode parecer um jogo gratuito, mas, uma vez instalado, pode destruir seu disco rígido, roubar dados, instalar backdoors de malware ou realizar outras ações prejudiciais.

Como prevenir

Semelhante a outros métodos de prevenção de malware.

Vírus

Às vezes, as pessoas usam as palavras “vírus” e “malware” de forma intercambiável, mas um vírus é, na verdade, um tipo específico de malware. Para ser considerado um vírus, o malware deve infectar outros programas e outros sistemas. Os vírus também costumam realizar algumas atividades indesejadas em sistemas infectados, como combinar sistemas em botnets, enviar spam, roubar informações de cartão de crédito, senhas ou bloquear sistemas.

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

- 7 vírus de computador "notórios" mais aterrorizantes

A forma de prevenção é semelhante a outros malwares.

Minhoca

Os worms são criados de forma semelhante aos vírus porque se espalham sozinhos, mas a diferença é que não infectam outros programas. Em vez disso, é um malware independente, espalhando-se de uma máquina para outra ou de uma rede para outra. Pode causar os mesmos tipos de danos que os vírus no sistema.

- Coleção dos mais assustadores "worms de vírus" em sistemas de computador

![Quantos tipos de malware você conhece e sabe como evitá-los? Quantos tipos de malware você conhece e sabe como evitá-los?]()

Prevenção

Assim como os vírus, a melhor maneira de evitar ser infectado por Worms é usar software antivírus ou antimalware . Semelhante a outros tipos de malware, os usuários só devem clicar em links ou anexos de e-mail quando realmente conhecerem o conteúdo.

Se houver algum tipo popular de malware que LuckyTemplates não tenha mencionado no artigo, você pode dar sua opinião comentando abaixo! LuckyTemplates espera que este artigo traga informações úteis para você.