Se você sempre pensou que vírus e keyloggers são ameaças mortais, não se apresse em confirmar isso porque ainda existem ameaças mais perigosas do que essas.

Enquanto as soluções de segurança para nos proteger de ameaças e hackers melhoram gradualmente, os programas maliciosos (malware) também se tornam cada vez mais “ astutos ”. E uma das novas ameaças que surgiram recentemente é a extorsão através de ransomware.

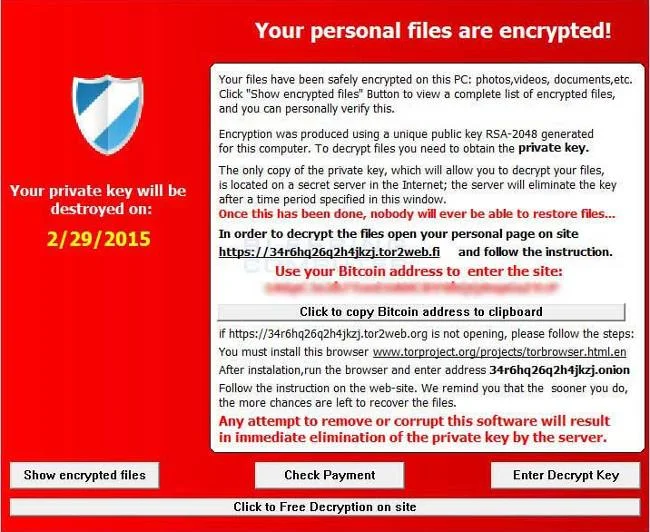

Um vírus ransomware é um tipo de malware que criptografa e bloqueia todos ou alguns arquivos no computador de um usuário e, em seguida, exige que o usuário pague um resgate para desbloqueá-lo.

A gravidade dos ataques depende do tipo de arquivo afetado pelo ransomware. Em alguns casos, ele criptografa apenas alguns arquivos de software que os usuários baixam da Internet e o sistema operacional não possui esses recursos. Em outros casos, o malware pode afetar todo o disco rígido e inutilizar o computador do usuário.

Abaixo estão os 3 vírus Ransomware mais perigosos e assustadores de todos os tempos.

![Lista dos 3 vírus Ransomware mais perigosos e assustadores Lista dos 3 vírus Ransomware mais perigosos e assustadores]()

Além disso, os leitores podem consultar informações mais detalhadas sobre Ransomware ou o que é Ransomware aqui.

1. Ransomware Locky

Locky foi descoberto pela primeira vez em fevereiro de 2016. Este tipo de ransomware é frequentemente enviado como um anexo de e-mail, intitulado ‘ Fatura J-00 ’. O e-mail contém um documento de texto no qual a macro está “ programada ”.

Este documento diz que se o destinatário não conseguir ver as faturas, deverá permitir a execução da macro. E assim que o usuário habilita a macro, todos os executáveis exigidos pelo Locky são baixados e o sistema fica comprometido.

A versão mais recente do Locky é bastante inteligente, pode “ se esconder ” no sistema e pode “ se proteger ” quando os usuários usam métodos tradicionais para testar o sistema.

Recentemente, foi descoberto um novo formato de correio Locky que é ' Recibo de pedido – 00 ' em vez do formato de fatura.

Os leitores podem consultar as etapas para remover completamente o vírus *.OSIRIS - Ransomware Locky aqui.

2. Cerber Ransomware

Cerber é uma forma de malware inteligente e até bastante “poderosa”. A razão é porque se trata de um software gratuito, disponível para os usuários baixarem, instalarem e acidentalmente fazerem com que esse software “ataque” o sistema, mesmo sem saber.

Este tipo de ransomware utiliza dois métodos de “transporte”:

- O primeiro método é igual ao Locky, o Ceber também é enviado como anexo. Quando os usuários abrem este arquivo, ele ataca o computador e o sistema do usuário.

- O segundo método é um link para cancelar a inscrição na lista de golpes, mas “oferece” anexos aos usuários e, em última análise, ataca o computador e o sistema do usuário.

Quando o Cerber “infecta” e “ataca” o seu sistema, ele “sequestra” o controle de mais de 400 tipos de arquivos e os criptografa antes de exigir um resgate. Os resgates podem chegar a cerca de US$ 500 e, se você não pagar, não poderá usar seu computador.

3. Ransomware CryptoWall

CryptoWall é um tipo de ransomware que possui muitas “ ameaças ” e é o que mais ameaça os usuários. Esse tipo de ransomware não usa truques como anexos de e-mail, mas depende de vulnerabilidades em Java e “se espalha” por meio de anúncios maliciosos executados em sites populares como Facebook e Disney.

Este vírus entra no computador “silenciosamente”, principalmente através da pasta % APPDATA% e, em seguida, começa a verificar o disco rígido para encontrar os arquivos que visa. Assim que tiver a lista de arquivos que podem ser criptografados, ele iniciará o processo.

O ponto mais notável do CryptoWall letal é sua capacidade de rodar em versões de sistema operacional de 32 e 64 bits.

No entanto, os usuários podem “reduzir” o impacto do CryptoWall substituindo temporariamente os arquivos de backup do disco rígido. É claro que esta é apenas uma solução temporária e não permanente, mas você ganha mais tempo para aplicar outras soluções de segurança.

![Lista dos 3 vírus Ransomware mais perigosos e assustadores Lista dos 3 vírus Ransomware mais perigosos e assustadores]()

4. Algumas soluções protegem você contra ataques de Ransomware

Os vírus ransomware são cada vez mais comuns e assustadores. Portanto, para se proteger contra ataques de Ransomware, você deve fazer backup do seu computador regularmente, atualizar as versões mais recentes do sistema operacional e, o mais importante, “ não seja tolo ” e clicar nos arquivos enviados de fontes desconhecidas em anexos de e-mail.

Além disso, se você não quiser ser vítima de Ransomware, os leitores podem consultar mais algumas soluções aqui.

Consulte mais alguns artigos abaixo:

- O que fazer para lidar com o erro “Sem Internet após remoção de malware”?

Boa sorte!