Packet Sniffer ou Protocol Analyzer são ferramentas usadas para diagnosticar e detectar erros de sistema de rede e problemas relacionados. Os hackers usam o Packet Sniffer com a finalidade de espionar dados não criptografados e visualizar informações trocadas entre as duas partes.

Saiba mais sobre o Packet Sniffer

1. O que é o farejador de pacotes?

Packet Sniffer ou Protocol Analyzer são ferramentas usadas para diagnosticar e detectar erros de sistema de rede e problemas relacionados. Os farejadores de pacotes são usados por hackers para fins como monitorar secretamente o tráfego de rede e coletar informações de senha do usuário.

Alguns Packet Sniffers são usados por técnicos para fins especializados que lidam com hardware, enquanto outros Packet Sniffers são aplicativos de software executados em computadores de consumo padrão, usando hardware de rede especialmente projetado e fornecido em servidores para realizar interceptação de pacotes e injeção de dados.

2. Como funcionam os farejadores de pacotes?

O Packet Sniffer funciona bloqueando o tráfego de rede, que você pode ver através da rede com ou sem fio que o software Packet Sniffer acessa no servidor.

Nas redes com fio, o bloqueio do tráfego de rede depende da estrutura da rede. Um Packet Sniffer pode visualizar todo o tráfego de rede ou apenas um segmento, dependendo de como o switch de rede (switch) está configurado, localização....

Com redes sem fio, o Packet Sniffer só pode bloquear um canal por vez, a menos que seu computador tenha várias interfaces sem fio que permitam o bloqueio de vários canais.

Depois que o pacote de dados brutos for interceptado, o software Packet Sniffer analisará e exibirá uma mensagem ao usuário.

Os analistas de dados podem detalhar a “conversa” que ocorre entre dois ou mais nós da rede.

Os técnicos podem usar essas informações para identificar erros, como determinar quais dispositivos não atendem aos requisitos da rede.

Os hackers podem usar o Sniffer para espionar dados não criptografados e visualizar informações trocadas entre as duas partes. Além disso, eles podem coletar informações como senhas e confirmações de senhas. Os hackers também podem interceptar pacotes de dados (pacotes de captura) e atacar pacotes em seu sistema.

3. Software e ferramentas usadas em Packet Sniffing

Todo administrador de TI deve manter continuamente o desempenho da rede porque é um dos recursos mais importantes para a organização. Os administradores não podem deixar a rede cair, mesmo que por alguns minutos, pois isso pode causar enormes prejuízos à empresa.

Ao mesmo tempo, gerir uma rede de tamanho incerto não é fácil. É por isso que ferramentas como os farejadores de pacotes são sempre úteis para identificar e corrigir problemas rapidamente. A principal tarefa de um farejador de pacotes é verificar se os pacotes de dados são enviados, recebidos e transmitidos corretamente na rede. Durante o teste, o sniffer de pacotes também pode diagnosticar vários problemas relacionados à rede.

Todas as ferramentas e softwares de sniffer de pacotes analisarão o cabeçalho e a carga útil de cada pacote que passa por ele. Os pacotes serão então classificados e analisados.

Como a detecção de pacotes é amplamente utilizada como uma forma eficaz de solução de problemas de rede, agora existem muitas opções disponíveis a serem consideradas.

Tanto os engenheiros de rede quanto os hackers gostam de ferramentas gratuitas, e é por isso que os aplicativos de software Sniffer de código aberto e gratuitos são as ferramentas de escolha e uso no Packet Sniffing.

Um dos códigos abertos populares é: Wireshark (anteriormente conhecido como Ethereal ).

Você pode consultar as instruções para usar o Wireshark para analisar pacotes de dados no sistema de rede aqui.

Além disso, você pode consultar as seguintes opções:

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

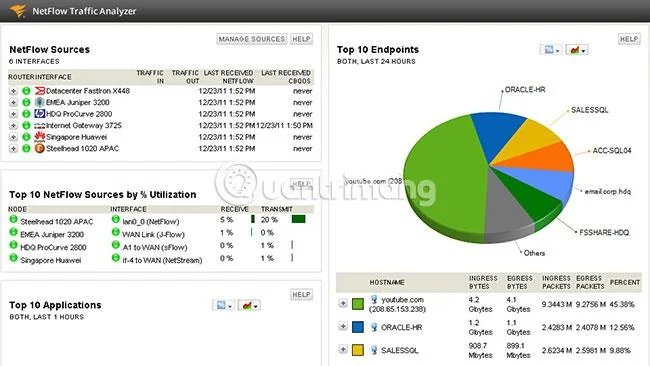

A ferramenta Solarwinds Bandwidth Analyzer é realmente uma ferramenta dois em um: você obtém o Solarwinds Bandwidth Analyzer (Network Performance Monitor) que lida com tratamento de erros, disponibilidade e monitoramento de desempenho para redes de todos os tamanhos, bem como o Netflow Traffic Analyzer usa tráfego tecnologia para analisar o desempenho da largura de banda da rede e os padrões de tráfego. Ambos os aplicativos estão integrados ao Solarwinds Bandwidth Analyzer.

O Network Performance Monitor exibe o tempo de resposta, a disponibilidade e o desempenho dos dispositivos de rede, além de detectar, diagnosticar e resolver problemas de desempenho por meio de painéis, alertas e relatórios. A ferramenta também exibe graficamente estatísticas de desempenho da rede em tempo real por meio de mapas de rede dinâmicos.

A ferramenta Netflow Analyzer incluída identifica usuários, aplicativos e protocolos que estão consumindo largura de banda, destaca seus endereços IP e exibe dados de tráfego minuto a minuto. Também analisa Cisco NetFlow, Juniper J-Flow, IPFIX, sFlow, Huawei NetStream e outros dados de tráfego.

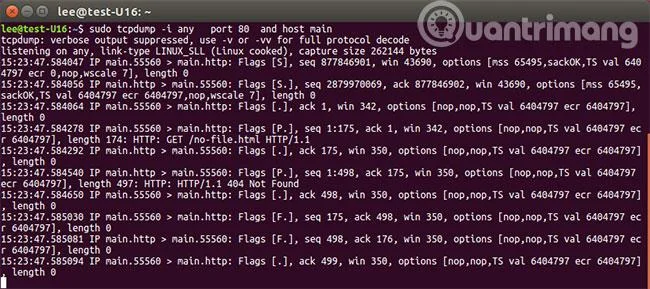

tcpdump.org

TCPDump é um sniffer de pacotes popular executado na linha de comando. Esta ferramenta exibe pacotes TCP/IP transmitidos pela Internet, assim você saberá quantos pacotes foram transmitidos e recebidos, e com base nessas informações poderá identificar eventuais problemas que ocorram na rede.

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

Na época anterior ao Ethereal (que ainda está em uso hoje), o TCPDump era o padrão de fato para detecção de pacotes. Ele não possui a interface de usuário elegante do Wireshark e a lógica integrada para decodificar fluxos de aplicativos, mas ainda é uma escolha para muitos administradores de rede. Este é um padrão testado e está em uso desde o final dos anos 80. Ele pode capturar e registrar pacotes com pouquíssimos recursos do sistema (é por isso que é amado por muitos). TCPDump foi originalmente projetado para sistemas UNIX e geralmente é instalado por padrão.

Alguns recursos importantes do TCPDump incluem:

- Produz informações que descrevem pacotes em interfaces de rede usando expressões booleanas, para leitura e compreensão rápidas.

- Oferece a opção de gravar um pacote em um arquivo para análise posterior ou ler um arquivo salvo.

- Gere um relatório abrangente após capturar pacotes. Este relatório contém informações como número de pacotes recebidos e processados, pacotes recebidos por filtro, pacotes descartados por kernel, descrição e timestamp.

- Oferece a opção de exportar o buffer de pacotes para um arquivo de saída.

- As várias opções do TCPDump permitem personalizar a saída dependendo de seus requisitos.

- Funciona bem na maioria dos sistemas operacionais do tipo Unix, como Linux, Solaris, BSD, Android e AIX.

- TCPdump pode ser usado especificamente para interceptar e exibir comunicações de um usuário ou computador específico.

- Em redes com tráfego intenso, os usuários têm a opção de definir um limite na quantidade de pacotes capturados pela ferramenta. Este recurso torna a saída mais fácil de ler.

- Existem opções para eliminar ou adicionar privilégios para usuários individuais que desejam executar o TCPDump.

TCPDump é uma ferramenta de código aberto de uso gratuito.

Baixe TCPDump .

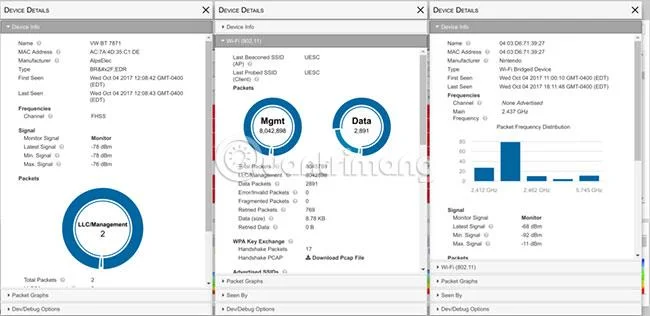

Kismetwireless.net

Kismet é um detector de rede sem fio, sniffer e sistema de detecção de intrusão que funciona principalmente em WiFi. Além disso, o Kismet também pode ser expandido para outros tipos de redes através de um plug-in.

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

Na última década, as redes sem fio têm sido uma parte extremamente importante da maioria das redes empresariais. Agora, as pessoas usam redes sem fio para laptops, celulares e tablets. À medida que aumenta a importância destes dispositivos no escritório, o papel das redes sem fio torna-se mais evidente. A detecção de pacotes em redes sem fio apresenta algumas dificuldades com adaptadores suportados, e é aí que o Kismet se destaca. Kismet foi projetado para detecção de pacotes sem fio e oferece suporte a qualquer adaptador de rede sem fio que use o modo de monitoramento bruto. Além do monitoramento 802.11, possui suporte a plugins para decodificação.

Alguns recursos excelentes do Kismet incluem:

- Suporta recurso de detecção 802.11

- Fornece registro PCAP compatível com outras ferramentas de detecção de pacotes, como Wireshark e TCPDump.

- Segue o modelo de arquitetura cliente/servidor.

- Possui uma estrutura de plug-in, para que você possa estender a funcionalidade dos recursos principais.

- Oferece a opção de exportar pacotes para muitas outras ferramentas por meio de uma interface intuitiva. Esse recurso de exportação de pacotes pode ser feito em tempo real.

- Fornece suporte para outros protocolos de rede, como 802.11a, 802.11b, 802.11g e 802.11n .

Kismet está disponível gratuitamente.

Baixar Kismet .

EtherApe

Assim como o Wireshark, o EtherApe é um software gratuito de código aberto projetado para inspecionar pacotes de rede. Em vez de exibir muitas informações em formato de texto, o EtherApe visa representar visualmente os pacotes capturados, bem como uma série de conexões e fluxos de dados. EtherApe suporta visualização em tempo real de pacotes de rede, mas também pode inspecionar formatos padrão de pacotes existentes. Isso oferece aos administradores outra ferramenta útil para solucionar problemas de rede.

Link de referência: http://etherape.sourceforge.net/

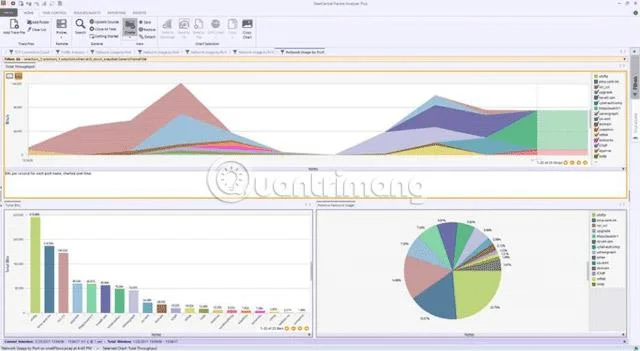

Analisador de pacotes SteelCentral

SteelCentral Packet Analyzer é um farejador de pacotes de rede de uma empresa chamada Riverbed.

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

Esta ferramenta vem com uma série de recursos poderosos, facilitando a vida dos administradores de TI:

- Você pode isolar facilmente o tráfego arrastando e soltando e detalhando vários níveis em elementos de interface.

- Vem com uma rica coleção de perspectivas analíticas.

- Você pode configurar gatilhos e alarmes para detectar comportamentos incomuns.

- Digitalize milhões de pacotes para previsão e análise.

- Permite mesclar e analisar vários arquivos de rastreamento de uma só vez, para uma visão mais clara do comportamento da rede.

- Identifique com precisão problemas na rede, em diversos cenários.

- Suporta centenas de visualizações e gráficos para analisar o tráfego de rede.

- Os gráficos podem ser personalizados ou importados/exportados em vários formatos.

- Os relatórios personalizados incluem conversas em todas as camadas, análise de fragmentação de IP, atribuição de endereços DHCP , principais mecanismos de conversação TCP e detalhes de tráfego unicast, multicast e broadcast.

- Possui uma interface gráfica de usuário intuitiva.

- Integração total com WireShark.

Opção:

SteelCentral Packet Analyzer vem em três versões: SteelCentral packet Analyzer Pro, SteelCentral Packet Analyzer e SteelCentral packet Analyzer Personal. As diferenças entre essas três versões são:

| Recurso |

Analisador de pacotes SteelCentral Pro |

Analisador de pacotes SteelCentral |

SteelCentral Packet Analyzer Edição Pessoal |

| Funciona com SteelCentral AppResponse 11 |

Ter |

Não são |

Não são |

| Funciona com SteelCentral Netshark |

Não são |

Ter |

Não são |

| Funciona com arquivos de rastreamento (arquivos de registro de eventos) |

Ter |

Ter |

Ter |

| Funciona com SteelHead e SteelFusion |

Não são |

Ter |

Não são |

| Analise pacotes e faça uma busca detalhada no Wireshark |

Ter |

Ter |

Ter |

| Analise rapidamente arquivos de captura de vários TB |

Ter |

Ter |

Ter |

| Indexação de microfluxo para análise rápida |

Ter |

Ter |

Ter |

| Perspectivas analíticas ricas para solução de problemas intuitiva |

Ter |

Ter |

Ter |

| Decodificação VoIP |

Ter |

Ter |

Ter |

| Decodificação FIX, transações financeiras, bancos de dados, protocolos CIF e ICA |

Ter |

Ter |

Não são |

| Diagrama de sequência do pacote |

Ter |

Ter |

Não são |

| Isole transações específicas no SteelCentral transactional Analyzer |

Ter |

Ter |

Não são |

| Análise multissegmento |

Ter |

Ter |

Não são |

| Ver editor |

Não são |

Ter |

Não são |

| AirPcap |

Não são |

Ter |

Não são |

Pacote de análise de pacotes SolarWinds

O SolarWinds Packet Analysis Bundle analisa a rede para identificar problemas rapidamente. Esta é uma ferramenta extremamente perfeita que fornece muitos dados baseados em conexões de rede e pode ajudar a lidar com esses problemas com precisão, rapidez e eficácia.

![O que é o farejador de pacotes? O que é o farejador de pacotes?]()

Aqui estão algumas das coisas que o SolarWinds Packet Analysis Bundle pode fazer pelas empresas:

- Determine se há um problema com a rede ou aplicativo e encontre uma solução para resolver o problema adequadamente.

- Identifique picos no tráfego e no volume de dados, pois isso pode ser causado por uma possível violação de segurança.

- Verifica continuamente mais de 1.200 aplicativos na sua rede, para que você possa entender melhor o tráfego da sua rede.

- Fornece uma visão rápida do tráfego de rede a qualquer momento.

- Vem com ferramentas avançadas de relatórios para ajudá-lo a entender melhor seu tráfego.

- Fornece insights sobre padrões de tráfego.

- Acompanhe várias métricas, como tempo de resposta, volume de dados, transações, etc.

- Classifique o tráfego em diferentes categorias com base no tipo de tráfego, volume e nível de risco. Essa classificação facilita o processo de análise.

O SolarWinds Packet Analysis Bundle faz parte de um conjunto abrangente de monitoramento de desempenho de rede .

Baixe uma avaliação GRATUITA de 30 dias do SolarWinds Packet Analysis Bundle .

Estes são apenas alguns dos farejadores de pacotes disponíveis para os usuários. Ainda existem muitas outras opções por aí. Ao avaliar os farejadores de pacotes, é importante compreender os casos específicos que você está tentando resolver. Em quase todas as situações, a maioria das ferramentas gratuitas tem um desempenho tão bom ou até melhor do que qualquer software pago. Experimente algum software novo e talvez você encontre sua ferramenta favorita!

4. Como proteger o sistema de rede e os dados da rede contra hackers usando o Sniffer?

Se um técnico, administrador ou você quiser ver se alguém está usando a ferramenta Sniffer em sua rede, você pode usar uma ferramenta chamada Antisniff para verificar.

O Antisniff pode detectar se uma interface de rede na sua rede foi colocada no modo promíscuo.

Outra maneira de proteger o tráfego de rede do Sniffer é usar criptografia como Secure Sockets Layer (SSL) ou Transport Layer Security (TLS). A criptografia não impede que o Packet Sniffer obtenha informações de origem e de destino, mas a criptografia evita que a carga útil do pacote veja todos os farejadores que estão codificados incorretamente.

Mesmo se você tentar ajustar ou colocar dados em pacotes de dados, é provável que falhe porque mexer com dados criptografados causará erros, o que é óbvio quando as informações são criptografadas e decodificadas na outra extremidade.

Sniffers são ótimas ferramentas para diagnosticar problemas de rede. No entanto, os sniffers também são ferramentas úteis para hackers.

O importante para os profissionais de segurança se familiarizarem com essa ferramenta é ver como um hacker usaria essa ferramenta contra sua rede.

Você pode consultar:

Boa sorte!