A “regra de ouro” para manter suas contas online seguras é criar uma senha aleatória para cada conta. Senhas longas e números aleatórios ajudam a prevenir ataques de força bruta.

Parte 1: Melhore a segurança da conta online

1. Instale um gerenciador de senhas

A “regra de ouro” para manter suas contas online seguras é criar uma senha aleatória para cada conta. Senhas longas e números aleatórios ajudam a prevenir ataques de força bruta.

Usar uma senha diferente para cada conta evita que suas contas sejam “hackeadas” e “perdidas” ao mesmo tempo. Ninguém pode criar e lembrar um monte de senhas aleatórias para suas contas online. Portanto, a melhor forma de gerenciar senhas de suas contas online é contar com o suporte de aplicativos de gerenciamento de senhas.

Existem muitos aplicativos eficazes de gerenciamento de senhas à sua escolha. Um desses aplicativos que você pode consultar é o LastPass .

2. Atualize as informações da conta

Às vezes, verificar e fornecer informações precisas da conta, como endereço de e-mail ou número de telefone, também é uma etapa importante para manter sua conta online segura.

Fornecer essas informações com precisão ajuda a evitar que outros usuários possam realizar ataques e “hackear” sua conta.

- Consulte mais etapas de segurança de duas camadas para o Gmail aqui .

- Consulte mais etapas de segurança de duas camadas para o Facebook aqui .

- Consulte mais etapas de segurança de 2 camadas para Outlook aqui .

3. Use segurança de duas camadas para contas importantes

Com contas como Gmail, Dropbox, Facebook, Twitter, GitHub, iCloud e Steam, você deve configurar 2 camadas de proteção. Além disso, você pode fazer backup ou sincronizar a segurança de duas camadas da maioria dos sites usando um terceiro aplicativo, como Authenticator Plus ou Authy .

Em qualquer caso, não se esqueça de “anotar” o código de backup para ativar 2 camadas de segurança.

4. Verifique suas configurações de segurança novamente

Verifique as configurações de segurança nas contas de redes sociais como Facebook, Twitter... para garantir que você compartilha informações e dados apenas com seus amigos e parentes.

5. Use chaves de segurança de hardware para contas importantes

Para suas contas mais importantes, você deve usar uma chave de segurança de hardware adicional, bem como duas camadas de segurança.

Você pode considerar executar esta etapa com suas contas de e-mail principais, gerenciador de senhas e endereços de e-mail de recuperação. Por exemplo, com uma conta Google ou Gmail, você pode usar uma chave USB FIDO U2F e LastPass usada com o antigo padrão Yubikey, mas você pode usar esses dois elementos com apenas uma chave, Yubikey Neo.

Veja mais etapas para proteger sua conta do Google com uma “chave de segurança” USB aqui.

Parte 2: Proteja seu computador

6. Faça backup de dados valiosos em seu computador

Com dados importantes como fotos, vídeos, documentos importantes, você deve fazer backup em serviços de nuvem (Dropbox, ou Google...) ou copiar e armazenar em um disco rígido portátil (unidade USB, …). Isso evita a perda de dados devido a falha no disco rígido ou devido a malware, ataques de vírus, etc.

7. Atualize para as versões mais recentes do sistema operacional

A atualização para as versões mais recentes do sistema operacional é considerada a etapa mais importante para manter seu computador seguro. Com versões recém-lançadas, novos recursos são integrados e patches de bugs são “corrigidos” para ajudar os usuários a experimentar mais novos recursos. Os sistemas operacionais Windows, Mac OSX e Linux suportam o recurso de atualização de versão mais recente. Você pode considerar configurar atualizações automáticas para as versões mais recentes em seu computador.

8. Atualize o software

Certifique-se de que seu software, especialmente os navegadores, esteja atualizado para garantir que você fique protegido ao navegar na Internet.

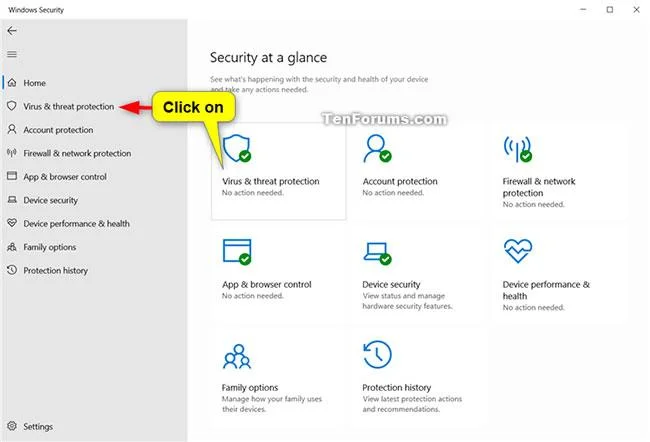

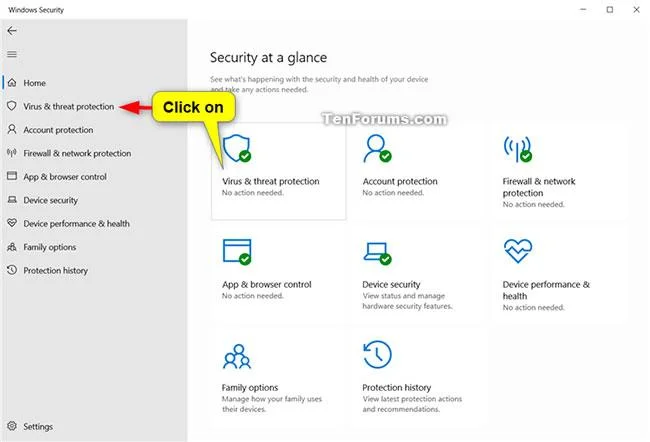

9. Melhore a proteção do seu computador

Certifique-se de que os programas antivírus e Firewall do seu computador estejam funcionando corretamente.

Consulte as etapas para desligar/ligar corretamente o Firewall do Windows no Windows 7 e 8 aqui .

10. Preste atenção aos avisos do navegador

Nunca ignore os avisos exibidos no seu navegador. Cada navegador exibe uma janela de aviso quando você visita um site perigoso. Se você vir uma janela de aviso, é melhor desligar o cartão e usar um software antivírus para verificar o seu computador.

Para programas e aplicativos de origem desconhecida, é melhor não baixá-los e instalá-los em seu computador.

Consulte mais alguns artigos abaixo:

- Proteja sua conta do Google com uma “chave de segurança” USB.

Boa sorte!