A proteção do servidor é uma das maiores preocupações das equipes de segurança atualmente. A proteção fraca pode abrir a porta para que invasores obtenham acesso não autorizado ao servidor por meio de alguns tipos de malware. Hoje, os cibercriminosos estão mais agressivos do que nunca. Configure a proteção do servidor com estas etapas básicas para prevenir invasores!

Chave SSH: um elemento obrigatório para proteger o servidor

Também conhecidas como Secure Shell , as chaves SSH são um protocolo de rede criptográfico. As chaves SSH fornecem um nível de segurança mais alto do que as senhas normais.

Isso ocorre porque as chaves SSH podem resistir muito melhor a um ataque de força bruta . Por que? Porque é quase impossível decodificar. Por outro lado, uma senha normal pode ser quebrada a qualquer momento.

Quando as chaves SSH são geradas, existem dois tipos de chaves: chave privada e chave pública. A chave privada é salva pelo administrador, enquanto a chave pública pode ser compartilhada com outros usuários.

Ao contrário das senhas tradicionais no servidor, as chaves SSH possuem uma longa sequência de bits ou caracteres. Para quebrá-los, um invasor gastará algum tempo tentando descriptografar o acesso tentando diferentes combinações. Isso acontece porque as chaves (pública e privada) devem corresponder para desbloquear o sistema.

A chave SSH é um elemento obrigatório para proteger o servidor

Configurar um firewall

Ter um firewall é uma das medidas básicas para garantir a proteção do servidor. Um firewall é essencial porque controla o tráfego de entrada e saída com base em uma série de parâmetros de segurança.

Esses parâmetros de segurança se aplicam dependendo do tipo de firewall usado. Existem três tipos de firewalls baseados em sua tecnologia: filtragem de pacotes, filtragem de proxy e firewalls com estado. Cada um desses serviços oferece uma maneira diferente de acessar o servidor.

Por exemplo, um firewall de filtragem é um dos mecanismos mais simples para proteger um servidor. Basicamente, ele verifica o endereço IP, porta de origem, endereço IP de destino, porta de destino e tipo de protocolo: IP, TCP, UDP, ICMP. Em seguida, compare essas informações com os parâmetros de acesso especificados e, se corresponderem, o acesso ao servidor será permitido.

Um filtro proxy é colocado como intermediário entre as duas partes que se comunicam. Por exemplo, um computador cliente solicita acesso a um site. Este cliente deve criar uma sessão com o servidor proxy para autenticar e verificar o acesso do usuário à Internet antes de criar uma segunda sessão de acesso ao site.

Em relação ao firewall stateful, ele combina a tecnologia de proxy e filtro de pacotes. Na verdade, é o firewall mais utilizado para proteção de servidores, pois permite aplicar regras de segurança utilizando firewalls UFC, nftables e firewalls CSF.

Resumindo, usar um firewall como ferramenta de proteção de servidor ajudará você a proteger o conteúdo, autenticar o acesso e controlar o tráfego de entrada e saída por meio de parâmetros de segurança predefinidos.

Configurar VPN

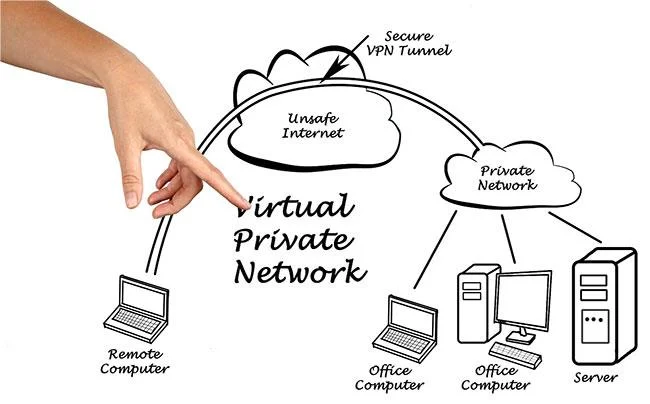

A configuração de uma VPN (rede privada virtual) é essencial para acessar as informações de servidores remotos de acordo com os parâmetros de segurança da rede privada. Em termos básicos, uma VPN funciona como um cabo virtual entre o computador e o servidor.

Este cabo virtual cria um túnel para a passagem de informações criptografadas. Desta forma, as informações trocadas entre o servidor e o computador autorizado estarão protegidas de qualquer intrusão.

![4 melhores dicas para proteger seu servidor 4 melhores dicas para proteger seu servidor]()

VPNs criam protocolos de segurança para filtrar dados de entrada e saída

A proteção do servidor é reforçada pela VPN, pois controla o acesso a portas específicas através de uma rede privada. Isto significa que o acesso público ao servidor permanece bloqueado e apenas os usuários com acesso à rede privada podem trocar informações com o servidor.

Resumindo, as VPNs fornecem protocolos de segurança para proteger as informações que passam pelo servidor e criar uma conexão segura por meio da criptografia de dados.

Criptografia usando SSL e TLS

A criptografia SSL e TSL é uma alternativa se você não quiser usar um túnel VPN. SSL (Secure Sockets Layer) é um certificado digital que protege a transmissão de informações.

Por outro lado, TSL (Transport Layer Security) é a segunda geração depois do SSL. O TLS estabelece um ambiente seguro entre o usuário e o servidor para troca de informações. Isso é feito usando os protocolos HTTP, POP3, IMAP, SMTP, NNTP e SSH.

Usando SSL e TSL por meio de KPI (Public Key Infrastructure), você pode criar, gerenciar e validar certificados. Você também pode definir sistemas com usuários específicos para criptografar a comunicação.

Em outras palavras, ao configurar um certificado de autorização, você pode rastrear a identidade de cada usuário conectado à sua rede privada e criptografar seu tráfego para evitar que as comunicações sejam interceptadas, atacar e fortalecer a proteção do seu servidor.