Você protegeu seus dados para que ninguém possa roubá-los do seu computador ou dispositivo de rede? Se sim, ótimo porque você acabou de resolver o pior problema de segurança que assola as corporações em todo o mundo.

A verdade é que a segurança dos dados é uma questão complexa e difícil. Se você acha que seus dados estão totalmente seguros, pode haver vulnerabilidades que você não conhece. É por isso que é importante saber como os dados são roubados de computadores ou dispositivos de rede para ter contramedidas adequadas.

1. Pendrive

USBs compactos são adequados para guardar no bolso ou pendurar em um chaveiro. É pequeno, fácil de esconder e pode até ser disfarçado, mas esses pendrives USB apresentam altos riscos de segurança.

Por exemplo, eles podem ser perdidos ou roubados, embora essas unidades USB possam parecer não conter dados, mas com um software de recuperação, as informações confidenciais que você mantém nelas podem ser descobertas. Existem também malwares USB que entregam worms e cavalos de Tróia para infectar computadores, esperando para roubar credenciais de login e dados confidenciais.

Os pendrives têm aparência semelhante, por isso podem ser facilmente confundidos, especialmente em um ambiente de trabalho. Um colega pode facilmente levar sua unidade USB para casa por engano.

Se um computador puder ser desbloqueado, com apenas um pendrive, qualquer pessoa poderá roubar dados do computador conectando-o, transferindo dados para o USB, removendo-o e saindo. Este processo é muito fácil, ainda mais fácil do que roubar documentos em papel.

A gigante tecnológica IBM adotou uma nova política de segurança em 2018: a proibição do uso de dispositivos de armazenamento removíveis, como pen drives, cartões SD e pen drives, mas parece ser tarde demais.

2. Smartphone ou tablet

![5 tipos de roubo de dados que você deve conhecer para prevenir 5 tipos de roubo de dados que você deve conhecer para prevenir]()

Embora tenha proibido o uso de dispositivos de armazenamento USB, a IBM ainda não limitou o uso de outras mídias de armazenamento portáteis populares, como telefones celulares. Quando definido para o modo de armazenamento em massa, um telefone pode se tornar um disco rígido portátil ou uma unidade USB.

Tablets e MP3 players também podem ser usados da mesma forma. Para usuários IBM, esta pode ser a solução para não conseguir usar um drive USB. Talvez a empresa tenha percebido que poderia detectar quais dados foram transferidos de qual dispositivo e saber a identidade do usuário do telefone de uma forma que as unidades USB não conseguiam.

De qualquer forma, qualquer pessoa pode copiar dados de um computador desbloqueado e autônomo usando um telefone e um cabo USB.

3. Cartão de memória flash

![5 tipos de roubo de dados que você deve conhecer para prevenir 5 tipos de roubo de dados que você deve conhecer para prevenir]()

Os cartões de memória flash são menores que um pendrive, portanto podem ser usados para roubar dados secretamente. Muitos dispositivos hoje possuem leitores de cartão, que muitas vezes acionam mídias inseridas na borda do leitor, dificultando sua detecção.

Com um dispositivo flash USB, esses pequenos cartões de memória podem ser facilmente guardados no bolso, mas o computador deve estar aberto e sem supervisão para que os dados sejam roubados. Por exemplo, um amigo usa seu computador para visualizar fotos do cartão de memória de uma câmera. Embora não tenham a intenção de roubar dados, o malware pode passar do cartão para o computador. E todos os riscos dos pendrives podem acontecer com cartões de memória flash.

4. Dispositivo NAS ou HDD portátil

![5 tipos de roubo de dados que você deve conhecer para prevenir 5 tipos de roubo de dados que você deve conhecer para prevenir]()

Alguns outros riscos de roubo de dados de computador vêm de discos rígidos portáteis (HDD). Eles podem ser facilmente conectados via USB. No entanto, existe outro tipo de unidade que apresenta riscos ainda maiores para os seus dados.

O Network Attached Storage é cada vez mais popular como meio de armazenamento de dados em uma rede local, geralmente em casa. As caixas NAS são acessíveis e podem fornecer recursos de recuperação de dados, e você pode até construir as suas próprias usando um Raspberry Pi .

O problema é que, se você armazenar todos os seus dados importantes em uma caixa NAS, existe o risco de esses dados serem roubados. É menor que um computador pessoal, pode conectar-se facilmente à rede doméstica e realizar roubo de dados. Felizmente você tem uma solução aqui que é manter a caixa NAS fora de alcance, de preferência trancada.

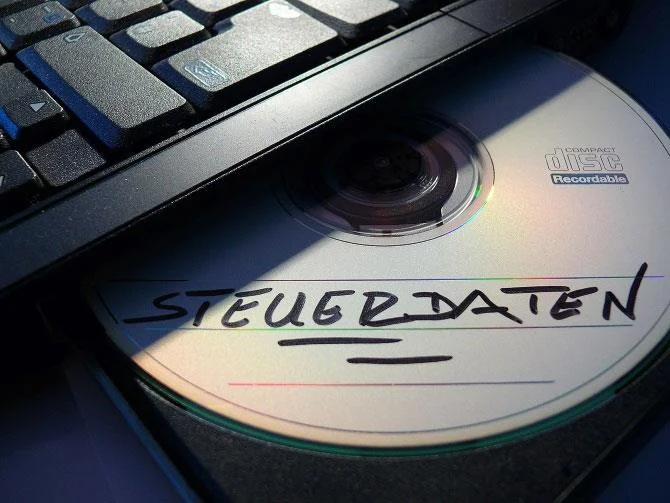

5. Outras mídias de armazenamento removíveis

![5 tipos de roubo de dados que você deve conhecer para prevenir 5 tipos de roubo de dados que você deve conhecer para prevenir]()

Acima, vimos as mídias de armazenamento compactas mais populares atualmente, mas existem várias outras, como CDs, DVDs, ZIP e REV. Esses tipos de discos são menores que os discos rígidos portáteis e podem ser facilmente ocultados.

Embora não seja amplamente utilizada, a mídia de fita é usada para armazenamento em massa, backup e recuperação de dados em empresas e em alguns servidores domésticos. Essas mídias precisam ser mantidas em local seguro, pois muitas vezes guardam uma cópia de todo o conteúdo do servidor.

Como proteger e proteger dados

Quais dados você normalmente armazena em seu computador: videogames, obras de arte, um romance em andamento ou informações mais valiosas, como dados de clientes, informações comercialmente confidenciais ou informações se expostas, você poderá perder seu emprego.

Se você está preocupado com o roubo dessas informações do seu computador doméstico ou laptop de trabalho, é importante saber como os dados são roubados para que você possa tomar as devidas precauções. Conforme mencionado acima, seus dados correrão o risco de serem roubados de:

- Pendrive USB.

- Smartphones, tablets e leitores de MP3 (conectados via USB).

- Cartão de memória flash.

- Dispositivos NAS e HDDs portáteis.

- Mídia removível: discos ópticos, discos rígidos portáteis, dispositivos de armazenamento em fita magnética.

Se você deseja segurança de dados, considere usar criptografia de disco . Se o seu chefe exigir trabalho remoto com dados armazenados centralmente, você deverá configurar uma VPN , o que melhorará significativamente a segurança dos dados.

Uma última coisa: embora esses dispositivos possam ser usados para roubar dados do seu computador, eles também podem ser usados para injetar cavalos de Tróia e malware no seu computador. Certifique-se de que seu software antivírus e de segurança da Internet esteja atualizado.

Ver mais: