É um desastre para administradores de TI e proprietários de empresas se seus sites forem atacados por hackers . Tal incidente pode causar a devastação ou até mesmo o colapso do seu negócio. Então, qual é o preço a pagar por um site hackeado? Como isso afeta seu negócio? Vamos encontrar a resposta com LuckyTemplates.

Consequências de ser hackeado

Além do custo de consertar o site, há muitos outros custos não identificados que você terá que pagar se for hackeado. Aqui estão as consequências mais comuns:

1. Custos de reparo do site

Depois de ser hackeado, você terá que gastar dinheiro com uma equipe de desenvolvimento externa ou interna para restaurar o site. O custo dessa correção às vezes é muito maior que o custo da segurança do site. Muitas vezes, as empresas terão de reduzir orçamentos para melhorias de segurança e gastos com reparações. Os custos de recuperação são a primeira perda que toda empresa enfrenta se for atacada por hackers.

2. Perda de receita devido ao desligamento

Para uma empresa de comércio eletrônico, a maior parte da receita vem de seus sites. Quanto mais pessoas visitam um site, maior será a taxa de conversão que uma empresa obtém. E uma alta taxa de conversão corresponde a uma plataforma valiosa. Quando seu site fica indisponível por longos períodos de tempo, você pode perder uma grande quantidade de receita esperada. O tamanho dessa perda depende do período de inatividade.

3. Vazamento de dados

Seu site pode conter informações importantes, incluindo informações de clientes, segredos comerciais... Se hackers atacarem seu site, eles acessarão, vazarão ou até mesmo excluirão essas informações. Vazamento ou perda de dados pode causar o fechamento de sua empresa.

Claro, você é quem deve pagar por esses danos. Você pode se tornar vítima de um resgate de dados... Para restaurar facilmente seus dados, você deve armazená-los em outro lugar. Não escolha apenas um provedor de armazenamento ou recuperação de dados, escolha pelo menos dois.

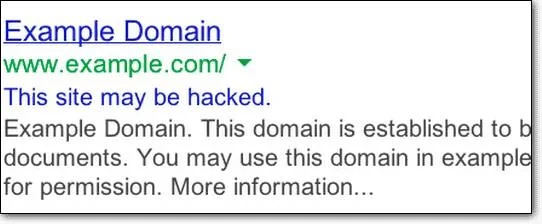

4. Lista negra do Google

O Google está sempre tentando tornar a Internet um lugar seguro para todos. O sistema bot do Google sempre tenta detectar códigos maliciosos em todos os sites. Se encontrarem código malicioso, rotularão seu site como “Este site pode ter sido hackeado” ou “Este site pode danificar seu computador”. Estar na lista negra do Google é um desastre para qualquer site. Não há nada pior do que clientes e parceiros verem um rótulo “Este site pode danificar seu computador” logo abaixo da sua marca.

![6 consequências terríveis que um site deve sofrer se for hackeado 6 consequências terríveis que um site deve sofrer se for hackeado]()

A história não termina aí. O Google não removerá os rótulos de aviso imediatamente após a correção do problema. Geralmente esses rótulos são removidos após uma ou duas semanas. Durante esse período, muitos usuários podem ficar longe do seu site porque veem o rótulo de aviso. Além disso, você pode perder muito dinheiro devido à redução do tráfego.

5. Perda de clientes fiéis

Um site hackeado pode fazer com que a reputação da sua empresa desmorone. Nesse ponto, mesmo seus clientes mais fiéis não confiarão mais em você.

6. Impacto negativo nas campanhas de marketing

Você está se preparando para uma grande campanha de marketing, mas foi hackeado e colocado na lista negra do Google? Isso pode acontecer com certeza e certamente afetará seus negócios. Você terá que adiar sua campanha de marketing ou até mesmo cancelá-la.

Uma campanha de marketing adiada causará grandes prejuízos financeiros e também nas relações com parceiros.

Como proteger seu site de ataques?

Para reduzir ameaças, você precisa melhorar a segurança do seu site. Você precisa detectar e corrigir vulnerabilidades o mais rápido possível. Atualmente, cada vez mais códigos maliciosos estão sendo usados para explorar vulnerabilidades de sites.

Lembre-se sempre de que as pessoas são sempre o elo mais fraco da segurança. Portanto, certifique-se sempre de que sua equipe de TI siga os procedimentos de segurança adequados. Certamente, o valor que você gasta em procedimentos de segurança será sempre menor do que o custo que você terá que pagar para reparar o dano.

![6 consequências terríveis que um site deve sofrer se for hackeado 6 consequências terríveis que um site deve sofrer se for hackeado]()

Tome uma atitude

Um site hackeado causará consequências extremamente graves, tanto financeiras quanto de reputação. Às vezes, o preço a pagar por um hack é tão alto que você nem imagina.

Segundo as estatísticas, a cada minuto no mundo, um site é atacado. O Vietnã ocupa o 19º lugar entre os países com os sites mais hackeados. É melhor prevenir do que remediar, por isso as empresas devem investir em segurança o mais rapidamente possível.