Embora revolucionária, a facilidade e a conveniência de divulgar informações online também representam uma série de ameaças à segurança. Muitas pessoas, sem saber, se envolveram em atividades on-line arriscadas.

Na verdade, você provavelmente está cometendo alguns erros graves de segurança e privacidade na Internet agora. Vamos descobrir logo abaixo!

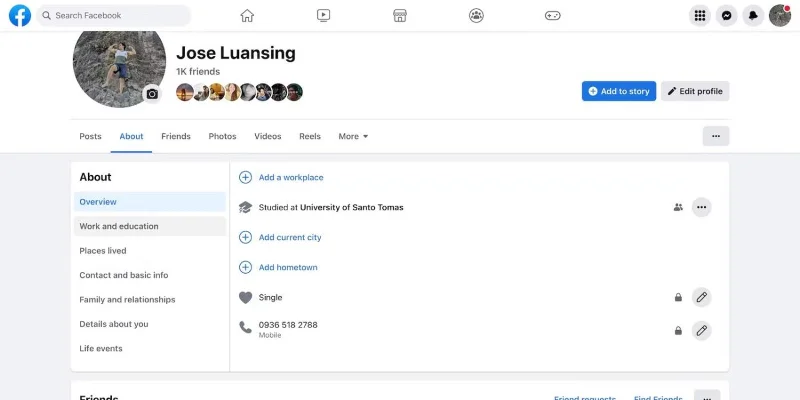

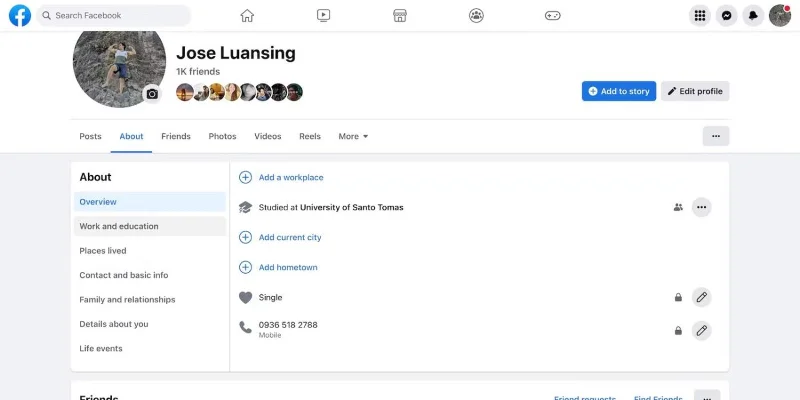

1. Revelar muita informação nas redes sociais

Página de introdução da conta do Facebook

Para muitas pessoas, as redes sociais desempenham um papel extremamente importante. Eles podem compartilhar seus pensamentos, postar experiências diárias ou até mesmo criar uma persona online completamente diferente. É uma forma divertida e satisfatória de autoexpressão.

Embora o compartilhamento nas redes sociais ajude você a encontrar pessoas com ideias semelhantes, também coloca você em risco de roubo de identidade. Seu perfil contém informações confidenciais de identificação pessoal (PII). Os hackers podem causar danos significativos com identificadores, como raça, sexo, endereço residencial, número de contato ou data de nascimento.

Você não precisa parar completamente de usar as redes sociais – basta filtrar suas postagens. Boas práticas como ocultar sua localização atual, desligar o GPS, excluir a biografia do seu perfil e postar com menos frequência protegerão suas contas de mídia social contra hackers.

2. Ignore o backup de dados em arquivos importantes

Muitas pessoas muitas vezes ignoram o backup de dados. Eles acham esse processo tedioso e não querem se preocupar com isso. A criação de cópias de arquivos pode levar de alguns segundos a mais de uma hora, dependendo do tamanho.

Embora este processo possa não parecer atraente, é essencial. As soluções de backup de dados ajudam na defesa contra diversas ameaças à segurança cibernética, incluindo violações de dados, ataques de ransomware , falhas no sistema de TI e corrupção de dados. Arquivos pessoais e de trabalho precisam ser copiados.

Em vez de atrasar o backup de dados, explore maneiras de superar gargalos e obstáculos no processo. Concentre-se em acelerar a cópia e movimentação de arquivos. Você pode automatizar migrações por meio de sistemas seguros de armazenamento em nuvem, usar programas leves de backup de dados executados em segundo plano e excluir arquivos redundantes.

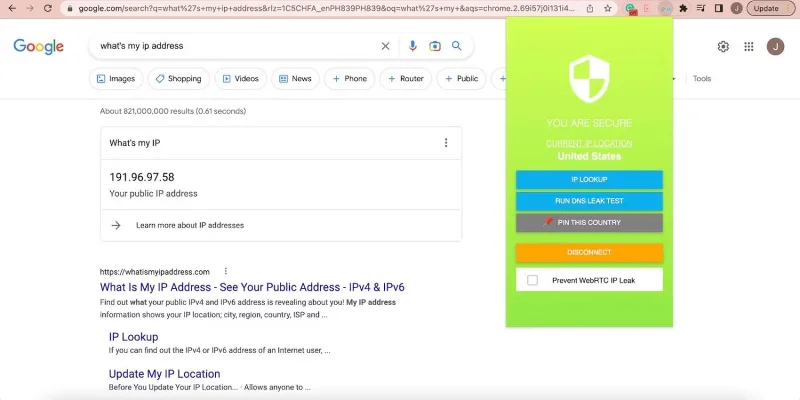

3. Confie cegamente em provedores de serviços VPN gratuitos

![7 erros de segurança que você comete frequentemente 7 erros de segurança que você comete frequentemente]()

Endereço IP fornecido pela VPN

As pessoas costumam usar VPNs gratuitas para acessibilidade e economia de custos. Em vez de pagar por uma VPN premium, você pode simplesmente baixar e instalar alternativas gratuitas, se necessário. A configuração de uma conta leva alguns minutos. Você pode até criar várias contas novas sempre que encontrar conteúdo com restrição geográfica.

Embora as VPNs gratuitas sejam convenientes, elas também apresentam riscos de segurança. Com chaves de criptografia relativamente mais fracas e endereços IP sujos reutilizados, eles não ocultarão efetivamente sua identidade online. Os cibercriminosos têm habilidades para quebrar métodos básicos de criptografia.

Claro, você ainda pode usar VPNs gratuitas confiáveis e amplamente confiáveis, mas conheça suas limitações. Eles são ótimos para contornar restrições geográficas. Mas você deve considerar opções premium mais sofisticadas para proteger sua identidade online.

4. Acesso ilimitado a arquivos específicos

![7 erros de segurança que você comete frequentemente 7 erros de segurança que você comete frequentemente]()

O prompt do Gdrive restringe o acesso a arquivos

O gerenciamento de dados depende muito do controle de acesso a arquivos. Regulamente quem acessa seus dados e como eles os modificam para evitar violações de dados. Afinal, as ameaças à segurança cibernética, como roubo, controle de contas e divulgação acidental de informações, geralmente resultam de acesso não autorizado.

Embora o controle de acesso seja extremamente importante, muitas pessoas tendem a ignorá-lo. Eles não estão cientes da gravidade da aquisição de contas ou ficam incomodados com as etapas envolvidas na configuração do processo de restrição de permissões.

Como regra geral, torne seus documentos privados por padrão. Crie o hábito de ajustar o acesso do usuário ao compartilhar arquivos, seja para fins profissionais ou pessoais. Conceda acesso apenas a usuários autorizados.

5. Abra softwares e arquivos de trabalho em dispositivos pessoais

Como muitos trabalhadores remotos, às vezes você pode misturar dispositivos pessoais e fornecidos pela empresa. Isso é extremamente comum, mas muito arriscado. Mesmo ações aparentemente inócuas, como acessar o Facebook em seu laptop de trabalho ou enviar documentos de escritório via smartphone, representam alguns riscos de segurança cibernética.

Pare de abrir arquivos de trabalho em seus dispositivos pessoais e vice-versa. Smartphones ou laptops não possuem sistemas de segurança complexos como os montados pelas empresas. Se ocorrer uma violação de dados, você será responsável.

Além disso, os dispositivos fornecidos pela empresa são verificados regularmente por ferramentas de controle de tempo e monitoramento de funcionários. Eles fazem capturas de tela agendadas, rastreiam o uso de aplicativos e compartilham atividades na tela. Você pode não se sentir confortável com o fato de seu empregador obter mais informações sobre seus problemas pessoais.

6. Acumular muitos arquivos e programas de software

![7 erros de segurança que você comete frequentemente 7 erros de segurança que você comete frequentemente]()

Arquivos de filmes e fotos na pasta recente

A desordem digital é um problema comum hoje. Mesmo pessoas que entendem de tecnologia tendem a acumular pastas e arquivos antigos que não acessam há anos. Alguns os mantêm por motivos sentimentais, enquanto outros não se preocupam em classificar os dados.

De qualquer forma, acumular arquivos digitais coloca você em risco de ataques cibernéticos, então você deve tentar organizar sua vida digital. Comece com pequenas alterações, como excluir arquivos antigos. Mova-os para o sistema de armazenamento em nuvem e exclua suas cópias originais nos servidores locais. Você pode até criptografá-los para medidas extras de segurança.

7. Não rastreando histórico e registros de acesso a arquivos

Os usuários raramente acompanham seu histórico de acesso a arquivos. Os funcionários modernos precisam lidar com dezenas de arquivos – manter o controle de todos que acessam os dados não é uma tarefa fácil por si só.

Embora a revisão do histórico de arquivos seja demorada e cara, ela desempenha um papel importante em qualquer estratégia de segurança cibernética. A solução de violações de dados começa com a prevenção do acesso não autorizado. Se alguém assumir o controle de seus arquivos, denuncie imediatamente aos canais apropriados.

A maioria das plataformas oferece funcionalidade básica de registro. Por exemplo, o Microsoft 365 (ou seja, Office) registra edições de arquivos, o sistema de armazenamento exibe o histórico de acesso do usuário e o servidor em nuvem rastreia uploads/downloads de arquivos.

Mas se você precisar de um rastreamento mais extenso, use aplicativos de terceiros. Opções como LEO Privacy Guard e FileAudit podem fornecer dados adicionais de acesso do usuário em seus servidores locais e em nuvem.