Os protocolos de segurança de email são estruturas que protegem os emails dos usuários contra interferências externas. O e-mail precisa de protocolos de segurança adicionais por um motivo: o Simple Mail Transfer Protocol (SMTP) não possui segurança integrada. Notícia chocante, não é?

Muitos protocolos de segurança funcionam com SMTP. Aqui estão esses protocolos e como eles protegem seu e-mail.

Saiba mais sobre protocolos de segurança de e-mail

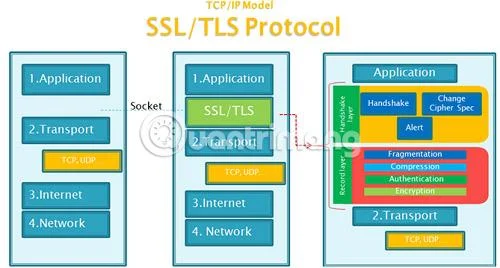

1. Como SSL/TLS mantém o e-mail seguro

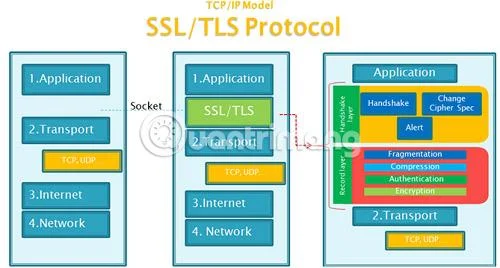

Secure Sockets Layer (SSL) e seu sucessor, Transport Layer Security (TLS), são os protocolos de segurança de e-mail mais populares para proteger e-mails enquanto eles viajam pela Internet.

SSL e TLS são protocolos da camada de aplicação. Nas redes de comunicação da Internet, a camada de aplicação padroniza a comunicação para os serviços do usuário final. Nesse caso, a camada de aplicação fornece uma estrutura de segurança (um conjunto de regras) que funciona com SMTP (também o protocolo da camada de aplicação) para proteger as comunicações de email do usuário.

Esta parte do artigo discutirá apenas o TLS porque seu antecessor, SSL, está obsoleto desde 2015.

O TLS fornece privacidade e segurança adicionais para “comunicação” com programas de computador. Neste caso, o TLS fornece segurança para SMTP.

Quando o aplicativo de e-mail do usuário envia e recebe mensagens, ele usa o Transmission Control Protocol (TCP – parte da camada de transporte e o cliente de e-mail o utiliza para se conectar ao servidor de e-mail) para iniciar o “handshake” com o servidor de e-mail.

Um handshake é uma série de etapas nas quais o cliente e o servidor de email confirmam as configurações de segurança e criptografia e, em seguida, iniciam a transmissão do email. Em um nível básico, os apertos de mão funcionam assim:

1. O cliente envia a mensagem “olá”, tipos de criptografia e versões TLS compatíveis para o Servidor de Email (servidor de email).

2. O servidor responde com o Certificado Digital TLS e a chave pública de criptografia do servidor.

3. O cliente verifica as informações do certificado.

4. O cliente gera uma chave secreta compartilhada (também conhecida como chave pré-mestre) usando a chave pública do servidor e a envia ao servidor.

5. O servidor descriptografa a chave compartilhada secreta.

6. Neste ponto, o cliente e o servidor podem utilizar a Chave Secreta Compartilhada para criptografar a transmissão de dados, neste caso o e-mail do usuário.

O TLS é importante porque a maioria dos servidores e clientes de email o utiliza para fornecer um nível básico de criptografia para os emails dos usuários.

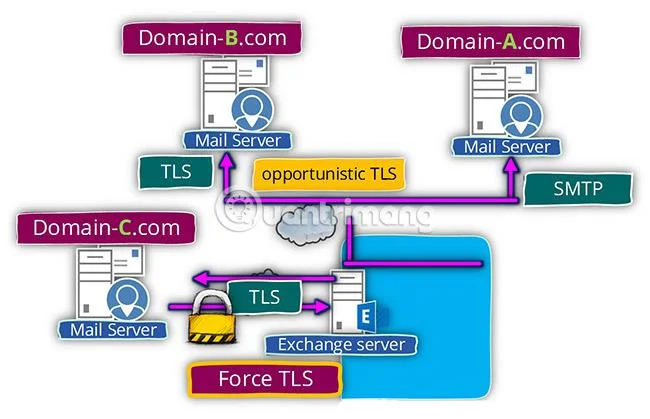

TLS oportunista e TLS forçado

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

TLS oportunista é um comando de protocolo que informa ao servidor de e-mail que o cliente de e-mail deseja transformar uma conexão existente em uma conexão TLS segura.

Às vezes, o cliente de e-mail de um usuário usará uma conexão de texto simples em vez de seguir o processo de handshake acima para criar uma conexão segura. O TLS oportunista tentará iniciar um handshake TLS para criar o “túnel”. No entanto, se o handshake falhar, o Opportunistic TLS retornará à conexão de texto simples e enviará o e-mail sem criptografia.

TLS forçado é uma configuração de protocolo que força todas as “transações” de email a usar o padrão TLS seguro. Se o e-mail não puder ser enviado do cliente de e-mail para o servidor de e-mail e, em seguida, para o destinatário do e-mail, a mensagem não será entregue.

2. Certificado Digital

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

O Certificado Digital é uma ferramenta de criptografia que pode ser usada para proteger e-mails criptograficamente. O Certificado Digital é um tipo de criptografia de chave pública.

A autenticação permite que as pessoas enviem e-mails criptografados com chaves de criptografia públicas predeterminadas, bem como criptografem mensagens que você envia a outras pessoas. O Certificado Digital funciona então como um passaporte, vinculado a uma identidade online e seu uso principal é autenticar essa identidade.

Ao possuir um Certificado Digital, a chave pública fica disponível para quem quiser lhe enviar mensagens criptografadas. Eles criptografam o documento com sua chave pública e você o descriptografa com sua chave privada.

Os Certificados Digitais podem ser usados por indivíduos, empresas, organizações governamentais, servidores de e-mail e quase qualquer outra entidade digital para autenticar identidades online.

3. Evite a falsificação de domínio com o Sender Policy Framework

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

Sender Policy Framework (SPF) é um protocolo de autenticação que teoricamente protege contra falsificação de domínio.

O SPF introduz verificações de segurança adicionais que permitem ao servidor determinar se as mensagens são originárias do domínio ou se alguém está usando o domínio para ocultar sua verdadeira identidade. Um domínio é uma parte da Internet com um nome exclusivo. Por exemplo, Quantrimang.com é um domínio.

Hackers e spammers muitas vezes escondem seus domínios ao tentarem penetrar no sistema ou enganar usuários, pois a partir do domínio é possível rastrear a localização e o proprietário ou pelo menos ver se o domínio está na lista. Ao mascarar um e-mail malicioso como um domínio ativo “saudável”, é muito provável que os usuários não suspeitem ao clicar ou abrir um anexo malicioso.

O Sender Policy Framework tem três elementos principais: a estrutura, os métodos de autenticação e os cabeçalhos de e-mail especializados que transmitem informações.

4. Como o DKIM mantém os e-mails seguros

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

DomainKeys Identified Mail (DKIM) é um protocolo anti-adulteração que garante que as mensagens enviadas sejam seguras durante a transmissão. DKIM usa assinaturas digitais para verificar se os e-mails foram enviados por domínios específicos. Além disso, também verifica se o domínio permite o envio de emails. DKIM é uma extensão do SPF.

Na prática, o DKIM facilita o desenvolvimento de “listas negras” e “listas brancas”.

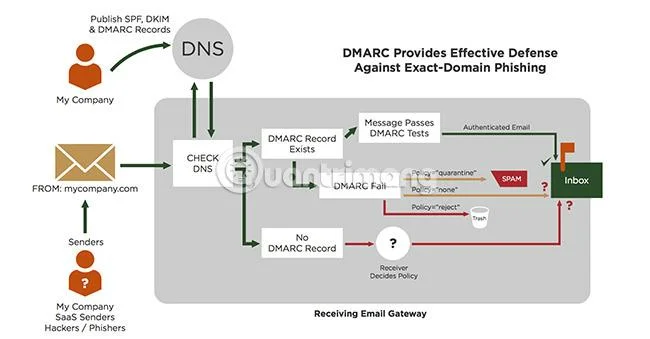

5. O que é DMARC?

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

O próximo protocolo de segurança de e-mail é Autenticação, Relatórios e Conformidade de Mensagens Baseadas em Domínio (DMARC). DMARC é um sistema de autenticação que valida os padrões SPF e DKIM para proteção contra ações fraudulentas originadas de um domínio. O DMARC é um recurso importante na luta contra a falsificação de domínio. No entanto, a taxa de adopção relativamente baixa significa que a contrafacção ainda é galopante.

O DMARC funciona evitando a falsificação do cabeçalho do endereço do usuário. Isso é feito por:

- Combine o nome de domínio “cabeçalho de” com o nome de domínio “envelope de”. O domínio “envelope de” é identificado durante o teste SPF.

- Combine o nome de domínio “envelope de” com “d= nome de domínio” encontrado na assinatura DKIM.

O DMARC instrui um provedor de e-mail sobre como lidar com qualquer e-mail recebido. Se o e-mail não atender aos testes SPF e aos padrões de autenticação DKIM, ele será rejeitado. DMARC é uma tecnologia que permite que domínios de todos os tamanhos protejam seus nomes de domínio contra falsificação.

6. Criptografia ponta a ponta com S/MIME

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

Extensões de correio da Internet seguras/multifuncionais (S/MIME) são um protocolo de criptografia ponta a ponta de longa data. S/MIME codifica o conteúdo do e-mail antes de ser enviado, excluindo o remetente, o destinatário ou outras partes do cabeçalho do e-mail. Somente o destinatário pode descriptografar a mensagem do remetente.

S/MIME é implementado por clientes de e-mail, mas requer um Certificado Digital. A maioria dos clientes de e-mail modernos oferece suporte a S/MIME, mas os usuários ainda precisarão verificar o suporte específico para seu aplicativo e provedor de e-mail.

7. O que é PGP/OpenPGP?

![7 protocolos de segurança de e-mail mais populares atualmente 7 protocolos de segurança de e-mail mais populares atualmente]()

Pretty Good Privacy (PGP) é outro protocolo de criptografia ponta a ponta de longa data. No entanto, é mais provável que os usuários tenham encontrado e usado seu equivalente de código aberto, o OpenPGP.

OpenPGP é a versão de código aberto do protocolo de criptografia PGP. Ele recebe atualizações regulares e os usuários o encontrarão em muitos aplicativos e serviços modernos. Assim como o S/MIME, terceiros ainda podem acessar metadados de e-mail, como informações do remetente e do destinatário do e-mail.

Os usuários podem adicionar OpenPGP à configuração de segurança de e-mail usando um dos seguintes aplicativos:

- Windows: Os usuários do Windows devem considerar Gpg4Win.org.

- macOS: os usuários do macOS devem verificar Gpgtools.org.

- Linux: Os usuários do Linux devem escolher GnuPG.org.

- Android: os usuários do Android devem verificar OpenKeychain.org.

- iOS: os usuários de iOS devem escolher PGP Everywhere. (pgpeverywhere.com)

A implementação do OpenPGP em cada programa é um pouco diferente. Cada programa possui um desenvolvedor diferente que configura o protocolo OpenPGP para usar criptografia de e-mail. No entanto, todos esses são programas de criptografia confiáveis nos quais os usuários podem confiar seus dados.

OpenPGP é uma das maneiras mais fáceis de adicionar criptografia em uma variedade de plataformas.

Os protocolos de segurança de e-mail são extremamente importantes porque adicionam uma camada de segurança aos e-mails dos usuários. Basicamente, o email é vulnerável a ataques. O SMTP não possui segurança embutida e enviar e-mail em texto simples (ou seja, sem qualquer proteção e qualquer pessoa que o intercepte possa ler o conteúdo) é muito arriscado, especialmente se contiver informações confidenciais.

Espero que você encontre a escolha certa!

Ver mais: